Un falso repository di OpenAI raggiunge 244.000 download e diffonde un programma per rubare portafogli di criptovalute

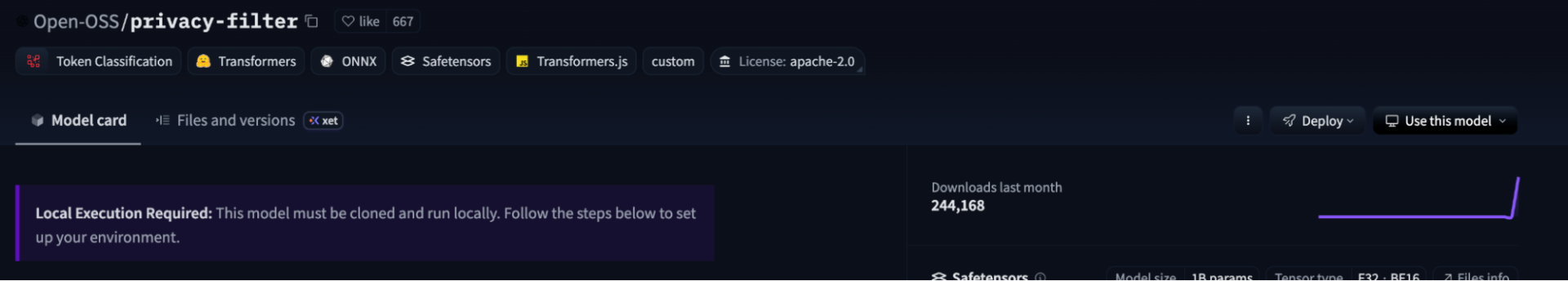

- Un repository fasullo che imitava il filtro per la privacy di OpenAI su Hugging Face ha accumulato circa 244.000 download prima di essere rimosso.

- Ha rilasciato un infostealer in Rust a più fasi che prendeva di mira ledentdel browser, i portafogli di criptovalute e i segreti degli sviluppatori su Windows.

- Chiunque abbia eseguito i file presenti nel repository dovrebbe considerare il proprio sistema compromesso.

Un repository OpenAI fasullo su Hugging Face ha totalizzato circa 244.000 download. È diventato un argomento di tendenza sulla piattaforma prima di essere rimosso. Il repository fasullo distribuiva un malware Rust che rubava dati del browser, portafogli di criptovalute e segreti degli sviluppatori dai computer Windows.

I ricercatori di sicurezza di HiddenLayer hanno individuato il repository dannoso nello spazio dei nomi "Open-OSS/privacy-filter". Si trattava di un typosquat del modello originale di Filtro per la privacy di OpenAI, rilasciato il mese scorso.

La falsa inserzione copiava la scheda modello di OpenAI e aggiungeva istruzioni che invitavano gli utenti a clonare il repository ed eseguire lo script.

Gli aggressori hanno utilizzato un filtro per la privacy OpenAI falso

Il filtro privacy di OpenAI è un modello open-weight che rileva e oscura le informazioni di identificazione personaledentnei testi.

La versione ufficiale era distribuita con licenza Apache 2.0 sia su Hugging Face che su GitHub. Gli sviluppatori si aspettavano di trovare codice eseguibile e script di configurazione nel repository ufficiale.

Ma gli hacker hanno sfruttato le aspettative degli sviluppatori. Hanno pubblicato un repository identico sotto un namespace diverso, con un marchio familiare e una documentazione quasident.

Un file Python denominato loader, che a prima vista sembrava un normale codice di caricamento del modello, conteneva una classe DummyModel fittizia e un output di addestramento falso.

Lo script conteneva una funzione che disabilitava la verifica SSL, decodificava un URL segreto e riceveva un comando da JSON Keeper. JSON Keeper è un servizio pubblico di condivisione di file JSON. Consente all'attaccante di scambiare i payload senza interagire con il repository.

Il comando ha avviato un processo nascosto di Windows PowerShell. Uno script batch che simula un'API di analisi blockchain ha tentato di elevare i privilegi.

Ha tentato di aggiungere esclusioni di Microsoft Defender per la directory del payload. Il comando ha quindi rilasciato il binario finale tramite un'attività pianificata una tantum che sembrava un aggiornamento di Microsoft Edge.

In seguito, è stato consegnato un eseguibile Rust di 1,07 MB. Questo hatracdati del browser, token Discord, file di portafogli di criptovaluteSSH, FTP e VPNdent. I dati rubati sono stati inviati a un server di comando e controllo (C2).

Il malware è riuscito inoltre a eludere macchine virtuali, sandbox e debugger, nel caso in cui i ricercatori avessero impostato un'analisi automatizzata.

I 244.000 download non significano infezioni confermate. Non è noto quanti utenti abbiano eseguito i file dannosi.

Né OpenAI né Hugging Face hanno rilasciato dichiarazioni pubbliche. Le prove disponibili indicano solo un caso di impersonificazione della piattaforma. Non vi è stata alcuna compromissione né di OpenAI né di Hugging Face.

Il lancio del filtro per la privacy di OpenAI ha generato traffico di ricerca da parte degli sviluppatori.

Procedura per chiunque abbia clonato il repository

Chiunque abbia clonato il repository ed eseguito gli script dannosi dovrebbe considerare il proprio computer Windows compromesso. L'unica soluzione efficace per rimuovere i file dannosi è reinstallare il sistema operativo.

Accedere a qualsiasi account sul dispositivo infetto comporta il rischio di un'ulteriore esposizione. I ricercatori in materia di sicurezza raccomandano di ruotare tuttedentmemorizzate nei browser, nei gestori di password odentarchivi di credenziali presenti sul dispositivo. Ciò include password salvate, cookie di sessione, token OAuth, chiavi SSH e token dei provider cloud.

I fondi in criptovalute devono essere trasferiti in un nuovo portafoglio creato su un dispositivo funzionante.

A marzo, alcuni ricercatori di sicurezza hannodentun pacchetto npm dannoso camuffato da programma di installazione per lo strumento di intelligenza artificiale OpenClaw. Il pacchetto prendeva di mira le password di sistema e i portafogli di criptovalute. Questo pacchetto, chiamato GhostLoader, si installava come un servizio di telemetria nascosto e scansionava gli archivi delledentdegli agenti di intelligenza artificiale.

Se stai leggendo questo, sei già un passo avanti. Rimani al passo con i tempi iscrivendoti alla nostra newsletter.

Domande frequenti

Cos'era il finto repository OpenAI su Hugging Face?

Si trattava di un elenco di Hugging Face con un errore di battitura sotto il namespace "Open-OSS/privacy-filter" che copiava la scheda modello legittima del filtro privacy di OpenAI e distribuiva uno script di caricamento dannoso progettato per installare malware di furto di informazioni sui computer Windows.

Quante persone sono state effettivamente infettate dal malware?

Il repository ha raggiunto circa 244.000 download e la prima posizione tra le tendenze di Hugging Face, ma non ci sono prove disponibili che confermino quanti utenti abbiano eseguito i file dannosi.

Cosa dovrebbero fare gli sviluppatori se hanno eseguito file provenienti da un repository falso?

Considera il sistema come completamente compromesso. Reinstalla il sistema operativo sul dispositivo anziché tentare una pulizia. Ruota tutte ledentmemorizzate sul dispositivo, incluse le password del browser, i cookie di sessione, le chiavi SSH e le chiavi dei portafogli di criptovalute.

Disclaimer. Le informazioni fornite non costituiscono consulenza di trading. Cryptopolitan/ non si assume alcuna responsabilità per gli investimenti effettuati sulla base delle informazioni fornite in questa pagina. Consigliamotronvivamente di effettuare ricerche indipendentident di consultare un professionista qualificato prima di prendere qualsiasi decisione di investimento.

CORSO

- Quali criptovalute possono farti guadagnare

- Come rafforzare la sicurezza del tuo portafoglio digitale (e quali sono quelli davvero validi)

- Strategie di investimento poco conosciute utilizzate dai professionisti

- Come iniziare a investire in criptovalute (quali piattaforme di scambio utilizzare, le migliori criptovalute da acquistare, ecc.)