偽のOpenAIリポジトリが24万4千ダウンロードを達成、暗号通貨ウォレット窃盗ツールを出荷

- Hugging FaceのOpenAIプライバシーフィルターを模倣した偽のリポジトリが、削除されるまでに約24万4000回ダウンロードされた。.

- これは、Windows上でブラウザのdent情報、暗号通貨ウォレット、開発者の秘密情報を標的とする、複数段階のRust製情報窃盗マルウェアを配信した。.

- リポジトリ内のファイルを実行した人は、システムが侵害されたものとして扱うべきです。.

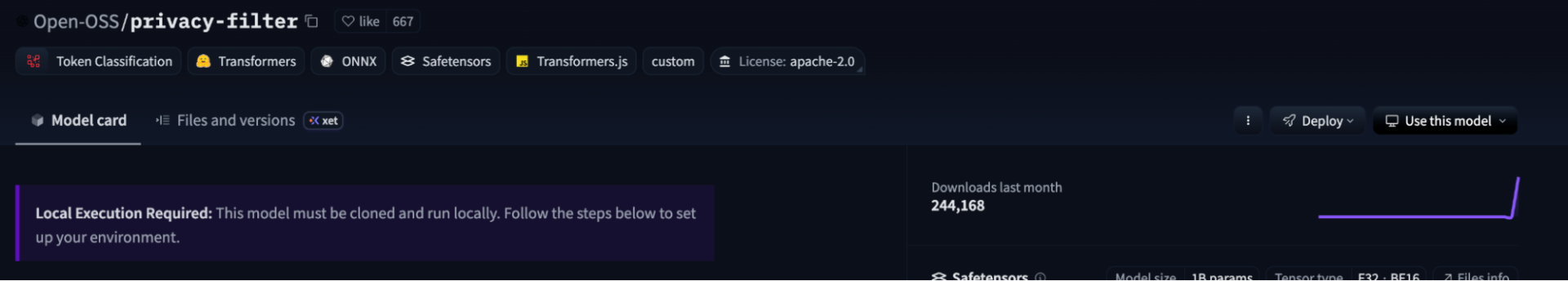

Hugging Face上に公開された偽のOpenAIリポジトリは、約24万4000回ダウンロードされた。削除される前は、プラットフォーム上でトレンド入りしていた。この偽リポジトリは、Windowsコンピュータからブラウザデータ、暗号通貨ウォレット、開発者秘密情報を盗み出すRust製のマルウェアを配布していた。.

のセキュリティ研究者らは、 悪意のあるリポジトリを発見した 。これは、先月リリースされたOpenAIの正規のプライバシーフィルターモデルをタイポスクワッティングしたものであった。

偽の出品情報はOpenAIのモデルカードをコピーし、リポジトリをクローンしてスクリプトを実行するようにユーザーに指示する手順を付け加えていた。.

攻撃者は偽のOpenAIプライバシーフィルターを使用した。

OpenAIのリアルプライバシーフィルターは、テキスト内の個人dent情報を検出して削除するオープンウェイトモデルです。.

正規版はHugging FaceとGitHubの両方を通じてApache 2.0ライセンスで公開されていた。開発者は、実際のレポジトリに実行可能なコードとセットアップスクリプトが用意されていることを期待していた。.

しかし、攻撃者は開発者の予想を悪用した。彼らは、見慣れたブランド名とほぼ同じドキュメントを備えた、別の名前空間の下にdentなリポジトリを公開したのだ。.

loaderという名前のPythonファイルは、一見すると通常のモデル読み込みコードのように見えたが、偽のDummyModelクラスと偽のトレーニング出力が含まれていた。.

このスクリプトには、SSL検証を無効化し、秘密のURLをデコードし、JSON Keeperからコマンドを受信する機能が含まれていました。JSON Keeperは公開されているJSONペーストサービスです。攻撃者はこれを利用することで、リポジトリとやり取りすることなくペイロードを交換できます。.

このコマンドは、隠しWindows PowerShellプロセスを起動しました。ブロックチェーン分析APIを模倣したバッチスクリプトが、権限の昇格を試みました。.

このコマンドは、ペイロードディレクトリに対してMicrosoft Defenderの除外設定を追加しようとしました。その後、Microsoft Edgeのアップデーターに見せかけた、一度限りのスケジュールされたジョブを通じて、完成したバイナリをリリースしました。.

次に、1.07MBのRust実行ファイルが配信された。このファイルはtracブラウザデータ、Discordトークン、 暗号通貨ウォレットファイル、SSH、FTP、VPNの認証dent。盗まれたデータはコマンド&コントロール(C2)サーバーに送信された。

このマルウェアは、研究者が自動分析を設定した場合に備え、仮想マシン、サンドボックス、デバッガーも回避するように設計されていた。.

24万4000件のダウンロード数は、感染が確認されたことを意味するものではありません。悪意のあるファイルを実際に実行したユーザーの数は不明です。.

のいずれにも侵害はなかった OpenAI とHugging Face

OpenAIのプライバシーフィルターのリリースは、開発者からの検索トラフィックを増加させた。.

リポジトリをクローンした人向けの手順

リポジトリをクローンして悪意のあるスクリプトを実行したユーザーは、自身のWindowsマシンが侵害されたと考えるべきである。悪意のあるファイルを削除するには、マシンを再イメージングする以外に効果的な解決策はない。.

影響を受けたマシンでアカウントにログインすると、さらなる情報漏洩のリスクが高まります。セキュリティ研究者は、ブラウザ、パスワードマネージャー、またはデバイス上のdent情報ストアに保存されているすべてのdent情報をローテーションすることを推奨しています。これには、保存されたパスワード、セッションクッキー、OAuthトークン、SSHキー、クラウドプロバイダートークンなどが含まれます。.

暗号資産は、正常なデバイス上に作成された新しいウォレットに移動する必要があります。.

3月、セキュリティ研究者らは、AIツール「OpenClaw」のインストーラーを装った悪意のあるnpmパッケージをdentした。このパッケージは、システムパスワードと暗号通貨ウォレットを標的としていた。GhostLoaderと名付けられたこのパッケージは、隠しテレメトリサービスとして自身をインストールし、AIエージェントのdent情報ストアをスキャンした。.

この記事を読んでいるあなたは、既に一歩先を行っています。 ニュースレターを購読して、その優位性を維持しましょう。

よくある質問

Hugging Faceにあった偽のOpenAIリポジトリとは何だったのか?

これは「Open-OSS/privacy-filter」という名前空間で登録された、タイプミスを利用したHugging Faceの出品であり、OpenAIの正規のプライバシーフィルターモデルカードをコピーし、Windowsマシンに情報窃盗マルウェアを仕掛けるように設計された悪意のあるローダースクリプトを配布していた。.

実際にマルウェアに感染した人は何人だったのか?

このリポジトリは約24万4000回ダウンロードされ、「Hugging Face」はトレンドランキングで1位を獲得したが、悪意のあるファイルを実際に実行したユーザーの数を裏付ける証拠は今のところない。.

開発者が偽のリポジトリからファイルを実行してしまった場合、どうすればよいのでしょうか?

システムが完全に侵害されたものとして扱ってください。クリーンアップを試みる前に、デバイスを再イメージ化してください。ブラウザのパスワード、セッションクッキー、SSHキー、暗号通貨ウォレットキーなど、マシンに保存されているすべてのdent情報をローテーションしてください。.

免責事項。 提供される情報は取引アドバイスではありません。Cryptopolitan.com Cryptopolitan、 このページで提供される情報に基づいて行われた投資について一切の責任を負いません。tronお勧めしますdent 調査や資格のある専門家への相談を

速習コース

- どの仮想通貨でお金が稼げるか

- ウォレットを使ってセキュリティを強化する方法(そして実際に使う価値のあるウォレットはどれか)

- プロが使う、あまり知られていない投資戦略

- 仮想通貨への投資を始める方法(どの取引所を使うべきか、購入すべき最適な仮想通貨など)