Google individua il primo exploit zero-day creato con l'ausilio dell'intelligenza artificiale

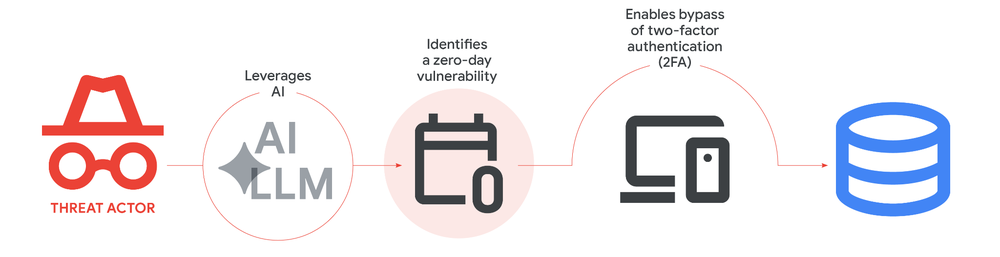

- Google ha scoperto il primo exploit zero-day conosciuto che, a suo avviso, è stato creato utilizzando l'intelligenza artificiale.

- La vulnerabilità sfrutta l'autenticazione a due fattori (2FA) di uno strumento di amministrazione open source.

- Hacker sponsorizzati da stati cinesi e nordcoreani utilizzano attivamente modelli di intelligenza artificiale per la ricerca di vulnerabilità e lo sviluppo di exploit.

Il gruppo Threat Intelligence di Google ha dichiarato domenica di aver individuato quello che ritiene essere il primo exploit zero-day creato con l'aiuto di un modello di intelligenza artificiale.

Secondo un rapporto pubblicato da Google sul suo Cloud Blog, un gruppo di hacker criminali ha scritto uno script Python per aggirare l'autenticazione a due fattori (2FA) in uno strumento di amministrazione web open source. L'azienda ha collaborato con il fornitore per impedire che la vulnerabilità venisse sfruttata su larga scala.

Google ha collegato la falla all'intelligenza artificiale tramite modelli di codice

Google non ha attribuito la colpa al proprio modello Gemini. Gli analisti hanno evidenziato schemi strutturali nel codice che suggerisconotronil coinvolgimento dell'intelligenza artificiale.

"In base alla struttura e al contenuto di questi exploit, siamo molto fiduciosi che l'autore abbia probabilmente sfruttato un modello di intelligenza artificiale per supportare la scoperta e l'utilizzo a fini malevoli di questa vulnerabilità", ha scritto.

Lo script Python presentava docstring didattiche insolitamente dettagliate, un punteggio di gravità CVSS allucinatorio e una formattazione tipica dell'output di un modello linguistico di grandi dimensioni.

Ciò include menu di aiuto strutturati e una classe di colori chiara, scritta in stile manuale.

Google non ha rivelato il nome del gruppo di hacker né lo strumento specifico preso di mira.

Hacker finanziati dallo Stato utilizzano modelli di intelligenza artificiale per la ricerca di vulnerabilità

Il rapporto di Google va oltre il singolo caso zero-day.

Secondo il Threat Intelligence Group di Google, gli hacker legati alla Cina e alla Corea del Nord hanno mostrato untroninteresse nell'utilizzo dell'intelligenza artificiale per individuare e sfruttare le vulnerabilità del software.

Un gruppo di hacker cinese noto come UNC2814 attacca obiettivi nel settore delle telecomunicazioni e governativi. Il gruppo ha utilizzato una tecnica che Google chiama "jailbreaking basato sulla persona".

Il gruppo ha istruito un modello di intelligenza artificiale a comportarsi come un revisore senior della sicurezza, per poi incaricarlo di analizzare il firmware dei dispositivi embedded di TP-Link e le implementazioni del protocollo Odette File Transfer Protocol alla ricerca di vulnerabilità di esecuzione di codice in remoto.

Il gruppo ha incaricato un modello di intelligenza artificiale di agire come revisore senior della sicurezza, per poi incaricarlo di ricercare vulnerabilità di esecuzione di codice in remoto nel firmware dei dispositivi embedded di TP-Link e nelle implementazioni del protocollo Odette File Transfer Protocol.

Un altro gruppo, con legami con la Cina, ha utilizzato strumenti chiamati Strix e Hexstrike per attaccare un'azienda tecnologica giapponese e una delle principali società di sicurezza informatica dell'Asia orientale.

Il gruppo nordcoreano APT45 ha adottato un approccio diverso. Ha inviato migliaia di richieste ripetitive per analizzare in modo ricorsivo le voci CVE note e convalidare gli exploit proof-of-concept.

Google ha affermato che questo metodo ha prodotto "un arsenale più robusto di capacità di sfruttamento delle vulnerabilità, che sarebbe impraticabile da gestire senza l'ausilio dell'intelligenza artificiale"

L'intelligenza artificiale consente nuove forme di malware e di elusione

Il rapporto di Google affronta altre minacce legate all'intelligenza artificiale, oltre alla ricerca sulle vulnerabilità.

Presunti hacker russi avrebbero utilizzato l'intelligenza artificiale per programmare e costruire malware polimorfici e reti di offuscamento. Questo tipo di malware accelera i cicli di sviluppo e li aiuta a eludere il rilevamento.

Google ha inoltre messo in guardia contro un tipo di malware chiamato PROMPTSPY, descritto come un'evoluzione verso operazioni di attacco autonome. Il malware utilizza modelli di intelligenza artificiale per interpretare lo stato del sistema e generare dinamicamente comandi per manipolare l'ambiente della vittima. Gli aggressori possono delegare le decisioni operative al modello stesso.

Gli autori delle minacce si procurano ora un accesso anonimo di livello premium ai modelli linguistici tramite middleware specializzati e sistemi automatizzati di registrazione degli account. Questi servizi consentono agli hacker di aggirare in massa le restrizioni d'uso utilizzando account di prova per finanziare le proprie attività.

Un gruppo che Google traccome TeamPCP, noto anche come UNC6780, ha iniziato a prendere di mira le dipendenze dei software di intelligenza artificiale come punto di ingresso in reti più ampie. Utilizzano strumenti di intelligenza artificiale compromessi come base per la diffusione di ransomware e per estorcere denaro.

Google ha dichiarato di utilizzare i propri strumenti di intelligenza artificiale a scopo difensivo. L'azienda ha citato Big Sleep, un agente di intelligenza artificiale che identificadentvulnerabilità del software, e CodeMender, che utilizza il ragionamento di Gemini permatici difetti.

Google ha inoltre affermato di disabilitare gli account che utilizzano Gemini in modo improprio per scopi dannosi.

Non limitarti a leggere le notizie sulle criptovalute. Cerca di capirle. Iscriviti alla nostra newsletter. È gratis.

Domande frequenti

Quale vulnerabilità zero-day ha rilevato Google?

Google ha rilevato una vulnerabilità basata su Python, progettata per eludere l'autenticazione a due fattori (2FA), in uno strumento di amministrazione web open source. L'azienda ha collaborato con il fornitore per prevenire un'ampia diffusione della vulnerabilità prima che si verificassero gli attacchi. La vulnerabilità era stata sviluppata da un'organizzazione criminale di hacker ed era destinata a essere utilizzata in un'operazione di sfruttamento su vasta scala.

Quali gruppi di hacker utilizzano l'intelligenza artificiale per gli attacchi informatici?

Il rapporto di Google ha portato alla luce attività di gruppi cinesi come UNC2814, del gruppo nordcoreano APT45, di presunti attori affiliati alla Russia che sviluppano malware polimorfici e di un gruppo orientato alla catena di approvvigionamento noto come TeamPCP, anche conosciuto come UNC6780.

Come ha fatto Google a stabilire che la falla era stata generata dall'intelligenza artificiale?

Gli analisti di Google hanno trovato indicatori strutturali nel codice, tra cui docstring didattiche dettagliate, un punteggio CVSS allucinatorio e modelli di formattazione tipici dei dati di addestramento LLM. Lo script presentava convenzioni Python da manuale e menu di aiuto strutturati, tipici dell'output dell'intelligenza artificiale.

Disclaimer. Le informazioni fornite non costituiscono consulenza di trading. Cryptopolitan/ non si assume alcuna responsabilità per gli investimenti effettuati sulla base delle informazioni fornite in questa pagina. Consigliamotronvivamente di effettuare ricerche indipendentident di consultare un professionista qualificato prima di prendere qualsiasi decisione di investimento.

CORSO

- Quali criptovalute possono farti guadagnare

- Come rafforzare la sicurezza del tuo portafoglio digitale (e quali sono quelli davvero validi)

- Strategie di investimento poco conosciute utilizzate dai professionisti

- Come iniziare a investire in criptovalute (quali piattaforme di scambio utilizzare, le migliori criptovalute da acquistare, ecc.)