Un faux dépôt OpenAI atteint 244 000 téléchargements et diffuse un logiciel de vol de portefeuilles crypto

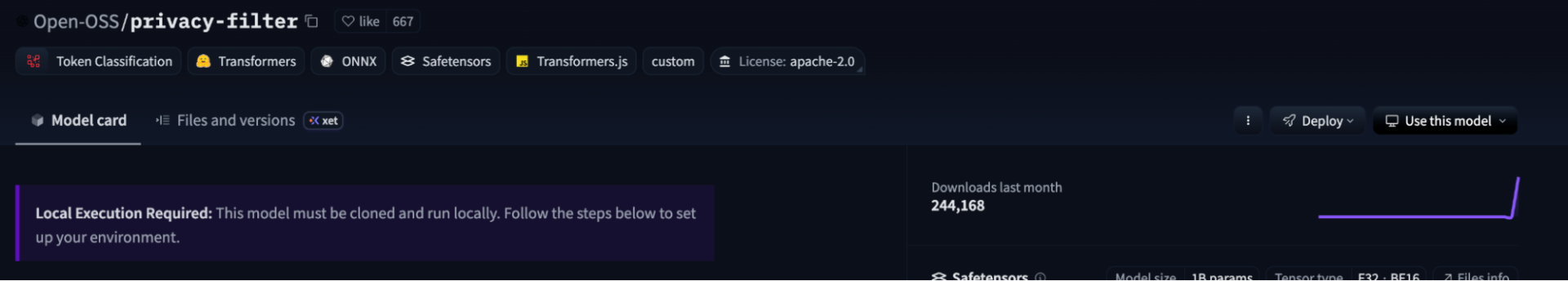

- Un faux dépôt imitant le filtre de confidentialité d'OpenAI sur Hugging Face a accumulé environ 244 000 téléchargements avant d'être supprimé.

- Il s'agissait d'un voleur d'informations Rust en plusieurs étapes ciblant lesdentde navigateur, les portefeuilles de cryptomonnaies et les secrets des développeurs sous Windows.

- Toute personne ayant exécuté les fichiers du dépôt doit considérer son système comme compromis.

Un faux dépôt OpenAI sur Hugging Face a cumulé environ 244 000 téléchargements. Il était très populaire sur la plateforme avant d'être supprimé. Ce faux dépôt contenait un voleur de code Rust qui dérobait les données de navigation, les portefeuilles de cryptomonnaies et les secrets des développeurs sur les ordinateurs Windows.

Des chercheurs en sécurité de HiddenLayer ont repéré le dépôt malveillant sous l'espace de noms « Open-OSS/privacy-filter ». Il s'agissait d'un typosquattage du véritable modèle Privacy Filter d'OpenAI, publié le mois dernier.

La fausse annonce copiait la fiche modèle d'OpenAI et y ajoutait des instructions demandant aux utilisateurs de cloner le dépôt et d'exécuter le script.

Les attaquants ont utilisé un faux filtre de confidentialité OpenAI

Le filtre de confidentialité réel d'OpenAI est un modèle pondéré ouvert qui détecte et supprime les informations personnellementdentdans un texte.

La version officielle était distribuée sous licence Apache 2.0 via Hugging Face et GitHub. Les développeurs s'attendaient à trouver du code exécutable et des scripts d'installation dans le dépôt officiel.

Mais les attaquants ont exploité les attentes des développeurs. Ils ont publié un dépôt similaire sous un espace de noms différent, avec une identité visuelle familière et une documentation quasident.

Un fichier Python nommé loader, qui ressemblait à un code de chargement de modèle normal, contenait une fausse classe DummyModel et une fausse sortie d'entraînement.

Le script comportait une fonction qui désactivait la vérification SSL, décodait une URL secrète et recevait une commande de JSON Keeper. JSON Keeper est un service public de partage de données JSON. Il permet à l'attaquant d'échanger des données sans interagir avec le dépôt.

La commande a lancé un processus Windows PowerShell caché. Un script batch, imitant une API d'analyse de blockchain, a tenté d'élever ses privilèges.

Il a tenté d'ajouter des exclusions Microsoft Defender au répertoire contenant la charge utile. La commande a ensuite déployé le fichier binaire final via une tâche planifiée ponctuelle, ressemblant à un programme de mise à jour de Microsoft Edge.

Ensuite, un exécutable Rust de 1,07 Mo a été distribué. Il a permistracdes données de navigation, des jetons Discord, des fichiers de portefeuille cryptoSSH, FTP et VPNdent. Les données volées ont été envoyées à un serveur de commande et de contrôle (C2).

Le logiciel malveillant a également échappé aux machines virtuelles, aux environnements sandbox et aux débogueurs, même lorsque les chercheurs ont mis en place une analyse automatisée.

Les 244 000 téléchargements ne signifient pas qu'il y a eu des infections confirmées. On ignore combien d'utilisateurs ont exécuté les fichiers malveillants.

Ni OpenAI ni Hugging Face n'ont publié de déclaration publique. Les éléments disponibles indiquent uniquement une usurpation d'identité de la plateforme. OpenAI et Hugging Face ne sont pas compromis.

Le lancement du filtre de confidentialité d'OpenAI a généré du trafic de recherche de la part des développeurs.

Étapes pour toute personne ayant cloné le dépôt

Toute personne ayant cloné le dépôt et exécuté les scripts malveillants doit considérer son système Windows comme compromis. La réinstallation complète du système est la seule solution efficace pour supprimer les fichiers malveillants.

Se connecter à un compte sur la machine concernée expose à un risque accru de contamination. Les experts en sécurité recommandent de renouveler régulièrement tous lesdentstockés dans les navigateurs, les gestionnaires de mots de passe ou lesdentde stockage d'identifiants de l'appareil. Cela inclut les mots de passe enregistrés, les cookies de session, les jetons OAuth, les clés SSH et les jetons de fournisseurs de services cloud.

Les fonds en cryptomonnaies doivent être transférés vers un nouveau portefeuille créé sur un appareil fonctionnel.

En mars, des chercheurs en sécurité ontdentun paquet npm malveillant déguisé en programme d'installation pour l'outil d'IA OpenClaw. Ce paquet, nommé GhostLoader, ciblait les mots de passe système et les portefeuilles de cryptomonnaies. Il s'installait comme un service de télémétrie caché et recherchait les bases de données d'dentdes agents d'IA.

Si vous lisez ceci, vous avez déjà une longueur d'avance. Restez-y grâce à notre newsletter.

FAQ

Quel était le faux dépôt OpenAI sur Hugging Face ?

Il s'agissait d'une fiche Hugging Face falsifiée sous l'espace de noms « Open-OSS/privacy-filter » qui copiait la carte de modèle légitime du filtre de confidentialité d'OpenAI et diffusait un script de chargement malveillant conçu pour déployer un logiciel malveillant voleur d'informations sur les machines Windows.

Combien de personnes ont réellement été infectées par le logiciel malveillant ?

Le dépôt a atteint environ 244 000 téléchargements et la première place des tendances sur Hugging Face, mais aucune preuve disponible ne confirme le nombre d'utilisateurs ayant exécuté les fichiers malveillants.

Que doivent faire les développeurs s'ils ont exécuté des fichiers provenant d'un faux dépôt ?

Considérez le système comme totalement compromis. Réinstallez-le plutôt que de tenter un nettoyage. Remplacez tous lesdentstockés sur la machine, y compris les mots de passe du navigateur, les cookies de session, les clés SSH et les clés de portefeuille de cryptomonnaie.

Avertissement : Les informations fournies ne constituent pas un conseil en investissement. CryptopolitanCryptopolitan.com toute responsabilité quant aux investissements réalisés sur la base des informations présentées sur cette page. Nous voustronrecommandons vivement d’effectuer vosdent et/ou de consulter un professionnel qualifié avant toute décision d’investissement.

LES

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)