Google entdeckt erste Zero-Day-Schwachstelle, die mithilfe von KI-Unterstützung entwickelt wurde

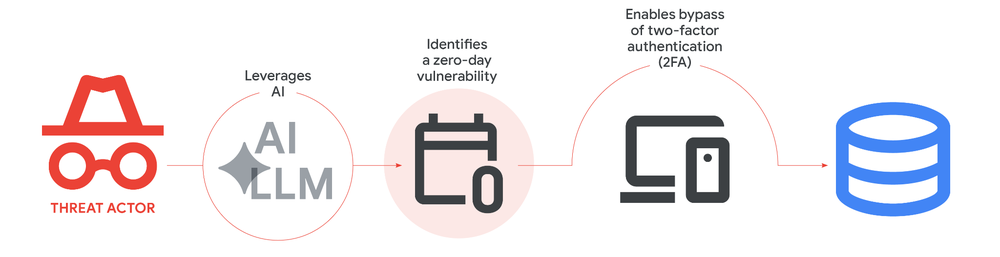

- Google hat die erste bekannte Zero-Day-Sicherheitslücke entdeckt, die nach eigenen Angaben mithilfe von KI entwickelt wurde.

- Die Sicherheitslücke zielt auf die Zwei-Faktor-Authentifizierung (2FA) eines Open-Source-Admin-Tools ab.

- Staatlich geförderte Hacker aus China und Nordkorea nutzen aktiv KI-Modelle zur Erforschung von Sicherheitslücken und zur Entwicklung von Exploits.

Googles Threat Intelligence Group gab am Sonntag bekannt, dass sie die ihrer Ansicht nach erste Zero-Day-Schwachstelle entdeckt hat, die mithilfe eines KI-Modells entwickelt wurde.

Laut einem Bericht von Google in seinem Cloud-Blog hat eine kriminelle Hackergruppe ein Python-Skript entwickelt, um die Zwei-Faktor-Authentifizierung (2FA) eines Open-Source-Web-Administrationstools zu umgehen. Google arbeitete mit dem Anbieter zusammen, um eine großflächige Ausnutzung zu verhindern.

Google brachte die Sicherheitslücke über Code-Muster mit KI in Verbindung

Google gab nicht dem eigenen Gemini-Modell die Schuld. Analysten wiesen auf strukturelle Muster im Code hin, dietronauf die Beteiligung von KI schließen lassen.

„Aufgrund der Struktur und des Inhalts dieser Exploits sind wir sehr zuversichtlich, dass der Akteur wahrscheinlich ein KI-Modell eingesetzt hat, um die Entdeckung und den Einsatz dieser Schwachstelle zu unterstützen“, schrieb.

Das Python-Skript wies ungewöhnlich detaillierte, informative Docstrings, einen völlig abwegigen CVSS-Schweregrad und eine Formatierung auf, die typisch für die Ausgabe großer Sprachmodelle ist.

Dazu gehören strukturierte Hilfemenüs und eine übersichtliche Farbgestaltung im Stil eines Lehrbuchs.

Google hat weder die Hackergruppe noch das konkrete Tool, das Ziel des Angriffs war, genannt.

Staatlich unterstützte Hacker nutzen KI-Modelle zur Schwachstellenforschung

Googles Bericht geht über den einzelnen Zero-Day-Fall hinaus.

Laut der Threat Intelligence Group von Google haben Hacker mit Verbindungen zu China und Nordkorea eintronInteresse daran gezeigt, KI einzusetzen, um Softwarefehler zu finden und auszunutzen.

Eine chinesische Bedrohungsgruppe namens UNC2814 greift Telekommunikations- und Regierungseinrichtungen an. Die Gruppe nutzte eine Technik, die Google als „Persona-gesteuertes Jailbreaking“ bezeichnet.

Die Gruppe wies ein KI-Modell , sich wie ein leitender Sicherheitsprüfer zu verhalten, und beauftragte es anschließend damit, die Firmware eingebetteter Geräte von TP-Link- und Odette-File-Transfer-Protokoll-Implementierungen auf Schwachstellen zur Remote-Codeausführung zu analysieren.

Die Gruppe veranlasste ein KI-Modell, als leitender Sicherheitsprüfer zu agieren, und wies es dann an, die Firmware eingebetteter Geräte von TP-Link und die Implementierungen des Odette File Transfer Protocol auf Schwachstellen zur Remote-Codeausführung zu durchsuchen.

Eine andere Gruppe mit Verbindungen nach China nutzte Tools namens Strix und Hexstrike, um ein japanisches Technologieunternehmen und ein großes ostasiatisches Cybersicherheitsunternehmen anzugreifen.

Die nordkoreanische Gruppe APT45 verfolgte einen anderen Ansatz. Sie verschickte Tausende von sich wiederholenden Anfragen, um bekannte CVE-Einträge rekursiv zu analysieren und Proof-of-Concept-Exploits zu validieren.

Google erklärte, diese Methode führe zu einem „umfangreicheren Arsenal an Exploit-Möglichkeiten, das ohne KI-Unterstützung praktisch nicht zu handhaben wäre“

KI ermöglicht neue Formen von Malware und Umgehung

Der Google-Bericht behandelt neben der Schwachstellenforschung auch andere KI-Bedrohungen.

Mutmaßliche russische Hacker haben KI eingesetzt, um polymorphe Schadsoftware und Verschleierungsnetzwerke zu programmieren und aufzubauen. Diese Schadsoftware beschleunigt die Entwicklungszyklen und hilft ihnen, der Entdeckung zu entgehen.

Google warnte zudem vor einer Malware namens PROMPTSPY, die als Weiterentwicklung autonomer Angriffe beschrieben wird. Diese Malware nutzt KI-Modelle, um Systemzustände zu interpretieren und dynamisch Befehle zur Manipulation von Systemen zu generieren. Angreifer können operative Entscheidungen dem Modell selbst überlassen.

Cyberkriminelle verschaffen sich nun über spezialisierte Middleware und automatisierte Kontoregistrierungssysteme anonymisierten Premium-Zugang zu Sprachmodellen. Diese Dienste ermöglichen es Hackern, Nutzungsbeschränkungen massenhaft zu umgehen, indem sie Testkonten zur Finanzierung ihrer Aktivitäten nutzen.

Eine von Google als TeamPCP (auch bekannt als UNC6780) tracGruppe hat begonnen, KI-Softwareabhängigkeiten als Einfallstor in größere Netzwerke zu nutzen. Sie verwenden kompromittierte KI-Tools, um Ransomware einzusetzen und Erpressung zu betreiben.

Google gab an, eigene KI-Tools zur Verteidigung einzusetzen. Das Unternehmen nannte als Beispiele Big Sleep, einen KI-Agenten zurdentvon Software-Schwachstellen, und CodeMender, das mithilfe der Algorithmen von Gemini automatischmaticschließt.

Google gab außerdem bekannt, dass Konten deaktiviert werden, die Gemini für böswillige Zwecke missbrauchen.

Lesen Sie Krypto-News nicht nur, sondern verstehen Sie sie. Abonnieren Sie unseren Newsletter. Er ist kostenlos.

Häufig gestellte Fragen

Welche Zero-Day-Schwachstelle hat Google entdeckt?

Google entdeckte eine Python-basierte Sicherheitslücke, die die Zwei-Faktor-Authentifizierung (2FA) eines Open-Source-Webadministrationstools umgehen sollte. Das Unternehmen arbeitete mit dem Anbieter zusammen, um eine großflächige Ausnutzung zu verhindern. Die Sicherheitslücke wurde von einer kriminellen Hackerorganisation entwickelt und war für den Einsatz in einer groß angelegten Angriffsoperation vorgesehen.

Welche Hackergruppen nutzen KI für Cyberangriffe?

Der Bericht von Google enthüllte Aktivitäten chinesischer Gruppen wie UNC2814, der nordkoreanischen Gruppe APT45, mutmaßlicher russischer Akteure, die polymorphe Malware entwickeln, und einer auf die Lieferkette ausgerichteten Gruppe namens TeamPCP, auch bekannt als UNC6780.

Wie hat Google festgestellt, dass die Sicherheitslücke von einer KI generiert wurde?

Google-Analysten fanden im Code strukturelle Indizien, darunter detaillierte Dokumentationsstrings, einen ungewöhnlich hohen CVSS-Wert und Formatierungsmuster, die typisch für LLM-Trainingsdaten sind. Das Skript entsprach den in Lehrbüchern üblichen Python-Konventionen und enthielt strukturierte Hilfemenüs, die für KI-Ausgaben typisch sind.

Haftungsausschluss. Die bereitgestellten Informationen stellen keine Anlageberatung dar. Cryptopolitan/ übernimmt keine Haftung für Investitionen, die auf Grundlage der Informationen auf dieser Seite getätigt werden. Wirtronempfehlen dringend, vor jeder Anlageentscheidung eigene Recherchen durchzuführendent oder einen qualifizierten Fachmann zu konsultieren

CRASH-KURS

- Mit welchen Kryptowährungen kann man Geld verdienen?

- Wie Sie Ihre Sicherheit mit einer digitalen Geldbörse erhöhen können (und welche sich tatsächlich lohnen)

- Wenig bekannte Anlagestrategien, die Profis anwenden

- Wie man mit dem Investieren in Kryptowährungen beginnt (welche Börsen man nutzen sollte, welche Kryptowährung am besten zum Kauf geeignet ist usw.)