Gefälschtes OpenAI-Repository erreicht 244.000 Downloads und liefert einen Krypto-Wallet-Diebstahl-Software

- Ein gefälschtes Repository, das den Privacy Filter von OpenAI auf Hugging Face nachahmte, erreichte rund 244.000 Downloads, bevor es entfernt wurde.

- Es wurde ein mehrstufiger Rust-Infostealer ausgeliefert, der es auf Browser-dent, Krypto-Wallets und Entwicklergeheimnisse unter Windows abgesehen hatte.

- Jeder, der die Dateien des Repositorys ausgeführt hat, sollte sein System als kompromittiert betrachten.

Ein gefälschtes OpenAI-Repository auf Hugging Face erreichte rund 244.000 Downloads. Es war auf der Plattform im Trend, bevor es entfernt wurde. Das gefälschte Repository enthielt einen Rust-Stealer, der Browserdaten, Krypto-Wallets und Entwicklergeheimnisse auf Windows-Rechnern ausspionierte.

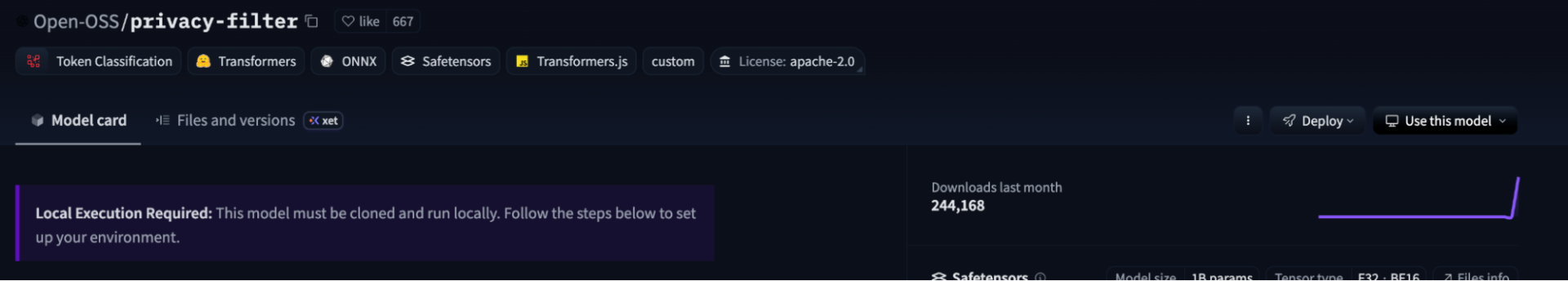

Sicherheitsforscher von HiddenLayer entdeckten das schädliche Repository unter dem Namespace „Open-OSS/privacy-filter“. Es handelte sich um eine Typosquat-Variante des echten Privacy-Filter-Modells von OpenAI, das letzten Monat veröffentlicht wurde.

Die gefälschte Auflistung kopierte die Modellkarte von OpenAI und fügte Anweisungen hinzu, die die Benutzer aufforderten, das Repository zu klonen und das Skript auszuführen.

Die Angreifer verwendeten einen gefälschten OpenAI-Datenschutzfilter

Der echte Datenschutzfilter von OpenAI ist ein offenes Gewichtungsmodell, das personenbezogene Daten in Texten erkennt unddentmacht.

Die offizielle Version wurde unter der Apache-2.0-Lizenz sowohl über Hugging Face als auch über GitHub veröffentlicht. Entwickler erwarteten, im eigentlichen Repository ausführbaren Code und Setup-Skripte vorzufinden.

Doch die Angreifer nutzten die Erwartungen der Entwickler aus. Sie veröffentlichten ein täuschend ähnliches Repository unter einem anderen Namensraum mit vertrautem Branding und nahezudentDokumentation.

Eine Python-Datei namens loader, die wie normaler Modellladecode aussah, enthielt eine gefälschte DummyModel-Klasse und eine gefälschte Trainingsausgabe.

Das Skript enthielt eine Funktion, die die SSL-Verifizierung deaktivierte, eine geheime URL dekodierte und einen Befehl von JSON Keeper empfing. JSON Keeper ist ein öffentlicher JSON-Paste-Dienst. Er ermöglicht es Angreifern, Nutzdaten auszutauschen, ohne mit dem Repository interagieren zu müssen.

Der Befehl startete einen versteckten Windows PowerShell-Prozess. Ein Batch-Skript, das eine Blockchain-Analyse-API imitiert, versuchte, seine Berechtigungen zu erweitern.

Es wurde versucht, Microsoft Defender-Ausnahmen für das Payload-Verzeichnis hinzuzufügen. Anschließend wurde die fertige Binärdatei über einen einmalig geplanten Auftrag freigegeben, der wie ein Microsoft Edge-Updater aussah.

Anschließend wurde eine 1,07 MB große Rust-Datei ausgeliefert. DiesetracBrowserdaten, Discord-Token, Krypto-Wallet-Dateiensowie SSH-, FTP- und VPN-dent. Die gestohlenen Daten wurden an einen Command-and-Control-Server (C2-Server) gesendet.

Die Malware umging auch virtuelle Maschinen, Sandboxes und Debugger, falls Forscher eine automatisierte Analyse einrichten sollten.

Die 244.000 Downloads bedeuten nicht, dass Infektionen bestätigt wurden. Es ist unbekannt, wie viele Nutzer die schädlichen Dateien ausgeführt haben.

Weder OpenAI noch Hugging Face haben eine öffentliche Stellungnahme abgegeben. Die vorliegenden Beweise deuten lediglich auf Plattform-Imitation hin. Es gibt keine Hinweise auf eine Gefährdung von OpenAI oder Hugging Face.

Der Start des Privacy Filters von OpenAI generierte Suchverkehr von Entwicklern.

Schritte für alle, die das Repository geklont haben

Wer das Repository geklont und die schädlichen Skripte ausgeführt hat, sollte davon ausgehen, dass sein Windows-Rechner kompromittiert ist. Die Neuinstallation des Systems ist die einzige wirksame Lösung, um die schädlichen Dateien zu entfernen.

Die Anmeldung bei einem beliebigen Konto auf dem betroffenen Rechner birgt das Risiko weiterer Sicherheitslücken. Sicherheitsexperten empfehlen, alle in Browsern, Passwortmanagern oderdentauf dem Gerät gespeichertendentregelmäßig zu ändern. Dies umfasst gespeicherte Passwörter, Session-Cookies, OAuth-Token, SSH-Schlüssel und Cloud-Anbieter-Token.

Die Kryptowährungsgelder sollten in eine neue Wallet auf einem funktionierenden Gerät übertragen werden.

Im MärzdentSicherheitsforscher ein bösartiges npm-Paket, das sich als Installationsprogramm für das KI-Tool OpenClaw tarnte. Es zielte auf Systempasswörter und Krypto-Wallets ab. Dieses Paket mit dem Namen GhostLoader installierte sich als versteckter Telemetriedienst und suchte nachdentvon KI-Agenten.

Wenn Sie das hier lesen, sind Sie schon einen Schritt voraus. Bleiben Sie mit unserem Newsletter auf dem Laufenden.

Häufig gestellte Fragen

Was war das gefälschte OpenAI-Repository für Hugging Face?

Es handelte sich um einen durch Tippfehler entstandenen Eintrag von Hugging Face unter dem Namespace "Open-OSS/privacy-filter", der die legitime Privacy Filter-Modellkarte von OpenAI kopierte und ein bösartiges Loader-Skript auslieferte, das dazu diente, Infostealer-Malware auf Windows-Rechnern zu installieren.

Wie viele Menschen wurden tatsächlich von der Schadsoftware infiziert?

Das Repository erreichte ungefähr 244.000 Downloads und die Spitzenposition von Hugging Face in den Trends, aber es gibt keine verfügbaren Beweise dafür, wie viele Benutzer die schädlichen Dateien ausgeführt haben.

Was sollten Entwickler tun, wenn sie Dateien aus dem gefälschten Repository ausgeführt haben?

Behandeln Sie das System als vollständig kompromittiert. Setzen Sie das Gerät neu auf, anstatt eine Bereinigung durchzuführen. Ändern Sie alle auf dem Gerät gespeichertendent, einschließlich Browserpasswörter, Sitzungscookies, SSH-Schlüssel und Schlüssel für Kryptowährungs-Wallets.

Haftungsausschluss. Die bereitgestellten Informationen stellen keine Anlageberatung dar. Cryptopolitan/ übernimmt keine Haftung für Investitionen, die auf Grundlage der Informationen auf dieser Seite getätigt werden. Wirtronempfehlen dringend, vor jeder Anlageentscheidung eigene Recherchen durchzuführendent oder einen qualifizierten Fachmann zu konsultieren

CRASH-KURS

- Mit welchen Kryptowährungen kann man Geld verdienen?

- Wie Sie Ihre Sicherheit mit einer digitalen Geldbörse erhöhen können (und welche sich tatsächlich lohnen)

- Wenig bekannte Anlagestrategien, die Profis anwenden

- Wie man mit dem Investieren in Kryptowährungen beginnt (welche Börsen man nutzen sollte, welche Kryptowährung am besten zum Kauf geeignet ist usw.)