Angreifer kapern das npm-Maintainer-Konto und stehlen die Kryptoschlüssel

- Angreifer haben ein ruhendes npm-Maintainer-Konto gekapert und drei bösartige node-ipc-Versionen verbreitet, umdentzu stehlen.

- Der Angreifer registrierte die abgelaufene E-Mail-Domäne des Maintainers erneut und nutzte den Passwort-Reset-Workflow von npm, um Zugriff auf die Veröffentlichungsrechte zu erlangen.

- Alle Krypto-Entwickler oder -Projekte, die node-ipc während dieses Zeitraums installiert oder automatisch aktualisiert haben, sollten ihre Abhängigkeiten überprüfen und alle offengelegten Geheimnisse umgehend rotieren.

Laut SlowMist wurden am 14. Mai drei manipulierte Versionen von node-ipc im npm-Repository veröffentlicht. Angreifer kaperten ein inaktives Entwicklerkonto und spielten Code ein, der darauf ausgelegt war, Entwicklerzugangsdatendentprivate Schlüssel, API-Geheimnisse und alles Weitere direkt aus .env-Dateien abzugreifen.

node-ipc ist ein beliebtes Node.js-Paket, das es verschiedenen Programmen ermöglicht, auf demselben Rechner oder manchmal auch über ein Netzwerk miteinander zu kommunizieren.

SlowMist fängt die Sicherheitslücke ab

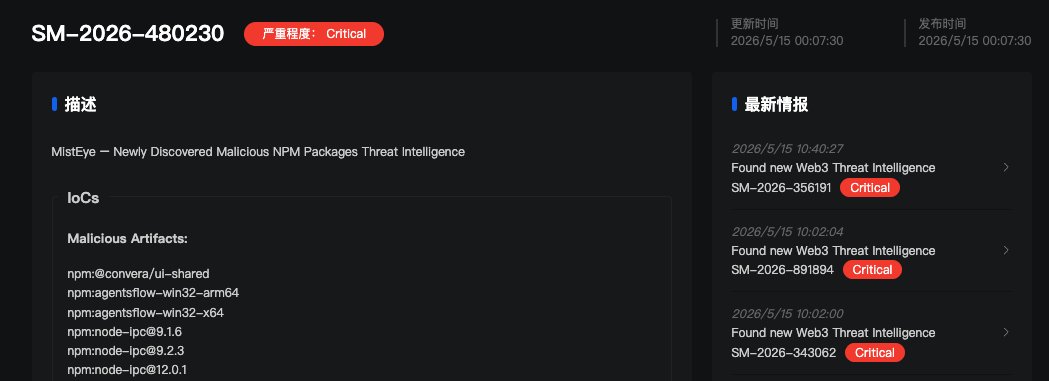

Das Blockchain-Sicherheitsunternehmen SlowMist entdeckte die Sicherheitslücke durch sein Bedrohungsanalysesystem MistEye.

Versionen 9.1.6, 9.2.3 und 12.0.1

MistEye hat drei schädliche Versionen gefunden, darunter:

- Version 9.1.6.

- Version 9.2.3.

- Version 12.0.1.

Alle oben genannten Versionen enthielten die gleiche verschleierte 80 KB große Nutzlast.

Node-ipc übernimmt die Interprozesskommunikation in Node.js. Es ermöglicht Node.js-Programmen im Wesentlichen den Austausch von Nachrichten. Wöchentlich wird es von über 822.000 Nutzern heruntergeladen.

Node-ipc findet in der gesamten Kryptowelt Anwendung. Es wird in den Tools verwendet, die Entwickler zum Erstellen von dApps, in Systemen, diematictesten und bereitstellen (CI/CD), und in alltäglichen Entwicklerwerkzeugen.

Jede infizierte Version enthielt denselben versteckten Schadcode. Sobald ein Programm node-ipc lud, wurde der Codematicausgeführt.

Forscher von StepSecurity haben herausgefunden, wie der Angriff zustande kam. Der ursprüngliche Entwickler von node-ipc hatte eine E-Mail-Adresse, die mit der Domain atlantis-software[.]net verknüpft war. Diese Domain lief jedoch am 10. Januar 2025 ab.

Am 7. Mai 2026 erwarb der Angreifer dieselbe Domain über Namecheap und erlangte so Zugriff auf die alte E-Mail-Adresse des Entwicklers. Anschließend klickte er einfach auf „Passwort vergessen“ bei npm, setzte es zurück und hatte sofort uneingeschränkte Berechtigung, neue Versionen von node-ipc zu veröffentlichen.

Der eigentliche Entwickler hatte keine Ahnung, was da vor sich ging. Die manipulierten Versionen blieben etwa zwei Stunden lang online, bevor sie entfernt wurden.

Der Dieb sucht nach Personen mit einemdent-Score von 90+

Die eingebettete Payload sucht nach über 90 Arten von Entwickler- und Cloud-dent. AWS-Tokens, Google Cloud- und Azure-Secrets, SSH-Schlüssel, Kubernetes-Konfigurationen, GitHub-CLI-Tokens – sie alle sind auf der Liste.

Für Krypto-Entwicklerist die Malware besonders anfällig für Angriffe auf .env-Dateien. Diese enthalten üblicherweise private Schlüssel, RPC-Knoten-dentund Geheimnisse der Austausch-API.

Um die gestohlenen Daten unbemerkt zu übertragen, nutzt die Schadsoftware DNS-Tunneling. Dabei werden die Dateien in scheinbar normalen Internet-Anfragen versteckt. Die meisten Netzwerksicherheitstools erkennen dies nicht.

Sicherheitsexperten weisen darauf hin, dass bei allen Projekten, die npm install oder deren Abhängigkeiten automatisch aktualisiert wurden, von einer Kompromittierung auszugehen ist.

Sofortmaßnahmen gemäß den Empfehlungen von SlowMist:

- Überprüfen Sie die Sperrdateien für node-ipc Versionen 9.1.6, 9.2.3 oder 12.0.1.

- Stellen Sie die letzte Version wieder her, von der Sie wissen, dass sie sicher ist.

- Ändern Sie alledent, die möglicherweise durchgesickert sind.

Lieferkettenangriffe auf npm sind im Jahr 2026 an der Tagesordnung. Kryptoprojekte sind besonders stark betroffen, da gestohlene Zugangsdaten schnell in gestohlenes Geld umgewandelt werden können.

Die klügsten Köpfe der Krypto-Szene lesen bereits unseren Newsletter. Möchten Sie auch dabei sein? Dann schließen Sie sich ihnen an.

Häufig gestellte Fragen

Welche node-ipc-Versionen enthalten die Schadsoftware?

Die Versionen 9.1.6, 9.2.3 und 12.0.1 wurden von SlowMist und StepSecurity als verdächtig gemeldet. Alle drei enthielten dieselbe verschleierte Nutzlast, die beim Laden des Pakets ausgeführt wird.

Wie gelang es dem Angreifer, das Administratorkonto zu übernehmen?

Die E-Mail-Domain des ursprünglichen Betreibers, atlantis-software[.]net, lief am 10. Januar 2025 ab. Der Angreifer registrierte sie am 7. Mai 2026 über Namecheap neu und nutzte dann den Passwort-Reset-Prozess von npm, um das Konto zu übernehmen.

Was genau greift der Dieb?

Über 90 Arten vondent. AWS-Tokens, Google Cloud- und Azure-dent, SSH-Schlüssel, Kubernetes-Konfigurationen, GitHub-CLI-Tokens, Shell-Verlaufsdateien und .env-Dateien, die oft private Kryptoschlüssel enthalten und API-Geheimnisse austauschen.

Randa Moses

Randa ist Autorin und Redakteurin mit Schwerpunkt Technologie. Sie absolvierte die Universität Bradford mit einem Abschluss in Elektrotechnik undtron. Sie arbeitete bereits bei Forward Protocol, Amazix und Cryptosomniac.

CRASH-KURS

- Mit welchen Kryptowährungen kann man Geld verdienen?

- Wie Sie Ihre Sicherheit mit einer digitalen Geldbörse erhöhen können (und welche sich tatsächlich lohnen)

- Wenig bekannte Anlagestrategien, die Profis anwenden

- Wie man mit dem Investieren in Kryptowährungen beginnt (welche Börsen man nutzen sollte, welche Kryptowährung am besten zum Kauf geeignet ist usw.)