Ataques sequestram conta de mantenedor do npm e roubam chaves criptográficas

- Os atacantes sequestraram uma conta inativa de mantenedor do npm e enviaram três versões maliciosas do node-ipc para roubardent.

- O atacante registrou novamente o domínio de e-mail expirado do mantenedor e usou o fluxo de redefinição de senha do npm para obter acesso de publicação.

- Qualquer desenvolvedor ou projeto de criptografia que tenha instalado ou atualizado automaticamente o node-ipc durante esse período deve auditar as dependências e rotacionar imediatamente todos os segredos expostos.

Segundo a SlowMist, três versões infectadas do node-ipc foram publicadas no registro npm em 14 de maio. Os atacantes sequestraram uma conta de mantenedor inativa e enviaram um código projetado para extrairdent, chaves privadas, segredos de API de troca de dados e muito mais, diretamente de arquivos .env.

node-ipc é um pacote popular do Node.js que permite que diferentes programas se comuniquem entre si na mesma máquina ou, às vezes, através de uma rede.

SlowMist intercepta a brecha

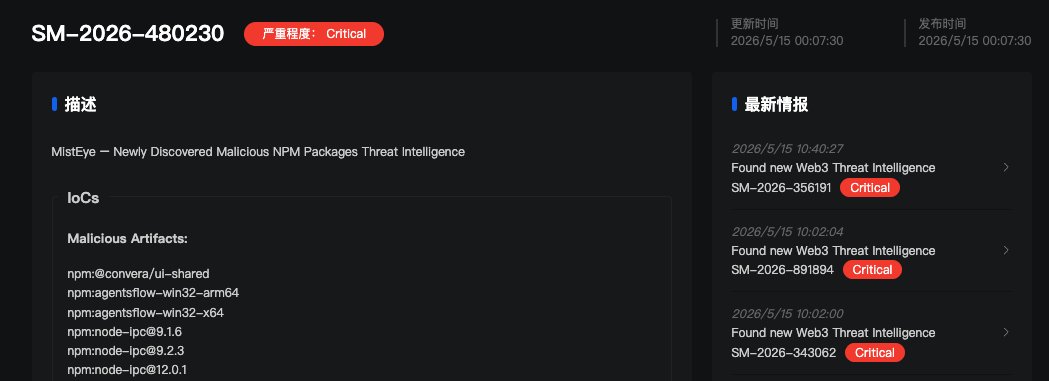

A empresa de segurança blockchain SlowMist detectou a violação por meio de seu sistema de inteligência de ameaças MistEye.

Versões 9.1.6, 9.2.3 e 12.0.1

O MistEye encontrou três versões maliciosas, incluindo:

- Versão 9.1.6.

- Versão 9.2.3.

- Versão 12.0.1.

Todas as versões acima continham a mesma carga útil ofuscada de 80 KB.

O Node-ipc gerencia a comunicação entre processos no Node.js. Basicamente, ele ajuda os programas Node.js a enviar e receber mensagens. Mais de 822.000 pessoas o baixam a cada semana.

O Node-ipc é usado em todo o espaço criptográfico. Ele está presente nas ferramentas que os desenvolvedores usam para criar dApps, nos sistemas quematic(CI/CD) e nas ferramentas de desenvolvimento do dia a dia.

Cada versão infectada tinha o mesmo código malicioso oculto inserido. No momento em que qualquer programa carregava o node-ipc, o código era executadomatic.

Pesquisadores da StepSecurity descobriram como o ataque aconteceu. O desenvolvedor original do node-ipc tinha um endereço de e-mail vinculado ao domínio atlantis-software[.]net. No entanto, o domínio expirou em 10 de janeiro de 2025.

Em 7 de maio de 2026, o atacante comprou o mesmo domínio através da Namecheap, o que lhe deu controle sobre o antigo e-mail do desenvolvedor. A partir daí, ele simplesmente clicou em "esqueci minha senha" no npm, redefiniu a senha e entrou com permissão total para publicar novas versões do node-ipc.

O desenvolvedor original não tinha ideia de que nada disso estava acontecendo. As versões maliciosas permaneceram online por cerca de duas horas antes de serem removidas.

O ladrão procura por tipos dedentacima de 90

A carga útil incorporada busca mais de 90 tipos dedentde desenvolvedores e de nuvem. Tokens da AWS, segredos do Google Cloud e do Azure, chaves SSH, configurações do Kubernetes, tokens da CLI do GitHub, tudo na lista.

Para desenvolvedores de criptografia, o malware ataca especificamente arquivos .env. Esses arquivos geralmente contêm chaves privadas, credenciais de nós RPCdentsegredos da API de exchanges.

Para extrair os dados roubados, o malware utiliza tunelamento DNS. Basicamente, ele oculta os arquivos dentro de solicitações de pesquisa de internet aparentemente normais. A maioria das ferramentas de segurança de rede não detecta isso.

As equipes de segurança afirmam que qualquer projeto que tenha executado o comando `npm install` ou que tenha tido dependências atualizadas automaticamente durante esse período de duas horas deve ser considerado comprometido.

Medidas imediatas, conforme orientação da SlowMist:

- Verifique os arquivos de bloqueio para as versões 9.1.6, 9.2.3 ou 12.0.1 do node-ipc.

- Reverter para a última versão que você sabe ser segura.

- Troque todos os documentos dedentque possam ter vazado.

Em 2026, ataques à cadeia de suprimentos do npm se tornaram comuns. Projetos de criptomoedas são mais afetados do que a maioria, pois logins roubados podem ser convertidos em dinheiro roubado rapidamente.

As mentes mais brilhantes do mundo das criptomoedas já leem nossa newsletter. Quer participar? Junte-se a elas.

Perguntas frequentes

Quais versões do node-ipc contêm o malware?

As versões 9.1.6, 9.2.3 e 12.0.1 foram sinalizadas pelo SlowMist e pelo StepSecurity. Todas as três continham o mesmo payload ofuscado que é executado assim que o pacote é carregado.

Como o invasor assumiu o controle da conta de manutenção?

O domínio de e-mail original do mantenedor, atlantis-software[.]net, expirou em 10 de janeiro de 2025. O invasor o registrou novamente através do Namecheap em 7 de maio de 2026 e, em seguida, usou o processo de redefinição de senha do npm para obter acesso à conta.

O que o ladrão realmente pega?

Mais de 90 tipos dedent. Tokens da AWS,dentdo Google Cloud e Azure, chaves SSH, configurações do Kubernetes, tokens da CLI do GitHub, arquivos de histórico do shell e arquivos .env, que geralmente contêm chaves privadas de criptografia e segredos da API de exchanges.

Randa Moses

Randa é escritora e editora especializada em tecnologia. Ela se formou na Universidade de Bradford em Engenharia Elétrica etron. Trabalhou na Forward Protocol, Amazix e Cryptosomniac.

CURSO

- Quais criptomoedas podem te fazer ganhar dinheiro?

- Como aumentar a segurança da sua carteira digital (e quais realmente valem a pena usar)

- Estratégias de investimento pouco conhecidas que os profissionais utilizam

- Como começar a investir em criptomoedas (quais corretoras usar, as melhores criptomoedas para comprar etc.)