GoogleがAI支援で構築された初のゼロデイ脆弱性を発見

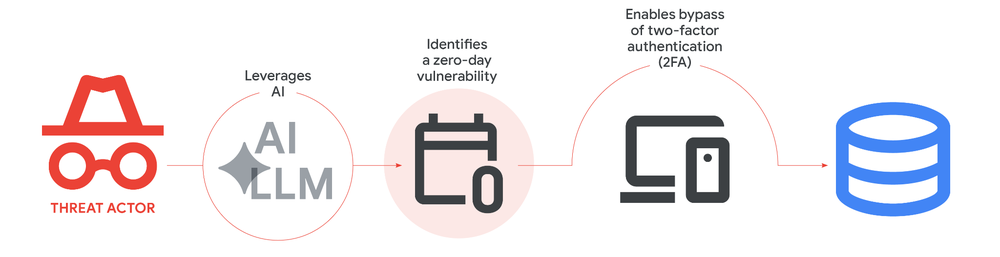

- Googleは、AIを用いて構築されたと思われる、既知のゼロデイ脆弱性を初めて発見した。.

- この脆弱性は、オープンソースの管理ツールにおける二要素認証(2FA)を標的としている。.

- 中国と北朝鮮の国家支援を受けたハッカー集団は、脆弱性の研究やエクスプロイトの開発にAIモデルを積極的に利用している。.

Googleの脅威インテリジェンスグループは日曜日、AIモデルの支援を受けて構築された、おそらく世界初となるゼロデイ攻撃を検出したと発表した。.

Googleがクラウドブログで公開したレポートによると、あるハッカー集団が、オープンソースのウェブ管理ツールにおける二段階認証(2FA)を回避するために、Pythonスクリプトとしてこの脆弱性を悪用した。Googleはベンダーと協力し、大規模な悪用が始まる前に阻止した。.

Googleはコードパターンを通じて、この脆弱性をAIと関連付けた。

Googleは自社のGeminiモデルを非難しなかった。tronリストたちは、コード内の構造的なパターンがAIの関与を強く示唆していると指摘した。.

「これらの攻撃の構造と内容に基づくと、攻撃者はこの脆弱性の発見と悪用を支援するためにAIモデルを利用した可能性が高いと確信しています」とGoogleは 述べています。

そのPythonスクリプトには、異常に詳細な教育用ドキュメント文字列、錯覚的なCVSS重症度スコア、そして大規模言語モデルの出力に典型的なフォーマットが含まれていた。.

これには、体系化されたヘルプメニューや、教科書のようなスタイルで書かれた分かりやすいカラークラスなどが含まれます。.

Googleは、ハッキンググループ名や標的となった具体的なツール名を明らかにしていない。.

国家支援を受けたハッカーが脆弱性研究にAIモデルを使用

Googleの報告書は、単一のゼロデイ脆弱性の事例にとどまらない。.

Googleの脅威インテリジェンスグループによると、中国と北朝鮮に関連するハッカーは、ソフトウェアの脆弱性を発見し悪用するためにAIを利用することにtron関心を示しているという。.

UNC2814として知られる中国の脅威グループは、通信事業者や政府機関を標的とした攻撃を行っている。このグループは、Googleが「ペルソナ駆動型ジェイルブレイク」と呼ぶ手法を用いている。.

同グループは、 AIモデルに 上級セキュリティ監査担当者のように振る舞うよう指示し、TP-Linkの組み込みデバイスファームウェアとOdetteファイル転送プロトコル実装におけるリモートコード実行の脆弱性を分析するよう指示した。

同グループは、AIモデルを上級セキュリティ監査役として機能させ、TP-Linkの組み込みデバイスのファームウェアとOdetteファイル転送プロトコルの実装におけるリモートコード実行の脆弱性を調査するよう指示した。.

中国と関係のある別のグループは、StrixとHexstrikeと呼ばれるツールを使って、日本のテクノロジー企業と東アジアの大手サイバーセキュリティ企業を攻撃した。.

北朝鮮の攻撃グループAPT45は、異なるアプローチをとった。既知のCVEエントリを再帰的に分析し、概念実証エクスプロイトを検証するために、何千もの反復的なプロンプトを送信した。.

Googleは、この手法によって「AIの支援なしでは管理が困難な、より強力な攻撃能力の武器庫が生み出された」と述べた。

AIは新たな形態のマルウェアと回避策を可能にする

Googleの報告書は、脆弱性調査以外にも、AIに対するその他の脅威を取り上げている。.

ロシアのハッカー集団とみられるグループは、AIを用いて多形性マルウェアや難読化ネットワークをコーディング・構築していた。こうしたマルウェアは開発サイクルを加速させ、検出を回避するのに役立っていた。.

Googleはまた、PROMPTSPYと呼ばれるマルウェアの一種について警告を発した。これは、自律的な攻撃活動への変化を示すものだとGoogleは説明している。このマルウェアはAIモデルを使用してシステムの状態を解釈し、被害者の環境を操作するためのコマンドを動的に生成する。攻撃者は、運用上の判断をモデル自体に委ねることができる。.

攻撃者は現在、特殊なミドルウェアと自動アカウント登録システムを介して、匿名化されたプレミアムレベルの言語モデルへのアクセス権を取得している。これらのサービスにより、ハッカーは試用アカウントを利用して活動資金を調達することで、利用制限を大量に回避することが可能になる。.

GoogleがTeamPCP(UNC6780としても知られる)として tracいるグループは、より広範なネットワークへの侵入経路として、AIソフトウェアの依存関係を標的にし始めている。彼らは侵害されたAIツールを足がかりとして、ランサムウェアの展開や恐喝を行っている。.

Googleは、自社の AIツールを 防御的に活用していると述べた。同社は、ソフトウェアの脆弱性を特定するAIエージェントであるBig SleepとdentCodeMenderをmatic。

Googleはまた、Geminiを悪用したアカウントは無効化すると述べている。.

仮想通貨ニュースを読むだけでなく、理解を深めましょう。ニュースレターにご登録ください。 無料です。

よくある質問

Googleはどのようなゼロデイ脆弱性を検出したのか?

Googleは、オープンソースのWeb管理ツールにおける2要素認証(2FA)を回避することを目的としたPythonベースの脆弱性を検出しました。同社はベンダーと協力し、攻撃が発生する前に広範囲にわたる悪用を阻止しました。この脆弱性は犯罪ハッカー組織によって開発され、大規模な攻撃作戦への展開を目的としていました。.

どのハッキンググループがサイバー攻撃にAIを利用しているのか?

Googleの報告書は、UNC2814などの中国のグループ、北朝鮮のグループAPT45、多形性マルウェアを開発している疑いのあるロシア関連グループ、そしてUNC6780としても知られるTeamPCPと呼ばれるサプライチェーン指向のグループによる活動を明らかにした。.

Googleはどのようにして、この脆弱性がAIによって生成されたものだと判断したのですか?

Googleのアナリストは、コードの中に構造的な兆候を発見した。詳細な教育用ドキュメント文字列、偽造されたCVSSスコア、LLMトレーニングデータによく見られるフォーマットパターンなどだ。スクリプトは教科書通りのPythonの規則に従っており、AIの出力によく見られる構造化されたヘルプメニューを備えていた。.

免責事項。 提供される情報は取引アドバイスではありません。Cryptopolitan.com Cryptopolitan、 このページで提供される情報に基づいて行われた投資について一切の責任を負いません。tronお勧めしますdent 調査や資格のある専門家への相談を

速習コース

- どの仮想通貨でお金が稼げるか

- ウォレットを使ってセキュリティを強化する方法(そして実際に使う価値のあるウォレットはどれか)

- プロが使う、あまり知られていない投資戦略

- 仮想通貨への投資を始める方法(どの取引所を使うべきか、購入すべき最適な仮想通貨など)