攻撃者がnpmメンテナーアカウントを乗っ取り、暗号鍵を盗む

- 攻撃者は、休眠状態だったnpmメンテナーアカウントを乗っ取り、dent情報を盗むために3つの悪意のあるnode-ipcバージョンをプッシュした。.

- 攻撃者は、管理者の期限切れのメールアドレスのドメインを再登録し、npmのパスワードリセット機能を利用して公開アクセス権を取得した。.

- その期間中にnode-ipcをインストールまたは自動更新した暗号開発者またはプロジェクトは、依存関係を監査し、公開されているすべてのシークレットを直ちにローテーションする必要があります。.

SlowMistによると、5月14日にnode-ipcの3つの不正バージョンがnpmレジストリに公開された。 抜き取るように設計されたコードをプッシュしたdent情報、秘密鍵、交換APIの秘密情報などを

node-ipcは、同じマシン上、あるいは場合によってはネットワークを介して、異なるプログラム同士が通信できるようにする人気の高いNode.jsパッケージです。.

SlowMistが突破口を捉える

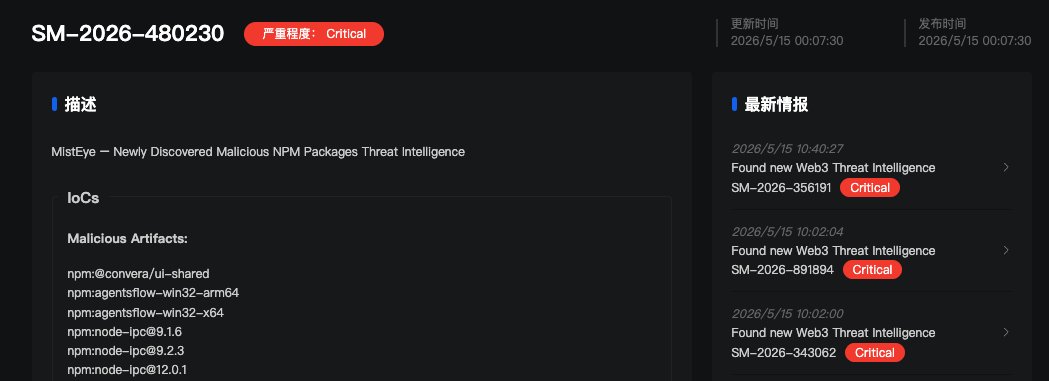

ブロックチェーンセキュリティ企業のSlowMistは、同社の脅威インテリジェンスシステム「MistEye」を通じてこの侵害を発見した。.

バージョン9.1.6、9.2.3、および12.0.1

MistEyeは、以下の3つの悪意のあるバージョンを発見しました。

- バージョン9.1.6。.

- バージョン9.2.3。.

- バージョン12.0.1.

上記のすべてのバージョンは、同じ難読化された80KBのペイロードを内蔵していた。.

Node-ipcは、Node.jsにおけるプロセス間通信を処理するライブラリです。基本的に、Node.jsプログラム間でメッセージを送受信するのに役立ちます。毎週82万2千人以上がダウンロードしています。.

構築するために使用するツール dAppsをシステムmatic(CI/CD)、そして日常的な開発者ツールなど、様々な場面で活用されています。

感染した各バージョンには、同じ悪意のあるコードが隠蔽されていた。いずれかのプログラムがnode-ipcをロードすると、そのコードがmaticに実行される仕組みになっていた。.

StepSecurityの研究者たちは、攻撃がどのように行われたかを解明した。node-ipcの元の開発者は、atlantis-software[.]netというドメインに関連付けられたメールアドレスを持っていた。しかし、そのドメインは2025年1月10日に期限切れになっていた。.

2026年5月7日、攻撃者はNamecheapを通じて同じドメインを購入し、開発者の古いメールアドレスを乗っ取った。そこから、npmで「パスワードを忘れた場合」をクリックしてパスワードをリセットし、node-ipcの新しいバージョンを公開する完全な権限を手に入れた。.

実際の開発者は、これらの事態が起こっていることを全く知らなかった。悪意のあるバージョンは約2時間稼働した後、削除された。.

窃盗犯は90種類以上のdentカードを探している

埋め込まれたペイロードは、90種類以上の開発者認証情報とクラウドdent情報を探し出します。AWSトークン、Google CloudおよびAzureのシークレット、SSHキー、Kubernetes構成、GitHub CLIトークンなど、すべてリストに含まれています。.

にとって 暗号通貨開発者、このマルウェアは特に.envファイルを狙っています。これらのファイルには通常、秘密鍵、RPCノードの認証情報、および取引所APIの秘密情報が格納されていdent。

盗んだデータを外部に漏洩させるため、ペイロードはDNSトンネリングを利用します。これは基本的に、一見普通のインターネット検索リクエストの中にファイルを隠蔽する仕組みです。ほとんどのネットワークセキュリティツールではこれを検知できません。.

プロジェクトはすべて、侵害された可能性があると想定すべきだと述べている npm installを 、または依存関係が自動更新された

SlowMistの指示に基づく即時の対応策:

- node-ipc バージョン 9.1.6、9.2.3、または 12.0.1 のロック ファイルを確認してください。.

- 安全性が確認されている最後のバージョンに戻してください。.

- 漏洩した可能性のあるdent情報はすべて変更してください。.

2026年、npmに対するサプライチェーン攻撃は日常茶飯事となった。暗号通貨プロジェクトは、盗まれたログイン情報がすぐに盗まれた金銭に変わるため、他のプロジェクトよりも大きな打撃を受ける。.

最も賢い暗号通貨マインドを持つ人々はすでに私たちのニュースレターを読んでいます。参加してみませんか?ぜひ ご参加ください。

よくある質問

どのバージョンのnode-ipcにマルウェアが含まれていますか?

バージョン9.1.6、9.2.3、および12.0.1。SlowMistとStepSecurityの両方がこれらを検出しました。3つのバージョンすべてに、パッケージをロードするとすぐに実行される同じ難読化されたペイロードが含まれていました。.

攻撃者はどのようにして管理者アカウントを乗っ取ったのか?

元のメンテナーのメールアドレスのドメインである atlantis-software[.]net は、2025 年 1 月 10 日に有効期限が切れました。攻撃者は 2026 年 5 月 7 日に Namecheap を通じてそれを再登録し、その後 npm のパスワードリセットプロセスを使用してアカウントを取得しました。.

窃盗犯は実際に何を盗むのか?

90種類以上のdent情報。AWSトークン、Google CloudおよびAzureのdent情報、SSHキー、Kubernetes構成、GitHub CLIトークン、シェル履歴ファイル、そして暗号化秘密鍵や交換APIシークレットが格納されていることが多い.envファイルなど。.

ランダ・モーゼス

ランダはテクノロジーを専門とするライター兼編集者です。ブラッドフォード大学で電気tron工学の学位を取得しています。Forward Protocol、Amazix、Cryptosomniacで勤務経験があります。.

速習コース

- どの仮想通貨でお金が稼げるか

- ウォレットを使ってセキュリティを強化する方法(そして実際に使う価値のあるウォレットはどれか)

- プロが使う、あまり知られていない投資戦略

- 仮想通貨への投資を始める方法(どの取引所を使うべきか、購入すべき最適な仮想通貨など)