Gli aggressori si impossessano dell'account di un manutentore npm e rubano le chiavi crittografiche

- Gli aggressori hanno dirottato un account di manutentore npm inattivo e hanno distribuito tre versioni dannose di node-ipc per rubare ledent.

- L'attaccante ha registrato nuovamente il dominio email scaduto del manutentore e ha utilizzato la procedura di reimpostazione della password di npm per ottenere l'accesso in modalità pubblicazione.

- Qualsiasi sviluppatore o progetto di crittografia che abbia installato o aggiornato automaticamente node-ipc durante quel periodo dovrebbe verificare le dipendenze e ruotare immediatamente tutti i segreti esposti.

Secondo SlowMist, il 14 maggio sono state pubblicate sul registro npm tre versioni infette di node-ipc. Gli aggressori hanno dirottato un account di manutenzione inattivo e hanno inserito del codice progettato per sottrarre credenziali di sviluppodentchiavi private, segreti API di scambio e altro ancora, direttamente dai file .env.

node-ipc è un popolare pacchetto Node.js che permette a diversi programmi di comunicare tra loro sulla stessa macchina, o talvolta attraverso una rete.

SlowMist coglie la falla

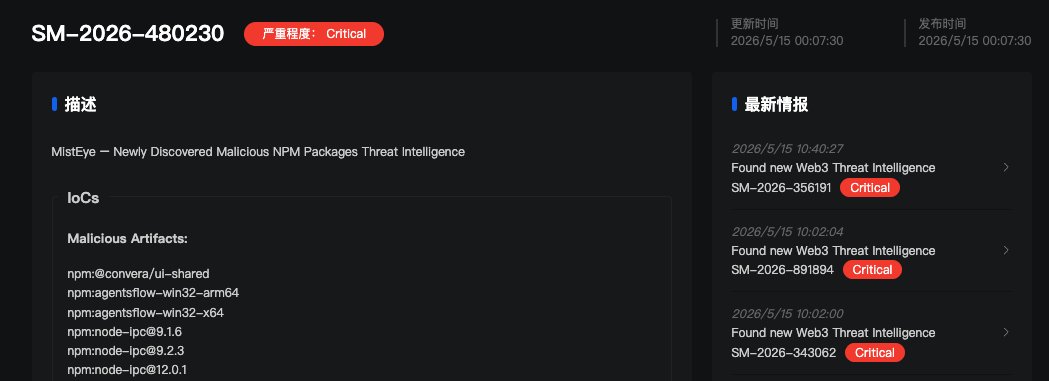

L'azienda di sicurezza blockchain SlowMist ha individuato la violazione tramite il suo sistema di intelligence sulle minacce MistEye.

Versioni 9.1.6, 9.2.3 e 12.0.1

MistEye ha individuato tre versioni dannose, tra cui:

- Versione 9.1.6.

- Versione 9.2.3.

- Versione 12.0.1.

Tutte le versioni sopra menzionate contenevano lo stesso payload offuscato di 80 KB.

Node-ipc gestisce la comunicazione tra processi in Node.js. In pratica, aiuta i programmi Node.js a scambiarsi messaggi. Ogni settimana viene scaricato da oltre 822.000 persone.

Node-ipc è ampiamente utilizzato nel mondo delle criptovalute. Viene impiegato negli strumenti che gli sviluppatori usano per creare dApp, nei sistemi chematicil codice (CI/CD) e negli strumenti di sviluppo di uso quotidiano.

Ogni versione infetta conteneva lo stesso codice dannoso nascosto. Nel momento in cui un qualsiasi programma caricava node-ipc, il codice veniva eseguitomatic.

I ricercatori di StepSecurity hanno scoperto come è avvenuto l'attacco. Lo sviluppatore originale di node-ipc aveva un indirizzo email associato al dominio atlantis-software[.]net. Tuttavia, il dominio è scaduto il 10 gennaio 2025.

Il 7 maggio 2026, l'attaccante ha acquistato lo stesso dominio tramite Namecheap, ottenendo così il controllo della vecchia email dello sviluppatore. Da lì, è bastato cliccare su "password dimenticata" su npm, reimpostarla e accedere con i permessi completi per pubblicare nuove versioni di node-ipc.

Il vero sviluppatore non aveva la minima idea di cosa stesse succedendo. Le versioni dannose sono rimaste attive per circa due ore prima di essere rimosse.

Il ladro cerca tipi con più di 90dent

Il payload incorporato cerca oltre 90 tipi didentdi sviluppatori e cloud. Token AWS, segreti di Google Cloud e Azure, chiavi SSH, configurazioni di Kubernetes, token GitHub CLI: sono tutti nella lista.

Per gli sviluppatori di criptovalute, il malware prende di mira in particolare i file .env. Questi file solitamente contengono chiavi private, credenziali dei nodi RPCdentsegreti delle API degli exchange.

Per far uscire clandestinamente i dati rubati, il payload utilizza il tunneling DNS. In pratica, nasconde i file all'interno di normali richieste di ricerca su Internet. La maggior parte degli strumenti di sicurezza di rete non è in grado di rilevarlo.

I team di sicurezza affermano che qualsiasi progetto che abbia eseguito `npm install` o abbia aggiornato automaticamente le dipendenze durante quella finestra di due ore dovrebbe essere considerato compromesso.

Misure immediate, secondo le indicazioni di SlowMist:

- Verifica i file di blocco per le versioni 9.1.6, 9.2.3 o 12.0.1 di node-ipc.

- Ripristina l'ultima versione che sai essere sicura.

- Cambia tutte ledentche potrebbero essere trapelate.

Nel 2026, gli attacchi alla catena di fornitura di npm sono diventati una prassi comune. I progetti crypto sono colpiti più duramente di altri perché le credenziali di accesso rubate possono essere trasformate rapidamente in denaro illecito.

Le menti più brillanti del mondo delle criptovalute leggono già la nostra newsletter. Vuoi partecipare? Unisciti a loro.

Domande frequenti

Quali versioni di node-ipc contengono il malware?

Versioni 9.1.6, 9.2.3 e 12.0.1. Sia SlowMist che StepSecurity le hanno segnalate. Tutte e tre contenevano lo stesso payload offuscato che si attiva non appena si carica il pacchetto.

Come ha fatto l'attaccante a impossessarsi dell'account del manutentore?

Il dominio email del gestore originale, atlantis-software[.]net, è scaduto il 10 gennaio 2025. L'attaccante lo ha registrato nuovamente tramite Namecheap il 7 maggio 2026, quindi ha utilizzato la procedura di reimpostazione della password di npm per impossessarsi dell'account.

Cosa afferra esattamente il ladro?

Oltre 90 tipi dident. Token AWS,dentGoogle Cloud e Azure, chiavi SSH, configurazioni Kubernetes, token GitHub CLI, file di cronologia della shell e file .env, che spesso contengono chiavi private crittografiche e segreti API di scambio.

Randa Moses

Randa è una scrittrice e redattrice specializzata in tecnologia. Si è laureata in Ingegneria Elettrica edtronpresso l'Università di Bradford. Ha lavorato presso Forward Protocol, Amazix e Cryptosomniac.

CORSO

- Quali criptovalute possono farti guadagnare

- Come rafforzare la sicurezza del tuo portafoglio digitale (e quali sono quelli davvero validi)

- Strategie di investimento poco conosciute utilizzate dai professionisti

- Come iniziare a investire in criptovalute (quali piattaforme di scambio utilizzare, le migliori criptovalute da acquistare, ecc.)