Des pirates informatiques d'État nord-coréens utilisent des appels Zoom truqués pour pirater des entreprises de cryptomonnaies

- Des pirates informatiques de l'État nord-coréen ciblent les entreprises de cryptomonnaies en utilisant de fausses réunions Zoom.

- Les pirates informatiques contactent initialement la victime via Telegram en utilisant un compte compromis.

- Ces pirates informatiques ont été observés en train de tenter d'utiliser Gemini à mauvais escient pour développer un code permettant de voler des actifs cryptographiques.

Des pirates informatiques d'État nord-coréens ciblent les entreprises de cryptomonnaies avec plusieurs logiciels malveillants uniques déployés parallèlement à de multiples escroqueries, notamment de fausses réunions Zoom.

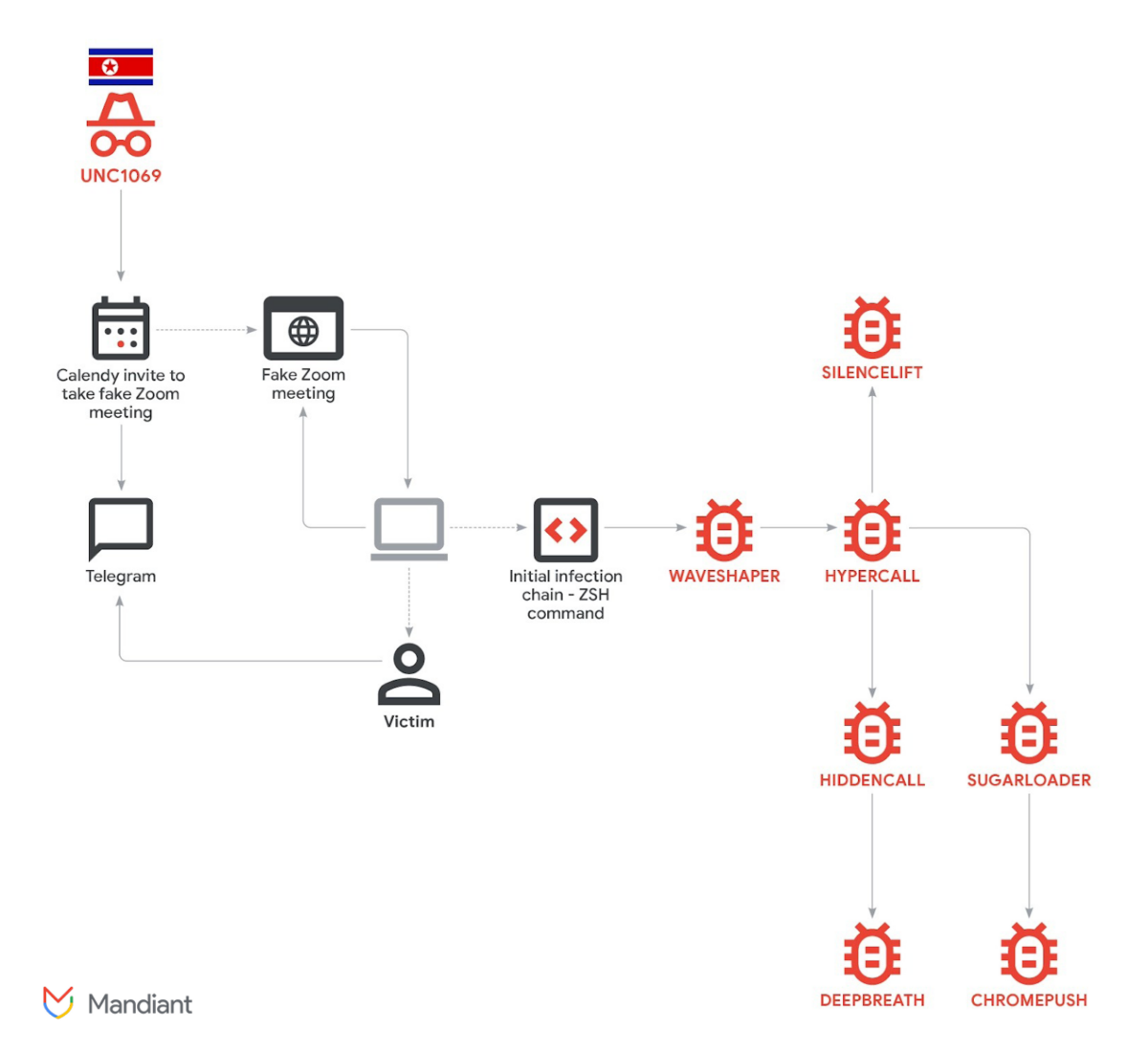

L'acteur de menace lié à la Corée du Nord et connu sous le nom d'UNC1069 a été observé ciblant le secteur des cryptomonnaies pour voler des données sensibles sur les systèmes Windows et macOS dans le but ultime de faciliter le vol financier.

Le groupe UNC1069 a été identifié comme actif depuis avril 2018. Il a pour habitude de mener des campagnes d'ingénierie sociale à des fins financières en utilisant de fausses invitations à des réunions et en se faisant passer pour des investisseurs de sociétés réputées.

Une fausse conversation Zoom déploie un logiciel malveillant contre une entreprise de cryptomonnaies

Dans son dernier rapport, l'équipe de recherche de Google Mandiant a détaillé son enquête sur une intrusion visant une entreprise FinTech du secteur des cryptomonnaies. Selon les enquêteurs, l'intrusion a débuté par le piratage d'un compte Telegram appartenant à un cadre dirigeant du secteur.

Les attaquants ont utilisé le profil piraté pour contacter la victime. Ils ont progressivement instauré une relation de confiance avant de lui envoyer une invitation Calendly pour une visioconférence. Le lien de la réunion redirigeait la cible vers un faux domaine Zoom hébergé sur une infrastructure contrôlée par les cybercriminels.

Au cours de l'appel, la victime a déclaré avoir vu ce qui semblait être une vidéo truquée (deepfake) d'un PDG d'une autre société de cryptomonnaies.

« Bien que Mandiant n’ait pas pu recueillir de preuves médico-légales permettant dedentdentdentdentdentdentdentdentdent des caractéristiques similaires, où des deepfakes auraient également été utilisés », indique.

Les attaquants ont simulé des problèmes audio lors de la réunion pour justifier leur intervention. Ils ont incité la victime à exécuter des commandes de dépannage sur son appareil. Ces commandes, compatibles avec macOS et Windows, ont secrètement déclenché la chaîne d'infection, activant ainsi plusieurs composants malveillants.

Mandiant adentsept types distincts de logiciels malveillants utilisés lors de l'attaque. Ces outils étaient conçus pour accéder au trousseau de clés et voler les mots de passe, récupérer les cookies et les informations de connexion du navigateur, accéder aux informations de session Telegram et obtenir d'autres fichiers privés.

Les enquêteurs ont conclu que l'objectif était double : faciliter le vol potentiel de cryptomonnaies et collecter des données susceptibles de soutenir de futures attaques d'ingénierie sociale. L'enquête a révélé une quantité inhabituellement importante d'outils installés sur un seul ordinateur.

Les réseaux de fraudes liés à l'IA présentent une efficacité opérationnelle supérieure

Cetdent s'inscrit dans un schéma plus vaste. Des individus liés à la Corée du Nord ont détourné plus de 300 millions de dollars en se faisant passer pour des personnalités de confiance du secteur lors de réunions frauduleuses sur Zoom et Microsoft Teams.

L'ampleur de l'activité tout au long de l'année a été encore plus frappante. Selon Cryptopolitan , Cryptopolitanune augmentation de 51 % par rapport à l'année précédente.

Chainalysis a également révélé que les réseaux d'escroquerie liés à des fournisseurs de services d'IA affichent une efficacité opérationnelle supérieure à ceux qui n'ont pas de tels liens. Selon l'entreprise, cette tendance laisse présager un avenir où l'IA deviendra un élément standard de la plupart des opérations d'escroquerie.

Dans un rapport publié en novembre dernier, le Google Threat Intelligence Group (GTIG) a relevé l'utilisation par les acteurs malveillants d'outils d'intelligence artificielle générative (IA), tels que Gemini. Ils s'en servent pour produire des leurres et d'autres messages liés aux cryptomonnaies, dans le cadre de leurs campagnes d'ingénierie sociale.

Depuis au moins 2023, le groupe est passé des techniques de spear-phishing et du ciblage de la finance traditionnelle (TradFi) au secteur du Web3, comme les plateformes d'échange centralisées (CEX), les développeurs de logiciels dans les institutions financières, les entreprises de haute technologie et les personnes travaillant dans des fonds de capital-risque.

Google.

Le groupe a également été observé en train de tenter d'utiliser Gemini à mauvais escient pour développer un code permettant de voler des crypto-actifs. Ils utilisent aussi des images et des vidéos truquées (deepfakes) imitant des personnes du secteur des cryptomonnaies dans leurs campagnes visant à diffuser une porte dérobée appelée BIGMACHO en la faisant passer pour un kit de développement logiciel (SDK) Zoom.

Les plus grands experts en cryptomonnaies lisent déjà notre newsletter. Envie d'en faire partie ? Rejoignez-les!

Avertissement : Les informations fournies ne constituent pas un conseil en investissement. CryptopolitanCryptopolitan.com toute responsabilité quant aux investissements réalisés sur la base des informations présentées sur cette page. Nous voustrondentdentdentdentdentdentdentdent et/ou de consulter un professionnel qualifié avant toute décision d’investissement.

LES

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)