Nordkoreanische Hacker setzen Nim-basierte Malware in Web3- und Kryptonetzwerken frei

- Nordkoreanische Hacker zielen mit gefälschten Zoom-Meeting-Einladungen auf Web3-Startups ab.

- Die Malware-Familie NimDoor nutzt fortgeschrittene Programmiersprachen für Angriffe auf Macs.

- Angreifer stehlen Browserdaten, Passwörter und Telegram-Nachrichten von ihren Opfern.

Nordkoreanische Hacker haben eine ausgeklügelte Malware-Kampagne gestartet, die mit Hilfe der NimDoor-Malware auf Web3- und Kryptowährungsunternehmen abzielt.

SentinelLabs hatdenthochentwickelte , die Social Engineering mit komplexen Programmiertechniken kombinieren, um in Mac-Systeme einzudringen und sensible Informationen zu stehlen.

Nordkoreanische Hacker täuschen Opfer mit gefälschten Zoom-Meeting-Updates

Nordkoreanische Angreifer beginnen ihre Angriffe, indem sie sich über Telegram als bekannte Kontakte ausgeben und ihre Opfer anschließend auffordern, Treffen über Calendly-Terminplanungsseiten zu organisieren. Die Opfer werden per E-Mail aufgefordert, ein scheinbar legitimes Zoom-Software-Update herunterzuladen, das gefälschte Zoom-Meeting-Links enthält.

Die Angreifer erstellen Domains, die Schadsoftware enthalten, die als Zoom-Support-Updates getarnt ist. Die Domainnamen sind so gestaltet, dass sie echten Zoom-Meeting-URLs ähneln. Die gefälschten Domains enthalten Varianten wie support.us05web-zoom.forum und support.us05web-zoom.cloud, die den Nutzern bekannten, echten Zoom-Webdomains sehr ähnlich sind.

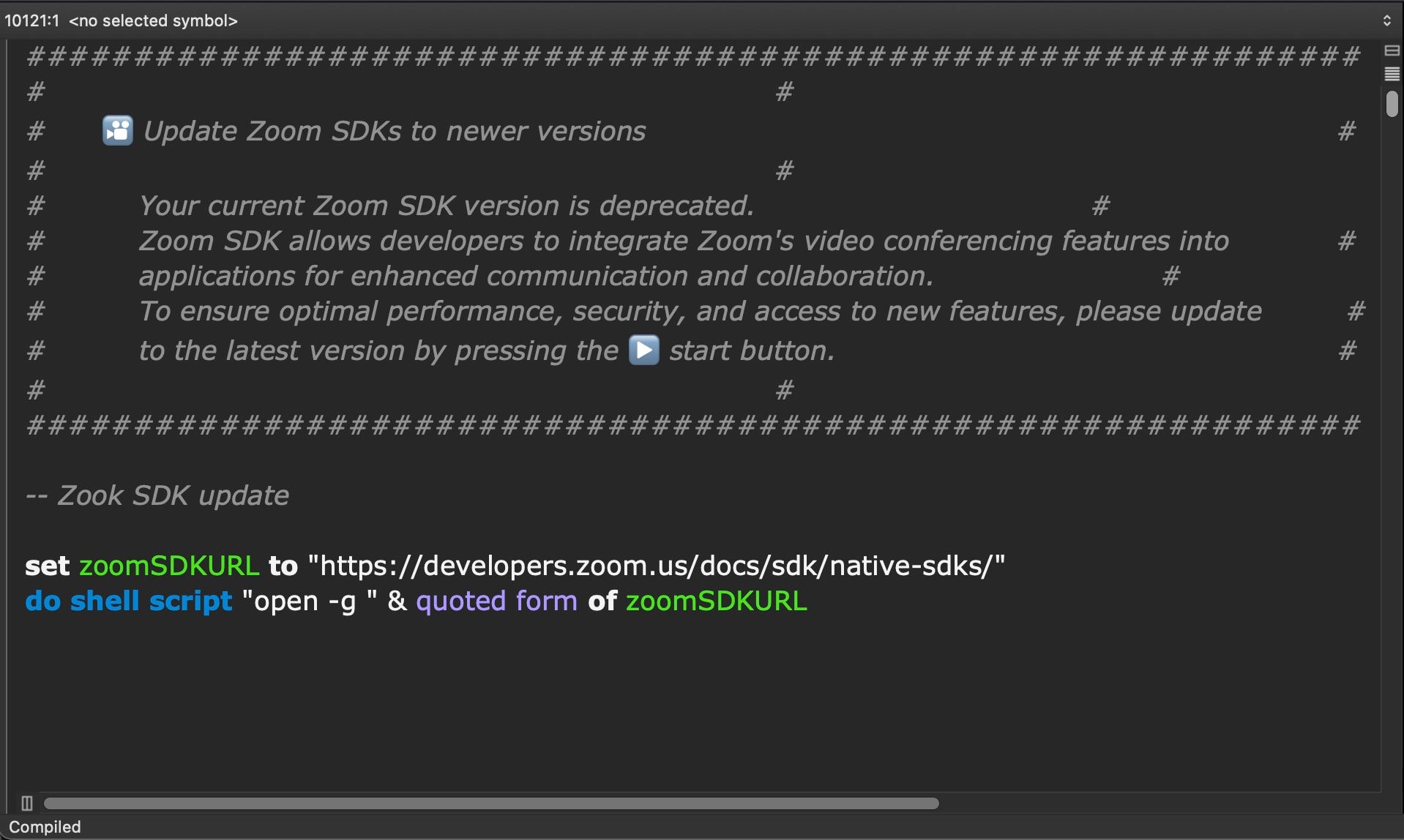

Die Angriffsprogramme enthalten Tausende von Leerzeilen, um ihren Zweck zu verschleiern und dadurch umfangreicher und natürlicher zu wirken als einfache Angriffsprogramme. Tatsächlich verbergen sich in diesen Programmen nur drei Zeilen Angriffscode, die weitere Angriffsmodule von Servern der Hacker herunterladen und ausführen.

Forscher von SentinelLabs entdeckten mehrere gleichzeitig von denselben Angreifern genutzte Domains. Dies deutet auf eine groß angelegte Kampagne hin, die zahlreiche Opfer mit jeweils individuell angepassten Webadressen betraf. Tippfehler in den gefälschten Update-Dateien, wie beispielsweise „Zook SDK Update“ statt „Zoom SDK Update“, sind für Sicherheitsforscher leichter zu erkennen und trac.

Sobald das gefälschte Update von den Opfern ausgeführt wird, lädt die Schadsoftware eine legitime Zoom-Weiterleitungs-URL mit einer HTML-Datei. Dadurch erscheint die anfängliche Infektion legitim, während im Hintergrund die eigentlichen Angriffskomponenten unbemerkt gestartet werden. Ziel ist es, die Opfer in dem Glauben zu wiegen, sie hätten ein reguläres Software-Update erfolgreich durchgeführt.

Die NimDoor-Malware stiehlt Passwörter und persönliche Daten

Die NimDoor-Malware-Kampagne nutzt nach erfolgreicher Infektion von Rechnern zwei separate Angriffswege. Der erste Weg zielt auf den Diebstahl persönlicher Daten wie Passwörter, Browserdaten und Chatverläufe aus gängigen Anwendungen ab. Der zweite Weg ermöglicht durch versteckte Hintergrundprogramme einen dauerhaften Zugriff auf kompromittierte Systeme.

Die Schadsoftware zielt auf verschiedene Webbrowser ab, darunter Google Chrome, Firefox, Microsoft Edge, Brave und Arc, und kopiert gespeicherte Passwörter, Browserverläufe und Anmeldeinformationen. Sie stiehlt außerdem Systempasswörter, die in den integrierten Passwortverwaltungssystemen von Mac-Computern gespeichert sind, und kopiert Befehlsverlaufsdateien, die Aufschluss darüber geben, welche Programme Benutzer ausgeführt haben.

Eine spezielle Komponente zielt gezielt auf Telegram-Nachrichtendaten ab und stiehlt verschlüsselte Chatdatenbanken sowie Entschlüsselungsschlüssel, die es Angreifern ermöglichen, private Unterhaltungen offline zu lesen. Die gestohlenen Telegram-Informationen umfassen sowohl die verschlüsselten Nachrichtendateien als auch die speziellen Schlüssel, die zum Entschlüsseln und Lesen dieser Nachrichten benötigt werden.

Alle gestohlenen Informationen werden verpackt und über verschlüsselte Verbindungen an vom Angreifer kontrollierte Server gesendet. Die Schadsoftware erstellt auf infizierten Computern versteckte Ordner, um kopierte Daten vor der Übertragung temporär zu speichern. Die Ordnernamen sind so gestaltet, dass sie wie legitime Systemdateien aussehen.

Der Angriff nutzt fortgeschrittene Programmiersprachen wie Nim und C++, die viele Sicherheitsprogramme nur schwer erkennen. Die Schadsoftware enthält Funktionen, die ihr helfen, der Erkennung durch Sicherheitssoftware zu entgehen, beispielsweise die Kommunikation über verschlüsselte Webverbindungen und die Verwendung von legitim aussehenden Dateinamen und Speicherorten.

Die Angreifer haben die Malware so konzipiert, dass sie speziell auf Mac-Computern funktioniert und dabei integrierte Mac-Funktionen ausnutzt, um ihre Aktivitäten zu verbergen und dauerhaften Zugriff auf infizierte Systeme zu behalten.

Fortgeschrittene Persistenzmethoden gewährleisten das Überleben der Malware

Die NimDoor -Malware enthält Methoden, die den Zugriff auf infizierte Computer auch nach einem Neustart des Systems oder dem Versuch, die Schadsoftware zu entfernen, aufrechterhalten. Die Angreifer nutzen eine ausgeklügelte Methode, die die Malware automatischmaticinstalliert, sobald Benutzer versuchen, sie zu beenden oder zu löschen.

Wenn Benutzer versuchen, den Malware-Prozess zu stoppen oder ihre Computer herunterzufahren, fängt die Malware diese Beendigungssignale ab und erstellt sofort Sicherungskopien von sich selbst an versteckten Orten auf dem infizierten System. Dadurch entsteht eine Situation, in der der Versuch, die Malware zu entfernen, deren Neuinstallation auslöst.

Die Schadsoftware erstellt gefälschte Systemdateien mit Namen, die legitim wirken sollen. Beispielsweise werden Ordner nach Google-Diensten benannt, wobei sich die Schreibweise nur geringfügig unterscheidet, was Nutzern in der Regel nicht auffällt. Diese gefälschten Dateien erhaltenmatic Startberechtigungen, sodass die Schadsoftware bei jedem Systemstart ausgeführt wird.

Eine Schlüsselkomponente fungiert als schlankes Überwachungsprogramm, das alle 30 Sekunden die Server der Angreifer kontaktiert, Informationen über laufende Programme sendet und auf neue Befehle wartet. Diese Überwachung erfolgt über scheinbar harmlose Verbindungen, die dem normalen Webverkehr ähneln.

Die Schadsoftware enthält zudem eine zehnminütige Verzögerung, bevor sie vollständig aktiv wird. Dadurch entgeht sie der Erkennung durch Sicherheitssoftware, die sofort nach verdächtigen Aktivitäten sucht. Dank dieser Verzögerung erscheint die Schadsoftware wie ein normales Programm, das etwas Zeit zum Starten benötigt.

Diese hartnäckigen Methoden nordkoreanischer Hacker machen die Schadsoftware für durchschnittliche Benutzer besonders schwer vollständig zu entfernen. Oftmals sind zudem spezielle Sicherheitstools oder professionelle Hilfe erforderlich, um infizierte Systeme vollständig zu bereinigen.

Lesen Sie Krypto-News nicht nur, sondern verstehen Sie sie. Abonnieren Sie unseren Newsletter. Er ist kostenlos.

Haftungsausschluss. Die bereitgestellten Informationen stellen keine Anlageberatung dar. Cryptopolitan/ übernimmt keine Haftung für Investitionen, die auf Grundlage der Informationen auf dieser Seite getätigt werden. Wirtrondentdentdentdentdentdentdentdent oder einen qualifizierten Fachmann zu konsultieren

CRASH-KURS

- Mit welchen Kryptowährungen kann man Geld verdienen?

- Wie Sie Ihre Sicherheit mit einer digitalen Geldbörse erhöhen können (und welche sich tatsächlich lohnen)

- Wenig bekannte Anlagestrategien, die Profis anwenden

- Wie man mit dem Investieren in Kryptowährungen beginnt (welche Börsen man nutzen sollte, welche Kryptowährung am besten zum Kauf geeignet ist usw.)