Kaspersky warnt vor Malware, die Krypto-Seed-Phrasen auf Mobilgeräten stiehlt

- Kaspersky entdeckt die Malware SparkKitty, die es mittels OCR auf Krypto-Seed-Phrasen abgesehen hat.

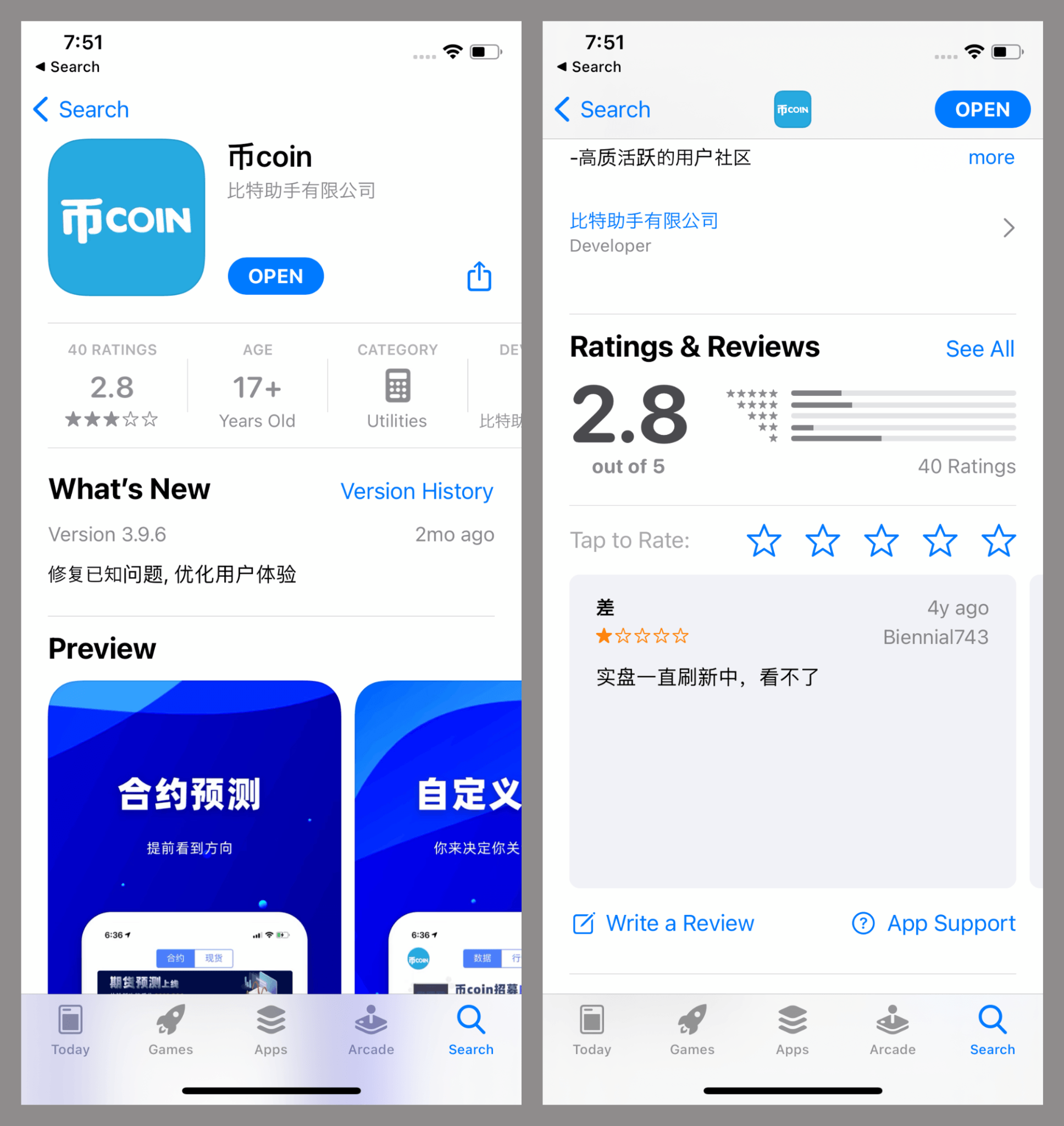

- Die Schadsoftware gelangte über infizierte Apps in den offiziellen App Store und Google Play.

- Die Kampagne zielte seit 2024 auf Nutzer in Südostasien ab und nutzte dafür Glücksspiele und TikTok-Mods.

Sicherheitsforscher von Kaspersky haben eine mobile Malware-Kampagne aufgedeckt, die es über infizierte Anwendungen auf Kryptowährungsnutzer abgesehen hat.

Die Spyware SparkKitty stiehlt Berichten zufolge Screenshots von Geräten, die sogenannte Seed-Phrasen enthalten, mithilfe von optischer Zeichenerkennungstechnologie über offizielle App-Stores auf iOS- und Android-Plattformen.

Die Malware SparkKitty dringt in offizielle App-Stores ein und zielt auf Kryptowährungen ab

Kaspersky-Forscher entdeckten die Spyware-Kampagne SparkKitty im Januar 2025, nachdem sie zuvor bereitsdenthatten, die Kryptowährungs-Wallets ins Visier nahm. Die neue Bedrohung verbreitet Schadsoftware sowohl über inoffizielle Quellen als auch über die offiziellen Plattformen Google Play und App Store. Infizierte Apps wurden nach Benachrichtigungen der Forscher bereits aus Google Play entfernt.

SparkKitty greift iOS- und Android-Plattformen mit jeweils mehreren Verbreitungsmechanismen an. Auf iOS werden Schadsoftware-Payloads über Frameworks verbreitet, die sich als legitime Bibliotheken wie AFNetworking.framework oder Alamofire.framework tarnen, oder über verschleierte Bibliotheken, die sich als libswiftDarwin.dylib ausgeben. Die Schadsoftware nistet sich außerdem direkt in Anwendungen ein.

Android-Betriebssysteme verwenden sowohl Java als auch Kotlin, wobei Kotlin-Versionen als schädliche Xposed-Module eingesetzt werden. Die meisten Malware-Varianten kapern wahllos alle Bilder auf den Geräten, obwohl Forscher ähnliche Schadsoftware-Cluster entdeckt haben, die optische Zeichenerkennung (OCR) nutzen, um gezielt Bilder mit sensiblen Informationen anzugreifen.

Die Kampagne ist mindestens seit Februar 2024 aktiv und hat auch Targeting-Taktiken und Infrastruktur mit der vorherigen SparkCat-Operation geteilt.

SparkKitty hat eine größere Reichweite als SparkCats gezielter Angriff auf Seed-Phrasen von Kryptowährungen, da es alle verfügbaren Bilder von infizierten Geräten erfasst. Dadurch besteht die Möglichkeit, auch andere sensible Finanz- und persönliche Daten aus den Gerätegalerien zu sammeln.

TikTok-Mods aus obskuren Läden dienen als primärer Infektionsvektor

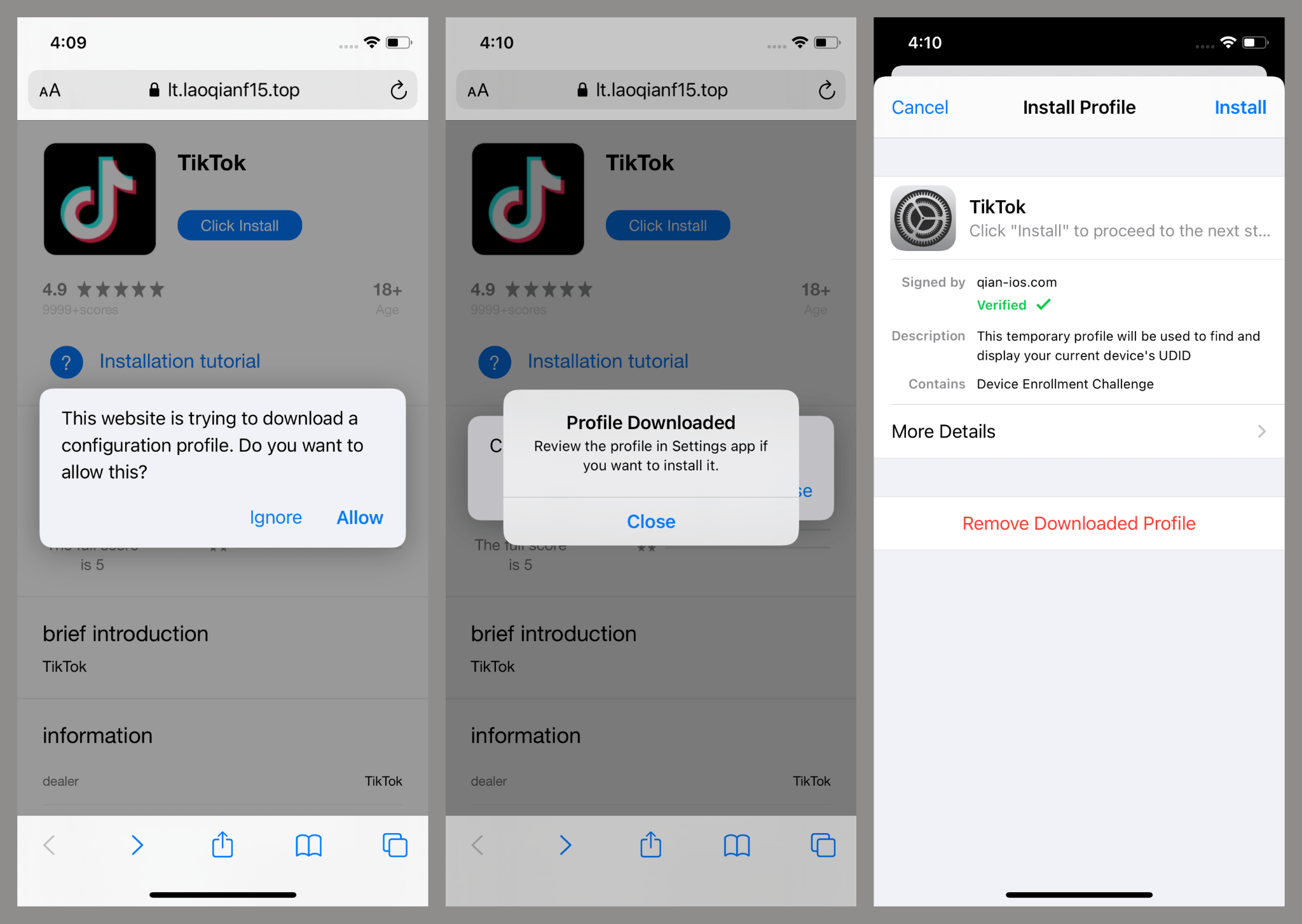

Kaspersky-Analysten stießen auf die Kampagne, als sie regelmäßig verdächtige Links trac, die Modifikationen der TikTok-Android-App verbreiteten. Die modifizierten Apps führten zusätzlichen Schadcode aus, sobald Nutzer die Hauptfunktionen der App nutzten.

Die URLs der Konfigurationsdateien wurden in den kompromittierten Apps als Schaltflächen angezeigt, wodurch WebView-Sitzungen gestartet wurden, um TikToki Mall anzuzeigen, ein Internet-Shopping-Portal, das Kryptowährung für Konsumgüter akzeptiert.

Registrierung und Kauf waren nur mit Einladungscodes möglich, sodass die Forscher weder die Legitimität des Shops noch dessen Funktionsfähigkeit feststellen konnten. iOS-Infektionsvektoren nutzen Unternehmensprofile des Apple Developer Program aus, um die üblichen Installationsbeschränkungen für Apps zu umgehen.

Angreifer kapern Unternehmenszertifikate für die Verteilung von Apps auf Unternehmensebene und ermöglichen so die Installation schädlicher Apps auf beliebigen Geräten ohne Genehmigung durch den App Store. Der Missbrauch von Unternehmensprofilen ist eine weit verbreitete Taktik von Entwicklern ungeeigneter Apps wie Online-Casinos, Software-Cracks und illegalen Modifikationen.

Infizierte Versionen der TikTok-iOS-App fordern beim Start Zugriff auf die Fotogalerie an, was in Originalversionen von TikTok nicht der Fall ist. Die Schadsoftware ist in Frameworks integriert, die sich als AFNetworking.framework ausgeben, und manipuliert AFImageDownloader-Klassen sowie andere AFImageDownloaderTool-Komponenten.

Varianten von Android-Malware stehlen Bilder über Anwendungen mit Kryptowährungsbezug

Die Android-Versionen von SparkKitty nutzen Kryptowährungs-Apps, in deren Schadcode eingebettet ist. Die Malware fordert Konfigurationsdateien mit den Adressen von Command-and-Control-Servern an und entschlüsselt diese mittels AES-256-Verschlüsselung im ECB-Modus, bevor sie die Kommunikation mit den entfernten Servern herstellt.

Der Bilddiebstahl erfolgt in zwei Schritten: Geräte-Fingerprinting und selektive Upload-Mechanismen. Die Schadsoftware erstellt MD5-Hashes aus Geräte-IMEI, MAC-Adresse und zufälligen UUIDs und speichert diesedentin Dateien auf externen Speichermedien.

Casino-Anwendungen nutzen die LSPosed-Framework-Integration und fungieren als schädliche Xposed-Module, die sich an den Einstiegspunkten der Anwendungen festsetzen. Eine infizierte Messaging-App mit Funktionen zum Handel von Kryptowährungen erreichte über 10.000 Installationen im Google Play Store, bevor sie nach Benachrichtigungen von Kaspersky entfernt wurde.

Progressive Web-Apps (PWAs) verbreiten sich über betrügerische Plattformen, die in beliebten sozialen Medien für Schneeballsysteme werben. Diese PWA-haltigen Seiten fordern Nutzer zum Herunterladen von APK-Dateien auf, die Content-Download-Handler registrieren und JPEG- und PNG-Bilder mithilfe der optischen Zeichenerkennungstechnologie Google ML Kit verarbeiten, um texthaltige Screenshots zudent.

Wenn Sie das hier lesen, sind Sie schon einen Schritt voraus. Bleiben Sie mit unserem Newsletter auf dem Laufenden.

Haftungsausschluss. Die bereitgestellten Informationen stellen keine Anlageberatung dar. Cryptopolitan/ übernimmt keine Haftung für Investitionen, die auf Grundlage der Informationen auf dieser Seite getätigt werden. Wirtrondentdentdentdentdentdentdentdent oder einen qualifizierten Fachmann zu konsultieren

CRASH-KURS

- Mit welchen Kryptowährungen kann man Geld verdienen?

- Wie Sie Ihre Sicherheit mit einer digitalen Geldbörse erhöhen können (und welche sich tatsächlich lohnen)

- Wenig bekannte Anlagestrategien, die Profis anwenden

- Wie man mit dem Investieren in Kryptowährungen beginnt (welche Börsen man nutzen sollte, welche Kryptowährung am besten zum Kauf geeignet ist usw.)