CoW Swap erlebte DNS-Hijacking

- CoW Swap hat einen DNS-Angriff gemeldet und allen Händlern geraten, nicht mit dem Protokoll zu interagieren.

- Die Website wurde auf DNS-Ebene angegriffen, wodurch auf eine bösartige Seite umgeleitet wurde, die Berechtigungen missbrauchen oder Wallet-dentstehlen kann.

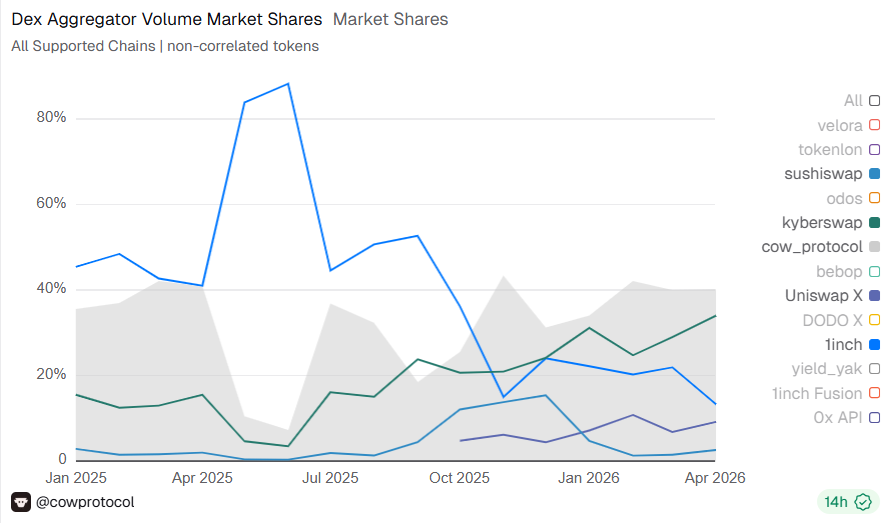

- CoW Swap ist mit Stand April 2026 der führende DEX-Aggregator.

CoW Swap meldete Frontend-Probleme und einen DNS-Hijacking-Vorfall. Das Protokoll rief alle Händler auf, ihre Berechtigungen zu widerrufen, um den Verlust von Vermögenswerten aus verbundenen Wallets zu vermeiden.

CoW Swap, eines der führenden Routing-Protokolle für den DEX-Handel, meldete Probleme im Frontend. Später stellte sich heraus, dass es sich um eine bösartige DNS-Übernahme handelte, die es Angreifern ermöglichte, die Wallets von Händlern auszunutzen.

Das Protokollteam entdeckte ab 14:54 UTC einen DNS-Hijacking-Angriff, der über 90 Minuten andauerte. Backend und APIs waren nicht betroffen, die gesamte Routing-Anwendung wurde jedoch angehalten.

CoW Swap riet allen Händlern, die Hauptseite bis auf Weiteres nicht mehr zu nutzen.

🚨🚨

UPDATE: CoW Swap wurde um 14:54 UTC (vor etwa 90 Minuten) Opfer eines DNS-Hijackings.

Das CoW-Protokoll-Backend und die APIs waren nicht betroffen, wir haben sie aber vorsichtshalber vorübergehend deaktiviert.

Wir arbeiten aktiv an einer Lösung des Problems. Bitte fahren Sie fort…

— CoW DAO (@CoWSwap) 14. April 2026

DNS-Hijacking stellt ein extrem hohes Risiko für Web3 dar, da der Angriff unbemerkt bleiben und verbundene Wallets leeren kann. Das CoW-Swap-Frontend ist eine der vertrauenswürdigen Schnittstellen zum DEX-Handel und könnte selbst ohne eine Backend-Schwachstelle Gelder stehlen.

Innerhalb von drei Stunden nach dem Angriff wurden durch die Kompromittierung der Website 1 Million US-Dollar gestohlen. Eine der markierten Adressen konnte 219 ETH aus der Wallet eines Händlers abfangen. Das genaue Ausmaß des Angriffs hängt davon ab, wie viele weitere Wallets mit dem Protokoll interagieren und ob die Berechtigungen die Wallet eines Großinvestors offengelegt haben.

Wie wirkt sich ein DNS-Angriff auf CoW Swap-Nutzer aus?

Die offizielle Adresse von CoW Swap wurde auf Domainebene kompromittiert, was jeden betrifft, der die Seite als Einstiegspunkt nutzte.

Swap.cow.fi könnte Nutzer auf eine schädliche Website weiterleiten, über die Wallet-dent, Berechtigungen oder sogar Seed-Phrasentracwerden können. Die Website könnte auch tiefergehend kompromittiert sein, sodass sie den Datenverkehr auf einen schädlichen Webserver umleiten kann.

Die Nutzer sehen weiterhin die offizielle Adresse, die legitim wirkt. Die Cow-Swap-tracsind nicht betroffen, und die APIs sind theoretisch weiterhin nutzbar. Das Protokollteam warnt jedoch davor, die App zu verwenden, bis sie als sicher eingestuft wird.

Bei kürzlich erfolgten Interaktionen empfiehlt es sich, alle über die Website erteilten Berechtigungen mithilfe von Diensten wie Revoke Cashzu widerrufen. Trader können diesen Dienst nutzen, um die Liste der Wallet-Berechtigungen zu überprüfen und alle unbekannten Verbindungen oder Berechtigungen des Cow-Protokolls zu trennen.

Der Angriff auf das Cow-Protokoll deckt eine weitere Schwachstelle von Web3 auf

CowSwap hat sich zu einem der wichtigsten Handelsplätze für Web3 entwickelt. Der Router verzeichnete im März ein Handelsvolumen von rund 3,8 Milliarden US-Dollar und im bisherigen Aprilverlauf von rund 1,22 Milliarden US-Dollar. Das wöchentliche Handelsvolumen liegt bei etwa 700 Millionen US-Dollar.

Das Protokoll ist der aktivste Router für optimale DEX-Preise und wird auf EVM-kompatiblen Blockchains weit verbreitet eingesetzt. Das Cow-Protokoll ist auf Ethereum, Gnosis, Arbitrum, Base, Polygon, Avalancheund Lens Network aktiv. In den letzten Monaten hat die Nutzung des CoW-Protokolls für den Handel BNB Chain zugenommen.

Der jüngste DNS-Angriff reiht sich in eine Serie von Web3-Angriffen ein, die häufig zu erheblichen Verlusten führen. Der Fall erlangte nach dem kürzlichen des Drift-Protokolls . Web3-Angriffe treten immer häufiger auf, was Analysten zu der Annahme veranlasst, dass KI zur Aufspürung von Schwachstellen eingesetzt wird.

Die klügsten Köpfe der Krypto-Szene lesen bereits unseren Newsletter. Möchten Sie auch dabei sein? Dann schließen Sie sich ihnen an.

Haftungsausschluss. Die bereitgestellten Informationen stellen keine Anlageberatung dar. Cryptopolitan/ übernimmt keine Haftung für Investitionen, die auf Grundlage der Informationen auf dieser Seite getätigt werden. Wirtronempfehlen dringend, vor jeder Anlageentscheidung eigene Recherchen durchzuführendent oder einen qualifizierten Fachmann zu konsultieren

Hristina Vasileva

Hristina Vasileva ist Expertin für DeFi, Wirtschaft und Finanznachrichten. Nach einem vierjährigen Bachelor-Studium in Betriebswirtschaft, Journalismus und Massenkommunikation absolvierte sie ein Masterstudium in Philosophie an der Universität Sofia. Sie arbeitete für eine der führenden Zeitungen des Landes und berichtete über Rohstoffe und Unternehmensergebnisse. Derzeit ist Hristina als freie Autorin für Cryptopolitantätig.

CRASH-KURS

- Mit welchen Kryptowährungen kann man Geld verdienen?

- Wie Sie Ihre Sicherheit mit einer digitalen Geldbörse erhöhen können (und welche sich tatsächlich lohnen)

- Wenig bekannte Anlagestrategien, die Profis anwenden

- Wie man mit dem Investieren in Kryptowährungen beginnt (welche Börsen man nutzen sollte, welche Kryptowährung am besten zum Kauf geeignet ist usw.)