7 npm-Pakete verstecken Kryptobetrug

- Cybersicherheitsforscher haben sieben npm-Pakete aufgedeckt, die von einem einzelnen Bedrohungsakteur mithilfe eines Verschleierungsdienstes namens Adspect veröffentlicht wurden.

- Adspect hat sich zum Ziel gesetzt, einen Cloud-basierten Dienst zu bewerben, der Werbekampagnen vor unerwünschtem Traffic, einschließlich Klickbetrug und Bots von Antiviren-Unternehmen, schützen soll.

- Sechs npm-Pakete enthalten ein 39 kB großes Malware-Fragment, das sich versteckt und eine Kopie des System-Fingerabdrucks erstellt.

Cybersicherheitsforscher haben sieben npm-Pakete aufgedeckt, die von einem einzelnen Angreifer veröffentlicht wurden. Diese Pakete nutzen einen Verschleierungsdienst namens Adspect, um zwischen echten Opfern und Sicherheitsforschern zu unterscheiden und sie schließlich auf dubiose, kryptobezogene Websites umzuleiten.

Die schädlichen npm-Pakete wurden zwischen September und November 2025 von einem Bedrohungsakteur namens „dino_reborn“ veröffentlicht. Zu den Paketen gehören signals-embed (342 Downloads), dsidospsodlks (184 Downloads), applicationooks21 (340 Downloads), application-phskck (199 Downloads), integrator-filescrypt2025 (199 Downloads), integrator-2829 (276 Downloads) und integrator-2830 (290 Downloads).

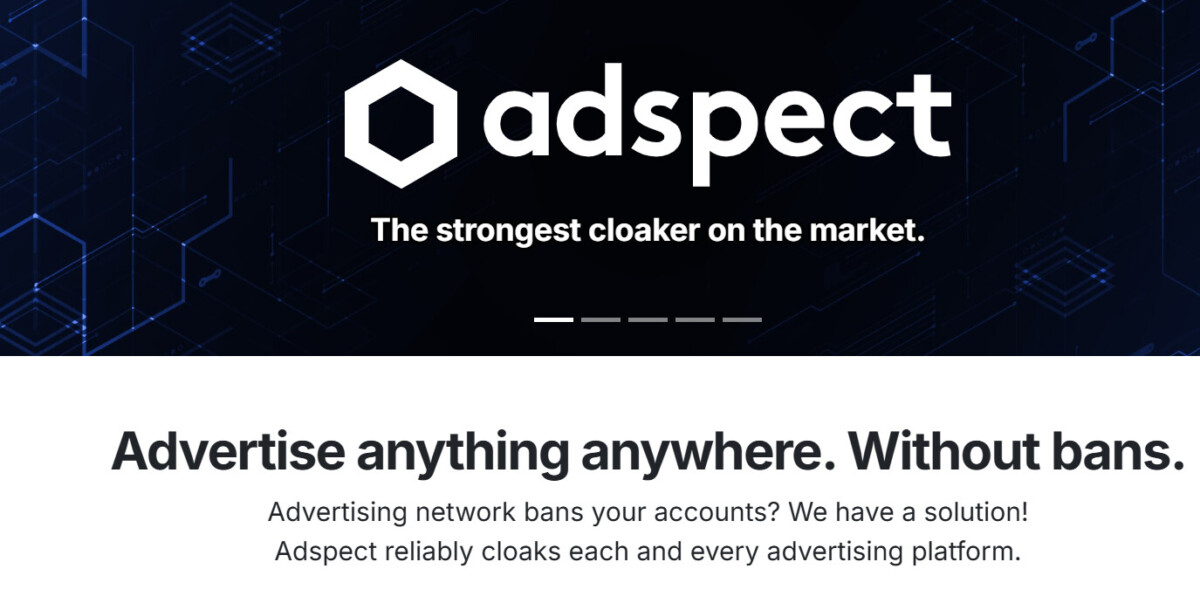

Adspect gibt sich als Cloud-basierter Dienst aus, der Werbekampagnen schützt.

Laut eigener Websitewirbt Adspect mit einem Cloud-basierten Dienst, der Werbekampagnen vor unerwünschtem Traffic schützen soll, darunter Klickbetrug und Bots von Antiviren-Anbietern. Das Unternehmen behauptet außerdem, eine „unfehlbare Tarnung“ anzubieten und „jede einzelne Werbeplattform zuverlässig zu verschleiern“.

Das Unternehmen bietet drei Tarife an: Ant-Fraud, Personal und Professional. Die monatlichen Kosten betragen 299, 499 bzw. 999 US-Dollar. Nutzer können laut eigenen Angaben „alles bewerben, was sie wollen“, und es gilt eine Politik der uneingeschränkten Inhalte: „Es ist uns egal, was Sie bewerben, und wir setzen keine Inhaltsregeln durch.“

Die Socket-Sicherheitsforscherin Olivia Brown erklärte: „Beim Besuch einer von einem der Pakete erstellten gefälschten Website prüft der Angreifer, ob der Besucher ein Opfer oder ein Sicherheitsforscher ist. […] Ist der Besucher ein Opfer, sieht er ein gefälschtes CAPTCHA, das ihn schließlich auf eine schädliche Website weiterleitet. Ist er hingegen ein Sicherheitsforscher, genügen ihm schon wenige Hinweise auf der gefälschten Website, um zu erkennen, dass etwas Verdächtiges vor sich geht.“

Die Fähigkeit von AdSpect, die Aktionen von Forschern in seinem Webbrowser zu blockieren

Sechs dieser Pakete enthalten eine 39 kB große Schadsoftware , die sich selbst versteckt und einen System-Fingerabdruck erstellt. Sie versucht außerdem, die Analyse zu umgehen, indem sie Entwickleraktionen im Webbrowser blockiert. Dadurch wird verhindert, dass Forscher den Quellcode einsehen oder Entwicklertools starten können.

Die Pakete nutzen eine JavaScript-Funktion namens „Immediately Invoked Function Expression (IIFE)“. Dadurch kann der Schadcode sofort nach dem Laden im Webbrowser ausgeführt werden.

„signals-embed“ verfügt jedoch nicht über schädliche Funktionen und dient der Erstellung einer gefälschten Webseite. Die erfassten Daten werden anschließend an einen Proxy („association-google[.]xyz/adspect-proxy[.]php“) gesendet, um festzustellen, ob der Datenverkehr von einem Opfer oder einem Forscher stammt. Daraufhin wird ein gefälschtes CAPTCHA angezeigt.

Nachdem das Opfer das CAPTCHA-Kontrollkästchen angeklickt hat, wird es auf eine gefälschte Krypto-Seite weitergeleitet, die sich als Dienst wie StandX ausgibt und vermutlich digitale Vermögenswerte stehlen will. Werden die Besucher jedoch als potenzielle Forscher identifiziert, wird ihnen eine gefälschte, weiße Seite angezeigt. Diese enthält außerdem HTML-Code, der auf die Datenschutzerklärung einer fiktiven Firma namens Offlido verweist.

Dieser Bericht deckt sich mit dem Bericht. Darin heißt es, dass das Amazon Inspector-Teamdentund gemeldet hat, die mit einer koordinierten TEA-Token-Farming-Kampagne in der npm-Registry in Verbindung stehen und ihren Ursprung in einer ersten Welle haben, die im April 2024 entdeckt wurde.

„Dies ist einer der größten Angriffe auf Open-Source-Registries durch Paketflutungdentmarkiert einen defifür die Sicherheit von Lieferketten“, so die Forscher Chi Tran und Charlie Bacon. „AngreifermaticPakete, um ohne Wissen der Nutzer Kryptowährungsbelohnungen zu erhalten. Dies zeigt, wie sich die Kampagne seit ihrer ersten Identifizierung exponentiell ausgebreitet hatdent“

Die klügsten Köpfe der Krypto-Szene lesen bereits unseren Newsletter. Möchten Sie auch dabei sein? Dann schließen Sie sich ihnen an.

Haftungsausschluss. Die bereitgestellten Informationen stellen keine Anlageberatung dar. Cryptopolitan/ übernimmt keine Haftung für Investitionen, die auf Grundlage der Informationen auf dieser Seite getätigt werden. Wirtrondentdentdentdentdentdentdentdent oder einen qualifizierten Fachmann zu konsultieren

CRASH-KURS

- Mit welchen Kryptowährungen kann man Geld verdienen?

- Wie Sie Ihre Sicherheit mit einer digitalen Geldbörse erhöhen können (und welche sich tatsächlich lohnen)

- Wenig bekannte Anlagestrategien, die Profis anwenden

- Wie man mit dem Investieren in Kryptowährungen beginnt (welche Börsen man nutzen sollte, welche Kryptowährung am besten zum Kauf geeignet ist usw.)