BitMEX сорвал попытку взлома, предпринятую Lazarus Group, и выявил IP-адреса хакеров, а также обнаружил уязвимости в их работе

- BitMEX пресекла попытку взлома со стороны Lazarus Group, которая началась с поддельного предложения в LinkedIn.

- Хакеры использовали вредоносный код в репозитории GitHub, чтобы обмануть сотрудника BitMEX.

- BitMEX обнаружил уязвимые журналы Supabase с реальными IP-адресами, именами пользователей и данными о зараженных машинах.

BitMEX раскрыла подробности неудачной попытки взлома, предпринятой группой Lazarus, выявив небрежные ошибки коллектива, давно связанного с северокорейским подразделением кибервойны.

Согласно сообщению в блоге BitMEX, опубликованному в пятницу, команда создала внутреннюю систему мониторинга для отслеживания новых заражений и, возможно, выявления будущих ошибок в области операционной безопасности.

Всё началось с того, что BitMEX связались через LinkedIn с предложением поработать над фейковым NFT- маркетплейса, но это предложение совпало с известной фишинговой тактикой, используемой Lazarus, поэтому сотрудник немедленно сообщил об этом, начав полномасштабное расследование.

Команда безопасности BitMEX получила доступ к репозиторию GitHub, предоставленному злоумышленником, который содержал проект Next.js/React. Но внутри был обнаружен код, предназначенный для того, чтобы заставить сотрудника неосознанно запустить вредоносную программу на своей системе. Команда не стала запускать код, а сразу перешла к анализу.

BitMEX анализирует вредоносное ПО и обнаруживает следы Lazarus

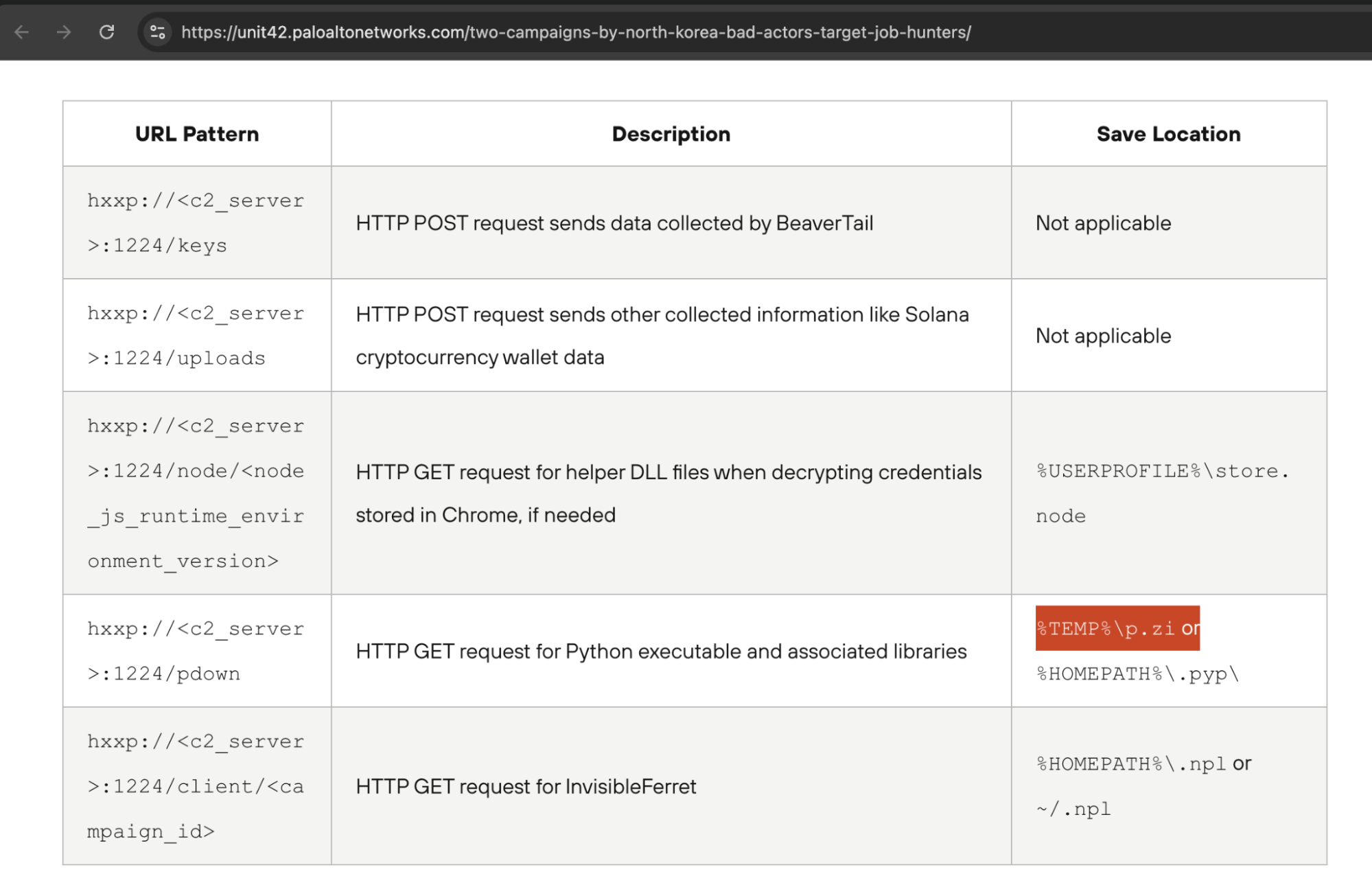

Внутри репозитория инженеры BitMEX искали термин eval, распространенный признак вредоносного ПО. Одна строка кода была закомментирована, но она все равно указывала на намерение злоумышленника. Если бы вредоносная программа была активна, она бы обратилась к «hxxp://regioncheck[.]net/api/user/thirdcookie/v3/726», чтобы получить cookie-файл и выполнить его. Этот домен ранее был связан с Lazarus подразделением Unit 42 компании Palo Alto Networks, которое годами tracкибердеятельность КНДР.

ещё одна строка кода Была . Она отправляла запрос по адресу “hxxp://fashdefi[.]store:6168/defy/v5” и выполняла ответ. BitMEX вручную получил этот JavaScript-код и обнаружил, что он сильно обфусцирован. Используя webcrack, инструмент для деобфускации кода, команда, как сообщается, удалила все слои. Конечный результат был неряшливым, но читаемым, поскольку выглядел как три разных скрипта, объединённых в один.

Одна часть кода содержалаdentрасширений Chrome, которые обычно указывают на вредоносное ПО для кражиdent. Одна из строк, p.zi, выглядела как более старая вредоносная программа Lazarus, использовавшаяся в кампании BeaverTail, еще одной операции, ранее задокументированной Unit 42. BitMEX решила не проводить повторный анализ компонента BeaverTail, поскольку он уже был общедоступным.

Вместо этого они сосредоточились на другом открытии: коде, подключенном к экземпляру Supabase. Supabase — это бэкенд-платформа для разработчиков, своего рода аналог Firebase. Проблема? Разработчики Lazarus не защитили её. Когда BitMEX протестировал её, они смогли получить прямой доступ к базе данных — без авторизации, без защиты.

Хакеры раскрывают журналы зараженных устройств и свои собственные IP-адреса

В базе данных Supabase содержалось 37 записей о зараженных машинах. Каждая запись содержала имя пользователя, имя хоста, операционную систему, IP-адрес, геолокацию и метку времени. BitMEX заметил закономерности — некоторые устройства появлялись неоднократно, что позволяло идентифицировать их как машины разработчиков или тестировщиков. Формат именования большинства хостов соответствовал структуре 3-XXX.

Многие IP-адреса принадлежали VPN-провайдерам. Один пользователь, «Виктор», часто подключался через Touch VPN. Другой, «GHOST72», использовал Astrill VPN. Но затем Виктор допустил ошибку. Одна из записей, связанных с ним, имела другой IP-адрес — 223.104.144.97,dentIP-адрес в Цзясине, Китай, принадлежащий China Mobile. Это был не VPN. Вероятно, это был настоящий IP-адрес оператора Lazarus. BitMEX отметил это как серьезную операционную ошибку.

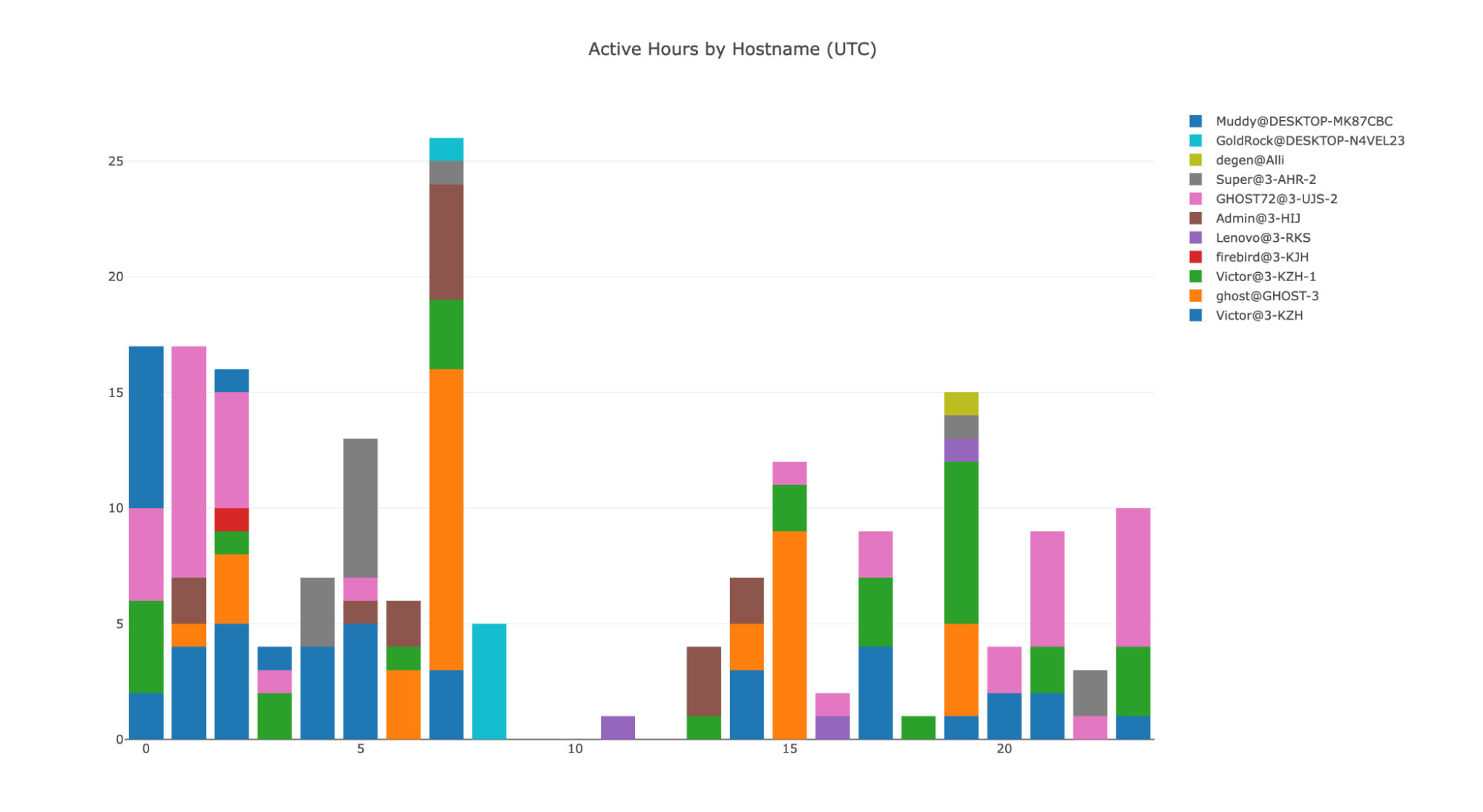

Затем BitMEX разработал инструмент для постоянного отслеживания активности в базе данных Supabase. С 14 мая инструмент собрал 856 записей из базы данных, начиная с 31 марта. Среди них было 174 уникальных комбинации имен пользователей и имен хостов. Теперь система работает непрерывно, отслеживая новые заражения или новые ошибки злоумышленников.

Изучив временные метки, BitMEX обнаружил, что активность Lazarus снижается в период с 8:00 до 13:00 UTC, что соответствует 17:00–22:00 в Пхеньяне. Это соответствует структурированному рабочему графику, что является еще одним доказательством того, что группа состоит не просто из фрилансеров-хакеров, а из организованной команды.

Группа безопасности подтверждает наличие схемы Лазаруса и внутреннего раскола

Группа Lazarus известна своими атаками с использованием методов социальной инженерии. В более раннихdent, таких как взлом Bybit, они обманом заставили сотрудника Safe Wallet запустить вредоносный файл. Это дало им первоначальный доступ.

Затем другая часть команды взяла на себя управление, получила доступ к среде AWS и изменила код интерфейса, чтобы украсть криптовалюту из холодных кошельков. В BitMEX заявили, что эта схема показывает, что группа, вероятно, разделена на несколько команд — одни занимаются базовым фишингом, другие — более сложными атаками после получения доступа.

BitMEX написала: «В последние несколько лет, похоже, группа разделилась на множество подгрупп, которые не обязательно обладают одинаковым уровнем технической подготовки». Команда безопасности заявила, что эта кампания следовала той же схеме. Первоначальное сообщение в LinkedIn было простым, а репозиторий GitHub — дилетантским.

Однако скрипт, созданный после взлома, продемонстрировал гораздо большее мастерство, явно разработанный более опытным пользователем. После деобфускации вредоносного ПО BitMEX удалосьtracиндикаторы компрометации (IoC) и внедрить их в свои внутренние системы.

Они переименовали переменные, почистили скрипт и следовали его принципу работы. Начальная часть кода была новой, и, как сообщается, отправляла системные данные (имя пользователя, IP-адрес и т. д.) напрямую в Supabase, что trac... для любого, кто находил открытую базу данных.

BitMEX такжеdentмашины, использовавшиеся во время разработки. В качестве примеров можно привести Victor@3-KZH, который использовался с Touch VPN и China Mobile. Другие, такие как GHOST72@3-UJS-2 и Super@3-AHR-2, использовали комбинацию Astrill, Zoog и Hotspot Shield. В логах даже были обнаружены учетные записи пользователей, такие как Admin@3-HIJ, Lenovo@3-RKS, GoldRock@DESKTOP-N4VEL23 и Muddy@DESKTOP-MK87CBC. Вероятно, это были тестовые среды, созданные злоумышленниками.

Не просто читайте новости о криптовалютах. Разберитесь в них. Подпишитесь на нашу рассылку. Это бесплатно.

Предупреждение. Предоставленная информация не является торговой рекомендацией. Cryptopolitanнастоятельно не несет ответственности за любые инвестиции, сделанные на основе информации, представленной на этой странице. Мыtrondentdentdentdentdentdentdentdent и/или проконсультироваться с квалифицированным специалистом, прежде чем принимать какие-либо инвестиционные решения.

КУРС

- Какие криптовалюты могут принести вам деньги?

- Как повысить безопасность своего кошелька (и какие из них действительно стоит использовать)

- Малоизвестные инвестиционные стратегии, используемые профессионалами

- Как начать инвестировать в криптовалюту (какие биржи использовать, какую криптовалюту лучше купить и т.д.)