Злоумышленники взломали учетную запись разработчика npm и украли криптографические ключи

- Злоумышленники взломали неактивную учетную запись разработчика npm и распространили три вредоносные версии node-ipc с целью кражиdent.

- Злоумышленник повторно зарегистрировал просроченный домен электронной почты разработчика и использовал механизм сброса пароля npm для получения доступа к публикации.

- Любой крипторазработчик или проект, установивший или автоматически обновивший node-ipc в этот период, должен провести аудит зависимостей и немедленно сменить все раскрытые секреты.

Согласно SlowMist, 14 мая в реестре npm появились три взломанные версии node-ipc. Злоумышленники захватили неактивную учетную запись сопровождающего и распространили код, предназначенный для кражи учетных данных разработчиковdentзакрытых ключей, секретов API обмена и всего остального, прямо из файлов .env.

node-ipc — это популярный пакет Node.js, позволяющий различным программам взаимодействовать друг с другом на одной машине, а иногда и по сети.

SlowMist обнаруживает прорыв

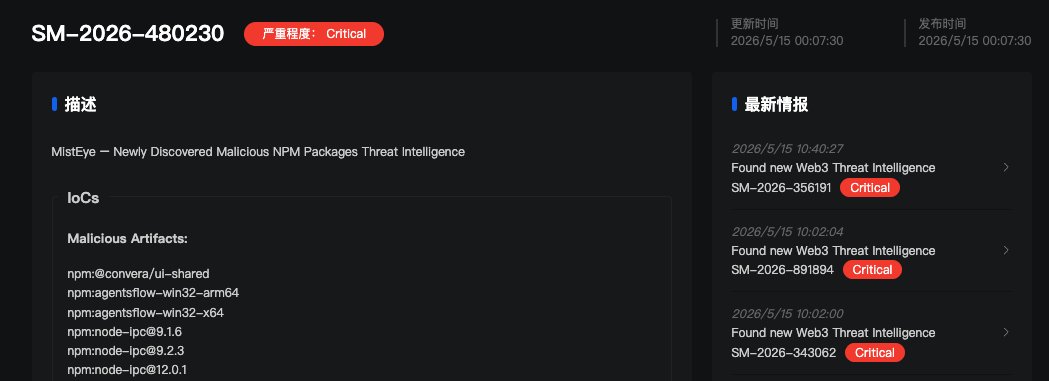

Компания SlowMist, специализирующаяся на безопасности блокчейна, обнаружила взлом с помощью своей системы анализа угроз MistEye.

Версии 9.1.6, 9.2.3 и 12.0.1

Программа MistEye обнаружила три вредоносные версии, в том числе:

- Версия 9.1.6.

- Версия 9.2.3.

- Версия 12.0.1.

Все вышеперечисленные версии содержали один и тот же зашифрованный полезный груз размером 80 КБ.

Node-ipc отвечает за межпроцессное взаимодействие в Node.js. По сути, он помогает программам Node.js обмениваться сообщениями. Его загружают более 822 000 человек каждую неделю.

Node-ipc используется повсеместно в криптопространстве. Он применяется в инструментах, которые разработчики используют для создания децентрализованных приложений (dApps), в системах автоматическогоmaticи развертывания кода (CI/CD), а также в повседневных инструментах разработчиков.

В каждой зараженной версии был встроен один и тот же скрытый вредоносный код. Как только любая программа загружала node-ipc, этот код запускалсяmatic.

Исследователи из StepSecurity выяснили, как произошла атака. У первоначального разработчика node-ipc был адрес электронной почты, привязанный к домену atlantis-software[.]net. Однако срок действия домена истек 10 января 2025 года.

7 мая 2026 года злоумышленник приобрел тот же домен через Namecheap, что дало ему доступ к старой электронной почте разработчика. После этого он просто нажал «забыли пароль» в npm, сбросил его и получил полные права на публикацию новых версий node-ipc.

Настоящий разработчик понятия не имел о происходящем. Вредоносные версии оставались активными около двух часов, после чего были удалены.

Воришка проверяет наличие более 90 типов кредитныхdent

Встроенная вредоносная программа ищет более 90 типов учетных данных разработчиков и облачныхdent. В список входят токены AWS, секреты Google Cloud и Azure, ключи SSH, конфигурации Kubernetes, токены CLI GitHub.

Для разработчиков криптографических приложенийвредоносная программа целенаправленно атакует файлы .env. В них обычно хранятся закрытые ключи, учетныеdentи секреты API бирж.

Для скрытого вывода украденных данных вредоносная программа использует DNS-туннелирование. По сути, она скрывает файлы внутри обычных, на первый взгляд, запросов к интернету. Большинство инструментов сетевой безопасности этого не обнаруживают.

Группы специалистов по безопасности заявляют, что любой проект, который запускал команду npm install или имел автоматически обновленные зависимости в течение этих двух часов, должен исходить из предположения о взломе.

Немедленные действия в соответствии с рекомендациями SlowMist:

- Проверьте файлы блокировки для версий node-ipc 9.1.6, 9.2.3 или 12.0.1.

- Откатитесь к последней версии, которую вы считаете безопасной.

- Измените всеdentданные, которые могли быть скомпрометированы.

В 2026 году атаки на цепочки поставок npm стали обычным явлением. Криптовалютные проекты страдают сильнее большинства других, потому что украденные учетные данные можно быстро обменять на украденные деньги.

Самые умные криптоаналитики уже читают нашу рассылку. Хотите присоединиться? Вступайте в их ряды.

Часто задаваемые вопросы

В каких версиях node-ipc содержится вредоносное ПО?

Версии 9.1.6, 9.2.3 и 12.0.1. SlowMist и StepSecurity выявили их наличие. Все три содержали одинаковую обфусцированную полезную нагрузку, которая запускается сразу после загрузки пакета.

Как злоумышленник захватил учетную запись администратора?

Первоначальный почтовый домен разработчика, atlantis-software[.]net, истек 10 января 2025 года. Злоумышленник повторно зарегистрировал его через Namecheap 7 мая 2026 года, а затем использовал процесс сброса пароля npm для захвата учетной записи.

Что же на самом деле крадет вор?

Более 90 типовdent. Токены AWS,dentданные Google Cloud и Azure, ключи SSH, конфигурации Kubernetes, токены CLI GitHub, файлы истории командной строки и файлы .env, которые часто содержат закрытые ключи криптографии и секреты API обмена.

Ранда Мозес

Ранда — писательница и редактор, специализирующаяся на технологиях. Она окончила Брэдфордский университет по специальности «Электротехника иtron». Ранее работала в компаниях Forward Protocol, Amazix и Cryptosomniac.

КУРС

- Какие криптовалюты могут принести вам деньги?

- Как повысить безопасность своего кошелька (и какие из них действительно стоит использовать)

- Малоизвестные инвестиционные стратегии, используемые профессионалами

- Как начать инвестировать в криптовалюту (какие биржи использовать, какую криптовалюту лучше купить и т.д.)