공격자들이 npm 관리자 계정을 탈취하고 암호화 키를 훔쳤습니다

- 공격자들이 비활성화된 npm 관리자 계정을 탈취하여 악성 node-ipc 버전 3개를 배포하고dent증명을 탈취했습니다.

- 공격자는 관리자의 만료된 이메일 도메인을 재등록하고 npm의 비밀번호 재설정 절차를 이용하여 게시 권한을 획득했습니다.

- 해당 기간 동안 node-ipc를 설치하거나 자동 업데이트한 모든 암호화 개발자 또는 프로젝트는 종속성을 검토하고 노출된 모든 비밀 키를 즉시 교체해야 합니다.

SlowMist에 따르면 5월 14일, node-ipc의 악성 버전 3개가 npm 레지스트리에 게시되었습니다. 공격자들은 비활성화된 관리자 계정을 탈취하여 개발자 자격dent, 개인 키, API 비밀 키 등을 .env 파일에서 직접 빼내도록 설계된 코드를 배포했습니다.

node-ipc는 여러 프로그램이 같은 컴퓨터 또는 네트워크를 통해 서로 통신할 수 있도록 해주는 인기 있는 Node.js 패키지입니다.

SlowMist가 침입을 포착합니다

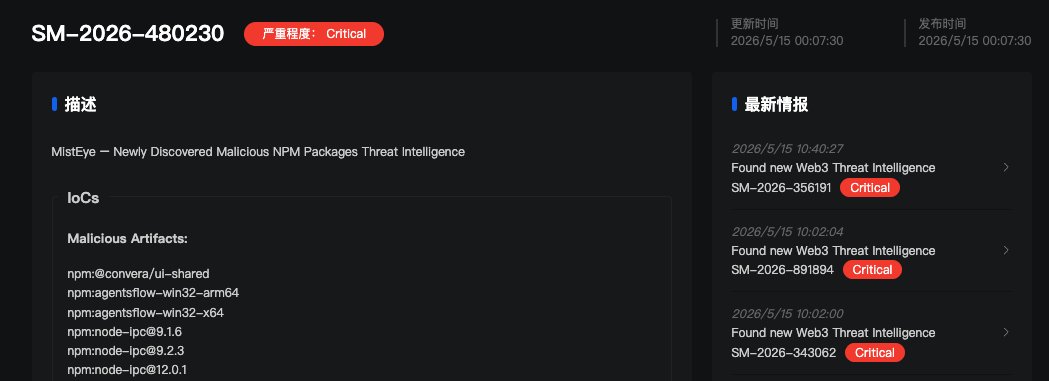

블록체인 보안 회사인 SlowMist는 자사의 MistEye 위협 인텔리전스 시스템을 통해 이번 침해 사고를 발견했습니다.

버전 9.1.6, 9.2.3 및 12.0.1

MistEye는 다음을 포함한 세 가지 악성 버전을 발견했습니다

- 버전 9.1.6.

- 버전 9.2.3.

- 버전 12.0.1.

위의 모든 버전에는 동일한 80KB 크기의 난독화된 페이로드가 포함되어 있었습니다.

Node-ipc는 Node.js에서 프로세스 간 통신을 처리하는 라이브러리입니다. 기본적으로 Node.js 프로그램들이 서로 메시지를 주고받을 수 있도록 도와줍니다. 매주 82만 2천 명 이상이 Node-ipc를 다운로드합니다.

Node-ipc는 암호화 분야 전반에서 사용됩니다. 개발자들이 dApp을시스템matic테스트 및 배포(CI/CD)

감염된 각 버전에는 동일한 숨겨진 악성 코드가 포함되어 있었습니다. 어떤 프로그램이든 node-ipc를 로드하는 순간, 해당 코드가matic으로 실행되었습니다.

StepSecurity의 연구원들은 공격이 어떻게 발생했는지 밝혀냈습니다. node-ipc의 원래 개발자는 atlantis-software[.]net 도메인에 연결된 이메일 주소를 사용하고 있었습니다. 그러나 해당 도메인은 2025년 1월 10일에 만료되었습니다.

2026년 5월 7일, 공격자는 Namecheap을 통해 동일한 도메인을 구매하여 개발자의 기존 이메일 주소를 확보했습니다. 그 후 npm에서 "비밀번호 찾기"를 클릭하여 비밀번호를 재설정하고, node-ipc의 새 버전을 게시할 수 있는 모든 권한을 얻어 시스템에 접근했습니다.

진짜 개발자는 이 모든 일이 벌어지고 있다는 사실을 전혀 몰랐습니다. 악성 버전은 삭제되기 전까지 약 두 시간 동안 활발하게 활동했습니다.

도둑은dent점수가 90점 이상인 사람들을 노린다

내장된 페이로드는 90가지 이상의 개발자 및 클라우드dent증명을 검색합니다. AWS 토큰, Google Cloud 및 Azure 비밀 키, SSH 키, Kubernetes 구성, GitHub CLI 토큰 등이 목록에 포함됩니다.

의 경우 암호화 개발자, 이 악성코드는 특히 .env 파일을 공격합니다. 이 파일에는 일반적으로 개인 키, RPC 노드 자격dent및 거래소 API 비밀 키가 저장됩니다.

탈취한 데이터를 몰래 빼돌리기 위해 악성 프로그램은 DNS 터널링을 사용합니다. 기본적으로 일반적인 인터넷 조회 요청처럼 보이는 파일들을 그 안에 숨기는 방식입니다. 대부분의 네트워크 보안 도구는 이를 탐지하지 못합니다.

모든 프로젝트는 침해당했을 가능성이 높다고 경고하고 있습니다 `npm install`을 종속성이 자동 업데이트된

SlowMist의 지침에 따른 즉각적인 조치:

- 노드-IPC 버전 9.1.6, 9.2.3 또는 12.0.1의 잠금 파일을 확인하십시오.

- 안전하다고 확신하는 마지막 버전으로 되돌리세요.

- 누출되었을 가능성이 있는 모든dent용품을 교체하십시오.

2026년에는 npm에 대한 공급망 공격이 일상적인 일이 되었습니다. 암호화폐 프로젝트는 도난당한 로그인 정보가 순식간에 금전적 손실로 이어질 수 있기 때문에 다른 프로젝트보다 더 큰 피해를 입습니다.

암호화폐 분야의 최고 전문가들이 이미 저희 뉴스레터를 구독하고 있습니다. 함께하고 싶으신가요? 지금 바로 참여하세요.

자주 묻는 질문

어떤 Node-IPC 버전에 악성코드가 포함되어 있습니까?

버전 9.1.6, 9.2.3 및 12.0.1에서 SlowMist와 StepSecurity 모두 해당 취약점을 발견했습니다. 세 버전 모두 패키지를 로드하는 즉시 실행되는 동일한 난독화된 페이로드를 포함하고 있었습니다.

공격자는 어떻게 관리자 계정을 탈취했습니까?

원래 관리자의 이메일 도메인인 atlantis-software[.]net은 2025년 1월 10일에 만료되었습니다. 공격자는 2026년 5월 7일에 Namecheap을 통해 해당 도메인을 다시 등록한 후 npm의 암호 재설정 프로세스를 이용하여 계정을 탈취했습니다.

도둑은 실제로 무엇을 훔쳐가는 걸까요?

90가지가 넘는dent유형이 있습니다. AWS 토큰, Google Cloud 및 Azuredent번호, SSH 키, Kubernetes 구성, GitHub CLI 토큰, 셸 기록 파일, 그리고 암호화 개인 키와 교환 API 비밀 키를 저장하는 .env 파일 등이 포함됩니다.

란다 모세스

란다는 기술 분야를 전문으로 하는 작가이자 편집자입니다. 그녀는 브래드퍼드 대학교에서 전기전자공학 학위를 받았습니다. 포워드 프로토콜, 아마직스, 크립토tron니악에서 근무한 경력이 있습니다.

화폐 속성 강좌

- 어떤 암호화폐로 돈을 벌 수 있을까요?

- 지갑으로 보안을 강화하는 방법 (그리고 실제로 사용할 만한 지갑은 무엇일까요?)

- 전문가들이 사용하는 잘 알려지지 않은 투자 전략

- 암호화폐 투자 시작하는 방법 (어떤 거래소를 사용해야 하는지, 어떤 암호화폐를 사는 것이 가장 좋은지 등)