北朝鮮のハッカーがWeb3と暗号ネットワークにNimベースのマルウェアを拡散

- 北朝鮮のハッカーが偽のZoomミーティング招待状を使ってWeb3スタートアップを標的に。.

- NimDoor マルウェア ファミリは、Mac 攻撃に高度なプログラミング言語を使用します。.

- 攻撃者は被害者からブラウザデータ、パスワード、Telegram メッセージを盗みます。.

北朝鮮のハッカーは、NimDoor マルウェアを使用して、Web3 および暗号通貨企業を標的とした高度なマルウェア キャンペーンを開始しました。.

SentinelLabs は 特定dentしました 、ソーシャル エンジニアリングと複雑なプログラミング手法を組み合わせて Mac システムに侵入し、機密情報を盗む高度な攻撃方法

北朝鮮のハッカーが偽のZoom会議更新で被害者を騙す

北朝鮮の攻撃者は、Telegramメッセージを通じて既知の連絡先を装うことから攻撃を開始し、その後、被害者にCalendlyのスケジュールページを使って会議を設定するよう要求します。被害者は、偽装されたZoomミーティングリンクが埋め込まれた、正規のZoomソフトウェアアップデートを装ったメールをダウンロードするよう促されます。.

攻撃者は、Zoomのサポートアップデートファイルを装った悪意のあるファイルを含むドメインを構築し、実際のZoomミーティングURLに似せたドメイン名を使用しています。偽装されたドメインには、support.us05web-zoom.forumやsupport.us05web-zoom.cloudといったバリエーションが含まれており、これらはユーザーが実際に知っているZoomのウェブドメインと非常によく似ています。.

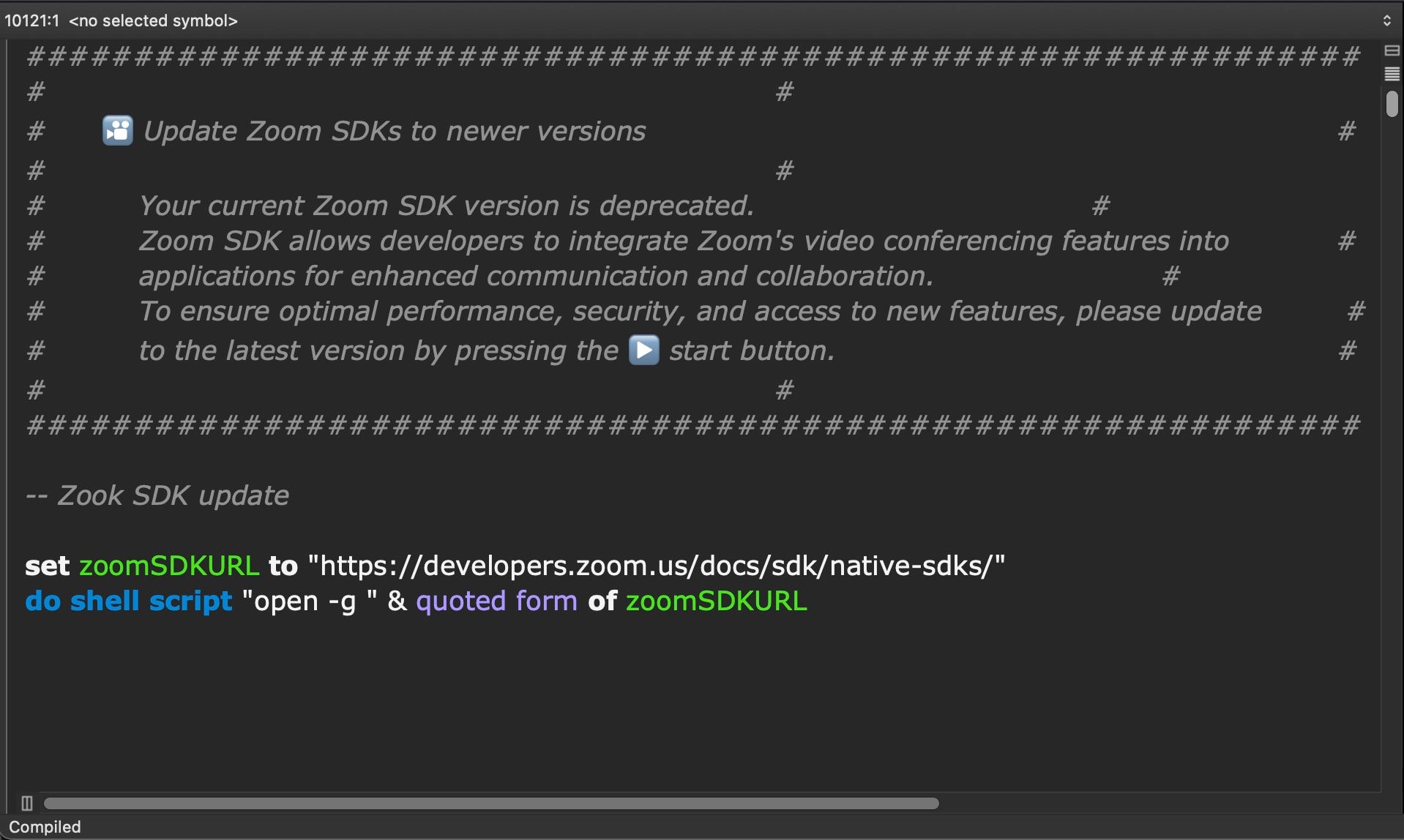

攻撃プログラムは、その目的を隠すために数千行の空白行を挟んでおり、単純な攻撃プログラムよりも大きく自然な印象を与えます。これらのプログラムには、ハッカーが運営するサーバーから他の攻撃モジュールをダウンロードして実行する、わずか3行の攻撃コードが隠されています。.

SentinelLabsの研究者は、同一の攻撃者が複数のドメインを同時に使用していたことを発見しました。これは、多数の被害者にそれぞれカスタマイズされたウェブアドレスを使用して影響を与えている大規模なキャンペーンを示唆しています。偽のアップデートファイルには、「Zoom SDK Update」ではなく「Zook SDK Update」といった誤字脱字があり、セキュリティ研究者による検出と tracが容易になっています。.

偽装されたアップデートが被害者によって実行されると、マルウェアはHTMLファイルを含む正規のZoomリダイレクトURLを読み込みます。これにより、最初の感染は正規のものであるかのように見せかけながら、背後で主要な攻撃コンポーネントを密かに起動します。これは、被害者が標準的なソフトウェアアップデートプロセスを実行したと誤解させることを目的としています。.

NimDoorマルウェアはパスワードと個人データを盗む

NimDoorマルウェア攻撃は、被害者のコンピュータに感染すると、2つの異なる攻撃経路を使用します。1つ目の経路は、一般的なアプリケーションからパスワード、ブラウザデータ、チャット履歴などの個人情報を盗むことに重点を置いています。2つ目の経路は、隠されたバックグラウンドプログラムを通じて、侵害されたシステムへの長期的なアクセスを確立することです。.

このマルウェアは、Google Chrome、Firefox、Microsoft Edge、Brave、Arcを含む複数のウェブブラウザを標的とし、保存されているパスワード、閲覧履歴、ログイン情報をコピーします。また、Macコンピュータに組み込まれているパスワード管理システムに保存されているシステムパスワードを盗み、ユーザーが実行したプログラムを示すコマンド履歴ファイルをコピーします。.

特殊なコンポーネントはTelegramのメッセージデータを標的とし、暗号化されたチャットデータベースと復号鍵を盗み出します。これにより、攻撃者はオフラインでプライベートな会話を読むことができます。盗まれたTelegramの情報には、暗号化されたメッセージファイルと、それらのメッセージをロック解除して読むために必要な特別な鍵の両方が含まれています。.

盗まれた情報はすべてパッケージ化され、暗号化された接続を介して攻撃者が管理するサーバーに送信されます。マルウェアは感染したコンピューターに隠しフォルダを作成し、コピーされたデータを送信前に一時的に保存します。フォルダ名は、正規のシステムファイルに見せかけるように作られています。.

この攻撃は、多くのセキュリティプログラムでは検出が困難なNimやC++などの高度なプログラミング言語を使用しています。このマルウェアには、暗号化されたWeb接続を介した通信や、正規のファイル名や場所を装うなど、セキュリティソフトウェアによる検出を回避する機能が備わっています。.

攻撃者は、Mac コンピューターで特に動作するようにマルウェアを設計し、Mac の組み込み機能を利用して活動を隠し、感染したシステムへの永続的なアクセスを維持しました。.

高度な持続的手法によりマルウェアの生存が保証される

NimDoor マルウェアに という巧妙な手法をmatic用いています。

ユーザーがマルウェアのプロセスを停止したり、コンピュータをシャットダウンしようとすると、マルウェアはこれらの終了信号をキャッチし、感染したシステム上の隠れた場所に自身のバックアップコピーを即座に書き込みます。これにより、マルウェアを削除しようとすると、再インストールプロセスが開始されるという状況が発生します。.

このマルウェアは、Googleサービスにちなんで名付けられたフォルダを作成するなど、正規のシステムファイルに見えるように設計された名前を持つ偽のシステムファイルを作成します。ただし、通常ユーザーが気付かないような微妙なスペルの違いがあります。これらの偽ファイルはmatic に起動許可を取得し、コンピューターの起動時にマルウェアが実行されるようにします。.

主要コンポーネントは軽量の監視プログラムとして機能し、30秒ごとに攻撃者のサーバーにチェックインし、実行中のプログラムに関する情報を送信し、新しいコマンドを待機します。この監視は、一見無害に見える、通常のWebトラフィックに似た接続を通じて行われます。.

このマルウェアは、完全にアクティブになるまでに10分間の遅延時間を設けており、これにより、疑わしい動作を即座にスキャンするセキュリティソフトウェアによる検出を回避しています。この遅延により、マルウェアは起動に時間のかかる通常のプログラムのように見えます。.

によるこうした永続的な手法により 北朝鮮のハッカー 、一般ユーザーにとってマルウェアを完全に削除することは非常に困難です。また、感染したシステムを完全にクリーンアップするには、専用のセキュリティツールや専門家の支援が必要になることも少なくありません。

仮想通貨ニュースを読むだけでなく、理解を深めましょう。ニュースレターにご登録ください。 無料です。

免責事項: 本情報は投資助言ではありません。Cryptopolitan.com Cryptopolitan、 本ページの情報に基づいて行われた投資について一切責任を負いません。投資判断を行う前に、ごtrondentdentdentdentdentdentdentdent で調査を行うか、資格のある専門家にご相談されることを

速習コース

- どの仮想通貨でお金が稼げるか

- ウォレットを使ってセキュリティを強化する方法(そして実際に使う価値のあるウォレットはどれか)

- プロが使う、あまり知られていない投資戦略

- 仮想通貨への投資を始める方法(どの取引所を使うべきか、購入すべき最適な仮想通貨など)