- Kaspersky が OCR 経由で暗号通貨のシードフレーズを狙う SparkKitty マルウェアを発見。.

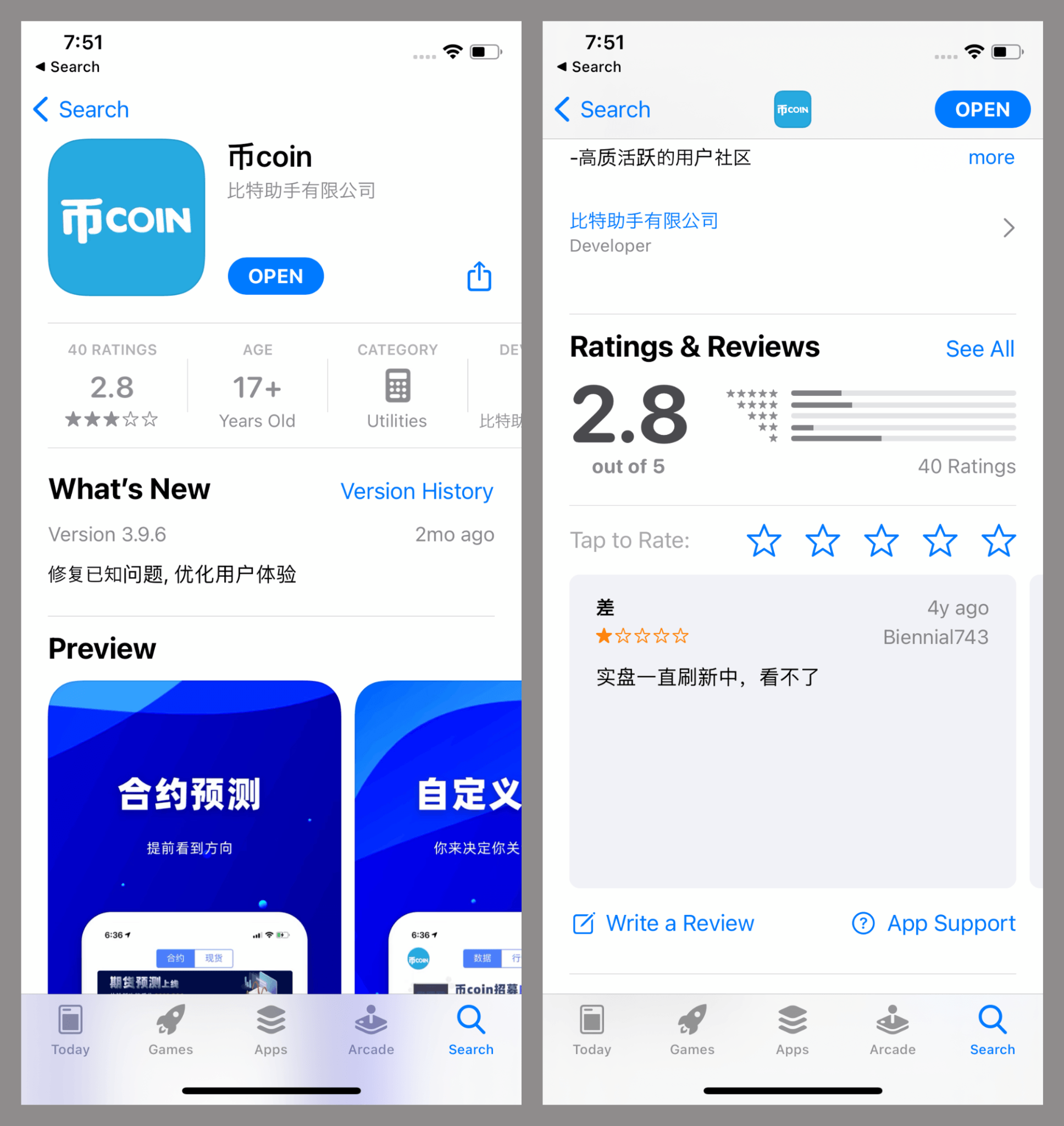

- マルウェアは感染したアプリを通じて公式App StoreとGoogle Playに侵入しました。.

- このキャンペーンは2024年からギャンブルやTikTokのMODを通じて東南アジアのユーザーをターゲットにしてきた。.

カスペルスキーのセキュリティ研究者は、感染したアプリケーションを通じて暗号通貨ユーザーを狙ったモバイルマルウェア攻撃キャンペーンを発見した。.

SparkKitty スパイウェアは、公式アプリ ストアを通じて iOS および Android プラットフォーム上の光学式文字認識技術を使用して、シード フレーズを含むデバイスのスクリーンショットを盗むと報告されています。.

SparkKittyマルウェアが暗号通貨を狙った公式アプリストアに侵入

カスペルスキーの研究者は 発見しました 、2025年1月にSparkKittyスパイウェアキャンペーンをdent、今回の新たな脅威が非公式のソースだけでなく、公式のGoogle PlayやApp Storeプラットフォームを通じて悪意のあるアプリケーションを拡散するものです。感染したアプリは、研究者からの通知を受けてGoogle Playから既に削除されています。

SparkKittyは、iOSおよびAndroidプラットフォームそれぞれに複数の配信メカニズムを用いて攻撃を行います。iOSでは、マルウェアペイロードは、AFNetworking.frameworkやAlamofire.frameworkといった正規のライブラリを装ったフレームワーク、あるいはlibswiftDarwin.dylibを装った難読化ライブラリを介して配信されます。 マルウェアは アプリケーションに直接侵入することもあります。

AndroidオペレーティングシステムはJavaとKotlinの両方の言語を採用しており、Kotlin版は悪意のあるXposedモジュールとして利用されています。マルウェアの大半はデバイス上のすべての画像を無差別にハイジャックしますが、研究者らは光学式文字認識を用いて機密情報を含む特定の画像を攻撃する同様の悪意のあるクラスターを検出しました。.

この攻撃キャンペーンは少なくとも2024年2月から活動しており、以前のSparkCat攻撃と標的戦術やインフラを共有している。.

SparkKittyは、感染したデバイスから入手可能なすべての画像をスクレイピングするため、SparkCatによる暗号通貨シードフレーズへの標的型攻撃よりも広範囲に及ぶ攻撃を仕掛けることができます。これにより、デバイスのギャラリーに保存されている他の種類の機密性の高い金融情報や個人情報も収集される可能性があります。.

目立たないストアからのTikTokモッドが主な感染経路となっている

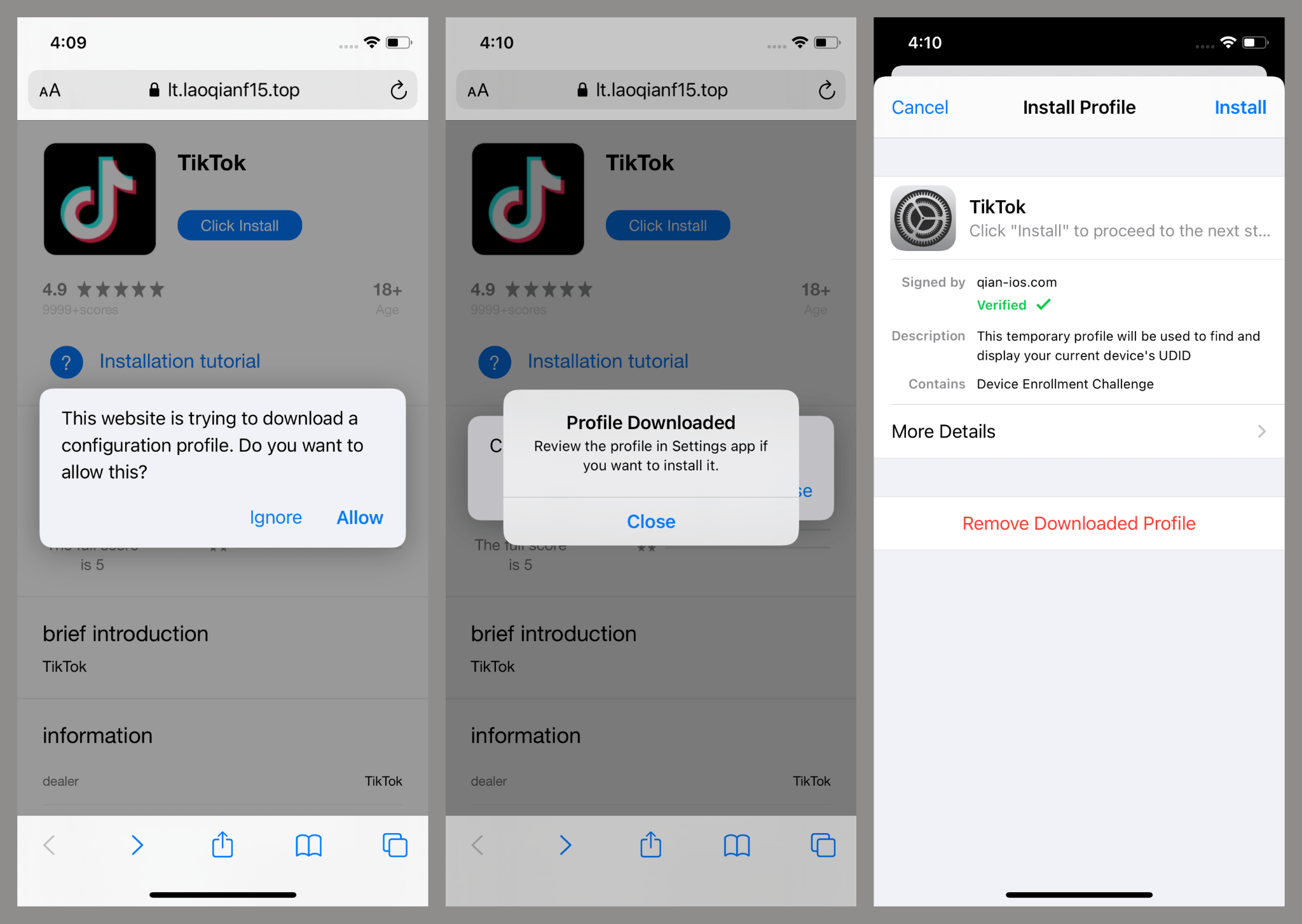

カスペルスキーのアナリストは、TikTok Androidアプリの改変版を拡散する不審なリンクを定期的に trac際に、このキャンペーンに初めて遭遇しました。改変されたアプリは、ユーザーがアプリのメインアクティビティを起動すると、追加のマルウェアコードを実行していました。.

構成ファイルの URL は侵害されたアプリ内でボタンとして表示され、WebView セッションを起動して、消費者向けアイテムを暗号通貨で購入できるインターネット ショッピング ポータルである TikToki Mall を表示します。.

登録と購入には招待コードが必要と制限されていたため、研究者はストアの正当性や稼働中かどうかを判断できませんでした。iOS の感染ベクトルは、Apple Developer Program のエンタープライズ プロファイルを悪用して、通常のアプリのインストール制限を回避します。.

攻撃者は、企業レベルの組織向けアプリ配布のためにエンタープライズ証明書を乗っ取り、App Storeの承認なしに悪意のあるアプリをあらゆるデバイスにインストールできるようにします。エンタープライズプロファイルの悪用は、オンラインカジノ、ソフトウェアクラック、違法な改造などの不適切なアプリの開発者が広く用いる手口の一つです。.

感染したTikTok iOSアプリは起動時にフォトギャラリーへのアクセス許可を要求しますが、正規版のTikTokにはこのアクセス許可は存在しません。このマルウェアは、AFNetworking.frameworkを装ったフレームワークや、改ざんされたAFImageDownloaderクラスおよびその他のAFImageDownloaderToolコンポーネントに統合されています。.

Androidマルウェアの亜種が暗号通貨をテーマにしたアプリケーションを通じて画像を盗む

Android版SparkKittyは、 悪意のあるコード が埋め込まれた暗号通貨をテーマにしたアプリケーションを介して動作します。このマルウェアは、コマンド&コントロールサーバーのアドレスを含む設定ファイルを要求し、ECBモードのAES-256暗号化を使用して復号化した後、リモートサーバーとの通信を確立します。

画像の盗難は、デバイスのフィンガープリンティングと選択的なアップロードメカニズムを含む2段階のプロセスを通じて実行されます。マルウェアは、デバイスのIMEI、MACアドレス、ランダムなUUIDを組み合わせたMD5ハッシュを作成し、これらのdentを外部ストレージ上のファイルに保存します。.

カジノアプリケーションはLSPosedフレームワークの統合を利用し、アプリケーションのエントリポイントをフックする悪意のあるXposedモジュールとして機能します。暗号通貨取引機能を備えた感染したメッセージングアプリケーションは、カスペルスキーからの通知を受けて削除されるまで、Google Playで1万回以上インストールされていました。.

プログレッシブウェブアプリケーション(PWA)は、人気のソーシャルメディアプラットフォーム上でポンジスキームを宣伝する詐欺プラットフォームを通じて拡散しています。これらのPWAを含むページは、ユーザーにコンテンツダウンロードハンドラーを登録するAPKファイルのダウンロードを促し、Google ML Kitの光学式文字認識技術を使用してJPEGおよびPNG画像を処理して、テキストを含むスクリーンショットdent。.

この記事を読んでいるあなたは、既に一歩先を行っています。 ニュースレターを購読して、その優位性を維持しましょう。

免責事項: 本情報は投資助言ではありません。Cryptopolitan.com Cryptopolitan、 本ページの情報に基づいて行われた投資について一切責任を負いません。投資判断を行う前に、ごtrondentdentdentdentdentdentdentdent で調査を行うか、資格のある専門家にご相談されることを

速習コース

- どの仮想通貨でお金が稼げるか

- ウォレットを使ってセキュリティを強化する方法(そして実際に使う価値のあるウォレットはどれか)

- プロが使う、あまり知られていない投資戦略

- 仮想通貨への投資を始める方法(どの取引所を使うべきか、購入すべき最適な仮想通貨など)