- BitMEX は、偽の LinkedIn オファーから始まった Lazarus Group のハッキング試みを阻止しました。.

- ハッカーらはGitHubリポジトリ内の悪意のあるコードを使用して、BitMEXの従業員を騙そうとした。.

- BitMEX は、実際の IP、ユーザー名、および感染したマシンを含む公開された Supabase ログを発見しました。.

BitMEXは、ラザルス・グループによる失敗したハッキングの試みの幕を下ろし、北朝鮮のサイバー戦争部隊と長く関係のある集団によるずさんなミスを暴露した。.

ビットメックスが金曜日に公開したブログ記事によると、チームはさらなる感染を監視し、将来の運用上のセキュリティエラーを発見できるようにするために、内部監視システムを構築したという。.

事の発端は、 BitMEXの に協力しないかと提案されたことだっ NFT た。しかし、その提案はLazarusが使用する既知のフィッシング詐欺の手口と一致していたため、従業員はすぐに報告し、徹底的な調査を開始した。

BitMEXのセキュリティチームは、攻撃者が共有したGitHubリポジトリにアクセスしました。そこにはNext.js/Reactプロジェクトが含まれていましたが、そこには従業員が知らないうちにシステム上で悪意のあるペイロードを実行するように設計されたコードが埋め込まれていました。チームはコードを実行せず、すぐに分析に進みました。.

BitMEXがマルウェアを解析、ラザルスの指紋を発見

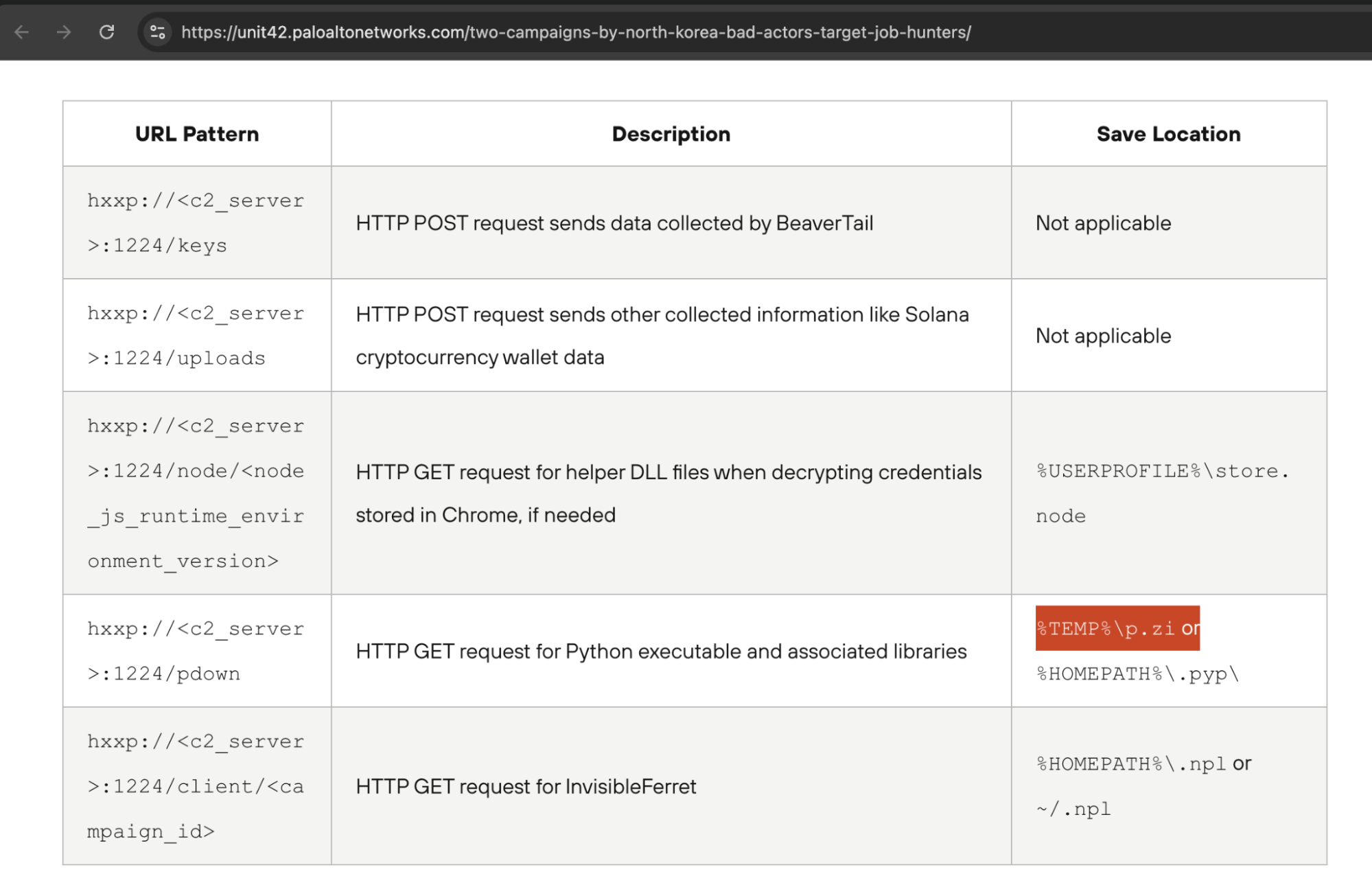

BitMEXのエンジニアたちは、リポジトリ内でマルウェアによくある危険信号である「eval」という用語を検索した。コードの1行はコメントアウトされていたものの、それでも意図は明らかだった。もしアクティブであれば、「hxxp://regioncheck[.]net/api/user/thirdcookie/v3/726」にアクセスし、Cookieを取得して実行していたはずだ。このドメインは以前、パロアルトネットワークスのUnit 42(長年にわたり北朝鮮のサイバー活動を tracしてきたチーム)によってLazarusと関連付けられていた。.

別の行も なっていた にリクエストを送信しdefi、レスポンスを実行した。BitMEXは手動でそのJavaScriptを取得したところ、高度に難読化されていることがわかった。コードの難読化解除ツールであるwebcrackを使用して、チームは難読化のレイヤーを剥がしたという。最終的な出力は乱雑ではあったが、3つの異なるスクリプトが1つにまとめられたように見えたため、読み取ることができた。

コードの一部にはChrome拡張機能のdentが含まれていました。これは通常、dent情報を窃取するマルウェアを示唆します。p.ziという文字列は、Unit 42が以前に記録した別の活動であるBeaverTailキャンペーンで使用された古いLazarusマルウェアに類似していました。BitMEXは、BeaverTailコンポーネントが既に公開されていたため、再分析を行わないことを決定しました。.

その代わりに、彼らは別の発見に注目した。それは、Supabaseインスタンスに接続されたコードだった。Supabaseは、Firebaseのような開発者向けのバックエンドプラットフォームだ。問題は、 Lazarusの開発者たちが それを保護していなかったことだ。BitMEXがテストしたところ、ログインも保護もなしにデータベースに直接アクセスできてしまった。

ハッカーは感染したデバイスのログと自身のIPを公開する

Supabaseデータベースには、感染したマシンのログが37件ありました。各エントリには、ユーザー名、ホスト名、オペレーティングシステム、IPアドレス、位置情報、タイムスタンプが記載されていました。BitMEXはパターンに気づきました。一部のデバイスは繰り返し出現し、開発者またはテストマシンであることが分かりました。ほとんどのホスト名の命名形式は3-XXX構造でした。.

多くのIPアドレスはVPNプロバイダーから取得されていました。「Victor」というユーザーは、Touch VPNを頻繁に使用していました。「GHOST72」という別のユーザーはAstrill VPNを使用していました。しかし、Victorがミスを犯しました。彼に関連するエントリの1つに、異なるIPアドレス、つまり223.104.144.97がdentいました。これは中国嘉興市(China Mobile)の常駐IPアドレスです。これはVPNではありませんでした。おそらくLazarusのオペレーターの実際のIPアドレスだったのでしょう。BitMEXはこれを重大な運用ミスとしてフラグ付けしました。.

BitMEXはその後、Supabaseデータベースへのpingを継続するツールを開発しました。5月14日以降、このツールは3月31日まで遡るデータベースから856件のエントリを収集しました。その中には、ユーザー名とホスト名の一意の組み合わせが174件含まれていました。このシステムは現在も継続的に稼働しており、新たな感染や攻撃者によるさらなるミスを探しています。.

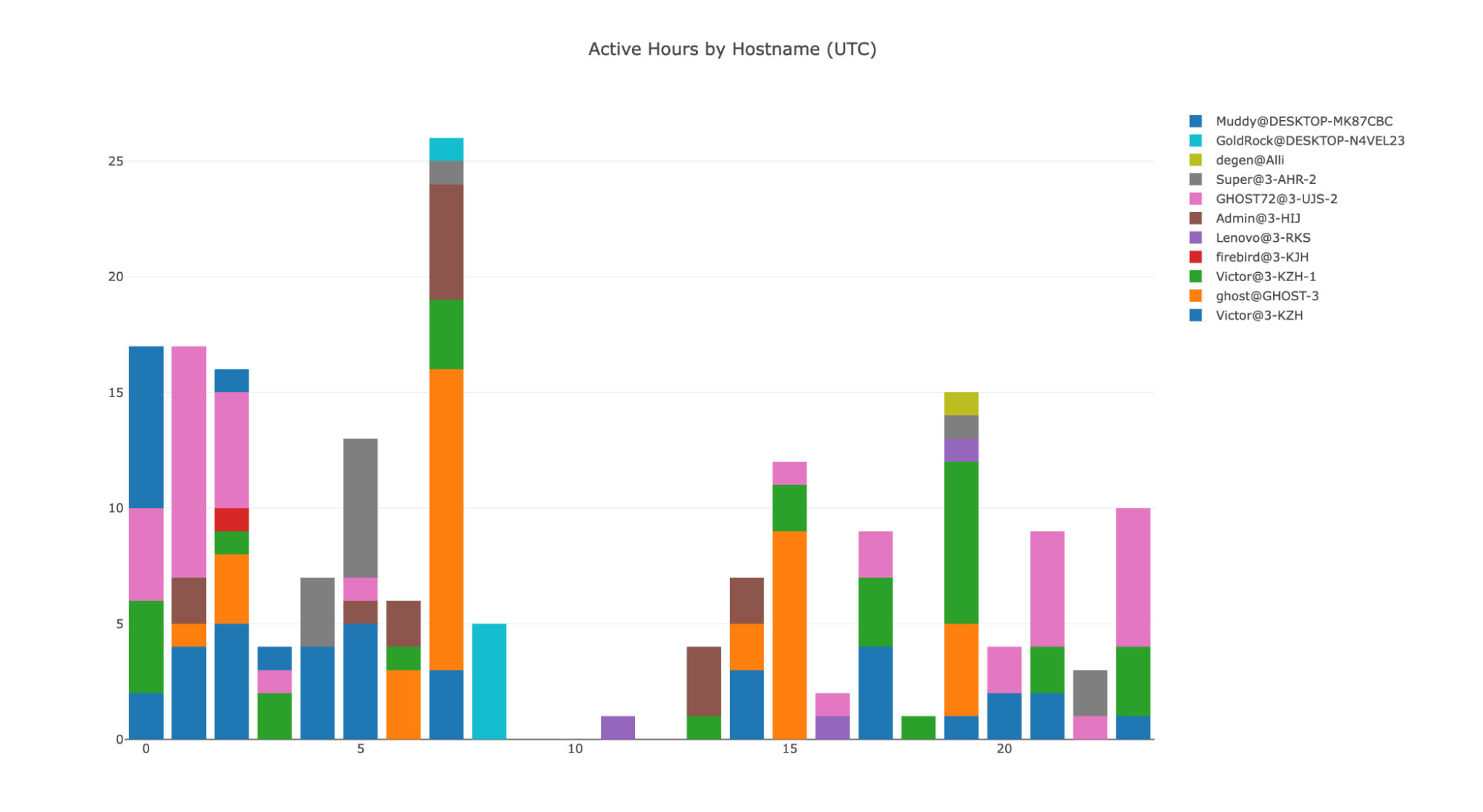

BitMEXはタイムスタンプを調査した結果、Lazarusの活動がUTCの午前8時から午後1時(平壌時間では午後5時から午後10時)の間に減少していることを発見しました。これは組織化された勤務スケジュールと一致しており、このグループが単なるフリーランスのハッカー集団ではなく、組織化されたチームであることをさらに証明しています。.

セキュリティチームがラザルスのパターンと内部分裂を確認

Lazarus Groupはソーシャルエンジニアリング攻撃の実績があります。Bybitへの侵入のような過去のdentでは、Safe Walletの従業員を騙して悪意のあるファイルを実行させ、最初のアクセス権限を獲得しました。.

その後、チームの別のメンバーが乗っ取り、AWS環境にアクセスし、フロントエンドのコードを変更してコールドウォレットから暗号資産を盗み出しました。BitMEXは、このパターンから、グループは複数のチームに分かれている可能性が高いと述べています。一部のチームは基本的なフィッシングを行い、他のチームはアクセス取得後の高度な侵入に対応しています。.

BitMEXは、「ここ数年、このグループは必ずしも技術的に高度なわけではない複数のサブグループに分裂しているようだ」と述べている。セキュリティチームは、今回の攻撃も同じテンプレートに従っていると述べた。LinkedInへの最初のメッセージはシンプルで、GitHubリポジトリは素人っぽいものだった。.

しかし、エクスプロイト後のスクリプトははるかに高度な技術が使用されており、明らかに経験豊富な人物によって作成されたものでした。BitMEXはマルウェアの難読化を解除した後、侵入の痕跡(IoC)をtracし、社内システムに取り込むことに成功しました。.

彼らは変数名を変更し、スクリプトを整理し、その動作原理を調べた。コードの初期部分は新規に作成されたもので、 た 、 tracが容易になっていたという。

BitMEXは開発中に使用されたマシンもdentしました。例えば、Touch VPNとChina Mobileで使用されたVictor@3-KZHなどです。GHOST72@3-UJS-2やSuper@3-AHR-2などは、Astrill、Zoog、Hotspot Shieldを組み合わせて使用していました。ログには、Admin@3-HIJ、Lenovo@3-RKS、GoldRock@DESKTOP-N4VEL23、Muddy@DESKTOP-MK87CBCといったユーザーアカウントも記録されていました。これらは攻撃者が設定したテスト環境だった可能性が高いです。.

仮想通貨ニュースを読むだけでなく、理解を深めましょう。ニュースレターにご登録ください。 無料です。

免責事項: 本情報は投資助言ではありません。Cryptopolitan.com Cryptopolitan、 本ページの情報に基づいて行われた投資について一切責任を負いません。投資判断を行う前に、ごtrondentdentdentdentdentdentdentdent で調査を行うか、資格のある専門家にご相談されることを

速習コース

- どの仮想通貨でお金が稼げるか

- ウォレットを使ってセキュリティを強化する方法(そして実際に使う価値のあるウォレットはどれか)

- プロが使う、あまり知られていない投資戦略

- 仮想通貨への投資を始める方法(どの取引所を使うべきか、購入すべき最適な仮想通貨など)