Il gruppo nordcoreano Lazarus ha creato un gioco NFT per sfruttare gli utenti di Chrome

- Si ritiene che dietro un sito web di videogiochi che carica malware sui PC degli utenti quando vi accedono ci siano degli hacker nordcoreani.

- Il gioco falso, DeTankZone o DeTankWar, è stato creato utilizzando il codice sorgente rubato da un gioco legittimo.

- Si stima che gli hacker nordcoreani abbiano rubato oltre 3 miliardi di dollari in criptovalute nei sei anni precedenti al 2023.

Il gruppo nordcoreano Lazarus ha creato un gioco basato sulla blockchain per sfruttare una vulnerabilità nel browser Chrome di Google, installare uno spyware e rubare ledentdel portafoglio crittografico, insieme ad altri dati degli utenti.

In un rapporto, gli analisti della società di sicurezza informatica Kaspersky Labs, Vasily Berdnikovand e Boris Larin, hanno affermato di aver scoperto l'exploit del Lazarus Group a maggio e di averlo segnalato a Google, che nel frattempo ha risolto il problema.

Secondo Berdnikov e Larin, gli hacker del Lazarus Group hanno utilizzato il gioco per indurre gli utenti a visitare un sito web dannoso e infettare i computer con il malware Manuscript, utilizzato almeno dal 2013.

Il codice ha permesso agli hacker di corrompere la memoria di Chrome, ottenendo così l'accesso ai cookie degli utenti, ai token di autenticazione, alle password salvate e alla cronologia di navigazione: tutto ciò di cui avevano bisogno per rubare i fondi degli utenti.

Un altro problema con il meccanismo di sicurezza Javascript V8 sandbox ha consentito a Lazarus di accedere ai PC per verificare se valesse la pena continuare un attacco informatico.

"Siamo riusciti atracla prima fase dell'attacco, un exploit che esegue l'esecuzione di codice remoto nel processo di Google Chrome", hanno affermato Berdnikov e Larin.

"Dopo aver confermato che l'exploit si basava su una vulnerabilità zero-day che prendeva di mira l'ultima versione di Google Chrome, abbiamo segnalato le nostre scoperte a Google lo stesso giorno."

Due giorni dopo che Google è venuta a conoscenza dell'exploit, ha rilasciato una patch aggiornata per risolvere il problema.

Codice sorgente rubato utilizzato per creare il gioco

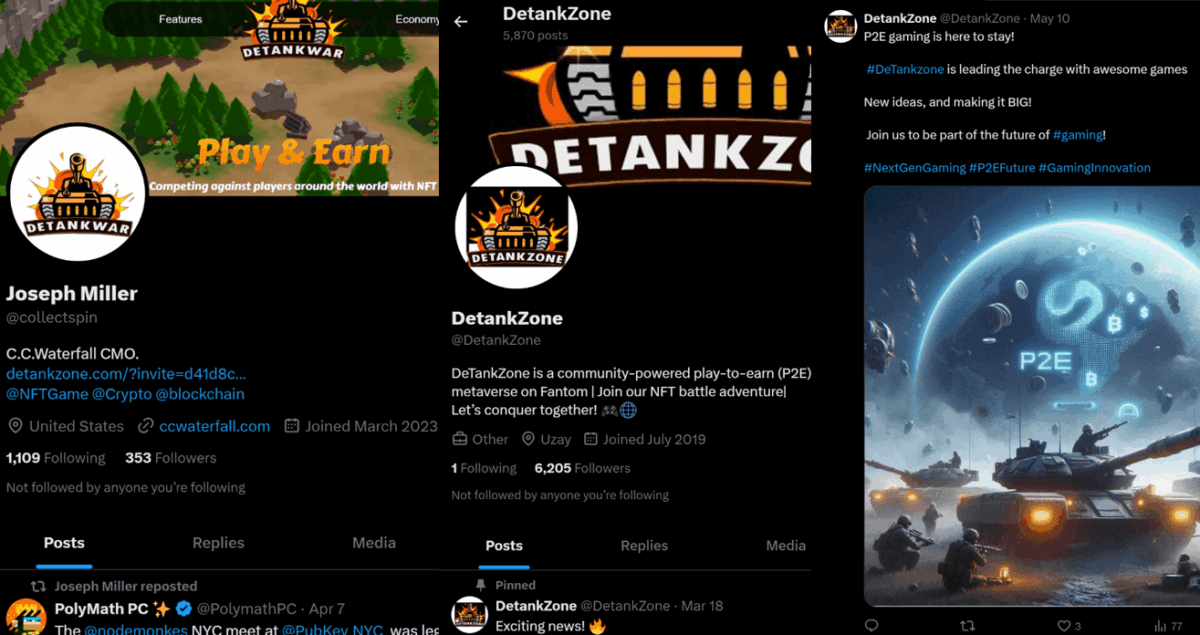

Il gioco in sé, DeTankZone o DeTankWar, era un gioco di combattimento online multigiocatore completamente giocabile, basato sul principio "gioca per guadagnare", con carri armati basati su token non fungibili (NFT). I giocatori potevano sfidarsi in competizioni online.

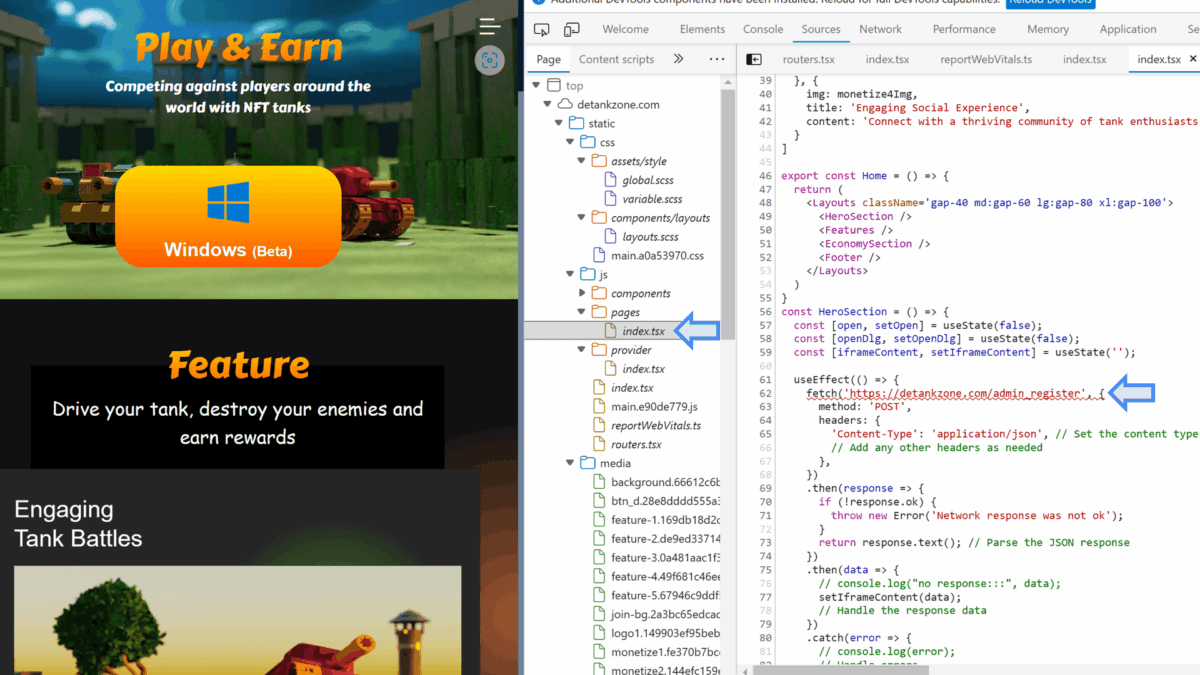

Berdnikov e Larin hanno affermato che Lazarus ha rubato il codice sorgente di un altro gioco legittimo e ha promosso pesantemente la versione pirata sui social media.

Il gioco falso aveva un sito web e immagini promozionali generati utilizzando l'intelligenza artificiale.

"In apparenza, questo sito web assomigliava alla pagina prodotto di unDeFi) NFT, che invitava gli utenti a scaricare una versione di prova", hanno affermato Berdnikov e Larin.

"Ma si trattava solo di un travestimento. Dietro le quinte, questo sito web nascondeva uno script che veniva eseguito nel browser Google Chrome dell'utente, lanciando un exploit zero-day e dando agli aggressori il controllo completo sul PC della vittima."

Anche Microsoft Security ha segnalato il gioco in un post su X, sottolineando che il gioco dannoso DeTankWar stava diffondendo un nuovo ransomware personalizzato che Microsoft ha soprannominato FakePenny.

"Microsoft hadentun nuovo autore di minacce nordcoreano, Moonstone Sleet (Storm-1789), che combina numerose tecniche collaudate utilizzate da altri autori di minacce nordcoreani con metodologie di attacco uniche per obiettivi finanziari e di cyberspionaggio", ha affermato Microsoft Security.

"Si è osservato che Moonstone Sleet crea false aziende e opportunità di lavoro per interagire con potenziali obiettivi, impiega versioni trojanizzate di strumenti legittimi, crea un gioco dannoso chiamato DeTankWar e distribuisce un nuovo ransomware personalizzato che Microsoft ha chiamato FakePenny."

Le perdite per Lazarus Group sono stimate a oltre 3 miliardi di dollari

Lazarus è probabilmente diventato il gruppo di hacker di criptovalute più famoso da quando è apparso sulla scena nel 2009. Nel 2023, la società statunitense di sicurezza informatica Recorded Future ha stimato che gli hacker nordcoreani hanno rubato oltre 3 miliardi di dollari in criptovalute nei sei anni precedenti al 2023.

Un rapporto delle Nazioni Unite ha inoltre scoperto che nel 2022 gli hacker nordcoreani hanno rubato una quantità significativa di criptovalute, stimata tra 630 milioni e oltre 1 miliardo di dollari, dopo che i gruppi hanno iniziato a prendere di mira le reti di aziende aerospaziali e di difesa straniere.

L'esperto di blockchain ZachXBT stima che Lazarus abbia riciclato oltre 200 milioni di dollari in criptovalute attraverso 25 attacchi hacker tra il 2020 e il 2023. In un post su X, ha anche affermato di aver scoperto prove di una sofisticata rete di sviluppatori nordcoreani che guadagnavano 500.000 dollari al mese lavorando per progetti di criptovalute "affermati".

Allo stesso tempo, il Dipartimento del Tesoro degli Stati Uniti ha anche accusato Lazarus di essere il principale responsabile dell'attacco del 2022 al Ronin Bridge, che ha fruttato agli hacker oltre 600 milioni di dollari in criptovalute.

Continui a lasciare che la banca si tenga la parte migliore? Guarda il nostro video gratuito su come diventare la tua banca.

Disclaimer. Le informazioni fornite non costituiscono consulenza finanziaria. Cryptopolitandi declina ogni responsabilità per gli investimenti effettuati sulla base delle informazioni contenute in questa pagina. Raccomandiamotrondentdentdentdentdentdentdentdent e/o di consultare un professionista qualificato prima di prendere qualsiasi decisione di investimento.

CORSO

- Quali criptovalute possono farti guadagnare

- Come rafforzare la sicurezza del tuo portafoglio digitale (e quali sono quelli davvero validi)

- Strategie di investimento poco conosciute utilizzate dai professionisti

- Come iniziare a investire in criptovalute (quali piattaforme di scambio utilizzare, le migliori criptovalute da acquistare, ecc.)