Gli hacker nordcoreani rilasciano malware basato su Nim su Web3 e reti crittografiche

- Gli hacker nordcoreani prendono di mira le startup Web3 utilizzando falsi inviti alle riunioni Zoom.

- La famiglia di malware NimDoor utilizza linguaggi di programmazione avanzati per gli attacchi ai Mac.

- Gli aggressori rubano dati del browser, password e messaggi Telegram alle vittime.

Gli hacker nordcoreani hanno lanciato una sofisticata campagna malware che prende di mira le aziende Web3 e di criptovalute utilizzando il malware NimDoor.

SentinelLabs hadent. metodi di attacco avanzati che combinano l'ingegneria sociale con complesse tecniche di programmazione per infiltrarsi nei sistemi Mac e rubare informazioni sensibili

Gli hacker nordcoreani ingannano le vittime tramite falsi aggiornamenti delle riunioni Zoom

Gli aggressori nordcoreani iniziano i loro attacchi fingendosi contatti noti tramite messaggi Telegram, chiedendo poi alle vittime di organizzare riunioni tramite le pagine di pianificazione di Calendly. Le vittime vengono invitate via e-mail a scaricare quello che sembra un aggiornamento software Zoom legittimo, con link falsi per riunioni Zoom incorporati.

Gli aggressori creano domini contenenti file dannosi presentati come file di aggiornamento del supporto Zoom, con nomi di dominio progettati per assomigliare agli URL delle riunioni Zoom reali. I domini falsificati contengono varianti come support.us05web-zoom.forum e support.us05web-zoom.cloud, molto simili ai veri domini web Zoom noti agli utenti.

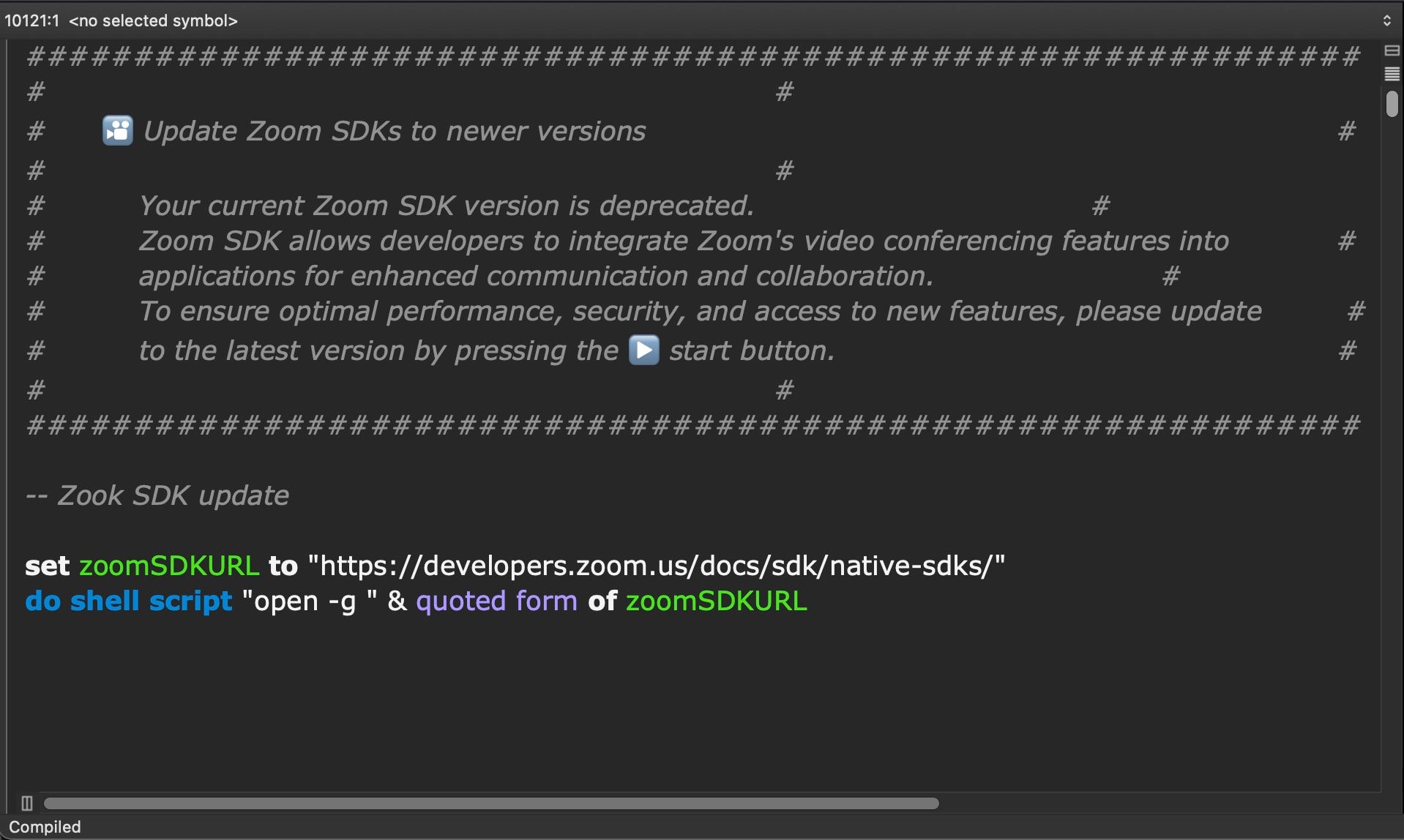

I programmi di attacco contengono migliaia di righe di spazio vuoto per nascondere il loro scopo, il che li fa apparire più grandi e naturali dei semplici programmi di attacco. Nascosti in questi programmi ci sono solo tre righe di codice di attacco che scaricano ed eseguono altri moduli di attacco dai server gestiti dagli hacker.

I ricercatori di SentinelLabs hanno scoperto diversi domini simultanei utilizzati dagli stessi aggressori, il che indicava una campagna su larga scala che stava colpendo numerose vittime con indirizzi web personalizzati per ciascuna vittima. Gli errori di battitura nei falsi file di aggiornamento, come "Zook SDK Update" invece di "Zoom SDK Update", sono più facilmente rilevabili e tracdai ricercatori di sicurezza.

Una volta eseguito l'aggiornamento contraffatto dalle vittime, il malware carica un URL di reindirizzamento Zoom legittimo con un file HTML. Questo presenta l'infezione iniziale come legittima, avviando segretamente i componenti principali dell'attacco. Questo allo scopo di indurre le vittime a credere di aver eseguito correttamente un processo di aggiornamento software standard.

Il malware NimDoor ruba password e dati personali

Una volta infettati i computer delle vittime, la campagna malware NimDoor utilizza due percorsi di attacco distinti. Il primo si concentra sul furto di informazioni personali, tra cui password, dati del browser e cronologie delle chat, da applicazioni popolari. Il secondo stabilisce un accesso a lungo termine ai sistemi compromessi tramite programmi nascosti in background.

Il malware prende di mira diversi browser web, tra cui Google Chrome, Firefox, Microsoft Edge, Brave e Arc, copiando le password memorizzate, la cronologia di navigazione e le informazioni di accesso salvate. Ruba anche le password di sistema memorizzate nei sistemi di gestione delle password integrati nei computer Mac e copia i file della cronologia dei comandi che mostrano quali programmi sono stati eseguiti dagli utenti.

Un componente specializzato prende di mira specificamente i dati di messaggistica di Telegram, rubando database di chat crittografati e chiavi di decrittazione che consentono agli aggressori di leggere le conversazioni private offline. Le informazioni di Telegram rubate includono sia i file dei messaggi crittografati sia le chiavi speciali necessarie per sbloccare e leggere tali messaggi.

Tutte le informazioni rubate vengono impacchettate e inviate ai server controllati dagli aggressori tramite connessioni crittografate. Il malware crea cartelle nascoste sui computer infetti per archiviare temporaneamente i dati copiati prima della trasmissione, utilizzando nomi progettati per apparire come file di sistema legittimi.

L'attacco utilizza linguaggi di programmazione avanzati, tra cui Nim e C++, che molti programmi di sicurezza hanno difficoltà a rilevare. Il malware include funzionalità che lo aiutano a eludere il rilevamento da parte dei software di sicurezza, come la comunicazione tramite connessioni web crittografate e l'utilizzo di nomi e percorsi di file dall'aspetto legittimo.

Gli aggressori hanno progettato il malware in modo che funzionasse specificatamente sui computer Mac, sfruttando le funzionalità integrate dei Mac per nascondere le loro attività e mantenere un accesso persistente ai sistemi infetti.

Metodi di persistenza avanzati garantiscono la sopravvivenza del malware

Il malware include metodi per mantenere l'accesso ai computer infetti anche dopo che gli utenti hanno riavviato i loro sistemi o tentato di rimuovere il software dannoso. Gli aggressori utilizzano un approccio intelligente chematicil malware ogni volta che gli utenti tentano di eliminarlo o eliminarlo.

Quando gli utenti tentano di interrompere il processo del malware o di spegnere i propri computer, il malware intercetta questi segnali di terminazione e scrive immediatamente copie di backup di se stesso in posizioni nascoste sul sistema infetto. Questo crea una situazione in cui il tentativo di rimuovere il malware ne innesca di fatto il processo di reinstallazione.

Il malware crea file di sistema falsi con nomi studiati per sembrare legittimi, ad esempio creando cartelle con nomi che richiamano i servizi Google ma con sottili differenze di ortografia che gli utenti in genere non notano. Questi file falsi ottengono autorizzazioni di avviomatic che causano l'esecuzione del malware a ogni avvio del computer.

Un componente chiave agisce come un programma di monitoraggio leggero che si collega ai server degli aggressori ogni 30 secondi, inviando informazioni sui programmi in esecuzione e attendendo nuovi comandi. Questo monitoraggio avviene tramite connessioni apparentemente innocenti, simili al normale traffico web.

Il malware presenta anche un ritardo di 10 minuti prima di attivarsi completamente, che gli consente di evitare il rilevamento da parte dei software di sicurezza che cercano immediatamente comportamenti sospetti. Questo ritardo fa sì che il malware appaia come un normale programma che impiega tempo ad avviarsi.

Questi metodi di persistenza degli hacker nordcoreani rendono il malware particolarmente difficile da rimuovere completamente per gli utenti medi. Spesso, inoltre, sono necessari strumenti di sicurezza specializzati o assistenza professionale per ripulire completamente i sistemi infetti.

Non limitarti a leggere le notizie sulle criptovalute. Cerca di capirle. Iscriviti alla nostra newsletter. È gratis.

Disclaimer. Le informazioni fornite non costituiscono consulenza finanziaria. Cryptopolitandi declina ogni responsabilità per gli investimenti effettuati sulla base delle informazioni contenute in questa pagina. Raccomandiamotrondentdentdentdentdentdentdentdent e/o di consultare un professionista qualificato prima di prendere qualsiasi decisione di investimento.

CORSO

- Quali criptovalute possono farti guadagnare

- Come rafforzare la sicurezza del tuo portafoglio digitale (e quali sono quelli davvero validi)

- Strategie di investimento poco conosciute utilizzate dai professionisti

- Come iniziare a investire in criptovalute (quali piattaforme di scambio utilizzare, le migliori criptovalute da acquistare, ecc.)