Kaspersky lancia l'allarme sul malware che ruba frasi seed crittografiche sui dispositivi mobili

- Kaspersky scopre il malware SparkKitty che prende di mira le frasi seed crittografiche tramite OCR.

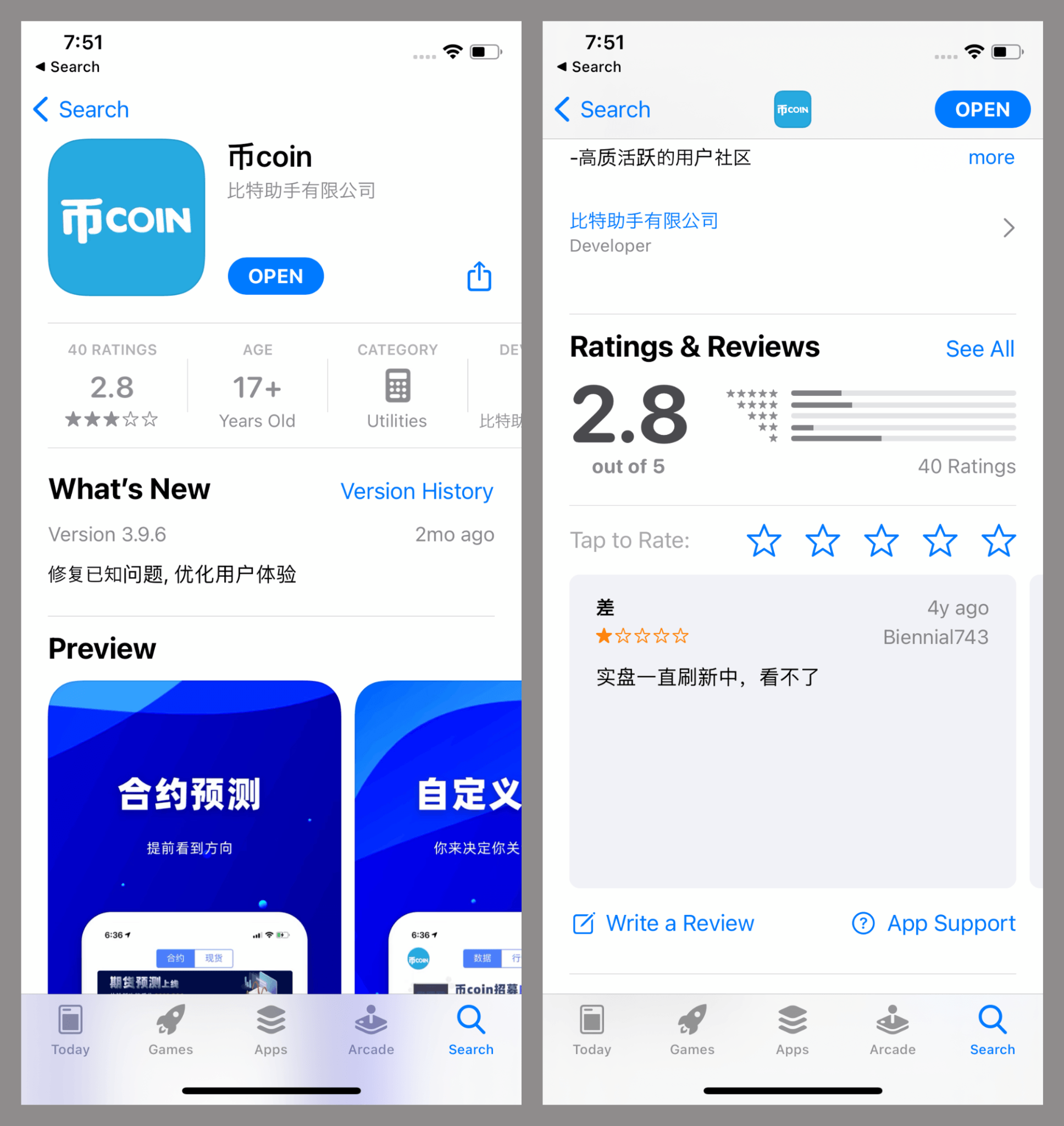

- Il malware si è infiltrato nell'App Store ufficiale e nel Google Play tramite app infette.

- La campagna ha preso di mira gli utenti del Sud-est asiatico attraverso il gioco d'azzardo e le mod di TikTok a partire dal 2024.

I ricercatori di sicurezza di Kaspersky hanno scoperto una campagna malware per dispositivi mobili che prende di mira gli utenti di criptovalute attraverso applicazioni infette.

Secondo quanto riferito, lo spyware SparkKitty ruba screenshot dei dispositivi contenenti frasi seed utilizzando la tecnologia di riconoscimento ottico dei caratteri sulle piattaforme iOS e Android tramite gli app store ufficiali.

Il malware SparkKitty si infiltra negli app store ufficiali prendendo di mira le criptovalute

I ricercatori di Kaspersky hanno scoperto la campagna spyware SparkKitty nel gennaio 2025, in seguito alla precedentedentdel malware SparkCat che prendeva di mira i wallet di criptovalute. La nuova minaccia distribuisce applicazioni dannose attraverso fonti non ufficiali e piattaforme ufficiali come Google Play e App Store, con le app infette già rimosse da Google Play in seguito alle notifiche dei ricercatori.

SparkKitty attacca le piattaforme iOS e Android con diversi meccanismi di distribuzione per ciascuna. Su iOS, i payload del malware vengono distribuiti tramite framework che si mascherano da librerie legittime come AFNetworking.framework o Alamofire.framework, o librerie offuscate che si mascherano da libswiftDarwin.dylib. Il malware si inserisce anche direttamente nelle applicazioni.

I sistemi operativi Android utilizzano sia i linguaggi Java che Kotlin, con le versioni di Kotlin impiegate come moduli Xposed dannosi. La maggior parte delle versioni di malware dirotta indiscriminatamente tutte le immagini sui dispositivi, sebbene i ricercatori abbiano rilevato cluster dannosi simili che utilizzano il riconoscimento ottico dei caratteri per attaccare immagini specifiche contenenti informazioni sensibili.

La campagna è attiva almeno da febbraio 2024 e ha condiviso tattiche di targeting e infrastrutture con la precedente operazione SparkCat.

SparkKitty ha una portata più ampia rispetto all'attacco mirato di SparkCat alle seed phrase delle criptovalute, perché estrae tutte le immagini disponibili dai dispositivi infetti. Questo ha il potenziale per raccogliere altri tipi di informazioni finanziarie e personali sensibili archiviate nelle gallerie dei dispositivi.

Le mod di TikTok provenienti da negozi poco noti fungono da principale vettore di infezione

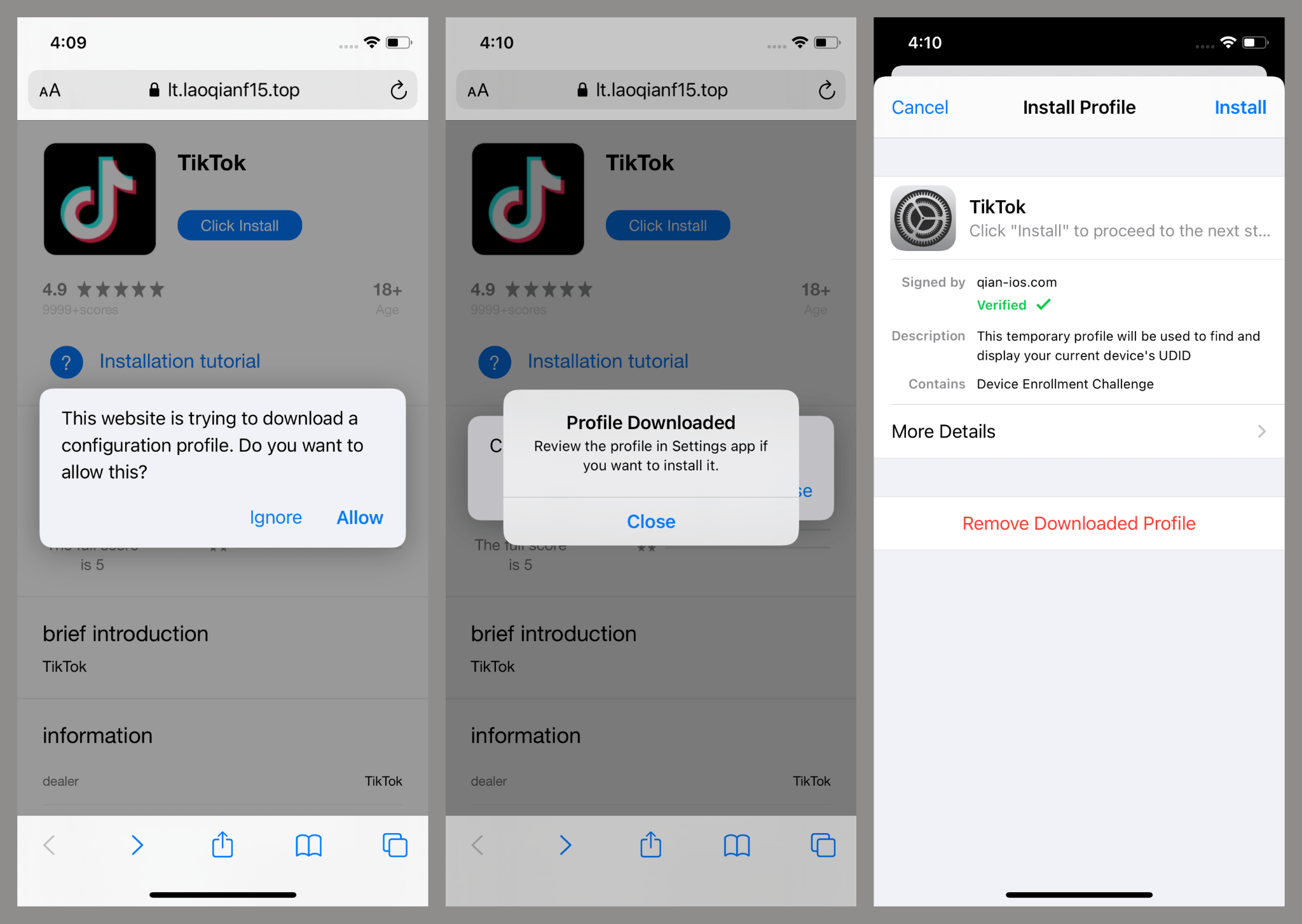

Gli analisti di Kaspersky si sono inizialmente imbattuti nella campagna quando tracregolarmente link sospetti che diffondevano modifiche alle app Android di TikTok. Le app modificate eseguivano codice malware aggiuntivo quando gli utenti avviavano le principali attività dell'app.

Gli URL dei file di configurazione venivano presentati come pulsanti all'interno delle app compromesse, avviando sessioni WebView per visualizzare TikToki Mall, un portale di shopping online che accetta criptovalute per gli articoli di consumo.

La registrazione e l'acquisto erano limitati alla richiesta di codici di invito, quindi i ricercatori non sono stati in grado di determinare la legittimità dello store o se fosse operativo. I vettori di infezione iOS sfruttano i profili aziendali dell'Apple Developer Program per aggirare le normali restrizioni all'installazione delle app.

Gli aggressori dirottano i certificati aziendali per distribuire app a livello aziendale, consentendo alle app dannose di installarsi su qualsiasi dispositivo senza l'approvazione dell'App Store. L'uso improprio dei profili aziendali è una tattica diffusa impiegata dagli sviluppatori di app inappropriate come casinò online, crack software e modifiche illegali.

Le versioni infette delle applicazioni iOS di TikTok richiedono autorizzazioni per la galleria fotografica all'avvio, assenti nelle versioni originali di TikTok. Il malware è integrato in framework che fingono di essere AFNetworking.framework e classi AFImageDownloader manomesse e altri componenti AFImageDownloaderTool.

Le varianti del malware Android rubano immagini tramite applicazioni a tema criptovaluta

Le versioni Android di SparkKitty operano tramite applicazioni a tema criptovaluta con codice dannoso incorporato nei punti di ingresso. Il malware richiede file di configurazione contenenti indirizzi di server di comando e controllo, decifrandoli utilizzando la crittografia AES-256 in modalità ECB prima di stabilire la comunicazione con i server remoti.

Il furto di immagini avviene attraverso processi in due fasi che coinvolgono l'impronta digitale del dispositivo e meccanismi di caricamento selettivo. Il malware crea hash MD5 combinando IMEI, indirizzi MAC e UUID casuali del dispositivo, memorizzando questidentin file su dispositivi di archiviazione esterni.

Le applicazioni dei casinò utilizzano l'integrazione del framework LSPosed, funzionando come moduli Xposed dannosi che agganciano i punti di ingresso dell'applicazione. Un'applicazione di messaggistica infetta con funzionalità di scambio di criptovalute ha raggiunto oltre 10.000 installazioni su Google Play prima di essere rimossa in seguito alle notifiche di Kaspersky.

Le applicazioni web progressive si propagano attraverso piattaforme fraudolente che pubblicizzano schemi Ponzi sui social media più diffusi. Queste pagine contenenti PWA inducono gli utenti a scaricare file APK che registrano gestori di download di contenuti, elaborando immagini JPEG e PNG tramite la tecnologia di riconoscimento ottico dei caratteri Google ML Kit perdentscreenshot contenenti testo.

Se stai leggendo questo, sei già un passo avanti. Rimani al passo con i tempi iscrivendoti alla nostra newsletter.

Disclaimer. Le informazioni fornite non costituiscono consulenza finanziaria. Cryptopolitandi declina ogni responsabilità per gli investimenti effettuati sulla base delle informazioni contenute in questa pagina. Raccomandiamotrondentdentdentdentdentdentdentdent e/o di consultare un professionista qualificato prima di prendere qualsiasi decisione di investimento.

CORSO

- Quali criptovalute possono farti guadagnare

- Come rafforzare la sicurezza del tuo portafoglio digitale (e quali sono quelli davvero validi)

- Strategie di investimento poco conosciute utilizzate dai professionisti

- Come iniziare a investire in criptovalute (quali piattaforme di scambio utilizzare, le migliori criptovalute da acquistare, ecc.)