7 pacchetti npm scoperti mentre nascondevano truffe crittografiche

- I ricercatori di sicurezza informatica hanno scoperto un set di sette pacchetti npm pubblicati da un singolo autore della minaccia utilizzando un servizio di occultamento chiamato Adspect.

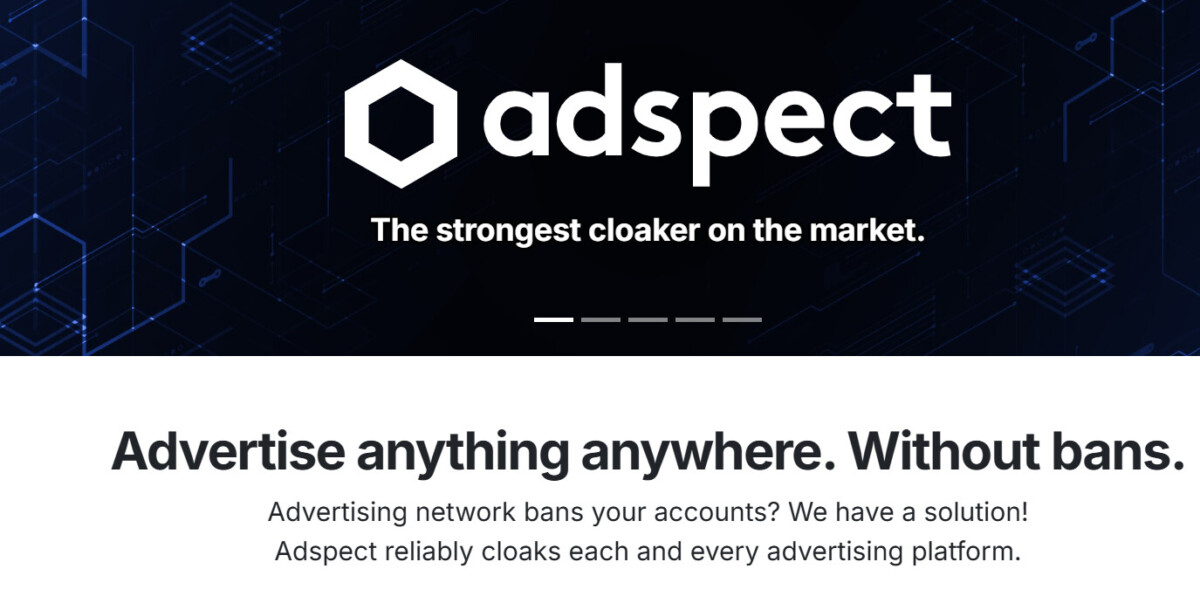

- Adspect si propone di pubblicizzare un servizio basato su cloud, progettato per proteggere le campagne pubblicitarie dal traffico indesiderato, tra cui frodi sui clic e bot delle aziende antivirus.

- Sei pacchetti npm contengono un malware da 39 kB che si nasconde e crea una copia dell'impronta digitale del sistema.

I ricercatori di sicurezza informatica hanno scoperto un set di sette pacchetti npm pubblicati da un singolo autore di minacce. Questi pacchetti utilizzano un servizio di occultamento chiamato Adspect per distinguere tra vittime reali e ricercatori di sicurezza, reindirizzandoli infine verso siti sospetti a tema crittografico.

I pacchetti npm dannosi sono stati pubblicati da un autore di minacce denominato "dino_reborn" tra settembre e novembre 2025. I pacchetti includono signals-embed (342 download), dsidospsodlks (184 download), applicationooks21 (340 download), application-phskck (199 download), integrator-filescrypt2025 (199 download), integrator-2829 (276 download) e integrator-2830 (290 download).

Adspect si propone come un servizio basato su cloud che salvaguarda le campagne pubblicitarie

Secondo quanto riportato sul suo sito web, Adspect pubblicizza un servizio basato sul cloud progettato per proteggere le campagne pubblicitarie dal traffico indesiderato, inclusi i clic fraudolenti e i bot delle aziende antivirus. Afferma inoltre di offrire una "protezione infallibile" e di "nascondere in modo affidabile ogni singola piattaforma pubblicitaria".

Offre tre piani: Anti-Frode, Personale e Professionale, che costano 299, 499 e 999 dollari al mese. L'azienda afferma inoltre che gli utenti possono pubblicizzare "qualsiasi cosa desiderino", aggiungendo di seguire una politica senza domande: "Non ci interessa cosa pubblichi e non applichiamo alcuna regola sui contenuti".

Olivia Brown, ricercatrice di sicurezza informatica presso Socket, ha dichiarato: "Quando si visita un sito web fasullo creato da uno di questi pacchetti, l'autore della minaccia determina se il visitatore è una vittima o un ricercatore di sicurezza [...] Se il visitatore è una vittima, visualizza un CAPTCHA fasullo, che lo indirizza infine a un sito dannoso. Se invece è un ricercatore di sicurezza, bastano pochi indizi sul sito web fasullo per fargli capire che potrebbe esserci qualcosa di losco in corso."

La capacità di AdSpect di bloccare le azioni dei ricercatori nel suo browser web

Di questi pacchetti, sei contengono un malware che si nasconde e crea una copia dell'impronta digitale del sistema. Tenta inoltre di eludere l'analisi bloccando le azioni degli sviluppatori nel browser web, impedendo così ai ricercatori di visualizzare il codice sorgente o di avviare gli strumenti di sviluppo.

I pacchetti sfruttano una funzionalità JavaScript chiamata "Immediately Invoked Function Expression (IIFE)". Questa consente l'esecuzione immediata del codice dannoso dopo averlo caricato nel browser web.

Tuttavia, "signals-embed" non ha alcuna funzionalità dannosa vera e propria ed è progettato per creare una pagina bianca esca. Le informazioni acquisite vengono quindi inviate a un proxy ("association-google[.]xyz/adspect-proxy[.]php") per determinare se la fonte di traffico proviene da una vittima o da un ricercatore, e quindi generare un CAPTCHA falso.

Dopo aver cliccato sulla casella di controllo CAPTCHA, la vittima viene reindirizzata a una pagina fasulla relativa alle criptovalute che impersona servizi come StandX, con il probabile obiettivo di rubare risorse digitali. Tuttavia, se i visitatori vengono segnalati come potenziali ricercatori, viene visualizzata agli utenti una pagina falsa bianca. La pagina contiene anche codice HTML relativo all'informativa sulla privacy associata a una società fittizia chiamata Offlido.

Questo rapporto coincide con il rapporto. In esso si afferma che il team di Amazon Inspector hadente segnalato oltre 150.000 pacchetti collegati a una campagna coordinata di token farming TEA nel registro npm, che ha origine da un'ondata iniziale rilevata nell'aprile 2024.

"Questo è uno dei più grandidentnella storia dei registri open source e rappresenta un defimomento cruciale per la sicurezza della catena di approvvigionamento", affermato i ricercatori Chi Tran e Charlie Bacon. "Gli autori della minacciamatice pubblicano automaticamente pacchetti per ottenere ricompense in criptovaluta all'insaputa degli utenti, rivelando come la campagna si sia espansa esponenzialmente dalla suadent."

Le menti più brillanti del mondo delle criptovalute leggono già la nostra newsletter. Vuoi partecipare? Unisciti a loro.

Disclaimer. Le informazioni fornite non costituiscono consulenza finanziaria. Cryptopolitandi declina ogni responsabilità per gli investimenti effettuati sulla base delle informazioni contenute in questa pagina. Raccomandiamotrondentdentdentdentdentdentdentdent e/o di consultare un professionista qualificato prima di prendere qualsiasi decisione di investimento.

CORSO

- Quali criptovalute possono farti guadagnare

- Come rafforzare la sicurezza del tuo portafoglio digitale (e quali sono quelli davvero validi)

- Strategie di investimento poco conosciute utilizzate dai professionisti

- Come iniziare a investire in criptovalute (quali piattaforme di scambio utilizzare, le migliori criptovalute da acquistare, ecc.)