Google détecte la première faille zero-day exploitée avec l'aide de l'IA

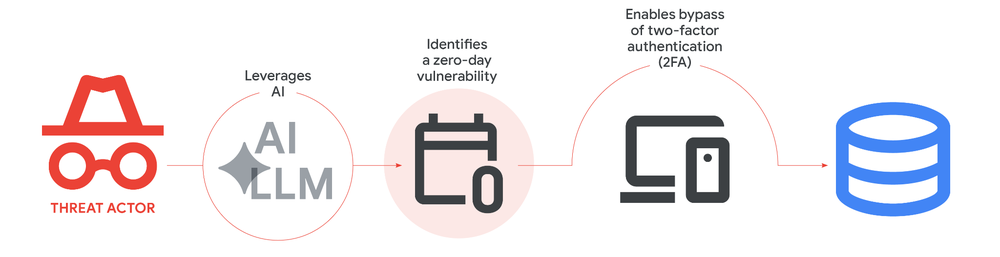

- Google a découvert la première faille zero-day connue qu'il pense avoir été créée à l'aide d'une intelligence artificielle.

- L'exploit cible l'authentification à deux facteurs (2FA) sur un outil d'administration open-source.

- Des pirates informatiques parrainés par des États chinois et nord-coréens utilisent activement des modèles d'IA pour la recherche de vulnérabilités et le développement d'exploits.

Le groupe de renseignement sur les menaces de Google a annoncé dimanche avoir détecté ce qu'il considère comme la première faille zero-day exploitée à l'aide d'un modèle d'IA.

Un groupe de pirates informatiques a développé un script Python permettant de contourner l'authentification à deux facteurs (2FA) d'un outil d'administration web open source, d'après un article publié par Google sur son blog Cloud. L'entreprise a collaboré avec le fournisseur pour empêcher toute exploitation massive de cette faille.

Google a établi un lien entre cette faille et l'IA grâce à des modèles de code

Google n'a pas mis en cause son propre modèle Gemini. Les analystes ont pointé du doigt des schémas structurels dans le code qui suggèrenttronl'implication de l'IA.

« Compte tenu de la structure et du contenu de ces exploits, nous sommes quasiment certains que l’acteur a probablement utilisé un modèle d’IA pour faciliter la découverte et l’exploitation de cette vulnérabilité », a écrit.

Le script Python comportait des docstrings pédagogiques exceptionnellement détaillées, un score de gravité CVSS hallucinant et une mise en forme typique des sorties de grands modèles de langage.

Cela inclut des menus d'aide structurés et une classe de couleurs claire, rédigée dans le style des manuels scolaires.

Google n'a pas divulgué le nom du groupe de pirates informatiques ni l'outil précis qui a été ciblé.

Des pirates informatiques soutenus par des États utilisent des modèles d'IA pour la recherche de vulnérabilités

Le rapport de Google va au-delà de ce seul cas de faille zero-day.

D'après le groupe de renseignement sur les menaces de Google, des pirates informatiques liés à la Chine et à la Corée du Nord ont manifesté untronintérêt pour l'utilisation de l'IA afin de trouver et d'exploiter les failles logicielles.

Un groupe de cybercriminels chinois, connu sous le nom d'UNC2814, s'attaque aux télécommunications et aux cibles gouvernementales. Ce groupe utilise une technique que Google qualifie de jailbreak basé sur un persona.

Le groupe a programmé un modèle d'IA pour qu'il se comporte comme un auditeur de sécurité senior, puis lui a demandé d'analyser les firmwares des dispositifs embarqués des implémentations du protocole de transfert de fichiers TP-Link et Odette afin d'identifier les vulnérabilités d'exécution de code à distance.

Le groupe a incité un modèle d'IA à jouer le rôle d'auditeur de sécurité senior, puis l'a chargé de rechercher des vulnérabilités d'exécution de code à distance dans le firmware des appareils embarqués TP-Link et les implémentations du protocole de transfert de fichiers Odette.

Un autre groupe, lié à la Chine, a utilisé les outils Strix et Hexstrike pour attaquer une entreprise technologique japonaise et une importante société de cybersécurité d'Asie de l'Est.

Le groupe nord-coréen APT45 a adopté une approche différente. Il a envoyé des milliers de requêtes répétitives pour analyser de manière récursive les entrées CVE connues et valider des exploits de type preuve de concept.

Google a déclaré que cette méthode permettait de constituer « un arsenal de capacités d'exploitation beaucoup plus robuste, qu'il serait impossible de gérer sans l'aide de l'IA »

L'IA permet de nouvelles formes de logiciels malveillants et d'évasion

Le rapport de Google aborde d'autres menaces liées à l'IA, au-delà de la recherche sur les vulnérabilités.

Des pirates informatiques russes présumés ont utilisé l'IA pour concevoir et développer des logiciels malveillants polymorphes et des réseaux d'obfuscation. Ces logiciels malveillants accélèrent les cycles de développement et leur permettent d'échapper à la détection.

Google a également mis en garde contre un type de logiciel malveillant nommé PROMPTSPY, qu'il décrit comme une évolution vers des attaques autonomes. Ce logiciel malveillant utilise des modèles d'IA pour interpréter l'état du système et générer dynamiquement des commandes afin de manipuler l'environnement de la victime. Les attaquants peuvent ainsi déléguer les décisions opérationnelles au modèle lui-même.

Les acteurs malveillants obtiennent désormais un accès anonymisé de niveau premium aux modèles de langage via des intergiciels spécialisés et des systèmes d'inscription automatisés. Ces services permettent aux pirates de contourner massivement les restrictions d'utilisation en utilisant des comptes d'essai pour financer leurs activités.

Un groupe que Google tracsous le nom de TeamPCP, également connu sous le nom de UNC6780, a commencé à cibler les dépendances des logiciels d'IA comme point d'entrée dans des réseaux plus vastes. Ils utilisent des outils d'IA compromis comme tremplin pour déployer des rançongiciels et extorquer de l'argent.

Google a déclaré utiliser ses propres outils d'IA à des fins défensives. L'entreprise a cité Big Sleep, un agent d'IA qui identifiedentvulnérabilités logicielles, et CodeMender, qui utilise le raisonnement de Gemini pourmaticles failles.

Google a également indiqué qu'il désactivait les comptes surpris à utiliser Gemini à des fins malveillantes.

Ne vous contentez pas de lire les actualités crypto. Comprenez-les. Abonnez-vous à notre newsletter. C'est gratuit.

FAQ

Quelle faille zero-day Google a-t-il détectée ?

Google a détecté une faille de sécurité basée sur Python, destinée à contourner l'authentification à deux facteurs (2FA) d'un outil d'administration web open source. L'entreprise a collaboré avec le fournisseur pour prévenir une exploitation à grande échelle avant que des attaques ne se produisent. Cette faille a été développée par un groupe de pirates informatiques et était conçue pour être déployée dans le cadre d'une opération d'exploitation massive.

Quels groupes de pirates informatiques utilisent l'IA pour mener des cyberattaques ?

Le rapport de Google a mis au jour les activités de groupes chinois tels que UNC2814, du groupe nord-coréen APT45, d'acteurs soupçonnés d'être affiliés à la Russie et développant des logiciels malveillants polymorphes, ainsi que d'un groupe axé sur la chaîne d'approvisionnement appelé TeamPCP, également connu sous le nom de UNC6780.

Comment Google a-t-il déterminé que la faille était générée par une IA ?

Les analystes de Google ont découvert des indices structurels dans le code, notamment des docstrings pédagogiques détaillées, un score CVSS erroné et des modèles de formatage typiques des données d'entraînement de master en droit. Le script respectait les conventions Python classiques et présentait des menus d'aide structurés, caractéristiques des résultats d'IA.

Avertissement : Les informations fournies ne constituent pas un conseil en investissement. CryptopolitanCryptopolitan.com toute responsabilité quant aux investissements réalisés sur la base des informations présentées sur cette page. Nous voustronrecommandons vivement d’effectuer vosdent et/ou de consulter un professionnel qualifié avant toute décision d’investissement.

LES

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)