BitMEX déjoue une tentative de piratage du groupe Lazarus, expose les adresses IP des pirates et des failles opérationnelles

- BitMEX a déjoué une tentative de piratage du groupe Lazarus qui avait débuté par une fausse offre d'emploi sur LinkedIn.

- Les pirates ont utilisé un code malveillant dans un dépôt GitHub pour tenter de tromper un employé de BitMEX.

- BitMEX a découvert des journaux Supabase exposés contenant de véritables adresses IP, des noms d'utilisateur et des machines infectées.

BitMEX a levé le voile sur une tentative de piratage ratée du groupe Lazarus, révélant des erreurs grossières commises par un collectif longtemps lié à l'unité de cyberguerre nord-coréenne.

Selon un article de blog publié vendredi par BitMEX, l'équipe a mis en place un système de surveillance interne pour détecter de nouvelles infections et éventuellement repérer de futures erreurs de sécurité opérationnelle.

Tout a commencé lorsqu'un de BitMEX a été contacté sur LinkedIn avec une proposition de travailler sur un faux NFT , mais l'offre correspondait à une tactique d'hameçonnage connue utilisée par Lazarus, l'employé l'a donc immédiatement signalée, déclenchant une enquête approfondie.

L'équipe de sécurité de BitMEX a accédé à un dépôt GitHub partagé par l'attaquant, contenant un projet Next.js/React. Ce dépôt dissimulait un code conçu pour inciter l'employé à exécuter, à son insu, une charge utile malveillante sur son système. L'équipe n'a pas exécuté le code ; elle a immédiatement procédé à son analyse.

BitMEX dissèque un logiciel malveillant et découvre des traces de Lazarus

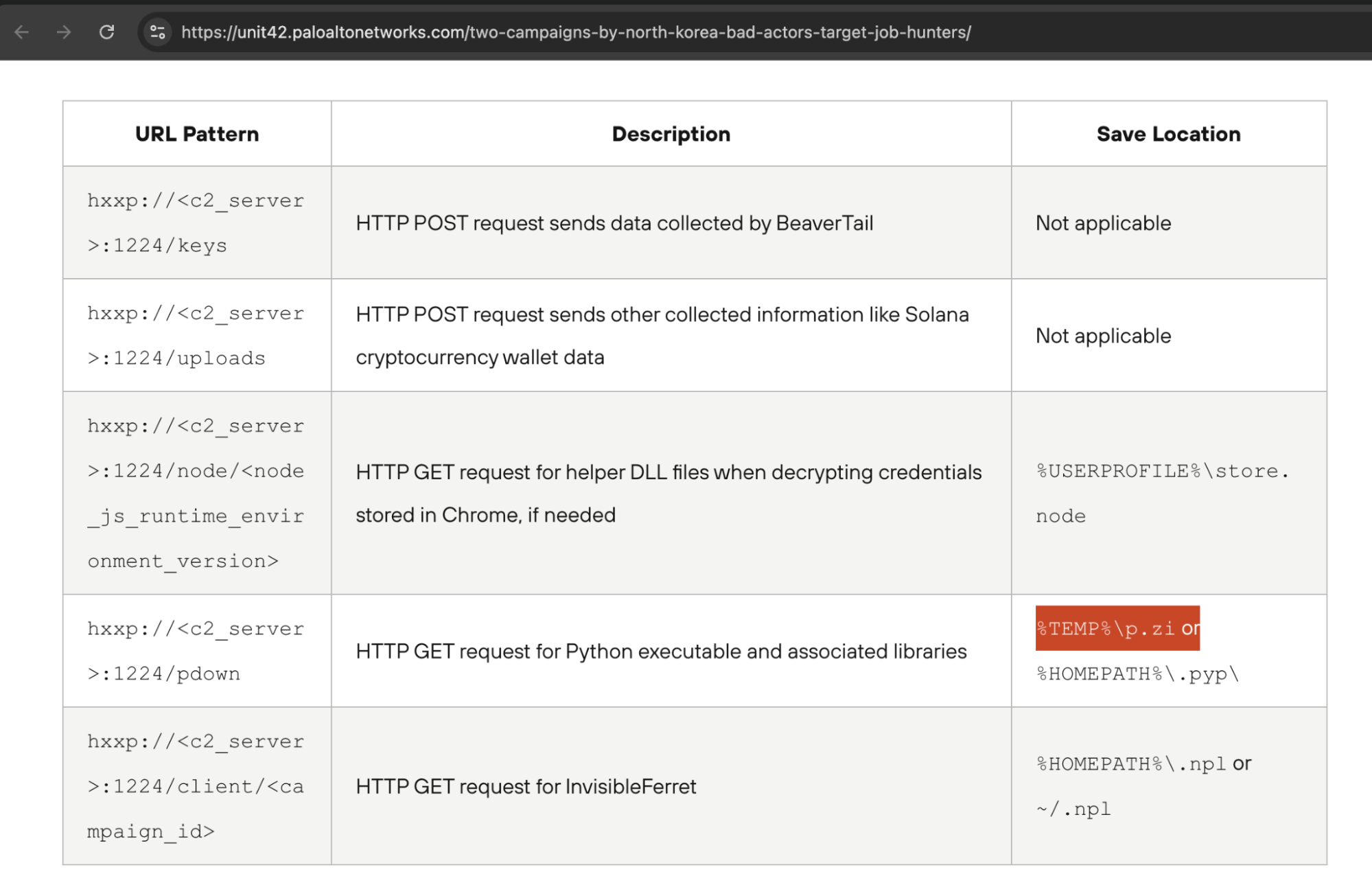

Dans le dépôt, les ingénieurs de BitMEX ont recherché le terme « eval », un signal d'alarme courant dans les logiciels malveillants. Une ligne de code était commentée, mais elle révélait tout de même une intention malveillante. Si elle avait été active, elle aurait contacté « hxxp://regioncheck[.]net/api/user/thirdcookie/v3/726 » pour récupérer un cookie et l'exécuter. Ce domaine avait déjà été associé à Lazarus par l'unité 42 de Palo Alto Networks, une équipe qui tracles activités cybernétiques de la RPDC depuis des années.

Une autre ligne était active. Elle a envoyé une requête à « hxxp://fashdefi[.]store:6168/defy/v5 » et exécuté la réponse. BitMEX a récupéré manuellement ce code JavaScript et a constaté qu'il était fortement obfusqué. À l'aide de webcrack, un outil de désobfuscation de code, l'équipe aurait réussi à déchiffrer les différentes couches d'obfuscation. Le résultat final était complexe mais lisible, car il ressemblait à la fusion de trois scripts distincts.

Une partie du code contenaitdentidentifiants pour extensions Chrome, ce qui indique généralement la présence de logiciels malveillants de vol d'dent. Une chaîne de caractères, p.zi, ressemblait à un ancien logiciel malveillant Lazarus utilisé lors de la campagne BeaverTail, une autre opération déjà documentée par Unit 42. BitMEX a décidé de ne pas réanalyser le composant BeaverTail, car il était déjà public.

Ils se sont donc concentrés sur une autre découverte : le code connecté à une instance Supabase. Supabase est une plateforme backend pour développeurs, comparable à Firebase. Le problème ? Les développeurs de Lazarus n’avaient pas sécurisé la base de données. Lors de leurs tests, BitMEX a pu y accéder directement, sans authentification ni protection.

Des pirates informatiques exposent les journaux des appareils infectés et leurs propres adresses IP

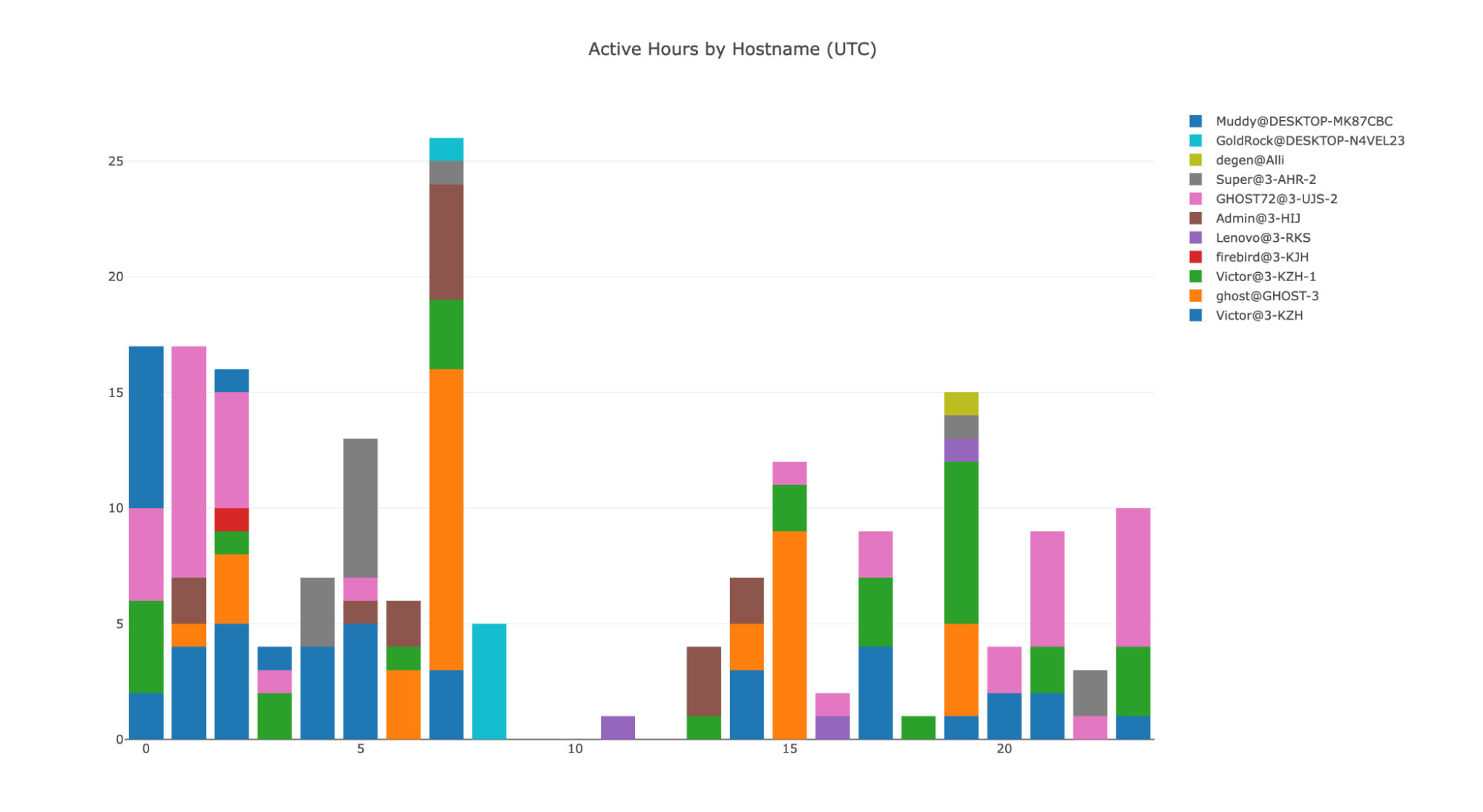

La base de données Supabase contenait 37 journaux d'infection de machines. Chaque entrée indiquait le nom d'utilisateur, le nom d'hôte, le système d'exploitation, l'adresse IP, la géolocalisation et l'horodatage. BitMEX a identifié des schémas récurrents : certains appareils apparaissaient de manière répétée, ce qui permettait de les identifier comme des machines de développement ou de test. La plupart des noms d'hôte suivaient une structure 3-XXX.

De nombreuses adresses IP provenaient de fournisseurs de VPN. Un utilisateur, « Victor », se connectait souvent via Touch VPN. Un autre, « GHOST72 », utilisait Astrill VPN. Mais Victor a commis une erreur. Une entrée le concernant affichait une adresse IP différente : 223.104.144.97, une adresse IPdentà Jiaxing, en Chine, appartenant à China Mobile. Il ne s'agissait pas d'un VPN, mais probablement de la véritable adresse IP d'un opérateur de Lazarus. BitMEX a signalé cette erreur comme un dysfonctionnement majeur.

BitMEX a ensuite développé un outil pour interroger en permanence la base de données Supabase. Depuis le 14 mai, cet outil a collecté 856 entrées, dont la date remonte au 31 mars. Parmi celles-ci, on a dénombré 174 combinaisons uniques de noms d'utilisateur et de noms d'hôte. Le système fonctionne désormais en continu, à la recherche de nouvelles infections ou d'erreurs supplémentaires de la part des attaquants.

En analysant les horodatages, BitMEX a constaté que l'activité de Lazarus diminue entre 8 h et 13 h UTC, soit de 17 h à 22 h à Pyongyang. Cela correspond à un horaire de travail structuré, confirmant ainsi que le groupe n'est pas composé de simples pirates informatiques indépendants, mais bien d'une équipe organisée.

L'équipe de sécurité confirme le modèle Lazarus et une scission interne

Le groupe Lazarus est connu pour ses attaques d'ingénierie sociale. Lors d'dentantérieurs, comme la violation de données chez Bybit, ils ont piégé un employé de Safe Wallet en l'incitant à exécuter un fichier malveillant, ce qui leur a permis d'obtenir un accès initial.

Une autre partie de l'équipe a ensuite pris le relais, accédé à l'environnement AWS et modifié le code frontal pour dérober des cryptomonnaies dans des portefeuilles hors ligne. BitMEX a indiqué que ce schéma suggère que le groupe est probablement divisé en plusieurs équipes : certaines se chargent du phishing de base, tandis que d'autres gèrent les intrusions plus poussées une fois l'accès obtenu.

BitMEX a écrit : « Ces dernières années, il semble que le groupe se soit divisé en plusieurs sous-groupes dont le niveau de sophistication technique est variable. » L’équipe de sécurité a indiqué que cette campagne suivait le même schéma. Le message initial sur LinkedIn était simple, le dépôt GitHub, amateur.

Mais le script post-exploitation témoignait d'une maîtrise bien supérieure, manifestement conçu par une personne plus expérimentée. Après avoir désobfusqué le logiciel malveillant, BitMEX a putracdes indicateurs de compromission (IoC) et les intégrer à ses systèmes internes.

Ils ont renommé les variables, nettoyé le script et analysé son fonctionnement. La première partie du code était nouvelle et, informations recueillies envoyait directement les données système (nom d'utilisateur, adresse IP, etc.) à Supabase, facilitant ainsi trac… pour quiconque découvrait la base de données ouverte.

BitMEX a égalementdentles machines utilisées lors du développement. Parmi elles, Victor@3-KZH, utilisée avec Touch VPN et China Mobile. D'autres, comme GHOST72@3-UJS-2 et Super@3-AHR-2, utilisaient une combinaison d'Astrill, Zoog et Hotspot Shield. Les journaux ont même révélé la présence de comptes utilisateurs tels que Admin@3-HIJ, Lenovo@3-RKS, GoldRock@DESKTOP-N4VEL23 et Muddy@DESKTOP-MK87CBC. Il s'agissait probablement d'environnements de test mis en place par les attaquants.

Ne vous contentez pas de lire les actualités crypto. Comprenez-les. Abonnez-vous à notre newsletter. C'est gratuit.

Avertissement : Les informations fournies ne constituent pas un conseil en investissement. CryptopolitanCryptopolitan.com toute responsabilité quant aux investissements réalisés sur la base des informations présentées sur cette page. Nous voustrondentdentdentdentdentdentdentdent et/ou de consulter un professionnel qualifié avant toute décision d’investissement.

LES

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)