Des pirates informatiques prennent le contrôle du compte d'un responsable npm et volent des clés de chiffrement

- Des attaquants ont détourné un compte de mainteneur npm inactif et ont poussé trois versions malveillantes de node-ipc pour voler des identifiants dedent.

- L'attaquant a réenregistré le domaine de messagerie expiré du responsable de la maintenance et a utilisé la procédure de réinitialisation de mot de passe de npm pour obtenir un accès en publication.

- Tout développeur ou projet de cryptographie ayant installé ou mis à jour automatiquement node-ipc pendant cette période doit auditer ses dépendances et faire tourner immédiatement tous les secrets exposés.

Selon SlowMist, trois versions infectées de node-ipc ont été mises en ligne sur le registre npm le 14 mai. des développeursdent, les clés privées, échanger des secrets d'API, etc., directement à partir des fichiers .env.

node-ipc est un package Node.js populaire qui permet à différents programmes de communiquer entre eux sur la même machine, ou parfois via un réseau.

SlowMist intercepte la brèche

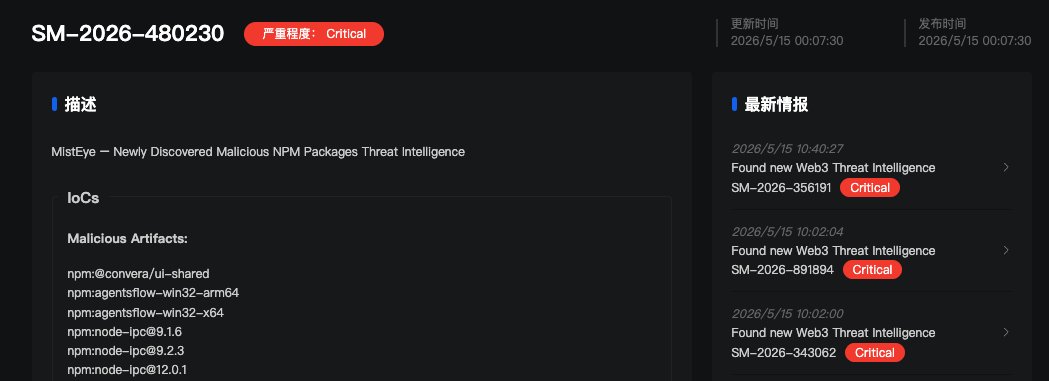

La société SlowMist, spécialisée dans la sécurité des blockchains, a repéré la faille grâce à son système de veille sur les menaces MistEye.

Versions 9.1.6, 9.2.3 et 12.0.1

MistEye a détecté trois versions malveillantes, dont :

- Version 9.1.6.

- Version 9.2.3.

- Version 12.0.1.

Toutes les versions mentionnées ci-dessus transportaient la même charge utile obscurcie de 80 Ko.

Node-ipc gère la communication interprocessus dans Node.js. Concrètement, il permet aux programmes Node.js d'échanger des messages. Plus de 822 000 personnes le téléchargent chaque semaine.

Node-ipc est omniprésent dans l'univers crypto. On le retrouve dans les outils utilisés par les développeurs pour créer des dApps, dans les systèmes d'maticet de déploiement continu (CI/CD), ainsi que dans les outils de développement courants.

Chaque version infectée contenait le même code malveillant caché. Dès qu'un programme chargeait node-ipc, le code s'exécutaitmatic.

Les chercheurs de StepSecurity ont déterminé le mécanisme de l'attaque. Le développeur initial de node-ipc possédait une adresse électronique associée au domaine atlantis-software[.]net. Or, ce domaine a expiré le 10 janvier 2025.

Le 7 mai 2026, l'attaquant a acheté le même domaine via Namecheap, ce qui lui a permis de prendre le contrôle de l'ancienne adresse e-mail du développeur. Il lui a ensuite suffi de cliquer sur « Mot de passe oublié » sur npm, de le réinitialiser et d'accéder au dépôt avec tous les droits nécessaires pour publier de nouvelles versions de node-ipc.

Le véritable développeur n'était au courant de rien. Les versions malveillantes sont restées en ligne pendant environ deux heures avant d'être supprimées.

Le voleur recherche des personnes ayant undentde crédit de plus de 90 ans

La charge utile intégrée recherche plus de 90 types d'dentde développeur et de cloud. Jetons AWS, secrets Google Cloud et Azure, clés SSH, configurations Kubernetes, jetons GitHub CLI, tout est sur la liste.

Pour les développeurs de cryptomonnaies, le logiciel malveillant cible spécifiquement les fichiers .env. Ceux-ci contiennent généralement des clés privées, desdentet des secrets d'API d'échange.

Pour extraire les données volées, le logiciel malveillant utilise le tunneling DNS. Concrètement, il dissimule les fichiers au sein de requêtes Internet d'apparence normale. La plupart des outils de sécurité réseau ne détectent pas cette technique.

Les équipes de sécurité indiquent que tout projet ayant exécuté la commande npm install ou ayant des dépendances mises à jour automatiquement pendant cette période de deux heures doit être considéré comme compromis.

Étapes immédiates, conformément aux recommandations de SlowMist :

- Vérifiez les fichiers de verrouillage pour les versions 9.1.6, 9.2.3 ou 12.0.1 de node-ipc.

- Revenez à la dernière version dont vous êtes certain(e) qu'elle est sûre.

- Changez tous lesdentqui auraient pu fuiter.

Les attaques ciblant la chaîne d'approvisionnement de npm sont devenues monnaie courante en 2026. Les projets crypto sont plus durement touchés que la plupart des autres car les identifiants volés peuvent être rapidement convertis en argent volé.

Les plus grands experts en cryptomonnaies lisent déjà notre newsletter. Envie d'en faire partie ? Rejoignez-les!

FAQ

Quelles versions de node-ipc contiennent le logiciel malveillant ?

Les versions 9.1.6, 9.2.3 et 12.0.1 ont été signalées par SlowMist et StepSecurity. Ces trois versions contenaient la même charge utile obfusquée qui s'exécutait dès le chargement du paquet.

Comment l'attaquant a-t-il pris le contrôle du compte de maintenance ?

Le domaine de messagerie du responsable d'origine, atlantis-software[.]net, a expiré le 10 janvier 2025. L'attaquant l'a réenregistré via Namecheap le 7 mai 2026, puis a utilisé le processus de réinitialisation de mot de passe de npm pour s'emparer du compte.

Que vole réellement le voleur ?

Plus de 90 types d'dent. Jetons AWS,dentGoogle Cloud et Azure, clés SSH, configurations Kubernetes, jetons GitHub CLI, fichiers d'historique de commandes et fichiers .env, qui contiennent souvent des clés privées de chiffrement et des secrets d'API d'échange.

Randa Moses

Randa est rédactrice et éditrice spécialisée dans les technologies. Diplômée en génie électrique ettronde l'Université de Bradford, elle a travaillé chez Forward Protocol, Amazix et Cryptosomniac.

LES

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)