Welche Sicherheitslücken in Web3 wurden durch den KelpDAO-Hack aufgedeckt?

- dentim Web3-Bereich haben gezeigt, dass Anwendungen selten direkt mit Blockchains interagieren, sondern auf RPC-Daten angewiesen sind.

- Die Datenschicht kann fehlerhaft oder zensiert sein, was zu einer Diskrepanz zwischen den Daten einer App und den On-Chain-Guthaben führt.

- Bei der Sicherheit von Web3 kommt es auf die Geschwindigkeit an, und die Protokolle müssen die Reaktion auf verdächtige Transaktionen automatisieren.

Der KelpDAO-Hack legte mehrere Schwachstellen in der Web3-Sicherheit offen. Das größte Problem bestand darin, dass Blockchains Transaktionen, die auf fehlerhaften Daten basierten, fehlerfrei ausführen konnten.

Die Sicherheit von Web3 steht weiterhin im Vordergrund, um das Vertrauen in DeFi -Protokolle wiederherzustellen. Der KelpDAO-Hack hatte nachhaltige Auswirkungen auf DeFi Kreditgeschäft und warf Fragen hinsichtlich der Verbesserung der Web3-Sicherheit auf.

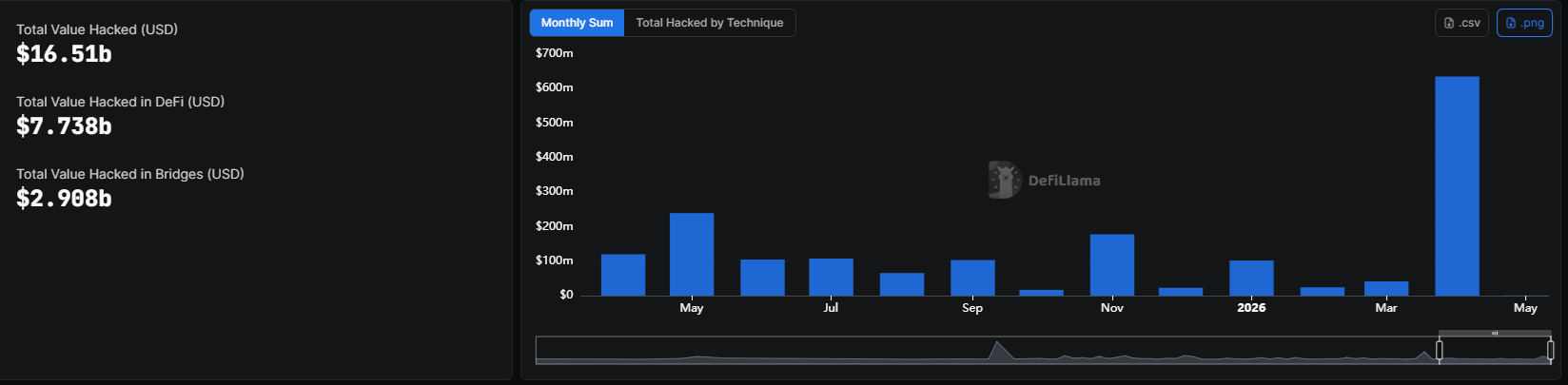

Die jüngste Hackerangriffswelle im April könnte App-Entwickler dazu veranlassen, ihre Datenzugriffs- und Transaktionsprozesse zu überdenken. Ähnliche Angriffe setzten sich im Mai fort und führten bisher zu einem Schaden von 930.000 US-Dollar. Laut DeFiLlama Daten.

Web3-Apps haben ein Problem mit der Datenverifizierung

Laut Victor Fei von Ormilabs ist der KelpDAO-Hack ein klares Beispiel dafür, wie eine Anwendung weiterhin funktionieren kann, selbst wenn der Blockchain-Zustand nicht den Daten entspricht.

Fei erklärte, dass Anwendungen nicht immer direkt auf die Blockchain zugreifen. Stattdessen nutzen sie Vermittler wie RPC-Knoten anstelle der rohen On-Chain-Daten. Dies ist eine Voraussetzung für Ethereum und andere ältere Blockchains, auf die die meisten Anwendungen nicht mehr direkt zugreifen können.

Bei begrenzter Datenquelle kann eine Bridge nur auf wenige RPC-Knoten zurückgreifen. Wenn einige Quellen kompromittiert oder nicht verfügbar sind, kann die Anwendung mit fehlerhaften Daten arbeiten, während die zugrunde liegende Blockchain die Transaktionen dennoch als gültig wertet.

Die meisten modernen Web3-Anwendungen greifen nicht direkt auf die Blockchain zu, sondern nutzen Indizierungsmethoden, um relevante Informationen abzurufen. Die Indizierung kann fehlerhafte Daten anzeigen oder zu einem direkten Einfallstor für Angriffe werden.

Der KelpDAO-Exploit legte diese Schwachstelle vollständig offen. Der Verifizierungsprozess vertraute nur einer begrenzten Anzahl von RPC-Quellen, und Angreifer kaperten einige dieser Quellen. Aufgrund der fehlerhaften Datenschicht verarbeitete die Blockchain die Transaktionen wie gewohnt und gab echte Coins für ein gefälschtes Guthaben aus.

Das Problem verschärft sich noch, wenn KI-Agenten auf der Grundlage einer begrenzten und möglicherweise fehlerhaften Datenebene handeln dürfen.

Wie kann die Sicherheit von Web3 erhöht werden?

Der größte Schwachpunkt von KelpDAO, Drift Protocolund anderen jüngsten Hacks ist die Ausführungsgeschwindigkeit. Die meisten Transaktionen erfolgten sofort und wurden im nächsten Block abgeschlossen – ohne Wartezeit oder zusätzliche Prüfungen. Web3 wirbt zwar mit schnellen, erlaubnisfreien Transaktionen, ermöglicht es aber auch Angreifern, ihre Angriffe blitzschnell durchzuführen.

„Die Zukunft der Web3-Sicherheit hängt von der Geschwindigkeit ab. Unsere Daten zeigen, dass Hacking und Geldwäsche schnell und kostengünstig vonstattengehen, während die Reaktion der Teams langsam und teuer ist“, kommentierte Vladyslav Syrotin, Leiter der Ermittlungsabteilung bei Global Ledger, gegenüber Cryptopolitan.

Syrotin ist der Ansicht, dass Web3-Projekte ihre Erkennungszeit verkürzen sollten, um ungewöhnliche Abflüsse, plötzliche Liquiditätsrückgänge oder verdächtige Smart-trac-Aufrufe zu erkennen.

Laut Syrotin sollten Warnungen und Sperrungen innerhalb einer Sekunde nach einem Angriff automatisiert erfolgen, und Opferberichte sowie Datenkennzeichnungen sollten innerhalb von 10 Minuten verfügbar sein. Derzeit dauert es Stunden oder Tage, den Gesamtschaden zu ermitteln und die Wallet-Cluster der Angreifer trac.

Syrotin fügte hinzu, dass selbst ein langsamerer Zeitrahmen mit 30-Sekunden-Warnungen und einer Kennzeichnung innerhalb von vier Stunden dazu beitragen kann, etwa die Hälfte derdentzu verhindern und Verluste zu reduzieren.

Wenn Sie das hier lesen, sind Sie schon einen Schritt voraus. Bleiben Sie mit unserem Newsletter auf dem Laufenden.

Haftungsausschluss. Die bereitgestellten Informationen stellen keine Anlageberatung dar. Cryptopolitan/ übernimmt keine Haftung für Investitionen, die auf Grundlage der Informationen auf dieser Seite getätigt werden. Wirtrondentdentdentdentdentdentdentdent oder einen qualifizierten Fachmann zu konsultieren

CRASH-KURS

- Mit welchen Kryptowährungen kann man Geld verdienen?

- Wie Sie Ihre Sicherheit mit einer digitalen Geldbörse erhöhen können (und welche sich tatsächlich lohnen)

- Wenig bekannte Anlagestrategien, die Profis anwenden

- Wie man mit dem Investieren in Kryptowährungen beginnt (welche Börsen man nutzen sollte, welche Kryptowährung am besten zum Kauf geeignet ist usw.)