Kelp DAO migriert rsETH-Bridge von LayerZero zu Chainlink CCIP nach 292 Millionen US-Dollar schweren Sicherheitslücke

- Kelp DAO migriert rsETH vom OFT-Standard von LayerZero zum CCIP-Standard von Chainlink, nachdem die Sicherheitslücke vom 18. April 292 Millionen Dollar gekostet hat.

- Kelp veröffentlichte Screenshots, die belegen, dass Mitarbeiter von LayerZero die 1-zu-1-Verifizierungskonfiguration genehmigt hatten, die später als Ursache genannt wurde.

- Derdent, der mit der nordkoreanischen Lazarus-Gruppe in Verbindung gebracht wird, betraf 47 % der aktiven LayerZero-Anwendungen mit ähnlicher Konfiguration.

In einem Beitrag auf X vom 5. Mai bestätigte Kelp DAO die Migration seines rsETH Liquid Restaking-Tokens von LayerZeros OFT-Standard zu ChainlinkCCIP. Als Grund nannte Kelp DAO die Sicherheitslücke vom 18. April, durch die 292 Millionen US-Dollar verloren gingen. Gleichzeitig veröffentlichte Kelp DAO Screenshots der Kommunikation mit LayerZero-Mitarbeitern, die belegen, dass das Team des Unternehmens die für den Verlust verantwortliche 1:1-Verifizierungskonfiguration genehmigt hatte.

Die Migration ist technisch bereits im Gange. Im GitHub-Repository von Kelp ist nun neben dem alten LayerZero RSETH_OFT-tracauch „CCIP (Chainlink) RSETH (New)“ aufgeführt.

Kelp behauptet, LayerZero habe die Einrichtung genehmigt, die später von LayerZero kritisiert wurde

Der Angriff vom 18. April auf Kelp DAO entzog der LayerZero-basierten Bridge 116.500 rsETH, etwa 18 % des im Umlauf befindlichen Liquid Restaked Token (LRT). Laut Chainalysis kompromittierten die Angreifer interne RPC-Knoten von LayerZero Labs und leiteten den Datenverkehr mittels eines DDoS-Angriffs auf diese Knoten um.

Die 1-von-1-Konfiguration des dezentralen Verifizierungsnetzwerks bedeutete, dass eine einzige gefälschte Signatur ausreichte, damit die Zielkette Token freigab, ohne dass ein entsprechender Burn-Vorgang in der Upstream-Kette stattfand.

LayerZero stellte in seinem Bericht vom 19. April fest, dass Kelps Konfiguration dem von LayerZero empfohlenen Multi-DVN-Modell „direkt widerspricht“. Kelps Antwort vom 5. Mai widerspricht dieser Darstellung.

Nach dem jüngsten LayerZero-Exploit ergreifen wir Maßnahmen, um die vollständige Sicherheit von rsETH zu gewährleisten. Aus diesem Grund migrieren wir zu CCIPchainlink .

Der Vorfall vom 18. Aprildentdeutlich, dass die Infrastruktur von LayerZero selbst ausgenutzt wurde, was zu Verlusten in Höhe von 300 Millionen US-Dollar im DeFi. … https://t.co/beIrfZZLlh

— Kelp (@KelpDAO) 5. Mai 2026

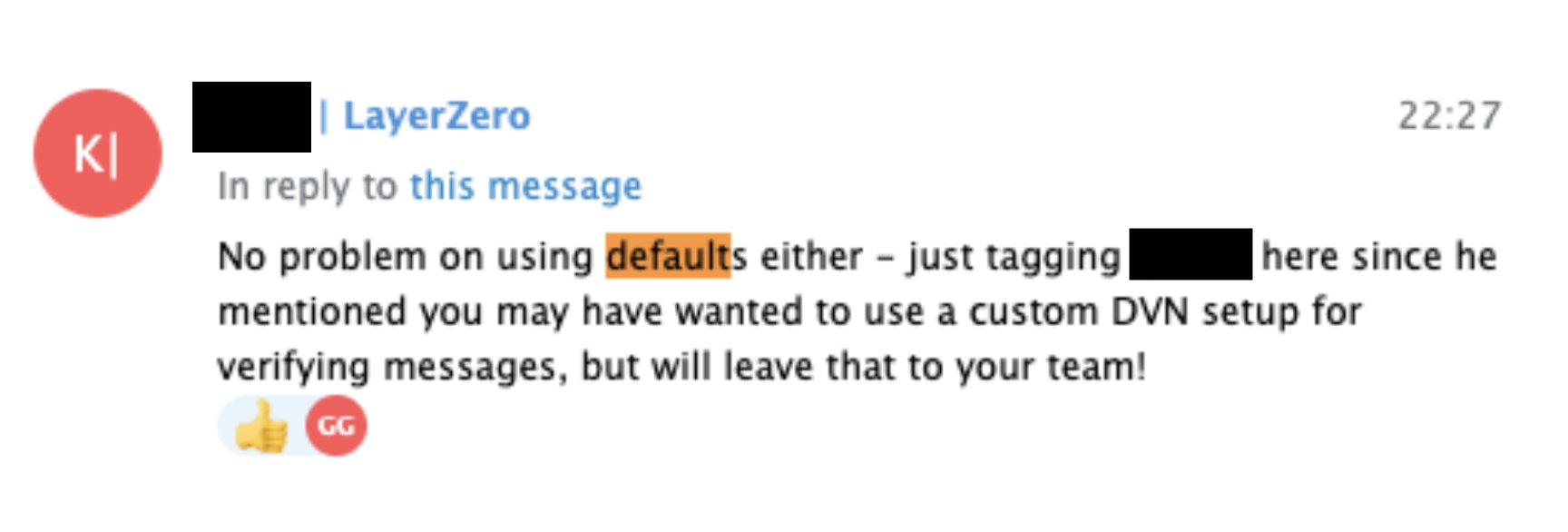

Ein von Kelp veröffentlichter Screenshot zitiert ein Mitglied des LayerZero-Teams mit den Worten: „Auch die Verwendung der Standardeinstellungen ist kein Problem.“ Der Austausch stammt aus Kelps L2-Erweiterung und bezieht sich auf dieselbe 1-von-1-LayerZero-Labs-DVN-Konfiguration, die später im Post-Mortem-Bericht erwähnt wurde.

Die Daten bestätigen Kelps Einschätzung zur weiten Verbreitung der Konfiguration. Berichten zufolge nutzten zum Zeitpunkt des Exploits 47 % der aktiven LayerZero OApp-traceine 1:1-DVN-Konfiguration. LayerZero hat die betroffene Konfiguration inzwischen gesperrt und treibt die Migration aller betroffenen Anwendungen voran.

Die gleiche Standardeinstellung tauchte auch in LayerZeros eigenem V2 OApp Quickstart und Bug-Bounty-Bereich auf, der die Auswahl des Verifizierers auf Anwendungsebene von den Belohnungen ausschloss.

Wie Cryptopolitan berichtete Ende April Aave , wobei das Risiko notleidender Kredite beim Kreditprotokoll vor Beginn der Sanierungsmaßnahmen auf 177 Millionen US-Dollar geschätzt wurde.

Warum Kelp DAO sich für Chainlink CCIP entschieden hat

Laut Chainlink -Mitbegründer Sergey Nazarov unterscheidet sich die Architektur von CCIP in drei strukturellen Punkten von Brückenalternativen:

- Jede Lane im CCIP-Netzwerk nutzt drei separate Oracle-Netzwerke anstelle von drei Knoten innerhalb eines Netzwerks. Jedes Netzwerk ist für die Bestätigung eines anderen Aspekts der Transaktion zuständig. Daher hat die Kompromittierung eines Netzwerks keine Auswirkungen auf die anderen.

- ein separates Risikomanagement-Netzwerk , in dem Teams kettenspezifische Richtlinien, wie z. B. Regeln für den Umgang mit Umstrukturierungen oder neuen Angriffsvektoren, kodieren können, ohne den zugrunde liegenden Code zu verändern.

- Das Risikomanagementnetzwerk und die Transaktionsnetzwerke wurden von verschiedenen Teams in unterschiedlichen Programmiersprachen entwickelt. Ein Fehler in der einen Codebasis wirkt sich nicht auf die andere aus.

Im Wesentlichen verringert CCIP die Wahrscheinlichkeit, dass ein kompromittierter Verifizierungspfad eine fehlerhafte rsETH-Freigabe autorisieren kann.

Selbst wenn es Ihnen gelingt, eine dieser Codebasen zu knacken, weil Sie eine Programmiersprache beherrschen oder einen Fehler gefunden haben, lässt sich dieser Fehler nicht auf die andere Codebasis übertragen.

– Sergej Nasarow.

„Es ist im Grunde die einzige Brücke, bei der eine gewisse Client-Diversität und separate Codebasen auf sichere Weise miteinander interagieren“, fügte er hinzu.

Der Angriff vom 18. April war erfolgreich, weil es nur einen Prüfer, einen Code und einen Infrastrukturbetreiber gab, die kompromittiert werden konnten.

CCIP ist seit seinerdent ohne einen öffentlich bekannt gewordenen Wertverlustvorfall operiert.

Was kommt als Nächstes?

LayerZero spendete letzte Woche 10.000 ETH an den DeFi United-Wiederherstellungsfonds. Der Sicherheitsrat von Arbitrum fror 30.766 ETH aus den Wallets des Angreifers ein.

Der rechtliche Status dieser Gelder ist weiterhin umstritten, nachdem US-Kläger mit Urteilen gegen Nordkorea im Zusammenhang mit Terrorismus Anfang dieses Monats beantragt hatten, diese als Eigentum der DVRK zu pfänden.

Für Kelp ist die Migration zu CCIP die strukturelle Lösung. Für LayerZero ist die erzwungene Multi-DVN-Migration für etwa die Hälfte der Anwendungsbasis die Folge des bisher schwerwiegendsten DeFi Exploits des Jahres 2026.

Die klügsten Köpfe der Krypto-Szene lesen bereits unseren Newsletter. Möchten Sie auch dabei sein? Dann schließen Sie sich ihnen an.

Häufig gestellte Fragen

Warum wechselt Kelp DAO von LayerZero zu Chainlink CCIP?

Kelp migriert, weil der Exploit vom 18. April 292 Millionen Dollar durch eine Schwachstelle in der Single-Verifier-Infrastruktur von LayerZero abgezogen hat, und CCIP ein dezentrales, orakelgestütztes Verifizierungsmodell bietet, das den Single Point of Failure eliminiert.

Wer steckte hinter dem 292 Millionen Dollar schweren Hack der Kelp DAO-Brücke?

LayerZero und Chainalysis brachten die Angreifer mit der nordkoreanischen Lazarus-Gruppe in Verbindung, die RPC-Knoten des Verifizierungsnetzwerks von LayerZero kompromittiert und gleichzeitig einen DDoS-Angriff gestartet hatte, um ein Failover auf manipulierte Knoten zu erzwingen.

Hat LayerZero Kelps Single-Verifier-Bridge-Setup genehmigt?

Kelp behauptet, Mitarbeiter von LayerZero hätten die Konfiguration in acht Gesprächen über einen Zeitraum von zweieinhalb Jahren ohne Einwände geprüft und führt Telegram-Screenshots als Beweis an. LayerZero bestreitet dies und erklärt, Kelp habe „MultiDVN implementiert und anschließend manuell auf eine 1/1-Konfiguration zurückgestuft“.

Haftungsausschluss. Die bereitgestellten Informationen stellen keine Anlageberatung dar. Cryptopolitan/ übernimmt keine Haftung für Investitionen, die auf Grundlage der Informationen auf dieser Seite getätigt werden. Wirtrondentdentdentdentdentdentdentdent oder einen qualifizierten Fachmann zu konsultieren

CRASH-KURS

- Mit welchen Kryptowährungen kann man Geld verdienen?

- Wie Sie Ihre Sicherheit mit einer digitalen Geldbörse erhöhen können (und welche sich tatsächlich lohnen)

- Wenig bekannte Anlagestrategien, die Profis anwenden

- Wie man mit dem Investieren in Kryptowährungen beginnt (welche Börsen man nutzen sollte, welche Kryptowährung am besten zum Kauf geeignet ist usw.)