- Das Cybersicherheitsunternehmen Koi Security hat eine neue Welle der GlassWorm-Kampagne aufgedeckt, bei der Schadsoftware in unsichtbarem Unicode-Code innerhalb von VS Code-Erweiterungen versteckt wird.

- Die Malware stiehltdentfür GitHub, Open VSX und Krypto-Wallets, verwandelt Entwicklerrechner in Proxy-Infrastruktur und verbreitet sich über Lieferketten.

- GlassWorm nutzt die Solana -Blockchain als Kommando- und Kontrollsystem, wodurch der Betrieb dezentralisiert, widerstandsfähig und nahezu unmöglich abzuschalten ist.

Entwickler müssen sich mit einem zuvor ruhenden, nun aber aktiven Schadcode in Visual Studio Code (VS Code)-Erweiterungen auseinandersetzen, der vermutlich Tausende von Nutzern kompromittiert hat, indem erdentfür GitHub, Open VSX und Kryptowährungs-Wallets gestohlen hat.

Die Operation GlassWorm, diedentEnde letzten Monats vom Cybersicherheitsunternehmen Koi Security erstmals identifiziert wurde, stammt von einer Gruppe, die VS Code-Erweiterungen hackte, die sowohl über die Open VSX Registry als auch über Microsofts Visual Studio Marketplace vertrieben werden. Die Angreifer sollen unsichtbaren in scheinbar legitimen Entwicklertools eingebettet haben.

Laut den Sicherheitsforschern von Koi dient die Kampagne hauptsächlich dazu,dentwie NPM-Tokens, GitHub-Logins und Git-dentzu sammeln, um so die Lieferkette zu kompromittieren und Finanzdiebstahl zu ermöglichen.

Laut Kois Analyse hat dieselbe Malware auch 49 verschiedene Kryptowährungs-Wallet-Erweiterungen ins Visier genommen, Benutzergelder abgezweigt und sensible Daten auf entfernte Server exfiltriert.

GlassWorm verwandelt Entwicklerrechner in die Werkzeuge von Kriminellen

Wie im Blogbeitrag des Koi-Teams, der geteilt wurde , installieren die schädlichen Erweiterungen SOCKS-Proxy-Server und nutzen die kompromittierten Entwicklersysteme, um ein kriminelles Proxy-Netzwerk aufzubauen. Parallel dazu installieren sie versteckte VNC-Server, die Angreifern vollen Fernzugriff auf die Rechner der Opfer ermöglichen, ohne dass dies erkennbar ist.

Gestohlene GitHub- und NPM-denthelfen den Angreifern, weitere Repositories und Pakete zu infizieren und GlassWorm so zu ermöglichen, sich tiefer in die Software-Lieferkette auszubreiten.

Open VSX bestätigte am 21. Oktober, dass alle bekannten, mit der Kampagne in Verbindung stehenden schädlichen Erweiterungendentund entfernt wurden und dass außerdem kompromittierte Token widerrufen und ausgetauscht wurden.

Ein neuer Bericht von Koi Security deutet jedoch darauf hin, dass GlassWorm wieder aufgetaucht ist und eine fortgeschrittenere Form der Unicode-basierten Verschleierung nutzt, um Erkennungssysteme zu umgehen.

Laut dem Unternehmen wurden am 17. Oktober erneut sieben Erweiterungen kompromittiert, die insgesamt 35.800 Downloads verzeichneten. Die Telemetriedaten von Koi zeigen zudem, dass derzeit zehn infizierte Erweiterungen aktiv und öffentlich verfügbar sind und Schadsoftware verbreiten.

„Die Kommando- und Kontrollinfrastruktur des Angreifers ist weiterhin voll funktionsfähig. Die Payload-Server reagieren noch immer, und gestohlenedentwerden verwendet, um neue Pakete zu kompromittieren.“

CodeJoy-Malware ist unbesiegbar, widerlegt Koi Security

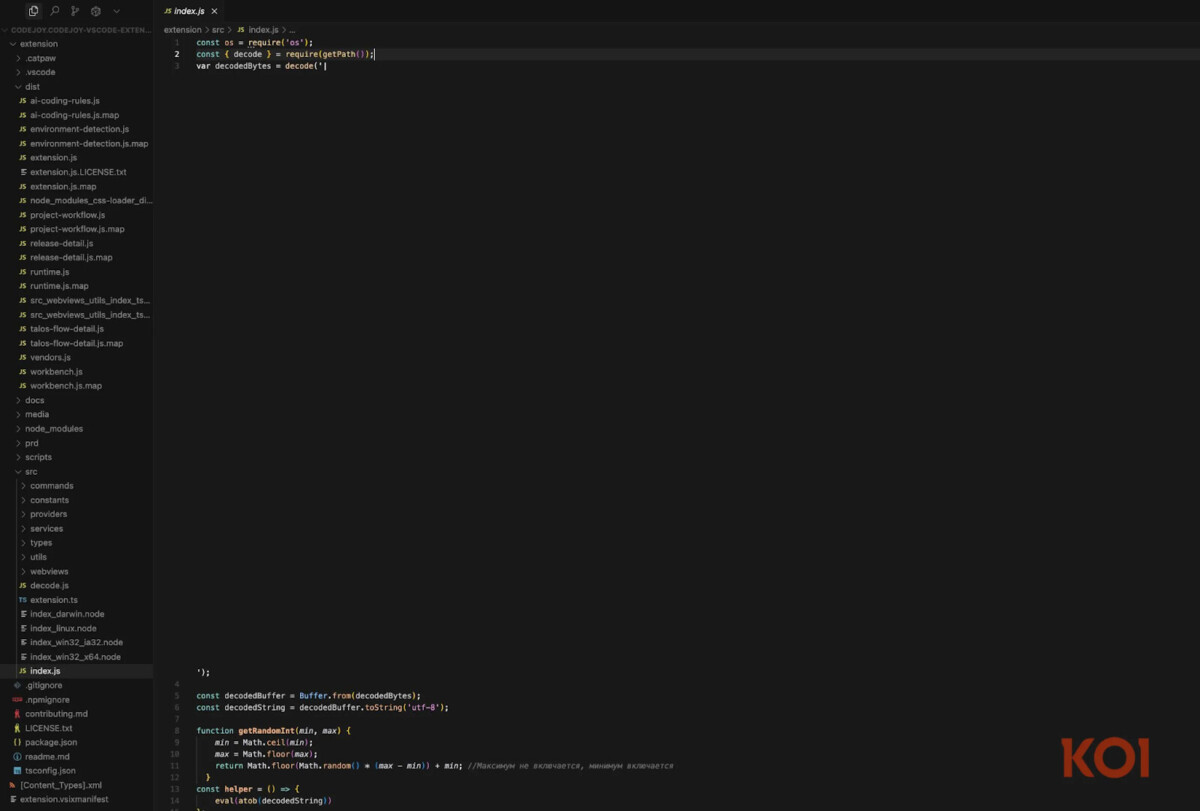

Kois Risikoanalyse-Engine meldete eine Auffälligkeit bei der Open VSX-Erweiterung CodeJoy, nachdem Version 1.8.3 „ungewöhnliche Verhaltensänderungen“ aufwies. CodeJoy macht einen seriösen Eindruck als Entwicklerproduktivitätstool mit Hunderten von Downloads, einer sauberen Codebasis und regelmäßigen Updates.

„Beim Öffnen des Quellcodes fiel uns eine große Lücke zwischen Zeile zwei und sieben auf“, so die Forscher von Koi. „Das ist kein leerer Bereich, sondern Schadcode, der in nicht druckbaren Unicode-Zeichen kodiert ist und in Ihrem Code-Editor nicht angezeigt wird.“

Die Angreifer nutzten unknackbare Unicode-Variationsselektoren, die die Schadsoftware für das menschliche Auge unsichtbar machten. Statische Analysetools und manuelle Code-Reviews zeigten nichts Ungewöhnliches, dennoch führte der JavaScript-Interpreter die versteckten Befehle einwandfrei aus.

Bei der Entschlüsselung der unsichtbaren Zeichen wurde ein Payload-Mechanismus zweiter Stufe sichtbar, der, wie die Forscher von Koi herausfanden, die Solana -Blockchain als Command-and-Control-Infrastruktur (C2) nutzt.

„Der Angreifer nutzt eine öffentliche Blockchain, die unveränderlich, dezentralisiert und zensurresistent ist, als seinen C2-Kanal“, erklärte Koi.

Die Schadsoftware durchsucht das Solana Netzwerk nach Transaktionen von einer fest codierten Wallet-Adresse. Sobald eine solche Transaktion gefunden wird, liest sie das Memo-Feld, in dem beliebiger Text angehängt werden kann. Innerhalb dieses Memo-Felds befindet sich ein JSON-Objekt mit einem Base64-kodierten Link zum Herunterladen der nächsten Payload.

Eine Solana Transaktion vom 15. Oktober, die in Kois Analyse angezeigt wurde, enthielt Daten, die zu einer URL entschlüsselt wurden, die den aktiven Speicherort für den Download der nächsten Stufe der Malware enthielt.

Ein Angreifer kann die Nutzdaten rotieren, indem er eine neue Solana -Transaktion für Bruchteile eines Cents veröffentlicht und so alle infizierten Erweiterungen aktualisiert, die die Blockchain nach neuen Anweisungen abfragen.

Laut Koi kann der Angreifer, selbst wenn die Verteidiger eine Payload-URL blockieren, schneller eine weitere Transaktion auslösen, als es dauert, eine einzige zu blockieren.

„Das ist wie ein Spiel mit unendlich vielen Maulwürfen“, bemerkte ein Koi-Forscher.

Die Koi Security-Mitglieder Idan Dardikman, Yuval Ronen und Lotan Sery bestätigten, dass der Bedrohungsakteur erst diese Woche neue Solana Transaktionen mit neuen Befehlsendpunkten veröffentlicht hat.

Die klügsten Köpfe der Krypto-Szene lesen bereits unseren Newsletter. Möchten Sie auch dabei sein? Dann schließen Sie sich ihnen an.

Haftungsausschluss. Die bereitgestellten Informationen stellen keine Anlageberatung dar. Cryptopolitan/ übernimmt keine Haftung für Investitionen, die auf Grundlage der Informationen auf dieser Seite getätigt werden. Wirtrondentdentdentdentdentdentdentdent oder einen qualifizierten Fachmann zu konsultieren

CRASH-KURS

- Mit welchen Kryptowährungen kann man Geld verdienen?

- Wie Sie Ihre Sicherheit mit einer digitalen Geldbörse erhöhen können (und welche sich tatsächlich lohnen)

- Wenig bekannte Anlagestrategien, die Profis anwenden

- Wie man mit dem Investieren in Kryptowährungen beginnt (welche Börsen man nutzen sollte, welche Kryptowährung am besten zum Kauf geeignet ist usw.)