جوجل تكتشف أول ثغرة أمنية غير معروفة تم بناؤها بمساعدة الذكاء الاصطناعي

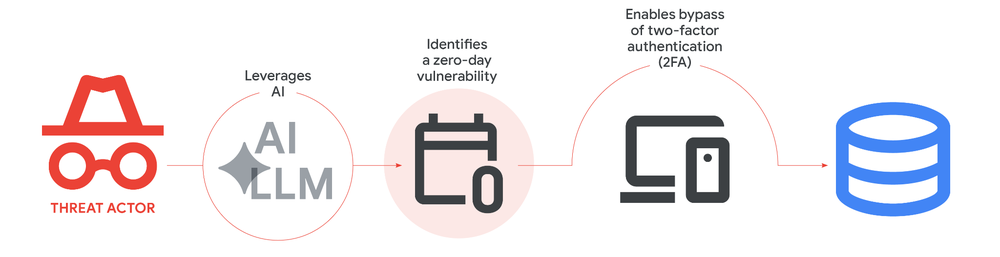

- عثرت جوجل على أول ثغرة أمنية معروفة من نوع "يوم الصفر" تعتقد أنها بُنيت باستخدام الذكاء الاصطناعي.

- يستهدف هذا الاستغلال المصادقة الثنائية (2FA) في أداة إدارة مفتوحة المصدر.

- يستخدم قراصنة مدعومون من دول من الصين وكوريا الشمالية نماذج الذكاء الاصطناعي بنشاط لإجراء أبحاث حول الثغرات الأمنية وتطوير الثغرات.

أعلنت مجموعة استخبارات التهديدات التابعة لشركة جوجل يوم الأحد أنها اكتشفت ما تعتقد أنه أول ثغرة أمنية من نوع "يوم الصفر" تم بناؤها بمساعدة نموذج ذكاء اصطناعي.

كشفت جوجل في تقرير نشرته على مدونتها السحابية أن مجموعة قرصنة إجرامية كتبت برنامجًا بلغة بايثون لتجاوز المصادقة الثنائية (2FA) في أداة إدارة مواقع ويب مفتوحة المصدر. وقد تعاونت الشركة مع الشركة المطورة لمنع استغلال البرنامج على نطاق واسع قبل حدوثه.

ربطت جوجل الثغرة الأمنية بالذكاء الاصطناعي من خلال أنماط برمجية

لم تُلقِ جوجل باللوم على نموذجها "جيميني". وأشار المحللون إلى أنماط هيكلية في الكود تُشيرtronإلى تورط الذكاء الاصطناعي.

جوجل: "استنادًا إلى بنية ومحتوى هذه الثغرات، لدينا ثقة عالية بأن الفاعل قد استغل على الأرجح نموذج الذكاء الاصطناعي لدعم اكتشاف هذه الثغرة الأمنية واستغلالها كسلاح" وكتبت.

احتوى نص بايثون على سلاسل توثيق تعليمية مفصلة بشكل غير عادي، ودرجة خطورة CVSS وهمية، وتنسيق نموذجي لمخرجات نماذج اللغة الكبيرة.

يشمل ذلك قوائم مساعدة منظمة وفئة ألوان نظيفة مكتوبة بأسلوب الكتب المدرسية.

لم تكشف جوجل عن اسم مجموعة القرصنة أو الأداة المحددة التي تم استهدافها.

يستخدم قراصنة مدعومون من دول نماذج الذكاء الاصطناعي في أبحاث الثغرات الأمنية

يتجاوز تقرير جوجل حالة الثغرة الأمنية الوحيدة التي لا أساس لها.

أظهر قراصنة مرتبطون بالصين وكوريا الشمالية اهتمامًاtronباستخدام الذكاء الاصطناعي للعثور على عيوب البرامج والاستفادة منها، وفقًا لمجموعة استخبارات التهديدات التابعة لشركة جوجل.

شنت مجموعة تهديد صينية تُعرف باسم UNC2814 هجمات على شركات الاتصالات وأهداف حكومية. واستخدمت المجموعة تقنية تُطلق عليها جوجل اسم "اختراق نظام التشغيل عبر الهوية الشخصية".

أصدرت المجموعة تعليمات لنموذج الذكاء الاصطناعي ليتصرف كمراجع أمني كبير، ثم وجهته لتحليل البرامج الثابتة للأجهزة المدمجة من تطبيقات بروتوكول نقل الملفات TP-Link و Odette بحثًا عن ثغرات تنفيذ التعليمات البرمجية عن بعد.

قامت المجموعة بتكليف نموذج ذكاء اصطناعي بالعمل كمدقق أمني كبير، ثم وجهته للبحث في البرامج الثابتة المدمجة لأجهزة TP-Link وتطبيقات بروتوكول نقل الملفات Odette عن ثغرات تنفيذ التعليمات البرمجية عن بعد.

استخدمت مجموعة أخرى لها صلات بالصين أدوات تسمى Strix و Hexstrike لمهاجمة شركة تقنية يابانية وشركة رئيسية للأمن السيبراني في شرق آسيا.

اتبعت المجموعة الكورية الشمالية APT45 نهجاً مختلفاً. فقد أرسلت آلاف الرسائل المتكررة لتحليل مدخلات CVE المعروفة بشكل متكرر والتحقق من صحة استغلالات إثبات المفهوم.

وقالت جوجل إن هذه الطريقة أنتجت "ترسانة أكثر قوة من قدرات الاستغلال التي سيكون من غير العملي إدارتها بدون مساعدة الذكاء الاصطناعي"

يُمكّن الذكاء الاصطناعي من ظهور أشكال جديدة من البرامج الضارة والتهرب

يتناول تقرير جوجل تهديدات أخرى للذكاء الاصطناعي تتجاوز أبحاث الثغرات الأمنية.

استخدم قراصنة روس مشتبه بهم الذكاء الاصطناعي لبرمجة وبناء برمجيات خبيثة متعددة الأشكال وشبكات تمويه. تُسرّع هذه البرمجيات الخبيثة دورات التطوير وتساعدهم على التهرب من الكشف.

حذّرت جوجل أيضًا من نوع من البرمجيات الخبيثة يُطلق عليه اسم PROMPTSPY، والذي وصفته بأنه تحوّل نحو عمليات هجوم ذاتية التشغيل. تستخدم هذه البرمجية نماذج الذكاء الاصطناعي لتحليل حالات النظام وتوليد أوامر ديناميكية للتلاعب ببيئات الضحايا. ويمكن للمهاجمين تفويض القرارات التشغيلية إلى النموذج نفسه.

يحصل المهاجمون الآن على وصول مجهول الهوية إلى نماذج اللغة عبر برمجيات وسيطة متخصصة وأنظمة تسجيل حسابات آلية. تُمكّن هذه الخدمات المخترقين من تجاوز قيود الاستخدام على نطاق واسع من خلال استخدام حسابات تجريبية لتمويل أنشطتهم.

بدأت مجموعة tracجوجل باسم TeamPCP، والمعروفة أيضاً باسم UNC6780، باستهداف برامج الذكاء الاصطناعي كنقطة دخول إلى شبكات أوسع. وتستخدم هذه المجموعة أدوات الذكاء الاصطناعي المخترقة كقاعدة لنشر برامج الفدية والابتزاز.

الخاصة بها أدوات الذكاء الاصطناعي لأغراض وقائية. وأشارت الشركة إلى "بيج سليب"، وهو برنامج ذكاء اصطناعي يُحددdentالأمنية في البرامج، و"كود مندر"، الذي يستخدم منطق "جيميني"maticلإصلاح العيوب

وقالت جوجل أيضاً إنها تقوم بتعطيل الحسابات التي يتم ضبطها وهي تسيء استخدام Gemini لأغراض خبيثة.

إذا كنت تقرأ هذا، فأنت متقدم بالفعل. ابقَ متقدماً من خلال نشرتنا الإخبارية.

الأسئلة الشائعة

ما هي الثغرة الأمنية التي اكتشفتها جوجل؟

رصدت جوجل ثغرة أمنية مبنية على لغة بايثون، تهدف إلى تجاوز المصادقة الثنائية في أداة إدارة مواقع ويب مفتوحة المصدر. وقد تعاونت الشركة مع الشركة المطوّرة للأداة لمنع انتشارها على نطاق واسع قبل وقوع الهجمات. وكانت هذه الثغرة قد طُوّرت من قِبل منظمة قرصنة إجرامية، وكان الهدف منها استخدامها في عملية استغلال واسعة النطاق.

ما هي مجموعات القرصنة التي تستخدم الذكاء الاصطناعي في الهجمات الإلكترونية؟

كشف تقرير جوجل عن أنشطة تقوم بها مجموعات صينية مثل UNC2814، ومجموعة APT45 الكورية الشمالية، وجهات فاعلة يُشتبه في ارتباطها بروسيا تقوم بتطوير برامج ضارة متعددة الأشكال، ومجموعة موجهة نحو سلسلة التوريد يشار إليها باسم TeamPCP، والمعروفة أيضًا باسم UNC6780.

كيف توصلت جوجل إلى أن الثغرة الأمنية تم إنشاؤها بواسطة الذكاء الاصطناعي؟

وجد محللو جوجل مؤشرات هيكلية في الكود، بما في ذلك سلاسل توثيق تعليمية مفصلة، ودرجة CVSS غير منطقية، وأنماط تنسيق نموذجية لبيانات تدريب نماذج التعلم الآلي. واتبع البرنامج النصي قواعد بايثون التقليدية وقوائم مساعدة منظمة نموذجية لمخرجات الذكاء الاصطناعي.

إخلاء مسؤولية: المعلومات الواردة هنا ليست نصيحة استثمارية. Cryptopolitanموقع أي مسؤولية عن أي استثمارات تتم بناءً على المعلومات الواردة في هذه الصفحة. ننصحtronبإجراء بحث مستقلdent /أو استشارة مختص مؤهل قبل اتخاذ أي قرارات استثمارية.

دورة

- أي العملات المشفرة يمكن أن تدر عليك المال

- كيفية تعزيز أمانك باستخدام المحفظة الإلكترونية (وأي منها يستحق الاستخدام فعلاً)

- استراتيجيات استثمارية غير معروفة يستخدمها المحترفون

- كيفية البدء في الاستثمار في العملات المشفرة (أي منصات التداول التي يجب استخدامها، وأفضل العملات المشفرة للشراء، إلخ)