7 пакетов npm были уличены в мошенничестве с криптовалютами

- Исследователи кибербезопасности обнаружили набор из семи пакетов npm, опубликованных одним злоумышленником с использованием сервиса маскировки Adspect.

- Компания Adspect стремится рекламировать облачный сервис, предназначенный для защиты рекламных кампаний от нежелательного трафика, включая мошенничество с кликами и ботов антивирусных компаний.

- Шесть пакетов npm содержат вредоносное ПО размером 39 КБ, которое скрывает себя и создает копию отпечатка системы.

Исследователи кибербезопасности обнаружили набор из семи пакетов npm, опубликованных одним злоумышленником. Эти пакеты используют сервис маскировки Adspect, чтобы различать реальных жертв и исследователей безопасности, в конечном итоге перенаправляя их на сомнительные сайты, посвящённые криптовалютам.

Вредоносные пакеты npm были опубликованы злоумышленником под именем «dino_reborn» в период с сентября по ноябрь 2025 года. В число пакетов входят signals-embed (342 загрузки), dsidospsodlks (184 загрузки), applicationooks21 (340 загрузок), application-phskck (199 загрузок), integrator-filescrypt2025 (199 загрузок), integrator-2829 (276 загрузок) и integrator-2830 (290 загрузок).

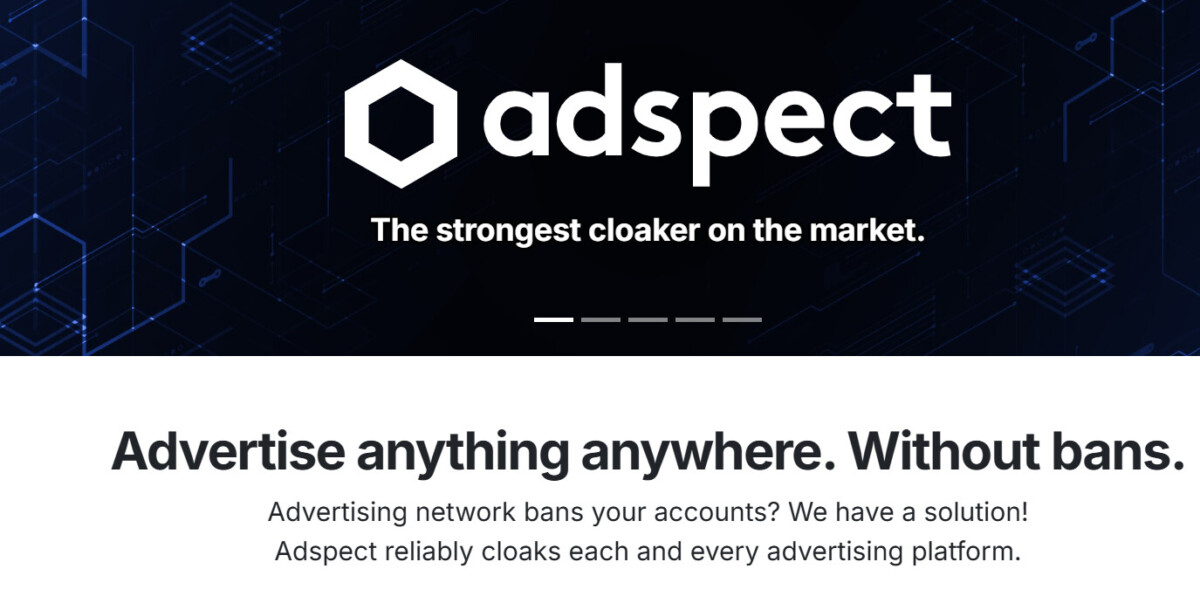

Adspect позиционирует себя как облачный сервис, защищающий рекламные кампании

Согласно информации на своем веб-сайте, Adspect рекламирует облачный сервис, предназначенный для защиты рекламных кампаний от нежелательного трафика, включая мошенничество с кликами и ботов от антивирусных компаний. Компания также утверждает, что предлагает «пуленепробиваемую маскировку» и что она «надежно маскирует каждую рекламную платформу».

Компания предлагает три тарифных плана: «Ant-Fraud», «Personal» и «Professional» стоимостью 299, 499 и 999 долларов в месяц. Компания также заявляет, что пользователи могут рекламировать «всё, что пожелают», добавляя, что придерживается политики «никаких вопросов»: нам всё равно, что вы публикуете, и мы не применяем никаких правил к контенту.

Исследователь в области безопасности Socket Оливия Браун заявила: «При посещении поддельного веб-сайта, созданного с помощью одного из таких пакетов, злоумышленник определяет, является ли посетитель жертвой или исследователем безопасности […] Если посетитель является жертвой, он видит поддельную CAPTCHA, которая в конечном итоге приводит его на вредоносный сайт. Если же это исследователь безопасности, то лишь несколько признаков на поддельном веб-сайте могут подсказать ему, что происходит что-то противоправное».

Возможность AdSpect блокировать действия исследователей в своем веб-браузере

Шесть из этих пакетов содержат вредоносный код , который скрывается и создает копию системного отпечатка. Он также пытается избежать анализа, блокируя действия разработчиков в веб-браузере, что не позволяет исследователям просматривать исходный код или запускать инструменты для разработчиков.

Пакеты используют функцию JavaScript под названием «Немедленно вызываемое выражение функции (IIFE)». Она позволяет вредоносному коду выполняться немедленно после его загрузки в веб-браузер.

Однако «signals-embed» не несёт в себе никаких вредоносных функций и предназначен для создания фиктивной белой страницы. Полученная информация затем отправляется на прокси-сервер («association-google[.]xyz/adspect-proxy[.]php») для определения, исходит ли трафик от жертвы или от исследователя, а затем срабатывает поддельная CAPTCHA.

После того, как жертва нажимает на флажок CAPTCHA, она перенаправляется на фиктивную страницу, связанную с криптовалютами, которая выдаёт себя за сервисы вроде StandX, вероятно, с целью кражи цифровых активов. Однако, если посетители помечены как потенциальные исследователи, пользователям отображается поддельная страница. На ней также присутствует HTML-код, связанный с политикой конфиденциальности поддельной компании Offlido.

Этот отчёт совпадает с отчётом. В нём говорится, что команда Amazon Inspectordentи сообщила о более чем 150 000 пакетов, связанных с скоординированной кампанией по сбору токенов TEA в реестре npm, берущей начало в первой волне, обнаруженной в апреле 2024 года.

«Это один из крупнейшихdentв истории реестров открытого исходного кода и defiмомент в обеспечении безопасности цепочки поставок», — заявили исследователи Чи Тран и Чарли Бэкон. «Злоумышленники автоматическиmaticи публикуют пакеты для получения вознаграждения в криптовалюте без ведома пользователей, что показывает, как эта кампания экспоненциально расширилась с момента ее первоначального обнаруженияdent.

Самые умные криптоаналитики уже читают нашу рассылку. Хотите присоединиться? Вступайте в их ряды.

Предупреждение. Предоставленная информация не является торговой рекомендацией. Cryptopolitanнастоятельно не несет ответственности за любые инвестиции, сделанные на основе информации, представленной на этой странице. Мыtrondentdentdentdentdentdentdentdent и/или проконсультироваться с квалифицированным специалистом, прежде чем принимать какие-либо инвестиционные решения.

КУРС

- Какие криптовалюты могут принести вам деньги?

- Как повысить безопасность своего кошелька (и какие из них действительно стоит использовать)

- Малоизвестные инвестиционные стратегии, используемые профессионалами

- Как начать инвестировать в криптовалюту (какие биржи использовать, какую криптовалюту лучше купить и т.д.)