Hackers norte-coreanos lançam malware baseado em Nim em redes Web3 e de criptografia

- Hackers norte-coreanos têm como alvo startups da Web3 usando convites falsos para reuniões no Zoom.

- A família de malware NimDoor utiliza linguagens de programação avançadas para ataques a Macs.

- Os atacantes roubam dados do navegador, senhas e mensagens do Telegram das vítimas.

Hackers norte-coreanos lançaram uma sofisticada campanha de malware visando empresas da Web3 e de criptomoedas, utilizando o malware NimDoor.

SentinelLabs identificoudent. métodos de ataque avançados que combinam engenharia social com técnicas de programação complexas para infiltrar sistemas Mac e roubar informações confidenciais

Hackers norte-coreanos enganam vítimas com atualizações falsas de reuniões do Zoom

Os atacantes norte-coreanos iniciam seus ataques fingindo ser contatos conhecidos por meio de mensagens no Telegram, solicitando em seguida que as vítimas organizem reuniões usando o aplicativo Calendly. As vítimas são convidadas por e-mail a baixar o que parece ser uma atualização legítima do software Zoom, com links falsos para reuniões do Zoom incorporados.

Os atacantes criam domínios que contêm arquivos maliciosos apresentados como arquivos de atualização de suporte do Zoom, com nomes de domínio projetados para se assemelharem a URLs reais de reuniões do Zoom. Os domínios falsificados contêm variações como support.us05web-zoom.forum e support.us05web-zoom.cloud, que são muito semelhantes a domínios web reais do Zoom conhecidos pelos usuários.

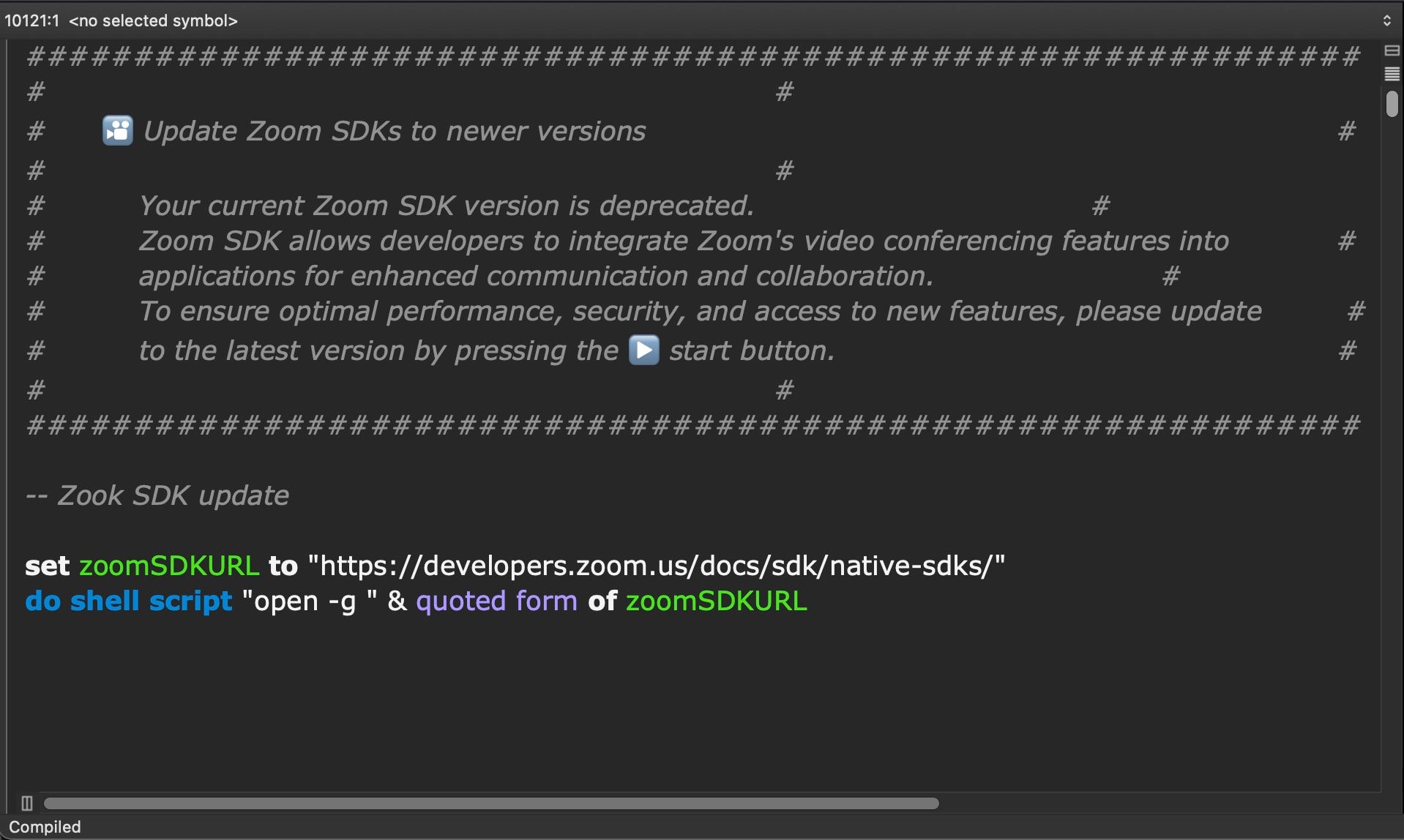

Os programas de ataque possuem milhares de linhas de espaço em branco para ocultar sua finalidade, fazendo com que pareçam maiores e mais naturais do que programas de ataque simples. Ocultas nesses programas estão apenas três linhas de código de ataque que baixam e executam outros módulos de ataque a partir de servidores operados pelos hackers.

Pesquisadores da SentinelLabs descobriram múltiplos domínios simultâneos usados pelos mesmos atacantes, o que indica uma campanha em larga escala que afetava inúmeras vítimas com endereços web personalizados para cada uma delas. Os erros de digitação nos arquivos de atualização falsos, como "Zook SDK Update" em vez de "Zoom SDK Update", são mais facilmente detectáveis e tracpor pesquisadores de segurança.

Após a execução da atualização falsa pelas vítimas, o malware carrega um URL de redirecionamento legítimo do Zoom com um arquivo HTML. Isso faz com que a infecção inicial pareça legítima, enquanto, secretamente, inicia os componentes principais do ataque em segundo plano. O objetivo é enganar as vítimas, fazendo-as acreditar que executaram com sucesso um processo de atualização de software padrão.

O malware NimDoor rouba senhas e dados pessoais

A campanha de malware NimDoor utiliza duas vias de ataque distintas após infectar com sucesso os computadores das vítimas. A primeira via concentra-se no roubo de informações pessoais, incluindo senhas, dados do navegador e históricos de bate-papo de aplicativos populares. A segunda via estabelece acesso permanente aos sistemas comprometidos por meio de programas ocultos em segundo plano.

O malware tem como alvo vários navegadores da web, incluindo Google Chrome, Firefox, Microsoft Edge, Brave e Arc, copiando senhas armazenadas, histórico de navegação e informações de login salvas. Ele também rouba senhas do sistema armazenadas nos gerenciadores de senhas integrados dos computadores Mac e copia arquivos de histórico de comandos que mostram quais programas os usuários executaram.

Um componente especializado visa especificamente os dados de mensagens do Telegram, roubando bancos de dados de bate-papo criptografados e chaves de descriptografia que permitem aos invasores ler conversas privadas offline. As informações roubadas do Telegram incluem tanto os arquivos de mensagens criptografados quanto as chaves especiais necessárias para desbloquear e ler essas mensagens.

Todas as informações roubadas são agrupadas e enviadas para servidores controlados pelo atacante por meio de conexões criptografadas. O malware cria pastas ocultas em computadores infectados para armazenar temporariamente os dados copiados antes da transmissão, usando nomes que simulam arquivos legítimos do sistema.

O ataque utiliza linguagens de programação avançadas, incluindo Nim e C++, que muitos programas de segurança têm dificuldade em detectar. O malware inclui recursos que o ajudam a evitar a detecção por softwares de segurança, como a comunicação por meio de conexões web criptografadas e o uso de nomes e locais de arquivos com aparência legítima.

Os atacantes projetaram o malware para funcionar especificamente em computadores Mac, aproveitando-se dos recursos integrados do Mac para ocultar suas atividades e manter o acesso persistente aos sistemas infectados.

Métodos avançados de persistência garantem a sobrevivência do malware

O malware inclui métodos para manter o acesso a computadores infectados mesmo após os usuários reiniciarem seus sistemas ou tentarem remover o software malicioso. Os atacantes utilizam uma abordagem inteligente quematico malware sempre que os usuários tentam encerrá-lo ou excluí-lo.

Quando os usuários tentam interromper o processo do malware ou desligar seus computadores, o malware intercepta esses sinais de encerramento e imediatamente grava cópias de segurança de si mesmo em locais ocultos no sistema infectado. Isso cria uma situação em que tentar remover o malware acaba por desencadear seu processo de reinstalação.

O malware cria arquivos de sistema falsos com nomes projetados para parecerem legítimos, como pastas com nomes de serviços do Google, mas com pequenas diferenças ortográficas que os usuários geralmente não percebem. Esses arquivos falsos recebem permissões de inicializaçãomatic , o que faz com que o malware seja executado sempre que o computador é iniciado.

Um componente essencial funciona como um programa de monitoramento leve que se comunica com os servidores do atacante a cada 30 segundos, enviando informações sobre programas em execução e aguardando novos comandos. Esse monitoramento ocorre por meio de conexões aparentemente inocentes, que se assemelham ao tráfego web normal.

O malware também inclui um atraso de 10 minutos antes de se tornar totalmente ativo, o que o ajuda a evitar a detecção por softwares de segurança que verificam imediatamente comportamentos suspeitos. Esse atraso faz com que o malware pareça um programa normal que leva algum tempo para iniciar.

Esses métodos de persistência utilizados por hackers norte-coreanos tornam o malware particularmente difícil de ser removido completamente por usuários comuns. Além disso, muitas vezes é necessário o uso de ferramentas de segurança especializadas ou assistência profissional para limpar totalmente os sistemas infectados.

Não se limite a ler notícias sobre criptomoedas. Compreenda-as. Assine nossa newsletter. É grátis.

Aviso Legal. As informações fornecidas não constituem aconselhamento de investimento. CryptopolitanO não se responsabiliza por quaisquer investimentos realizados com base nas informações fornecidas nesta página. Recomendamostrondentdentdentdentdentdentdentdent /ou a consulta a um profissional qualificado antes de tomar qualquer decisão de investimento.

CURSO

- Quais criptomoedas podem te fazer ganhar dinheiro?

- Como aumentar a segurança da sua carteira digital (e quais realmente valem a pena usar)

- Estratégias de investimento pouco conhecidas que os profissionais utilizam

- Como começar a investir em criptomoedas (quais corretoras usar, as melhores criptomoedas para comprar etc.)