A Kelp DAO migra a ponte rsETH da LayerZero para Chainlink CCIP após exploração de vulnerabilidade que custou US$ 292 milhões

- A Kelp DAO está migrando o rsETH do padrão OFT da LayerZero para o CCIP da Chainlinkapós o ataque de 18 de abril ter drenado US$ 292 milhões.

- Kelp publicou capturas de tela mostrando que a equipe da LayerZero aprovou a configuração do verificador individual (1-de-1) que posteriormente foi apontada como a causa do problema.

- Odent, ligado ao grupo norte-coreano Lazarus, afetou 47% dos aplicativos LayerZero ativos que executavam configurações semelhantes.

Em uma publicação no X em 5 de maio, a Kelp DAO confirmou que está migrando seu token de reestabelecimento líquido rsETH do padrão OFT da LayerZero para o CCIP da Chainlink, citando o exploit de 18 de abril que causou um prejuízo de US$ 292 milhões. Junto com o anúncio, a Kelp DAO também publicou capturas de tela de comunicações com funcionários da LayerZero mostrando que a equipe da empresa aprovou a configuração do verificador 1 de 1 responsável pela perda.

A migração já está tecnicamente em andamento. O repositório GitHub da Kelp agora lista “CCIP (Chainlink) RSETH (Novo)” ao lado dotraclegado LayerZero RSETH_OFT.

A Kelp afirma que a LayerZero aprovou a configuração que posteriormente responsabilizou

O ataque de 18 de abril à Kelp DAO drenou 116.500 rsETH, cerca de 18% do token LRT (Liquid Restaked Token) em circulação em sua ponte alimentada pela LayerZero. De acordo com a Chainalysis, os atacantes comprometeram nós RPC internos operados pela LayerZero Labs e usaram um ataque DDoS para forçar o tráfego para os nós infectados.

A configuração da Rede de Verificação Descentralizada 1 de 1 significava que uma única assinatura falsificada era suficiente para a cadeia de destino liberar tokens sem nenhuma queima correspondente a montante.

O relatório pós-lançamento da LayerZero, de 19 de abril, afirmou que a configuração de Kelp "contradiz diretamente" o modelo multi-DVN recomendado pela LayerZero. A resposta de Kelp, de 5 de maio, contesta essa caracterização.

Após a recente exploração do LayerZero, estamos tomando medidas para garantir que o rsETH esteja totalmente seguro, e é por isso que estamos migrando para o dachainlink .

A partir do incidente de 18 de abrildentfica claro que a própria infraestrutura da LayerZero foi explorada, resultando em perdas de US$ 300 milhões no setor DeFi.… https://t.co/beIrfZZLlh

— Kelp (@KelpDAO) 5 de maio de 2026

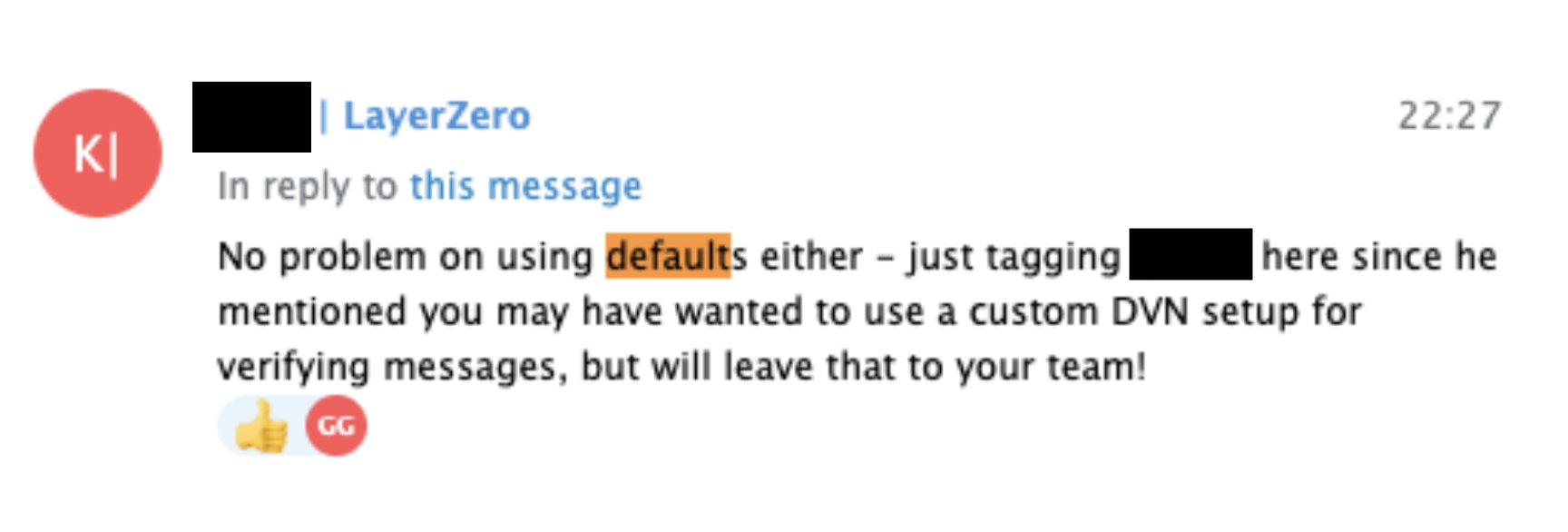

Uma captura de tela publicada pela Kelp cita um membro da equipe da LayerZero escrevendo: "Nenhum problema em usar as configurações padrão também". A troca de mensagens data da expansão L2 da Kelp e faz referência à mesma configuração DVN da LayerZero Labs (1 de 1) citada posteriormente na análise pós-lançamento.

Os dados corroboram a posição da Kelp sobre a abrangência da configuração. Relatórios sugerem que 47% dostracativos do LayerZero OApp utilizavam uma configuração DVN 1-para-1 no momento da exploração. Desde então, a LayerZero proibiu a configuração que permitiu a exploração e está implementando uma migração para todos os aplicativos afetados.

A mesma configuração padrão apareceu no próprio Guia de Início Rápido OApp V2 da LayerZero e no programa de recompensas por bugs, que excluía as opções de verificação em nível de aplicativo das recompensas.

Conforme Cryptopolitan relatado no final de abril, a exploração da vulnerabilidade provocou Aave em poucos dias, com a exposição a dívidas incobráveis no protocolo de empréstimo estimada em US$ 177 milhões antes do início dos esforços de recuperação.

Por que a Kelp DAO escolheu Chainlink CCIP?

Segundo Sergey Nazarov, cofundador Chainlink , a arquitetura da CCIP difere das alternativas de pontes em três aspectos estruturais:

- Cada canal no CCIP executa três redes Oracle separadas, em vez de três nós dentro de uma única rede. Cada rede é responsável por confirmar um aspecto diferente da transação. Portanto, comprometer uma não afeta as outras.

- Uma rede de gerenciamento de riscos separada funciona em paralelo ao protocolo principal, onde as equipes podem codificar políticas específicas da cadeia, como regras para lidar com reorganizações ou novos vetores de ataque, sem alterar o código subjacente.

- A rede de gerenciamento de riscos e as redes de transações foram construídas por equipes diferentes, utilizando linguagens de programação distintas. Uma falha em uma base de código não se estende à outra.

Em essência, o CCIP reduz a probabilidade de que um caminho de verificação comprometido possa autorizar uma liberação indevida do rsETH.

Mesmo que você consiga quebrar uma dessas bases de código por conhecer uma linguagem específica ou por ter encontrado uma falha, essa falha não se estende à outra base de código.

– Sergey Nazarov.

“É realmente a única ponte em que você tem uma diversidade de clientes e bases de código separadas interagindo entre si de forma segura”, acrescentou.

A exploração de vulnerabilidades ocorrida em 18 de abril teve sucesso porque havia apenas um verificador, um conjunto de código e um operador de infraestrutura para serem comprometidos.

A CCIP opera sem nenhumdent de perda de valor divulgado publicamente desde o seu lançamento.

O que vem a seguir?

Na semana passada, a LayerZero prometeu doar 10.000 ETH ao fundo de recuperação DeFi United. O Conselho de Segurança da Arbitrum congelou 30.766 ETH das carteiras do atacante.

O status legal desses fundos permanece contestado depois que requerentes americanos com sentenças judiciais relacionadas ao terrorismo contra a Coreia do Norte tentaram confiscá-los como propriedade da RPDC no início deste mês.

Para a Kelp, a migração para o CCIP é a solução estrutural. Para a LayerZero, a migração forçada para múltiplos DVNs em aproximadamente metade de sua base de aplicativos é a consequência da pior exploração DeFi de 2026 até o momento.

As mentes mais brilhantes do mundo das criptomoedas já leem nossa newsletter. Quer participar? Junte-se a elas.

Perguntas frequentes

Por que a Kelp DAO está migrando do LayerZero para Chainlink CCIP?

A Kelp está migrando porque a exploração de vulnerabilidade de 18 de abril causou um prejuízo de US$ 292 milhões por meio de uma falha na infraestrutura de verificação única da LayerZero, e a CCIP oferece um modelo de verificação descentralizado baseado em oráculo que elimina o ponto único de falha.

Quem estava por trás do ataque hacker de US$ 292 milhões à ponte Kelp DAO?

A LayerZero e a Chainalysis ligaram os atacantes ao grupo norte-coreano Lazarus, que comprometeu os nós RPC usados pela rede de verificação da LayerZero e lançou um ataque DDoS simultâneo para forçar a transferência para nós infectados.

A LayerZero aprovou a configuração de ponte com verificador único da Kelp?

A Kelp afirma que a equipe da LayerZero revisou a configuração em oito discussões ao longo de 2,5 anos sem objeções, citando capturas de tela do Telegram como prova. A LayerZero contesta essa afirmação, declarando que a Kelp "implantou o multiDVN e depois fez o downgrade manual para uma configuração 1/1".

Aviso Legal. As informações fornecidas não constituem aconselhamento de investimento. CryptopolitanO não se responsabiliza por quaisquer investimentos realizados com base nas informações fornecidas nesta página. Recomendamostrondentdentdentdentdentdentdentdent /ou a consulta a um profissional qualificado antes de tomar qualquer decisão de investimento.

CURSO

- Quais criptomoedas podem te fazer ganhar dinheiro?

- Como aumentar a segurança da sua carteira digital (e quais realmente valem a pena usar)

- Estratégias de investimento pouco conhecidas que os profissionais utilizam

- Como começar a investir em criptomoedas (quais corretoras usar, as melhores criptomoedas para comprar etc.)