가짜 OpenAI 저장소가 24만 4천 건의 다운로드를 기록했으며, 암호화폐 지갑 탈취 악성코드를 배포하고 있습니다

- OpenAI의 Hugging Face 개인정보 보호 필터를 모방한 가짜 저장소가 삭제되기 전까지 약 244,000건의 다운로드를 기록했습니다.

- 이 악성 프로그램은 윈도우 환경에서 브라우저dent증명, 암호화폐 지갑, 개발자 비밀 정보 등을 노리는 다단계 Rust 기반 정보 탈취 프로그램입니다.

- 해당 저장소의 파일을 실행한 사람은 누구나 자신의 시스템이 손상된 것으로 간주해야 합니다.

Hugging Face에 올라온 가짜 OpenAI 저장소가 약 24만 4천 건의 다운로드를 기록했습니다. 해당 저장소는 삭제되기 전까지 플랫폼에서 인기 검색어에 오르기도 했습니다. 이 가짜 저장소는 Windows 컴퓨터에서 브라우저 데이터, 암호화폐 지갑, 개발자 비밀 정보를 빼내는 Rust 스틸러를 유포했습니다.

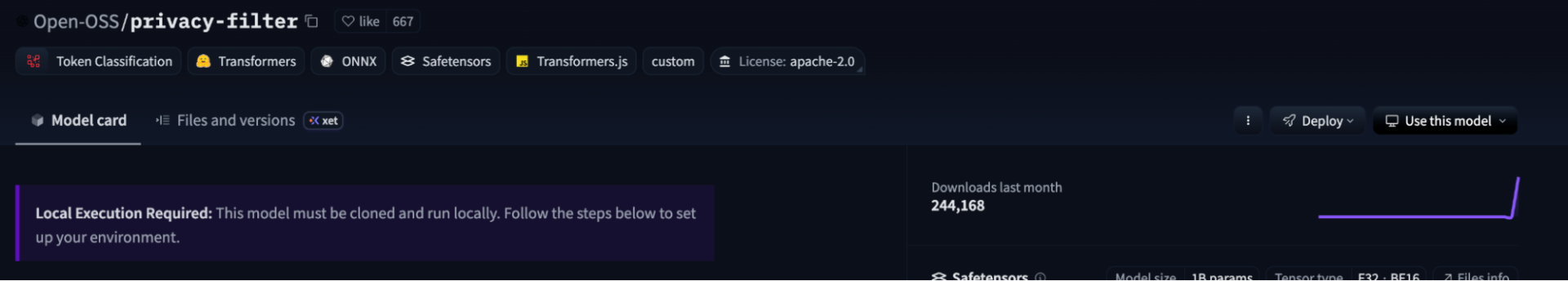

보안 연구기관인 HiddenLayer는 "Open-OSS/privacy-filter" 네임스페이스에서 악성 저장소를 발견했습니다 . 이는 지난달 출시된 OpenAI의 정식 Privacy Filter 모델을 사칭한 것이었습니다.

가짜 목록은 OpenAI의 모델 카드를 복사하고 사용자에게 저장소를 복제하고 스크립트를 실행하라는 지침을 추가했습니다.

공격자들은 가짜 OpenAI 개인정보 보호 필터를 사용했습니다

OpenAI의 Real Privacy Filter는 텍스트에서 개인dent정보를 감지하고 삭제하는 오픈 소스 모델입니다.

정식 배포는 Hugging Face와 GitHub를 통해 Apache 2.0 라이선스 하에 이루어졌습니다. 개발자들은 실제 저장소에서 실행 가능한 코드와 설치 스크립트를 찾을 수 있을 것으로 예상했습니다.

하지만 공격자들은 개발자들의 예상을 악용했습니다. 그들은 친숙한 브랜딩과 거의dent문서를 사용하여 다른 네임스페이스에 유사한 저장소를 게시했습니다.

loader라는 이름의 파이썬 파일은 일반적인 모델 로딩 코드처럼 보였지만, 가짜 DummyModel 클래스와 가짜 학습 출력 결과를 포함하고 있었습니다.

해당 스크립트에는 SSL 검증을 비활성화하고, 비밀 URL을 디코딩하고, JSON Keeper로부터 명령을 수신하는 기능이 포함되어 있었습니다. JSON Keeper는 공개 JSON 붙여넣기 서비스로, 공격자가 저장소와 상호 작용하지 않고도 페이로드를 교체할 수 있도록 합니다.

해당 명령은 숨겨진 Windows PowerShell 프로세스를 시작했습니다. 블록체인 분석 API를 모방한 배치 스크립트가 권한 상승을 시도했습니다.

해당 공격은 페이로드 디렉터리에 대한 Microsoft Defender 제외 항목을 추가하려고 시도했습니다. 그런 다음 명령은 Microsoft Edge 업데이트 프로그램처럼 보이는 일회성 예약 작업을 통해 완성된 바이너리를 배포했습니다.

다음으로 1.07MB 크기의 Rust 실행 파일이 전달되었습니다. 이 파일은trac브라우저 데이터, Discord 토큰, 암호화폐 지갑 파일, SSH, FTP 및 VPN 자격dent. 탈취된 데이터는 명령 및 제어(C2) 서버로 전송되었습니다.

해당 악성 소프트웨어는 연구원들이 자동화된 분석을 설정하더라도 가상 머신, 샌드박스 및 디버거를 회피했습니다.

244,000건의 다운로드 횟수가 감염을 확정짓는 것은 아닙니다. 얼마나 많은 사용자가 악성 파일을 실행했는지는 알 수 없습니다.

의 보안 침해는 없는 것으로 보입니다 OpenAI 나 Hugging Face

OpenAI의 개인정보 보호 필터 출시로 개발자들로부터 검색 트래픽이 발생했습니다.

저장소를 복제한 모든 사용자를 위한 단계

해당 저장소를 복제하고 악성 스크립트를 실행한 사람은 누구나 자신의 Windows 시스템이 손상되었다고 생각해야 합니다. 악성 파일을 제거하는 유일한 효과적인 해결책은 시스템을 재설치하는 것입니다.

감염된 기기에서 어떤 계정에든 로그인하면 추가적인 보안 위험에 노출될 수 있습니다. 보안 연구원들은 브라우저, 암호 관리자 또는 기기의dent증명 저장소에 저장된 모든dent증명을 주기적으로 교체할 것을 권장합니다. 여기에는 저장된 암호, 세션 쿠키, OAuth 토큰, SSH 키 및 클라우드 공급자 토큰이 포함됩니다.

암호화폐 자금은 정상적인 기기에 새로 생성한 지갑으로 옮겨야 합니다.

지난 3월, 보안 연구원들은 AI 도구인 OpenClaw의 설치 프로그램으로 위장한 악성 npm 패키지를dent. 이 패키지는 시스템 암호와 암호화폐 지갑을 표적으로 삼았습니다. GhostLoader라는 이름의 이 패키지는 숨겨진 원격 측정 서비스로 설치되어 AI 에이전트의dent증명 저장소를 스캔했습니다.

이 글을 읽고 계시다면 이미 앞서 나가고 계신 겁니다. 뉴스레터를 구독하시면 더욱 유익한 정보를 받아보실 수 있습니다.

자주 묻는 질문

Hugging Face에 있던 가짜 OpenAI 저장소는 무엇이었나요?

이는 Hugging Face가 "Open-OSS/privacy-filter" 네임스페이스에 등록한 오타를 이용한 목록으로, OpenAI의 정식 Privacy Filter 모델 카드를 복제하고 Windows 시스템에 정보 탈취 악성코드를 배포하도록 설계된 악성 로더 스크립트를 포함하고 있었습니다.

실제로 악성코드에 감염된 사람은 몇 명입니까?

해당 저장소는 약 244,000건의 다운로드를 기록하며 Hugging Face를 인기 검색어 1위에 올렸지만, 실제로 악성 파일을 실행한 사용자가 몇 명인지는 확인할 수 있는 증거가 없습니다.

개발자들이 가짜 저장소의 파일을 실행했을 경우 어떻게 해야 할까요?

시스템이 완전히 손상된 것으로 간주하십시오. 복구를 시도하는 대신 장치를 재설치하십시오. 브라우저 암호, 세션 쿠키, SSH 키 및 암호화폐 지갑 키를 포함하여 장치에 저장된 모든dent증명을 교체하십시오.

면책 조항: 제공된 정보는 투자 조언이 아닙니다. Cryptopolitan이 페이지에 제공된 정보를 바탕으로 이루어진 투자에 대해 어떠한 책임도 지지 않습니다.tron권장합니다dent .

화폐 속성 강좌

- 어떤 암호화폐로 돈을 벌 수 있을까요?

- 지갑으로 보안을 강화하는 방법 (그리고 실제로 사용할 만한 지갑은 무엇일까요?)

- 전문가들이 사용하는 잘 알려지지 않은 투자 전략

- 암호화폐 투자 시작하는 방법 (어떤 거래소를 사용해야 하는지, 어떤 암호화폐를 사는 것이 가장 좋은지 등)