- Web3のセキュリティdentにより、アプリはチェーンと直接やり取りすることはほとんどなく、RPCデータに依存していることが明らかになった。.

- データ層に欠陥があったり、検閲されていたりすると、アプリのデータとオンチェーン残高との間に不一致が生じる可能性がある。.

- Web3のセキュリティはスピードが重要であり、プロトコルは疑わしいトランザクションへの対応を自動化する必要がある。.

KelpDAOのハッキング事件は、Web3セキュリティにおける複数の脆弱性を露呈させた。最大の問題は、欠陥のあるデータに基づいたトランザクションをブロックチェーンが完璧に実行してしまうことだった。.

への信頼を再構築する手段として、Web3セキュリティは依然として最重要課題となっている DeFi に長期的な影響を与え DeFi 融資 、Web3セキュリティの強化に関する課題を浮き彫りにした。

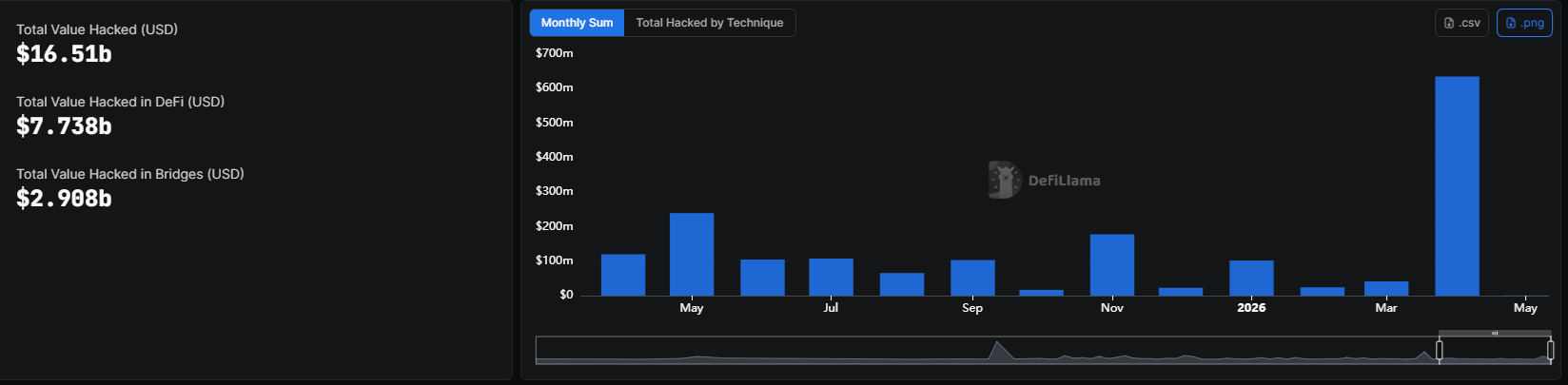

4月に発生した一連のハッキング事件を受けて、アプリはデータへのアクセス方法やトランザクションの許可方法を見直す必要があるかもしれない。同様のハッキングは5月も続き、今月これまでに93万ドルが失われた。DeFi DeFiLlamaの に。

Web3アプリにはデータ検証の問題がある

Ormilabsのビクター・フェイ氏によると、KelpDAOのハッキング事件は、 明確な例 ブロックチェーンの状態がデータと一致していなくても、アプリケーションが動作し続けることができることを示す

フェイ氏は、アプリケーションは必ずしもブロックチェーンに直接アクセスするとは限らないと説明した。代わりに、生のオンチェーンデータではなく、RPCノードなどの仲介者に依存する。これは、ほとんどのアプリケーションが直接アクセスできなくなった Ethereum やその他の古いチェーンにとって必要な要件である。.

データソースが限られている場合、ブリッジは少数のRPCノードにしか依存できません。一部のソースが侵害されたり利用できなくなったりすると、アプリケーションは不正なデータに基づいて動作する可能性があり、基盤となるチェーンはトランザクションを有効なものとしてカウントし続けます。.

最新のWeb3アプリケーションのほとんどは、チェーンに直接アクセスするのではなく、何らかのインデックス作成手法を用いて関連情報を取得します。しかし、このインデックス作成手法は、誤ったデータを表示したり、直接的な攻撃経路となる可能性があります。.

KelpDAOの攻撃によって、この脆弱性が完全に明らかになった。検証プロセスは限られた数のRPCソースを信頼していたが、攻撃者はそれらのソースの一部を乗っ取った。データ層に欠陥があったため、ブロックチェーンは通常どおりトランザクションを処理し、偽の残高と引き換えに実際のコインを消費してしまった。.

AIエージェントが限定的で、場合によっては欠陥のあるデータ層に基づいて行動することを許容すると、問題はさらに深刻化する。.

Web3のセキュリティを向上させるにはどうすればよいか?

KelpDAO、 Drift Protocol、その他最近のハッキング事件における最大の欠点は、実行速度の遅さです。ほとんどのトランザクションは即座に実行され、クールダウン期間や追加のチェックなしに次のブロックで確定されました。Web3は高速なパーミッションレス・トランザクションを実現できると謳っていますが、同時に悪意のある攻撃者が高速で攻撃を実行することを可能にしています。

「Web3セキュリティの未来はスピードにかかっています。私たちのデータによると、ハッキングや資金洗浄は迅速かつ安価に行える一方、チームの対応は遅く、コストがかかります」 と、Global Ledgerの調査責任者であるヴラディスラフ・シロティン氏は Cryptopolitan。

Syrotin氏は、Web3プロジェクトは異常な資金流出、急激な流動性低下、または疑わしいスマートtrac呼び出しを検知するために、検出までの時間を短縮すべきだと考えている。.

Syrotinによると、攻撃発生後1秒以内にアラートとブロックを自動化し、被害者報告とデータラベリングを10分以内に完了させるべきだという。現状では、総損失額を集計し、攻撃者のウォレット群を tracするのに数時間から数日かかっている。.

シロティン氏は、30秒間隔のアラートと4時間以内のラベル貼付といった、より緩やかな時間枠でも、dentの約半分を防ぎ、損失を削減できると付け加えた。.

この記事を読んでいるあなたは、既に一歩先を行っています。 ニュースレターを購読して、その優位性を維持しましょう。

免責事項: 本情報は投資助言ではありません。Cryptopolitan.com Cryptopolitan、 本ページの情報に基づいて行われた投資について一切責任を負いません。投資判断を行う前に、ごtrondentdentdentdentdentdentdentdent で調査を行うか、資格のある専門家にご相談されることを

速習コース

- どの仮想通貨でお金が稼げるか

- ウォレットを使ってセキュリティを強化する方法(そして実際に使う価値のあるウォレットはどれか)

- プロが使う、あまり知られていない投資戦略

- 仮想通貨への投資を始める方法(どの取引所を使うべきか、購入すべき最適な仮想通貨など)