CoWスワップでDNSハイジャックが発生した

- CoW SwapはDNS攻撃が発生したことを発表し、すべてのトレーダーに対し、このプロトコルとのやり取りを行わないよう勧告した。.

- 当該サイトはDNSレベルで攻撃を受け、権限を悪用したりウォレットのdent情報を盗み出したりする可能性のある悪意のあるページにリダイレクトされた。.

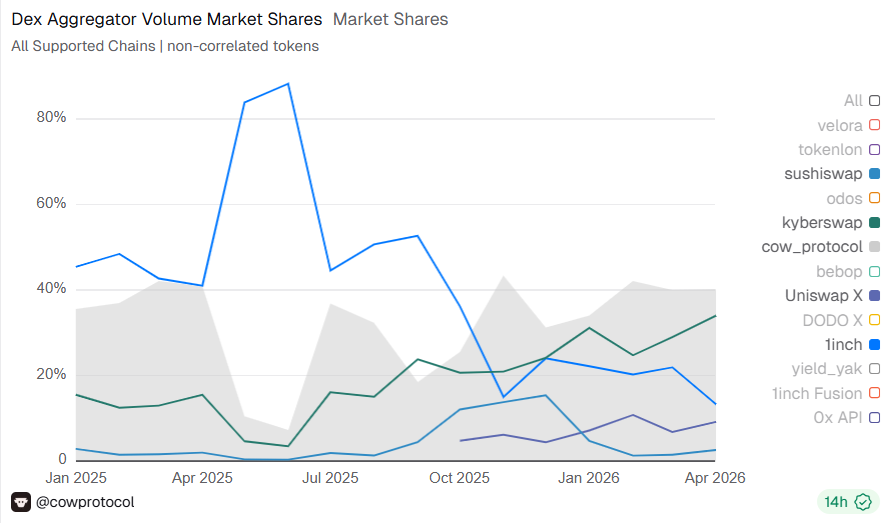

- CoW Swapは、2026年4月時点で主要なDEXアグリゲーターです。.

CoW Swapはフロントエンドの問題とDNSハイジャックを報告した。プロトコルはすべてのトレーダーに対し、接続されたウォレットから資産を失わないよう、権限を取り消すよう呼びかけた。.

主要なDEX取引ルーティングプロトコルの1つであるCoW Swapで、フロントエンドの問題が報告された。後に、この問題は悪意のあるDNSハイジャックであることが判明し、悪意のある攻撃者がトレーダーのウォレットを悪用することが可能になっていた。.

プロトコルチームは、UTC14時54分から90分以上にわたって発生したDNSハイジャックを発見した。バックエンドとAPIには影響はなかったが、ルーティングアプリ全体が一時停止した。.

CoW Swapは、追って通知があるまで、すべてのトレーダーに対しメインサイトの利用を停止するよう勧告した。.

🚨🚨

更新情報:CoW Swapは、UTC14:54(約90分前)にDNSハイジャックの被害を受けました。.

CoWプロトコルのバックエンドとAPIには影響はありませんでしたが、念のため一時的に停止しました。.

現在、事態の解決に向けて積極的に取り組んでおります。引き続き…

— CoW DAO (@CoWSwap) 2026年4月14日

DNSハイジャックはWeb3にとって極めて危険な攻撃であり、攻撃が気づかれずに接続されたウォレットから資金を盗み出す可能性がある。CoW SwapのフロントエンドはDEX取引への信頼できるリンクの一つであり、バックエンドの脆弱性を悪用しなくても資金を盗まれる可能性がある。.

攻撃から3時間以内に、侵害されたサイトから 100万ドルの 資金が盗まれた。フラグが立てられたアドレスの1つは、 219ETHを 。この攻撃の正確な規模は、プロトコルとやり取りするウォレットの数と、許可によって大口投資家のウォレットが露呈したかどうかによって決まる。

DNS攻撃はCoWスワップユーザーにどのような影響を与えますか?

CoW Swapの公式アドレスがドメインレベルで侵害され、そのサイトを入り口として利用していたすべての人に影響が出ました。.

Swap.cow.fi は、ユーザーを悪意のあるサイトにリダイレクトしている可能性があり、そのサイトはユーザーからウォレットのtracdent、権限、さらにはシードフレーズを抜き取るために悪用される可能性があります。サイトはより深いレベルで侵害され、トラフィックを悪意のあるウェブサーバーにリダイレクトできるようになっている可能性があります。.

ユーザーは依然として公式アドレスを確認でき、それは正当なものに見える。Cow Swapのtracには影響はなく、APIも理論上は使用可能だが、プロトコルチームは安全性が確認されるまでアプリを使用しないよう警告している。.

最近のやり取りについては、Revoke Cashなどのサービスを利用して、サイトを通じて行われたすべての権限を取り消すのが最善策です。トレーダーは、このサービスを利用してウォレットの権限リストを確認し、不明な接続やCoWプロトコルの権限をすべて切断することができます。.

カウプロトコル攻撃により、Web3の新たな脆弱性が明らかになった。

Cow SwapはWeb3取引の主要ハブの一つとなっている。このルーターは3月に約38億ドル、4月には現在までに約12億2000万ドルの取引量を処理した。週平均取引量は約7億ドルの水準を維持している。.

このプロトコルは、最適なDEX価格設定を実現する最もアクティブなルーターであり、EVM互換チェーンで広く利用されています。CoWプロトコルは、 Ethereum、Gnosis、Arbitrum、Base、Polygon、 Avalanche、Lens Networkでアクティブに動作しています。ここ数ヶ月、CoWプロトコルは BNB チェーンの取引でより広く利用されるようになりました。.

今回のDNS攻撃は、Web3攻撃の一連の試みに続くものであり、多くの場合、甚大な被害をもたらしている。この事件は、最近の Drift Protocol ハッキング事件を受けて、さらに注目を集めた。Web3攻撃はますます頻繁に発生しており、アナリストたちは、脆弱性の監視にAIが関与しているのではないかと疑っている。

最も賢い暗号通貨マインドを持つ人々はすでに私たちのニュースレターを読んでいます。参加してみませんか?ぜひ ご参加ください。

免責事項。 提供される情報は取引アドバイスではありません。Cryptopolitan.com Cryptopolitan、 このページで提供される情報に基づいて行われた投資について一切の責任を負いません。tronお勧めしますdent 調査や資格のある専門家への相談を

クリスティーナ・ヴァシレヴァ

フリスティナ・ヴァシレヴァは、 DeFi、ビジネス、経済ニュースを専門としています。ソフィア大学で経営学、ジャーナリズム、マスコミュニケーションの学士号を4年間取得後、哲学の修士号を取得しました。国内有数の新聞社で、商品市場と企業業績を担当する記者として勤務した経験があります。現在は、 Cryptopolitanの寄稿記者を務めています。.

速習コース

- どの仮想通貨でお金が稼げるか

- ウォレットを使ってセキュリティを強化する方法(そして実際に使う価値のあるウォレットはどれか)

- プロが使う、あまり知られていない投資戦略

- 仮想通貨への投資を始める方法(どの取引所を使うべきか、購入すべき最適な仮想通貨など)