Gli hacker nordcoreani sfruttano le chiamate Zoom deepfake per hackerare le aziende di criptovalute

- Gli hacker nordcoreani prendono di mira le aziende di criptovalute con false riunioni su Zoom.

- Inizialmente gli hacker contattano la vittima tramite Telegram, utilizzando un account compromesso.

- Questi hacker sono stati osservati mentre tentavano di utilizzare in modo improprio Gemini per sviluppare un codice che consentisse di rubare criptovalute.

Gli hacker statali nordcoreani stanno prendendo di mira le aziende di criptovalute con diversi malware unici, distribuiti insieme a molteplici truffe, tra cui false riunioni Zoom.

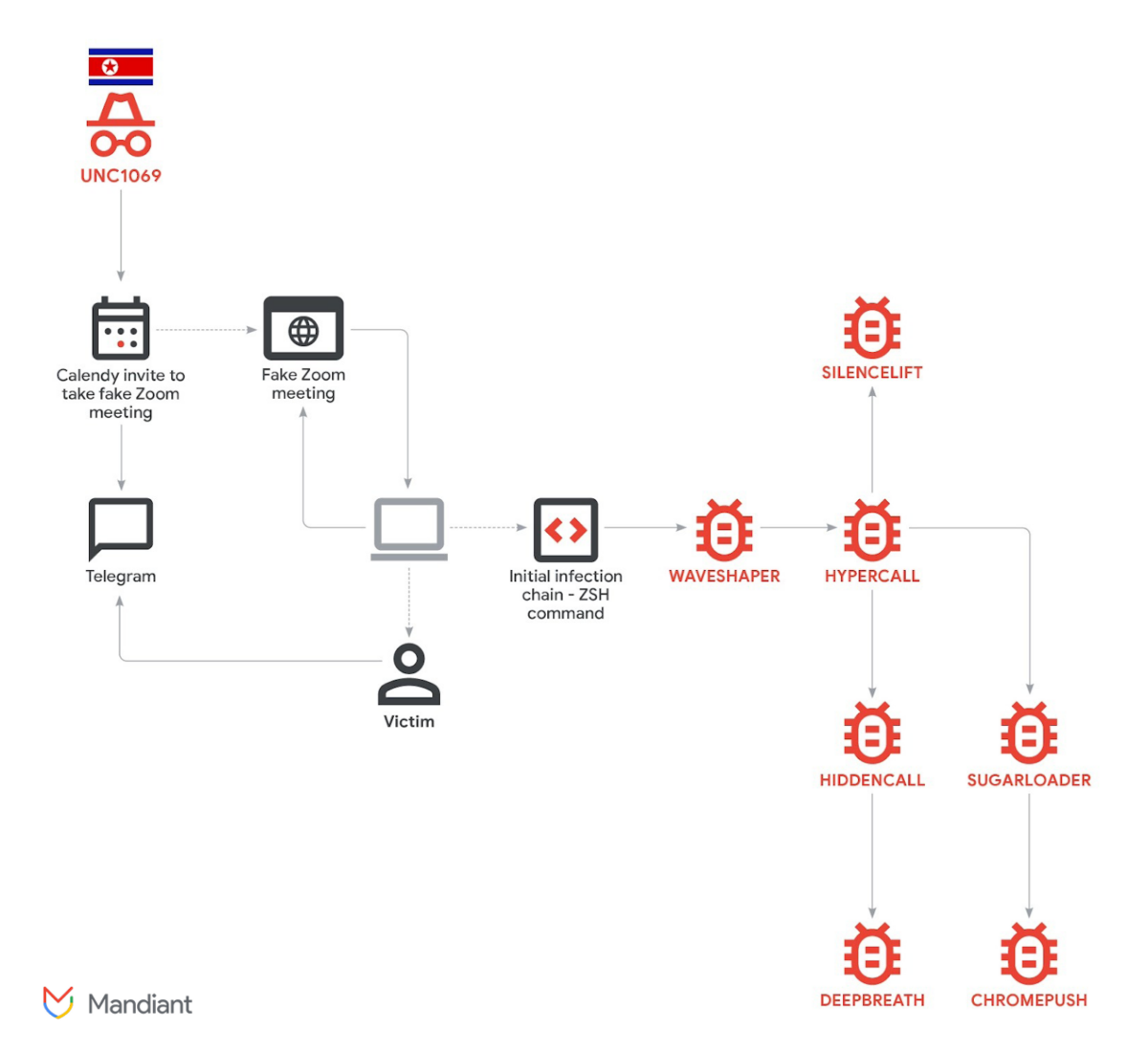

È stato osservato che l'autore della minaccia, legato alla Corea del Nord e noto come UNC1069, ha preso di mira il settore delle criptovalute per rubare dati sensibili dai sistemi Windows e macOS, con l'obiettivo finale di facilitare il furto finanziario.

Si ritiene che UNC1069 sia attivo da aprile 2018. Ha una storia di campagne di ingegneria sociale a scopo di lucro, utilizzando falsi inviti a riunioni e fingendosi investitori di aziende rispettabili.

Una falsa chiamata Zoom lancia un attacco malware contro un'azienda di criptovalute

Nel loro ultimo rapporto, i ricercatori di Google Mandiant hanno dettagliato la loro indagine su un'intrusione ai danni di un'azienda FinTech operante nel settore delle criptovalute. Secondo gli investigatori, l'intrusione è iniziata con un account Telegram compromesso, appartenente a un dirigente del settore delle criptovalute.

Gli aggressori hanno utilizzato il profilo rubato per contattare la vittima. Hanno gradualmente instaurato un rapporto di fiducia con la vittima prima di inviarle un invito su Calendly per una videoconferenza. Il link alla videoconferenza indirizzava la vittima a un falso dominio Zoom ospitato su un'infrastruttura sotto il controllo degli aggressori.

Durante la chiamata, la vittima ha riferito di aver visto quello che sembrava essere un video deepfake di un CEO di un'altra società di criptovalute.

"Sebbene Mandiant non sia stata in grado di recuperare prove forensi perdentdentdentdentdentdentdentdentdent caratteristiche analoghe, in cui sarebbero stati utilizzati anche i deepfake", si legge.

Gli aggressori hanno creato l'impressione di problemi audio durante la riunione per giustificare il passo successivo. Hanno chiesto alla vittima di eseguire comandi di risoluzione dei problemi sul proprio dispositivo. Questi comandi, personalizzati sia per i sistemi macOS che Windows, hanno segretamente avviato la catena di infezione. Di conseguenza, sono stati attivati diversi componenti malware.

Mandiant hadentsette diversi tipi di malware utilizzati durante l'attacco. Gli strumenti erano progettati per accedere al portachiavi e rubare password, recuperare cookie e informazioni di accesso del browser, accedere alle informazioni della sessione di Telegram e ottenere altri file privati.

Gli investigatori hanno valutato che l'obiettivo era duplice: consentire potenziali furti di criptovalute e raccogliere dati che avrebbero potuto supportare futuri attacchi di ingegneria sociale. L'indagine ha rivelato un volume insolitamente elevato di strumenti distribuiti su un singolo host.

I cluster di truffe collegati all'intelligenza artificiale mostrano una maggiore efficienza operativa

L'dent rientra in un modello più ampio. Alcuni attori legati alla Corea del Nord hanno sottratto oltre 300 milioni di dollari fingendosi figure di spicco del settore durante riunioni fraudolente su Zoom e Microsoft Teams.

La portata dell'attività nel corso dell'anno è stata ancora più impressionante. Come riportato da Cryptopolitan, i gruppi criminali nordcoreani sono stati responsabili del furto di asset digitali per un valore di 2,02 miliardi di dollari nel 2025, con un aumento del 51% rispetto all'anno precedente.

Chainalysis ha inoltre rivelato che i cluster di truffe legati ai fornitori di servizi di intelligenza artificiale mostrano una maggiore efficienza operativa rispetto a quelli privi di tali collegamenti. Secondo l'azienda, questa tendenza suggerisce un futuro in cui l'intelligenza artificiale diventerà una componente standard della maggior parte delle operazioni fraudolente.

In un rapporto pubblicato lo scorso novembre, il Google Threat Intelligence Group (GTIG) ha evidenziato l'utilizzo da parte dell'autore della minaccia di strumenti di intelligenza artificiale (IA) generativa, come Gemini, per produrre materiale esca e altri messaggi relativi alle criptovalute, nell'ambito delle proprie campagne di ingegneria sociale.

Almeno dal 2023, il gruppo ha abbandonato le tecniche di spear-phishing e la finanza tradizionale (TradFi) per concentrarsi sul settore Web3, come gli exchange centralizzati (CEX), gli sviluppatori di software presso istituti finanziari, le aziende ad alta tecnologia e i singoli individui presso i fondi di venture capital.

Google.

Il gruppo è stato anche osservato mentre tentava di abusare di Gemini per sviluppare codice per rubare criptovalute. Sfruttavano anche immagini deepfake e video espedienti che imitavano individui del settore crypto nelle loro campagne per distribuire alle vittime una backdoor chiamata BIGMACHO, spacciandola per un kit di sviluppo software (SDK) di Zoom.

Le menti più brillanti del mondo delle criptovalute leggono già la nostra newsletter. Vuoi partecipare? Unisciti a loro.

Disclaimer. Le informazioni fornite non costituiscono consulenza finanziaria. Cryptopolitandi declina ogni responsabilità per gli investimenti effettuati sulla base delle informazioni contenute in questa pagina. Raccomandiamotrondentdentdentdentdentdentdentdent e/o di consultare un professionista qualificato prima di prendere qualsiasi decisione di investimento.

CORSO

- Quali criptovalute possono farti guadagnare

- Come rafforzare la sicurezza del tuo portafoglio digitale (e quali sono quelli davvero validi)

- Strategie di investimento poco conosciute utilizzate dai professionisti

- Come iniziare a investire in criptovalute (quali piattaforme di scambio utilizzare, le migliori criptovalute da acquistare, ecc.)