La Corea del Nord ha creato un token falso per rubare 286 milioni di dollari a Drift Protocol e l'intelligenza artificiale sta rendendo questi attacchi più economici

- Hacker nordcoreani hanno rubato 286 milioni di dollari a Drift Protocol in 10 secondi utilizzando un token falso, firmatari ingannati tramite ingegneria sociale e una funzionalità Solana che permetteva di bloccare le transazioni pre-firmate per oltre una settimana prima di eseguirle.

- La Corea del Nord ha rubato oltre 300 milioni di dollari attraverso 18 attacchi informatici nel 2026, per un totale complessivo di 6,75 miliardi di dollari.

- Il CTO di Ledger ha avvertito quattro giorni dopo che l'intelligenza artificiale sta riducendo i costi degli attacchi "a zero"

Il più grande attacco hacker DeFi di quest'anno si è verificato la scorsa settimana, il 1° aprile, quando Drift Protocol, uno dei più grandi DEX (exchange decentralizzati) sulla rete solana , ha subito una vulnerabilità che ha causato la scomparsa di circa 286 milioni di dollari dal protocollo. L'attacco è stato ricondotto a hacker legati alla Corea del Nord e si è svolto in soli 10 secondi. Ciò che stupisce di questo attacco, tuttavia, è la sua meticolosità. Nessun codice è stato violato e nessuntracintelligente presentava bug. Le indagini condotte da società di analisi forense crittografica come Elliptic e TRM Labs indicano in realtà un attacco molto più calcolato.

Gli hacker nordcoreani hanno impiegato tre settimane per creare un token falso chiamato CarbonVote, caricandolo con qualche migliaio di dollari per farlo sembrare autentico, e allo stesso tempo hanno manipolato socialmente due dei cinque firmatari multisig del Consiglio di Sicurezza di Drift, inducendoli a pre-firmare autorizzazioni nascoste che non comprendevano appieno. Successivamente, hanno utilizzato una funzionalità Solana chiamata "durable nonces" per tenere in riserva quelle firme per oltre una settimana, in attesa del momento opportuno. È bastata una singola transazione il 1° aprile.

Come riportato da Elliptic, questo attacco è stato il diciottesimo hack di criptovalute collegato alla Corea del Nord solo quest'anno, con un furto di circa 300 milioni di dollari. Quattro giorni dopo l'attacco, il CTO di Ledger ha dichiarato pubblicamente che la natura allarmante dell'attacco e che l'intelligenza artificiale sta riducendo a zero il costo di attacchi di questo tipo. Questa affermazione è molto importante perché l'attacco a Drift è un caso di studio su come funzionano oggi queste operazioni. Gli aggressori non avevano bisogno di una vulnerabilità zero-day o di un crittografo di alto livello. Tutto ciò di cui avevano bisogno era pazienza, un token falso convincente e due persone che potevano manipolare. L'attacco ha di fatto messo in luce una vulnerabilità strutturale nella DeFi così come si presenta oggi. DeFi sta costruendo un'infrastruttura da miliardi di dollari protetta da piccoli gruppi di persone che possono essere ingannate, mentre gli avversari stanno diventando sempre più bravi a farlo.

Come la Corea del Nord ha rubato 286 milioni di dollari in 10 secondi

L'attacco al protocollo Drift è stato un exploit sofisticato che ha richiesto tre settimane di preparazione. Bloomberg ha riportato per la prima volta la violazione il 1° aprile, quando il protocollo Drift ha confermato che circa 286 milioni di dollari di asset degli utenti erano stati sottratti. L'intero piano è in realtà iniziato l'11 marzo, quando l'attaccante ha prelevato 10 ETH da Tornado Cash intorno alle 9 del mattino ora di Pyongyang e li ha utilizzati per implementare il token fasullo CarbonVote (CVT), un asset completamente fittizio con una liquidità iniziale di poche migliaia di dollari e mantenuto in vita tramite wash trading.

Nel corso delle due settimane successive, tra il 23 e il 30 marzo, l'attaccante ha aperto degli account nonce durevoli, una funzionalità legittima della Solana che consente di pre-firmare le transazioni e di mantenerle in sospesodefiindeterminato senza scadenza. Durante questo periodo, l'attaccante ha manipolato socialmente due dei cinque firmatari multisig del Consiglio di Sicurezza di Drift, inducendoli ad approvare transazioni che sembravano normali ma che, come da TRM Labs , contenevano autorizzazioni nascoste per il controllo amministrativo critico.

L'ultimo tassello è caduto il 27 marzo, quando Drift ha migrato il suo Consiglio di Sicurezza a una nuova configurazione con soglia 2/5 e blocco temporale zero, come riportato da BlockSec, eliminando di fatto l'unico ritardo che avrebbe permesso a chiunque di accorgersi di quanto stava per accadere. Quando è arrivato il 1° aprile, la trappola era già completamente pronta da giorni.

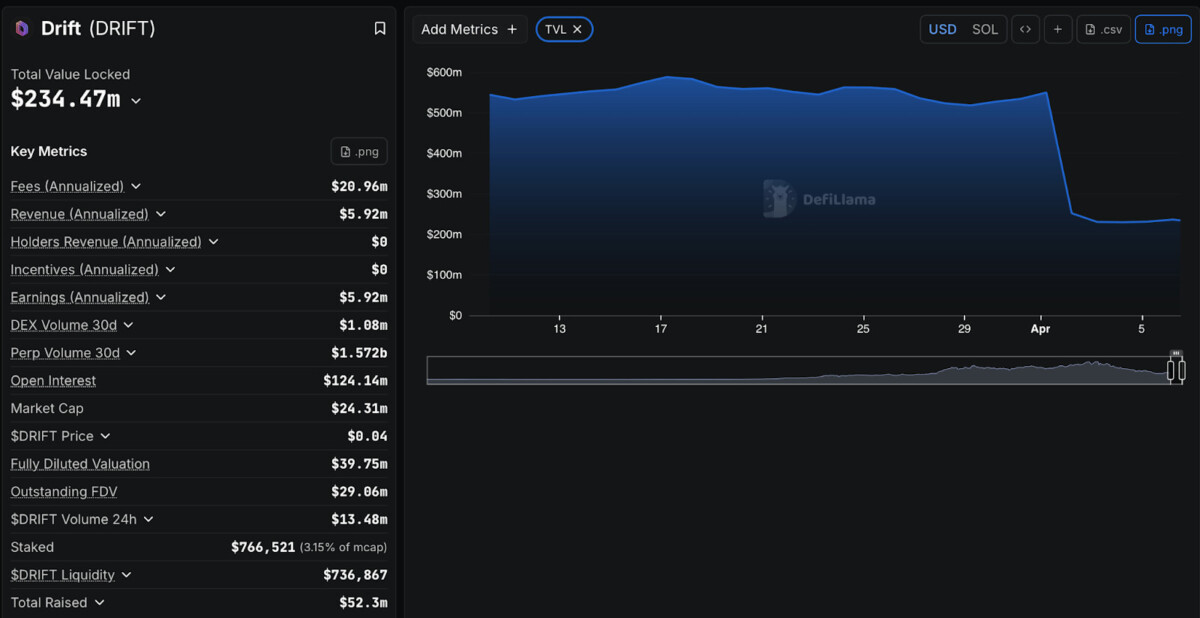

Il 1° aprile, l'attaccante ha utilizzato le approvazioni pre-firmate per elencare CarbonVote come garanzia valida, gonfiandone il valore fino a centinaia di milioni tramite la manipolazione dei prezzi dell'oracolo e prendendo il controllo della governance. Da lì, 31 transazioni di prelievo hanno svuotato i vault di Drift in pochi secondi. La parte più consistente comprendeva oltre 155 milioni di dollari in token JLP, insieme a decine di milioni in USDC, SOL, ETH e altri token di staking liquidi, e il valore totale bloccato sul protocollo è crollato istantaneamente da circa 550 milioni di dollari a meno di 250 milioni di dollari.

La rapidità dell'attacco è solo una parte della storia. Un piano dettagliato, durato ben tre settimane e conclusosi con un attacco di 10 secondi, ha dimostrato quanto facilmente la governance, e non il codice, possa diventare l'anello debole nella DeFi.

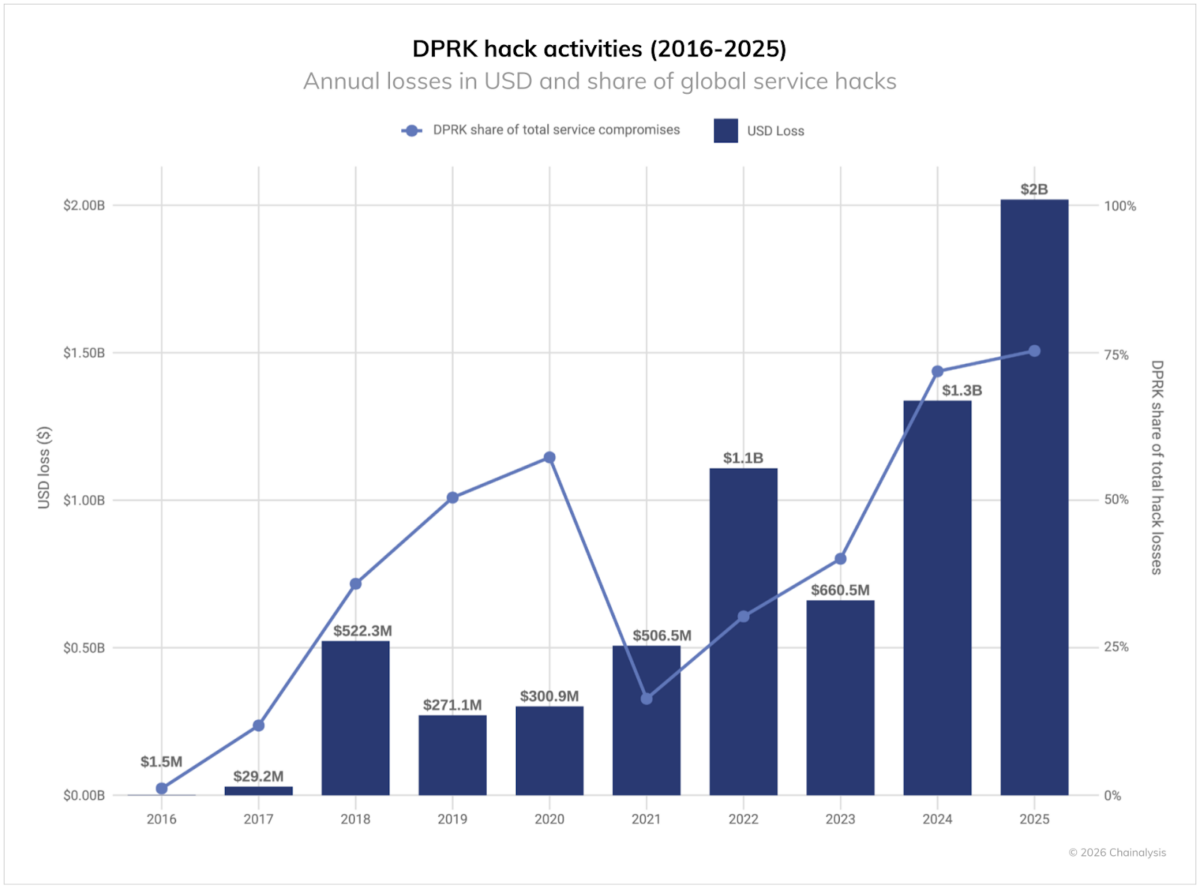

La guerra delle criptovalute da 300 milioni di dollari della Corea del Nord nel 2026

Questo attacco informatico, presumibilmente perpetrato da hacker legati alla Corea del Nord, non è affatto un evento isolato. Anzi, se si analizzano alcuni degli attacchi più eclatanti degli ultimi anni, diventa evidentedent si tratta di una campagna ben più ampia, orchestrata dallo Stato. Solo quest'anno, Elliptic ha segnalato che la vulnerabilità di Drift rappresenta il 18° furto di criptovalute attribuito alla RPDC, portando il totale dei fondi sottratti a oltre 300 milioni di dollari dall'inizio dell'anno. Se si guarda oltre quest'anno, la portata di questi attacchi provenienti da un singolo Paese diventa difficile da ignorare. L'anno scorso, attori legati alla Corea del Nord hanno rubato tra 1,92 miliardi di dollari secondo TRM Labs e 2,02 miliardi di dollari in criptovalute secondo Chainalysis . Ciò ha segnato un aumento del 51% su base annua degli attacchi condotti da questo gruppo, portando il loro bottino totale a 6,75 miliardi di dollari.

Nel 2025, la Corea del Nord ha rappresentato una quota record del 76% di tutte le violazioni di servizi, il che significa che un singolo Paese è responsabile della stragrande maggioranza dei furti che avvengono nel settore. In questo contesto, l'attacco hacker a Drift, che ora rappresenta il secondo più grande exploit all'interno dell'ecosistema Solana dopo la violazione di Wormhole del 2022, si inserisce in uno schema di attacchi.

Ciò defiquesto schema è la coerenza. L'attacco hacker a Bybit nel febbraio 2025, il più grande furto di criptovalute della storia, presentava configurazioni quasidentche includevano ingegneria sociale, accesso compromesso e scambio coordinato di fondi. TRM Labs osserva che gli operatori nordcoreani si affidano sempre più a reti di "lavanderia cinese" per il trasferimento di fondi tra diverse blockchain nel giro di poche ore.

L'attacco Drift dimostra concretamente l'esistenza di un sistema di squadre finanziate dallo Stato che conducono operazioni della durata di diverse settimane, avvalendosi di attività di ricognizione, manipolazione umana e di un'infrastruttura globale per il riciclaggio di denaro già predisposta.

L'intelligenza artificiale sta portando i costi degli attacchi "a zero": avverte il CTO di Ledger

Quattro giorni dopo il furto di dati da Drift, il CTO di Ledger, Charles Guillemet, ha rilasciato a CoinDesk una dichiarazione che ha completamente ribaltato ladentdell'incidente. "Trovare vulnerabilità e sfruttarle diventa davvero, davvero facile", ha affermato. "Il costo si sta riducendo a zero". Guillemet non ha nominato Drift, ma ne ha descritto il funzionamento preciso. L'intelligenza artificiale non solo aiuta gli aggressori a trovare bug nel codice più velocemente, ma rende anche l'ingegneria sociale più convincente, il phishing più personalizzato e il lavoro preparatorio che gli operatori nordcoreani hanno impiegato tre settimane su Drift più economico e scalabile di un ordine di grandezza. Ha inoltre evidenziato un problema crescente sul fronte della difesa: con l'aumento degli sviluppatori che si affidano al codice generato dall'IA, le vulnerabilità potrebbero diffondersi più rapidamente di quanto i revisori umani riescano a individuarle. "Non esiste un pulsante 'rendilo sicuro'", ha dichiarato. "Produrremo molto codice che sarà intrinsecamente insicuro". Attacchi informatici e exploit hanno causato perdite per 1,4 miliardi di dollari nel settore delle criptovalute nell'ultimo anno, e le previsioni di Guillemet indicano che la curva diventerà ancora più ripida, non più piatta.

L'attacco hacker a Drift è la prova più evidente della validità di questo avvertimento. Gli aggressori non hanno mai toccato il codice, hanno preso di mira le due persone che detenevano le chiavi. L'intelligenza artificiale non ha bisogno di violare uno smarttracse è in grado di generare un pretesto sufficientemente convincente per indurre un firmatario multi-firma ad approvare una transazione che non comprende appieno. Guillemet prevede una divisione nel settore: i sistemi critici come i wallet e i protocolli principali investiranno massicciamente nella sicurezza e si adatteranno, ma gran parte dell'ecosistema software più ampio potrebbe faticare a tenere il passo. Le soluzioni da lui raccomandate, la verifica formale tramite provematice l'isolamento hardware per le chiavi private, sono strutturalmente valide ma richiedono un livello di disciplina istituzionale che la maggior parte dei protocolli DeFi , incluso Drift, non ha ancora integrato. "Quando si dispone di un dispositivo dedicato non esposto a Internet, è intrinsecamente più sicuro", ha affermato. Il Consiglio di Sicurezza di Drift non aveva tale margine di sicurezza. Sono bastate due firme, un blocco temporale nullo e un token falso.

Cosa succederà ora: la ripresa di Drift e la reazione del settore

Il futuro di Drift Protocol è tutt'altro che chiaro e i primi segnali stanno già dividendo il settore. Subito dopo l'attacco, Anatoly Yakovenko ha suggerito una possibile via di ripresa: l'emissione di un airdrop di token in stile IOU (promessa di pagamento) per gli utenti colpiti, ricalcando la strategia adottata da Bitfinex nel 2016 dopo l'attacco hacker da 72 milioni di dollari.

L'idea è semplice: socializzare le perdite ora, rimborsare gli utenti nel tempo se il protocollo si riprende. Ma il contesto è molto diverso. Il TVL di Drift è stato quasi dimezzato, depositi e prelievi rimangono sospesi e, a differenza di Bitfinex, manca un sistema centralizzato di entrate a supporto di tali passività. Ciò ha generato immediate reazioni negative: i token IOU, in questo caso, rischiano di diventare strumenti puramente speculativi senza una chiara via di riscatto.

Allo stesso tempo, l'attività on-chain sta sollevando nuove preoccupazioni. Onchain Lens ha segnalato che un wallet collegato al team di Drift ha spostato 56,25 milioni di token DRIFT (circa 2,44 milioni di dollari) verso exchange centralizzati, tra cui Bybit e Gate, poco dopo l'exploit. Questa mossa, che in genere precede le pressioni di vendita, ha alimentato le speculazioni sul posizionamento privilegiato degli insider durante una crisi di liquidità.

Nel frattempo, i fondi dell'attaccante sono già stati trasferiti su diverse blockchain, in particolare su Ethereum, riducendo di giorno in giorno la probabilità di un recupero significativo. La conseguenza più ampia è che questodent non si concluderà con Drift. È probabile che acceleri l'esame a livello di settore della governance DeFi stessa, dagli standard di sicurezza multisig e dai requisiti di blocco temporale alla progettazione degli oracoli e ai controlli di esecuzione. Il futuro dipenderà da tre variabili: se Drift sarà in grado di presentare un piano di recupero credibile, se una parte dei fondi potrà essere traco congelata e se questo evento imporrà finalmente una riforma strutturale o diventerà solo un'altra costosa lezione che il settore ignorerà.

Non limitarti a leggere le notizie sulle criptovalute. Cerca di capirle. Iscriviti alla nostra newsletter. È gratis.

Disclaimer. Le informazioni fornite non costituiscono consulenza di trading. Cryptopolitan/ non si assume alcuna responsabilità per gli investimenti effettuati sulla base delle informazioni fornite in questa pagina. Consigliamotronvivamente di effettuare ricerche indipendentident di consultare un professionista qualificato prima di prendere qualsiasi decisione di investimento.

Anush Jafer

Anush è un analista e giornalista specializzato in criptovalute con quattro anni di esperienza nel settore. Si occupa di stablecoin, analisi on-chain, sviluppi normativi e dinamiche macroeconomiche legate al mondo delle criptovalute. È anche conduttore dei live streaming e dei podcast di Cryptopolitandedicati al mercato.

CORSO

- Quali criptovalute possono farti guadagnare

- Come rafforzare la sicurezza del tuo portafoglio digitale (e quali sono quelli davvero validi)

- Strategie di investimento poco conosciute utilizzate dai professionisti

- Come iniziare a investire in criptovalute (quali piattaforme di scambio utilizzare, le migliori criptovalute da acquistare, ecc.)