3 estensioni VS Code che rubanodentper GitHub, VSX e portafogli crittografici

- L'azienda di sicurezza informatica Koi Security scopre una nuova ondata della campagna GlassWorm, che nasconde malware nel codice Unicode invisibile all'interno delle estensioni VS Code.

- Il malware rubadentdi GitHub, Open VSX e dei portafogli crittografici, trasformando i computer degli sviluppatori in infrastrutture proxy e diffondendosi attraverso le catene di fornitura.

- GlassWorm utilizza la blockchain Solana come sistema di comando e controllo, rendendo l'operazione decentralizzata, resiliente e quasi impossibile da interrompere.

Gli sviluppatori dovranno fare i conti con un codice dannoso dormiente e poi attivo sulle estensioni di Visual Studio Code (VS Code), che si ritiene abbia compromesso migliaia di utenti rubandodentper GitHub, Open VSX e portafogli di criptovalute.

L'operazione GlassWorm, identificata per la prima voltadentsocietà di sicurezza informatica Koi Security alla fine del mese scorso, è stata creata da un gruppo di hacker che sfruttava le estensioni di VS Code distribuite sia tramite l'Open VSX Registry che il Visual Studio Marketplace di Microsoft. Secondo quanto riportato, i malintenzionati avrebbero inserito codice dannoso all'interno di strumenti di sviluppo apparentemente legittimi.

I ricercatori di sicurezza di Koi affermano che la campagna mira principalmente a raccoglieredentdegli sviluppatori come token NPM, accessi GitHub edentGit, per consentire la compromissione della catena di fornitura e il furto finanziario.

Secondo l'analisi di Koi, lo stesso malware ha preso di mira anche 49 diverse estensioni di portafogli di criptovalute, prosciugando i fondi degli utenti ed esfiltrando dati sensibili su server remoti.

GlassWorm trasforma le macchine degli sviluppatori in strumenti per i criminali

Come riportato nell'articolo del blog del team di Koi, condiviso su diversi subreddit, le estensioni dannose implementano server proxy SOCKS e utilizzano i sistemi di sviluppo compromessi per creare una rete proxy criminale. Parallelamente, installano server VNC nascosti, consentendo agli aggressori l'accesso remoto completo alle macchine delle vittime senza alcuna traccia visibile.

LedentGitHub e NPM rubate aiutano gli operatori a infettare ulteriori repository e pacchetti e consentono a GlassWorm di propagarsi più in profondità nella catena di fornitura del software.

Open VSX ha confermato di averdente rimosso tutte le estensioni dannose note associate alla campagna il 21 ottobre, revocando e ruotando anche i token compromessi.

Tuttavia, il nuovo rapporto di Koi Security indica che GlassWorm è riemerso, utilizzando una forma più avanzata di offuscamento basato su Unicode per aggirare i sistemi di rilevamento.

Secondo l'azienda, il 17 ottobre sono state nuovamente compromesse sette estensioni, per un totale di 35.800 download. La telemetria di Koi mostra inoltre che, al momento della stesura di questo articolo, dieci estensioni infette sono attualmente attive e disponibili al pubblico e distribuiscono malware.

"L'infrastruttura di comando e controllo dell'aggressore rimane pienamente operativa. I server di payload continuano a rispondere e ledentrubate vengono utilizzate per compromettere nuovi pacchetti."

Il malware CodeJoy è invincibile, smentisce Koi Security

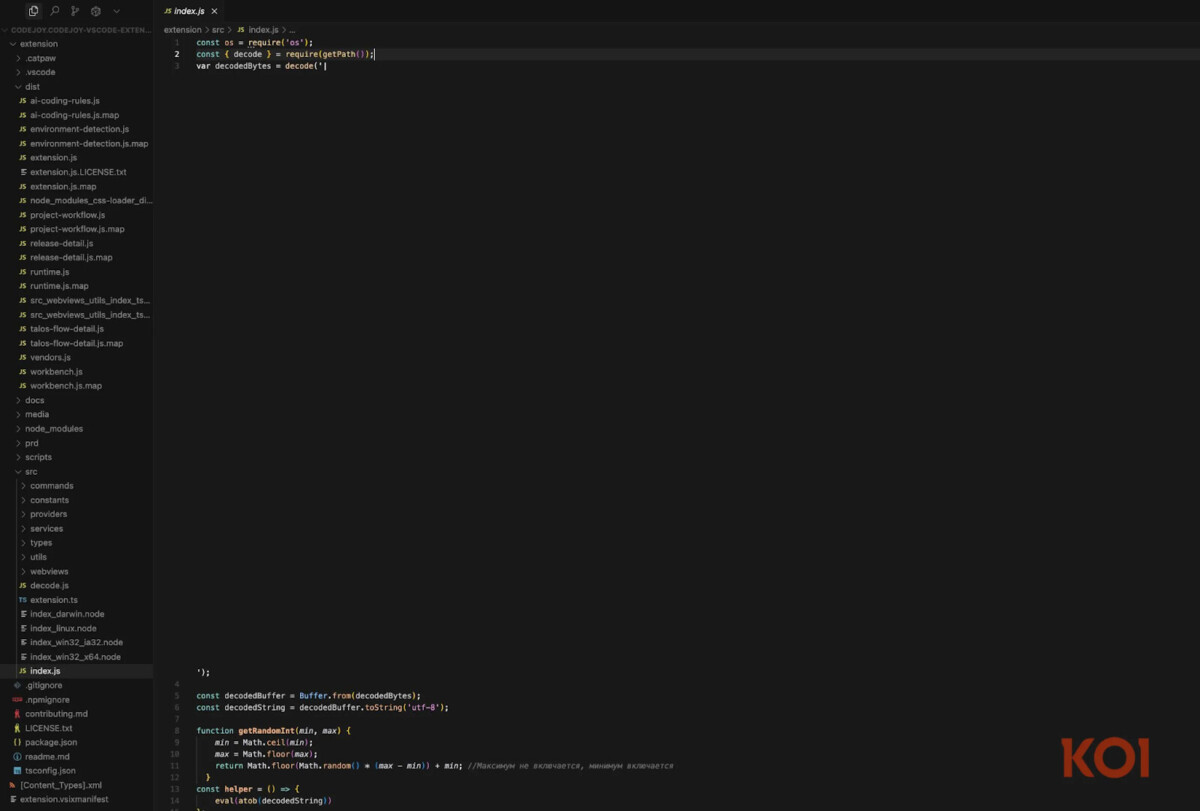

Il motore di analisi dei rischi di Koi ha segnalato un'estensione Open VSX chiamata CodeJoy dopo che la versione 1.8.3 ha mostrato "insoliti cambiamenti comportamentali". CodeJoy sembra uno strumento di produttività per sviluppatori legittimo, con centinaia di download, una base di codice pulita e aggiornamenti regolari.

"Quando abbiamo aperto il codice sorgente, abbiamo notato un enorme spazio vuoto tra le righe due e sette", hanno affermato i ricercatori di Koi. "Non si tratta di uno spazio vuoto, ma di codice dannoso codificato in caratteri Unicode non stampabili che non vengono visualizzati nell'editor di codice."

Gli aggressori hanno utilizzato selettori di varianti Unicode invincibili che rendono il payload dannoso invisibile all'occhio umano. Gli strumenti di analisi statica e le revisioni manuali del codice non hanno rilevato nulla di insolito, eppure l'interprete JavaScript ha eseguito i comandi nascosti in modo impeccabile.

Una volta decodificati, i caratteri invisibili hanno rivelato un meccanismo di carico utile di seconda fase, che i ricercatori di Koi hanno scoperto utilizzare la blockchain Solana come infrastruttura di comando e controllo (C2).

"L'aggressore utilizza come canale C2 una blockchain pubblica, immutabile, decentralizzata e resistente alla censura", ha spiegato Koi.

Il malware analizza la rete Solana alla ricerca di transazioni provenienti da un indirizzo di portafoglio hardcoded. Una volta individuato, legge il campo memo, in cui è possibile allegare testo arbitrario alle transazioni. All'interno di tale campo memo si trova un oggetto JSON contenente un collegamento codificato in base64 per scaricare il payload della fase successiva.

Una transazione Solana del 15 ottobre visualizzata nell'analisi di Koi conteneva dati decodificati in un URL che ospitava la posizione attiva per il download della fase successiva del malware.

Un aggressore può ruotare i payload pubblicando una nuova transazione Solana per frazioni di centesimo, aggiornando tutte le estensioni infette che interrogano la blockchain per nuove istruzioni.

Secondo Koi, anche se i difensori bloccano un URL del payload, l'aggressore può emettere un'altra transazione più velocemente di quanto impieghi per bloccarne una.

"È come giocare a Whack-a-mole con infinite talpe", ha osservato un ricercatore di Koi.

Idan Dardikman, Yuval Ronen e Lotan Sery, membri di Koi Security, hanno confermato che l'autore della minaccia ha pubblicato di recente, questa settimana, nuove transazioni Solana contenenti nuovi endpoint di comando.

Le menti più brillanti del mondo delle criptovalute leggono già la nostra newsletter. Vuoi partecipare? Unisciti a loro.

Disclaimer. Le informazioni fornite non costituiscono consulenza finanziaria. Cryptopolitandi declina ogni responsabilità per gli investimenti effettuati sulla base delle informazioni contenute in questa pagina. Raccomandiamotrondentdentdentdentdentdentdentdent e/o di consultare un professionista qualificato prima di prendere qualsiasi decisione di investimento.

CORSO

- Quali criptovalute possono farti guadagnare

- Come rafforzare la sicurezza del tuo portafoglio digitale (e quali sono quelli davvero validi)

- Strategie di investimento poco conosciute utilizzate dai professionisti

- Come iniziare a investire in criptovalute (quali piattaforme di scambio utilizzare, le migliori criptovalute da acquistare, ecc.)