Quelles failles de sécurité Web3 ont été mises en évidence par le piratage de KelpDAO ?

- Desdentde sécurité Web3 ont révélé que les applications interagissent rarement directement avec les chaînes, mais s'appuient sur les données RPC.

- La couche de données peut être défectueuse ou censurée, ce qui entraîne une disparité entre les données d'une application et les soldes sur la chaîne.

- La sécurité du Web3 est une question de rapidité, et les protocoles doivent automatiser la réaction aux transactions suspectes.

Le piratage de KelpDAO a révélé plusieurs failles dans la sécurité du Web3. Le problème majeur résidait dans l'exécution parfaite, par les blockchains, de transactions basées sur des données erronées.

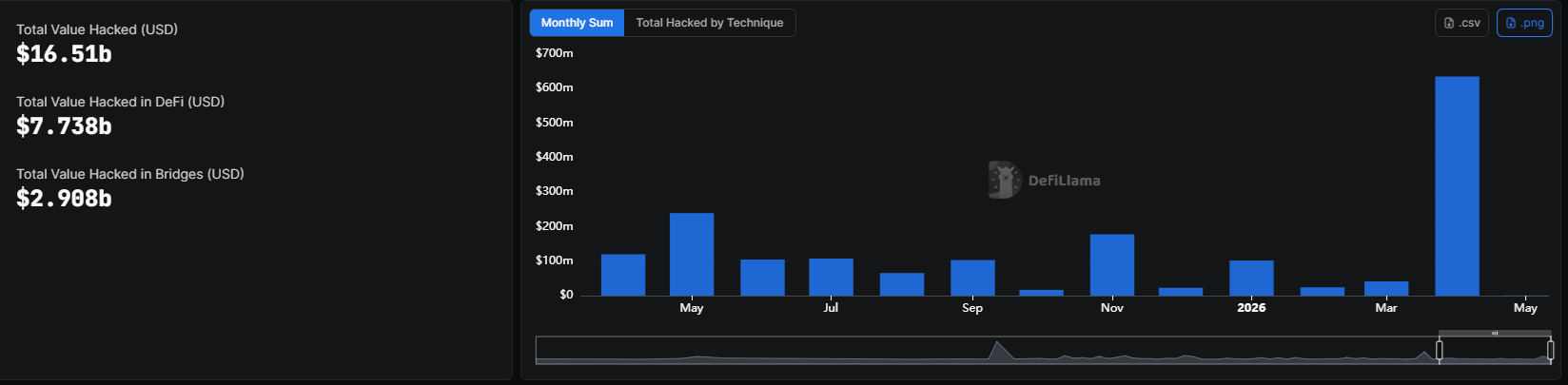

La sécurité du Web3 reste une priorité absolue, car elle est essentielle pour rétablir la confiance dans DeFi . Le piratage de KelpDAO a eu des répercussions durables sur DeFi les prêts et a soulevé des questions quant au renforcement de la sécurité du Web3.

La récente vague de piratages d'avril pourrait inciter les applications à revoir leurs méthodes d'accès aux données et d'autorisation des transactions. Des attaques similaires se sont poursuivies en mai, avec 930 000 $ de pertes depuis le début du mois. Récemment, le protocole Bisq a perdu 858 000 $ suite à une faille dans sa logique et à une attaque par usurpation d'identité, selon DeFiLlama les données.

Les applications Web3 ont un problème de vérification des données

Selon Victor Fei d'Ormilabs, le piratage de KelpDAO est un exemple clair de la façon dont une application peut continuer à fonctionner, même si l'état de la blockchain ne correspond pas aux données.

Fei a expliqué que les applications n'accèdent pas toujours directement à la blockchain. Elles s'appuient plutôt sur des intermédiaires tels que les nœuds RPC, au lieu d'utiliser les données brutes de la chaîne. Cette approche est nécessaire pour Ethereum et d'autres blockchains plus anciennes, qui ne sont plus accessibles directement à la plupart des applications.

Avec des données disponibles en quantité limitée, un pont ne peut s'appuyer que sur un petit nombre de nœuds RPC. Si certaines sources sont compromises ou indisponibles, l'application risque de fonctionner avec des données erronées, même si la chaîne sous-jacente continuera de considérer les transactions comme valides.

La plupart des applications Web3 modernes n'accèdent pas directement à la chaîne de caractères, mais s'appuient sur des systèmes d'indexation pour récupérer les informations pertinentes. Or, ces index peuvent afficher des données erronées ou devenir un vecteur d'attaque direct.

L'exploitation de la faille KelpDAO a pleinement révélé cette vulnérabilité. Le processus de vérification s'appuyait sur un nombre limité de sources RPC, et des attaquants en ont détourné certaines. Grâce à cette couche de données défectueuse, la blockchain a traité les transactions normalement et dépensé de véritables cryptomonnaies en échange d'un solde fictif.

Le problème devient encore plus grave si l'on autorise les agents d'IA à agir sur la base d'une couche de données limitée et potentiellement erronée.

Comment renforcer la sécurité du Web3 ?

Le principal défaut de KelpDAO, du protocole Driftet d'autres piratages récents réside dans la rapidité d'exécution. La plupart des transactions étaient instantanées et finalisées dès le bloc suivant, sans délai ni vérification supplémentaire. Web3 a mis en avant sa capacité à effectuer des transactions rapides et sans autorisation, mais elle permet également aux pirates d'exécuter leurs attaques avec une grande rapidité.

« L’avenir de la sécurité du Web3 repose sur la rapidité. Nos données montrent que le piratage et le blanchiment d’argent sont rapides et peu coûteux, tandis que la réaction des équipes est lente et onéreuse », a commenté Vladyslav Syrotin, responsable des enquêtes chez Global Ledger, à Cryptopolitan.

Syrotin estime que les projets Web3 devraient réduire leur délai de détection afin de repérer les sorties de fonds inhabituelles, les baisses soudaines de liquidités ou les appels detracintelligents suspects.

Selon Syrotin, les alertes et les blocages devraient être automatisés en une seconde après une attaque, et les rapports aux victimes ainsi que l'étiquetage des données devraient être disponibles en 10 minutes. Actuellement, il faut des heures, voire des jours, pour évaluer les pertes totales et tracles groupes de portefeuilles des attaquants.

Syrotin a ajouté que même un délai plus long, avec des alertes de 30 secondes et un étiquetage en quatre heures, peut aider à prévenir environ la moitié desdentet à réduire les pertes.

Si vous lisez ceci, vous avez déjà une longueur d'avance. Restez-y grâce à notre newsletter.

Avertissement : Les informations fournies ne constituent pas un conseil en investissement. CryptopolitanCryptopolitan.com toute responsabilité quant aux investissements réalisés sur la base des informations présentées sur cette page. Nous voustrondentdentdentdentdentdentdentdent et/ou de consulter un professionnel qualifié avant toute décision d’investissement.

LES

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)