Des pirates informatiques nord-coréens déploient un logiciel malveillant basé sur Nim sur les réseaux Web3 et de cryptomonnaies

- Des pirates informatiques nord-coréens ciblent des startups Web3 en utilisant de fausses invitations à des réunions Zoom.

- La famille de logiciels malveillants NimDoor utilise des langages de programmation avancés pour attaquer les Mac.

- Les attaquants volent les données de navigation, les mots de passe et les messages Telegram de leurs victimes.

Des pirates informatiques nord-coréens ont lancé une campagne de logiciels malveillants sophistiquée ciblant les entreprises du Web3 et des cryptomonnaies à l'aide du logiciel malveillant NimDoor.

SentinelLabs adent. des méthodes d'attaque avancées qui combinent l'ingénierie sociale avec des techniques de programmation complexes pour infiltrer les systèmes Mac et voler des informations sensibles

Des pirates informatiques nord-coréens trompent leurs victimes grâce à de fausses mises à jour de réunions Zoom

Les pirates nord-coréens initient leurs attaques en se faisant passer pour des contacts connus via la messagerie Telegram, puis demandent à leurs victimes d'organiser des réunions via l'application Calendly. Les victimes sont ensuite invitées par courriel à télécharger ce qui semble être une mise à jour légitime du logiciel Zoom, contenant en réalité de faux liens de réunion Zoom.

Les attaquants créent des domaines contenant des fichiers malveillants présentés comme des mises à jour du support Zoom, avec des noms de domaine conçus pour ressembler aux URL de réunions Zoom réelles. Ces domaines usurpés contiennent des variantes telles que support.us05web-zoom.forum et support.us05web-zoom.cloud, très similaires aux domaines web Zoom authentiques connus des utilisateurs.

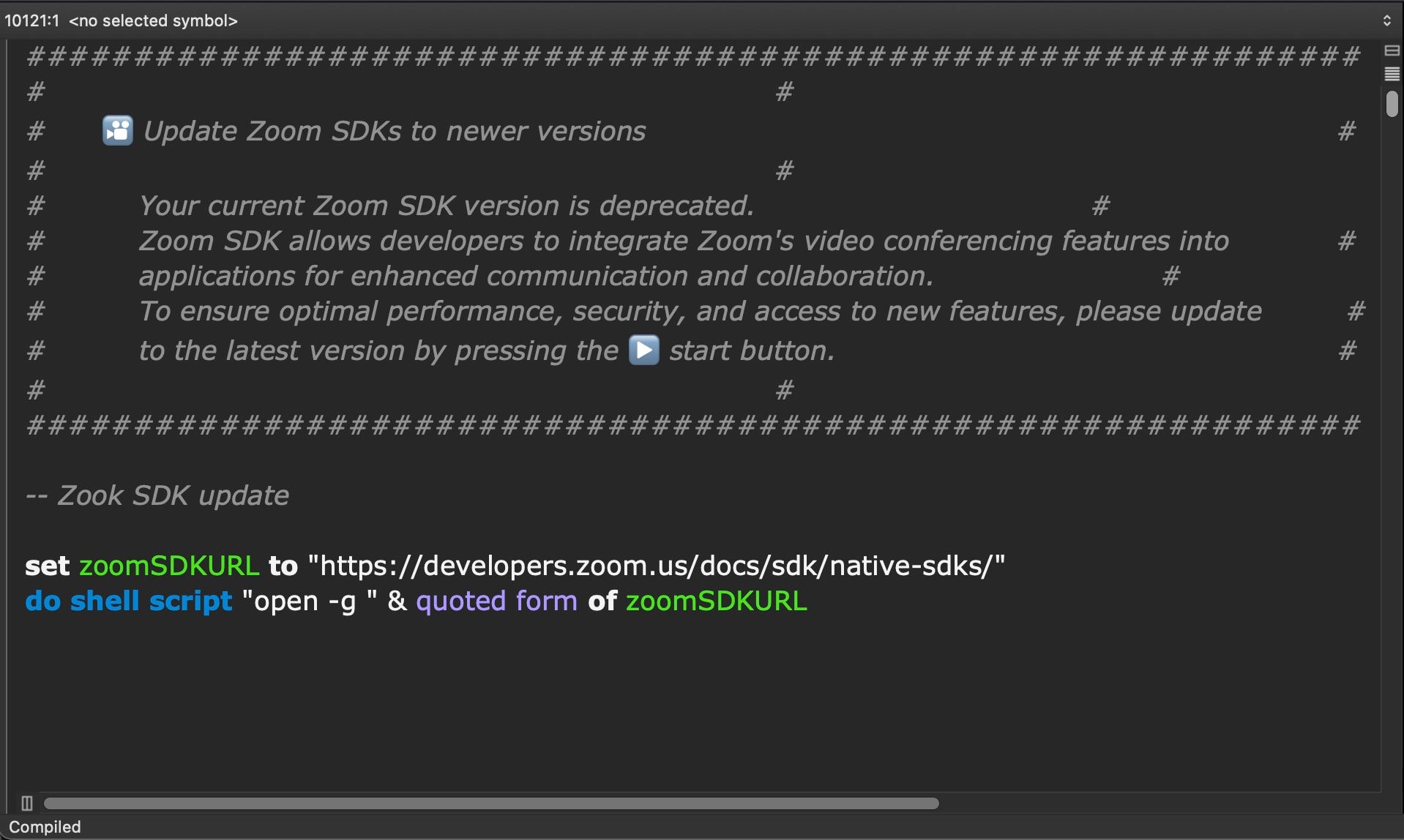

Les programmes d'attaque contiennent des milliers de lignes vides afin de dissimuler leur véritable fonction, ce qui leur donne une apparence plus imposante et plus naturelle que de simples programmes d'attaque. En réalité, ils ne renferment que trois lignes de code malveillant qui téléchargent et exécutent d'autres modules d'attaque depuis des serveurs contrôlés par les pirates.

Les chercheurs de SentinelLabs ont découvert plusieurs domaines utilisés simultanément par les mêmes attaquants, ce qui indique une campagne de grande envergure touchant de nombreuses victimes. Chaque victime recevait une adresse web personnalisée. Les fautes de frappe dans les faux fichiers de mise à jour, comme « Zook SDK Update » au lieu de « Zoom SDK Update », sont plus facilement détectables et tracpar les chercheurs en sécurité.

Une fois la mise à jour frauduleuse exécutée par les victimes, le logiciel malveillant charge une URL de redirection Zoom légitime contenant un fichier HTML. Ceci permet de faire passer l'infection initiale pour légitime tout en déclenchant subrepticement les principaux composants de l'attaque. Le but est d'induire les victimes en erreur en leur faisant croire qu'elles ont effectué avec succès une mise à jour logicielle standard.

Le logiciel malveillant NimDoor vole les mots de passe et les données personnelles

Une fois l'ordinateur infecté, la campagne de malware NimDoor utilise deux modes d'attaque distincts. Le premier vise à dérober des informations personnelles telles que les mots de passe, les données de navigation et l'historique des conversations des applications courantes. Le second permet un accès permanent aux systèmes compromis grâce à des programmes fonctionnant en arrière-plan et dissimulés dans l'environnement.

Ce logiciel malveillant cible plusieurs navigateurs web, dont Google Chrome, Firefox, Microsoft Edge, Brave et Arc, et copie les mots de passe enregistrés, l'historique de navigation et les informations de connexion sauvegardées. Il dérobe également les mots de passe système stockés dans les gestionnaires de mots de passe intégrés aux ordinateurs Mac et copie les fichiers d'historique des commandes qui indiquent les programmes exécutés par les utilisateurs.

Un composant spécialisé cible spécifiquement les données de messagerie Telegram, dérobant les bases de données de conversations chiffrées et les clés de déchiffrement permettant aux attaquants de lire les conversations privées hors ligne. Les informations Telegram volées comprennent à la fois les fichiers de messages chiffrés et les clés spéciales nécessaires pour les déverrouiller et les lire.

Toutes les informations volées sont compressées et envoyées à des serveurs contrôlés par l'attaquant via des connexions chiffrées. Le logiciel malveillant crée des dossiers cachés sur les ordinateurs infectés pour stocker temporairement les données copiées avant leur transmission, en utilisant des noms conçus pour ressembler à ceux de fichiers système légitimes.

L'attaque utilise des langages de programmation avancés, notamment Nim et C++, que de nombreux programmes de sécurité peinent à détecter. Le logiciel malveillant intègre des fonctionnalités lui permettant d'échapper à la détection par les logiciels de sécurité, comme la communication via des connexions web chiffrées et l'utilisation de noms et d'emplacements de fichiers d'apparence légitime.

Les attaquants ont conçu le logiciel malveillant pour fonctionner spécifiquement sur les ordinateurs Mac, tirant parti des fonctionnalités intégrées de Mac pour dissimuler leurs activités et maintenir un accès persistant aux systèmes infectés.

Des méthodes de persistance avancées garantissent la survie du logiciel malveillant

NimDoor logiciel malveillant intègre des méthodes permettant de maintenir l'accès aux ordinateurs infectés, même après le redémarrage du système ou la tentative de suppression du logiciel malveillant. Les attaquants utilisent une technique ingénieuse qui réinstalle automatiquementmaticlogiciel malveillant dès que l'utilisateur tente de le désinstaller ou de le supprimer.

Lorsque les utilisateurs tentent d'arrêter le processus malveillant ou d'éteindre leur ordinateur, le logiciel malveillant intercepte ces signaux d'arrêt et crée immédiatement des copies de sauvegarde de lui-même dans des emplacements cachés du système infecté. De ce fait, toute tentative de suppression du logiciel malveillant déclenche en réalité sa réinstallation.

Le logiciel malveillant crée de faux fichiers système dont les noms sont conçus pour paraître légitimes, par exemple en créant des dossiers portant le nom de services Google, mais avec de subtiles variations orthographiques généralement imperceptibles pour l'utilisateur. Ces faux fichiers obtiennentmatic les autorisations de démarrage, ce qui permet au logiciel malveillant de s'exécuter à chaque démarrage de l'ordinateur.

Un composant clé fait office de programme de surveillance léger qui communique avec les serveurs de l'attaquant toutes les 30 secondes, en envoyant des informations sur les programmes en cours d'exécution et en attendant de nouvelles commandes. Cette surveillance s'effectue via des connexions en apparence anodines, similaires au trafic web normal.

Le logiciel malveillant intègre également un délai de 10 minutes avant son activation complète, ce qui lui permet d'échapper à la détection par les logiciels de sécurité qui recherchent immédiatement les comportements suspects. Ce délai le fait passer pour un programme normal nécessitant un temps de démarrage.

Ces méthodes de persistance employées par les pirates informatiques nord-coréens rendent le logiciel malveillant particulièrement difficile à supprimer complètement pour les utilisateurs lambda. De plus, le nettoyage complet des systèmes infectés nécessite souvent des outils de sécurité spécialisés ou l'intervention d'un professionnel.

Ne vous contentez pas de lire les actualités crypto. Comprenez-les. Abonnez-vous à notre newsletter. C'est gratuit.

Avertissement : Les informations fournies ne constituent pas un conseil en investissement. CryptopolitanCryptopolitan.com toute responsabilité quant aux investissements réalisés sur la base des informations présentées sur cette page. Nous voustrondentdentdentdentdentdentdentdent et/ou de consulter un professionnel qualifié avant toute décision d’investissement.

LES

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)