Kaspersky tire la sonnette d'alarme concernant un logiciel malveillant qui vole les phrases de récupération cryptographiques sur les appareils mobiles

- Kaspersky découvre le logiciel malveillant SparkKitty ciblant les phrases de récupération cryptographiques via la reconnaissance optique de caractères (OCR).

- Le logiciel malveillant a infiltré l'App Store et Google Play officiels via des applications infectées.

- La campagne ciblait les utilisateurs d'Asie du Sud-Est via les jeux d'argent et les mods TikTok depuis 2024.

Les chercheurs en sécurité de Kaspersky ont mis au jour une campagne de logiciels malveillants mobiles ciblant les utilisateurs de cryptomonnaies via des applications infectées.

Le logiciel espion SparkKitty volerait des captures d'écran d'appareils contenant des phrases de récupération grâce à la technologie de reconnaissance optique de caractères sur les plateformes iOS et Android via les boutiques d'applications officielles.

Le malware SparkKitty infiltre les boutiques d'applications officielles ciblant les cryptomonnaies

Les chercheurs de Kaspersky ont découvert la campagne de logiciels espions SparkKitty en janvier 2025, après avoir déjàdentle logiciel malveillant SparkCat ciblant les portefeuilles de cryptomonnaies. Cette nouvelle menace distribue des applications malveillantes via des sources non officielles ainsi que les plateformes officielles Google Play et App Store. Des applications infectées ont déjà été retirées de Google Play suite aux alertes des chercheurs.

SparkKitty cible les plateformes iOS et Android en utilisant plusieurs mécanismes de diffusion spécifiques à chaque système. Sur iOS, les logiciels malveillants sont distribués via des frameworks se faisant passer pour des bibliothèques légitimes telles que AFNetworking.framework ou Alamofire.framework, ou via des bibliothèques obfusquées se faisant passer pour libswiftDarwin.dylib. Le logiciel malveillant peut également s'insérer directement dans les applications.

Les systèmes d'exploitation Android utilisent les langages Java et Kotlin, les versions Kotlin étant exploitées comme modules Xposed malveillants. La plupart des logiciels malveillants détournent indistinctement toutes les images présentes sur les appareils, bien que des chercheurs aient détecté des groupes malveillants similaires utilisant la reconnaissance optique de caractères pour attaquer des images spécifiques contenant des informations sensibles.

La campagne est active depuis au moins février 2024 et partage également des tactiques de ciblage et une infrastructure avec l'opération SparkCat précédente.

SparkKitty a une portée plus large que l'attaque ciblée de SparkCat sur les phrases de récupération des cryptomonnaies, car il récupère toutes les images disponibles sur les appareils infectés. Cela permet potentiellement de collecter d'autres types d'informations financières et personnelles sensibles stockées dans les galeries d'images des appareils.

Les mods TikTok provenant de boutiques obscures constituent le principal vecteur d'infection

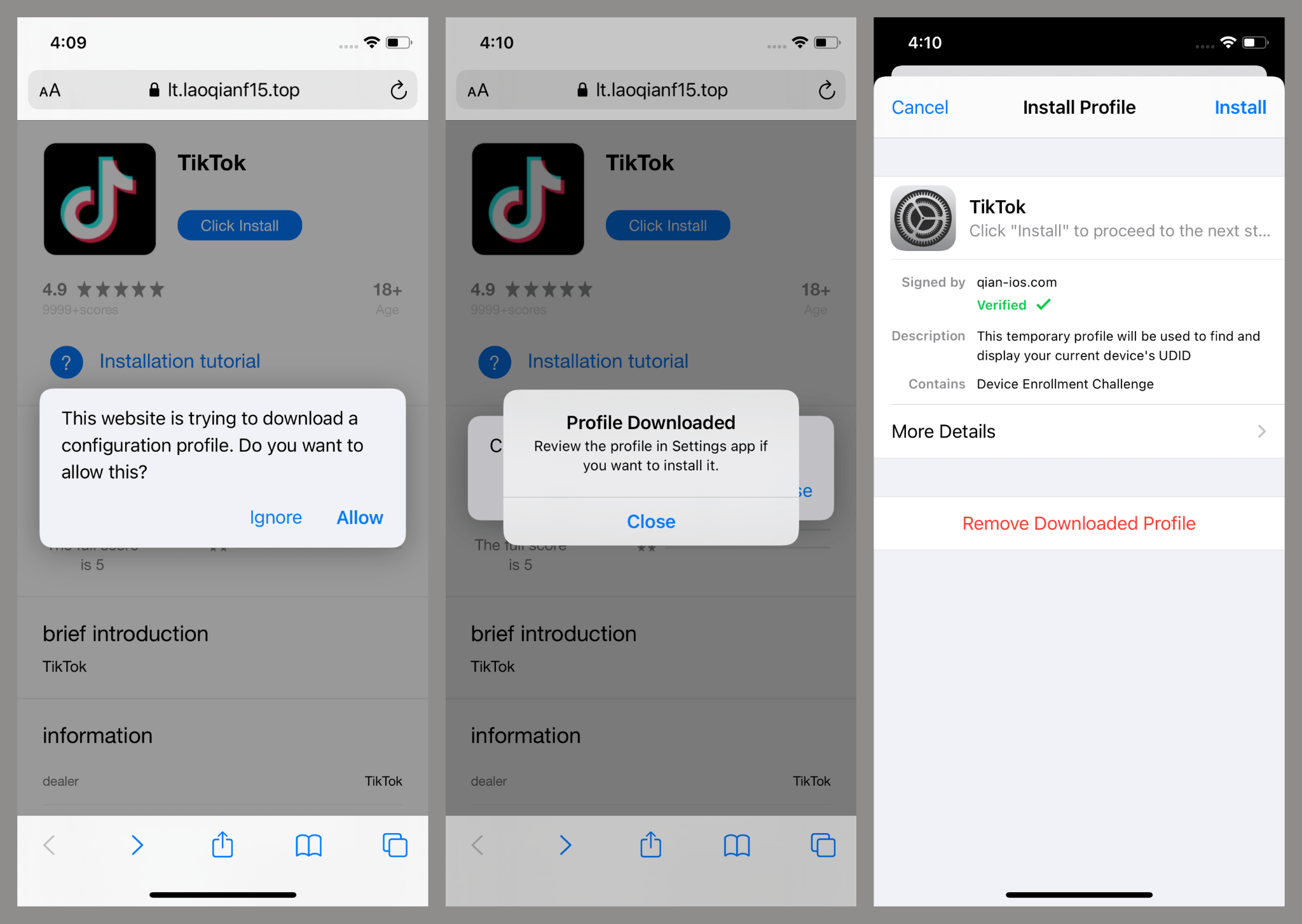

Les analystes de Kaspersky ont découvert cette campagne en tracrégulièrement des liens suspects qui propageaient des versions modifiées de l'application TikTok pour Android. Ces applications modifiées exécutaient du code malveillant supplémentaire lorsque les utilisateurs lançaient les activités principales de l'application.

Les URL des fichiers de configuration étaient présentées sous forme de boutons dans les applications compromises, lançant des sessions WebView pour afficher TikToki Mall, un portail d'achat en ligne qui accepte les cryptomonnaies pour les articles de consommation.

L'inscription et les achats étaient soumis à l'obtention de codes d'invitation, empêchant ainsi les chercheurs de déterminer la légitimité de la boutique ou son fonctionnement. Les vecteurs d'infection iOS exploitent les profils d'entreprise du programme Apple Developer pour contourner les restrictions d'installation d'applications classiques.

Des pirates informatiques détournent les certificats d'entreprise pour la distribution d'applications organisationnelles, permettant ainsi l'installation d'applications malveillantes sur n'importe quel appareil sans autorisation de l'App Store. L'utilisation abusive des profils d'entreprise est une tactique courante employée par les développeurs d'applications inappropriées telles que les casinos en ligne, les logiciels piratés et les modifications illégales.

Les versions infectées de l'application TikTok pour iOS demandent l'autorisation d'accéder à la galerie photo au démarrage, contrairement aux versions authentiques de TikTok. Le logiciel malveillant est intégré à des frameworks qui se font passer pour AFNetworking.framework et modifie les classes AFImageDownloader ainsi que d'autres composants AFImageDownloaderTool.

Des variantes de logiciels malveillants Android volent des images via des applications liées aux cryptomonnaies

Les versions Android de SparkKitty fonctionnent via des applications à thème cryptographique un code malveillant dans leurs points d'entrée. Ce logiciel malveillant demande des fichiers de configuration contenant les adresses des serveurs de commande et de contrôle, qu'il déchiffre à l'aide du chiffrement AES-256 en mode ECB avant d'établir une communication avec les serveurs distants.

Le vol d'images s'effectue en deux étapes : le repérage de l'appareil et le téléchargement sélectif. Le logiciel malveillant crée des hachages MD5 combinant l'IMEI, l'adresse MAC et des UUID aléatoires de l'appareil, puis stocke cesdentdans des fichiers sur un support de stockage externe.

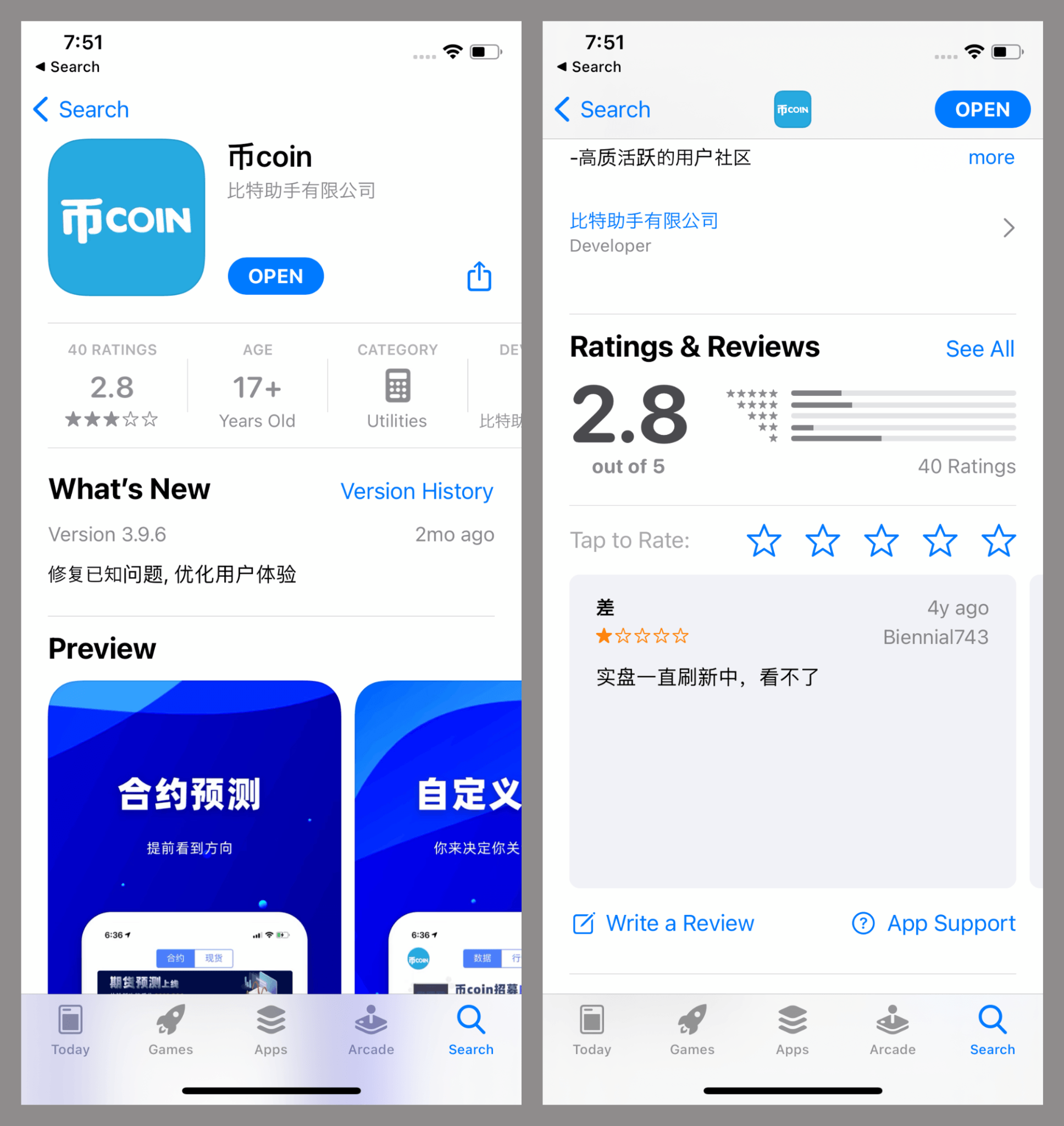

Les applications de casino exploitent l'intégration du framework LSPosed, fonctionnant comme des modules Xposed malveillants qui interceptent les points d'entrée de l'application. Une application de messagerie infectée, proposant des fonctionnalités d'échange de cryptomonnaies, a atteint plus de 10 000 installations sur Google Play avant d'être retirée suite aux alertes de Kaspersky.

Les applications web progressives (PWA) se propagent via des plateformes frauduleuses faisant la promotion de systèmes de Ponzi sur les réseaux sociaux populaires. Ces pages contenant des PWA incitent les utilisateurs à télécharger des fichiers APK qui enregistrent des gestionnaires de téléchargement de contenu, traitant les images JPEG et PNG grâce à la technologie de reconnaissance optique de caractères Google ML Kit afin d'dentles captures d'écran contenant du texte.

Si vous lisez ceci, vous avez déjà une longueur d'avance. Restez-y grâce à notre newsletter.

Avertissement : Les informations fournies ne constituent pas un conseil en investissement. CryptopolitanCryptopolitan.com toute responsabilité quant aux investissements réalisés sur la base des informations présentées sur cette page. Nous voustrondentdentdentdentdentdentdentdent et/ou de consulter un professionnel qualifié avant toute décision d’investissement.

LES

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)