CoW Swap a subi un détournement DNS

- CoW Swap a annoncé une attaque DNS et a conseillé à tous les traders de ne pas interagir avec le protocole.

- Le site a été attaqué au niveau DNS, redirigeant vers une page malveillante capable d'abuser des permissions ou de voler lesdentde portefeuille.

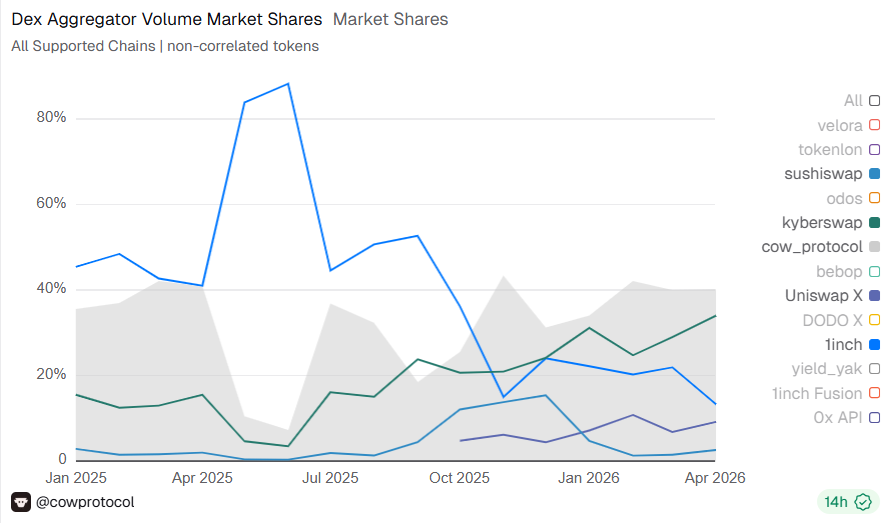

- CoW Swap est le principal agrégateur DEX en avril 2026.

CoW Swap a signalé des problèmes d'interface et un détournement DNS. Le protocole a demandé à tous les utilisateurs de révoquer leurs autorisations afin d'éviter la perte de leurs actifs sur les portefeuilles connectés.

CoW Swap, l'un des principaux protocoles de routage des échanges DEX, a signalé des problèmes d'interface. Il s'est avéré par la suite qu'il s'agissait d'un détournement DNS malveillant, permettant à des acteurs malveillants d'exploiter les portefeuilles des traders.

L'équipe en charge du protocole a détecté un détournement DNS à partir de 14h54 UTC, l'attaque ayant duré plus de 90 minutes. Le serveur et les API n'ont pas été affectés, mais l'application de routage a été entièrement paralysée.

CoW Swap a conseillé à tous les traders de cesser d'utiliser le site principal jusqu'à nouvel ordre.

🚨🚨

MISE À JOUR : CoW Swap a subi un détournement DNS à 14h54 UTC (il y a environ 90 minutes).

Le système dorsal et les API du protocole CoW n'ont pas été affectés, mais nous les avons temporairement suspendus par précaution.

Nous travaillons activement à résoudre la situation. Veuillez continuer à…

— CoW DAO (@CoWSwap) 14 avril 2026

Le détournement DNS est extrêmement risqué pour le Web3, car l'attaque peut passer inaperçue et vider les portefeuilles connectés. L'interface de CoW Swap est l'un des liens de confiance vers le trading DEX, ce qui pourrait permettre le vol de fonds même sans exploitation de la faille côté serveur.

Dans les trois heures qui ont suivi l'attaque, le site compromis a permis de 1 million de dollars . L'une des adresses signalées a réussi à intercepter 219 ETH sur le portefeuille d'un trader. L'ampleur exacte de la faille dépendra du nombre de portefeuilles supplémentaires interagissant avec le protocole et de la possibilité qu'un portefeuille de gros détenteur ait été exposé.

Comment une attaque DNS affecte-t-elle les utilisateurs de CoW Swap ?

L'adresse officielle de CoW Swap a été compromise au niveau du domaine, affectant tous ceux qui utilisaient le site comme point d'entrée.

Swap.cow.fi pourrait rediriger les utilisateurs vers un site malveillant, lequel pourrait ensuite être utilisé pourtracdentde portefeuille, les autorisations, voire les phrases de récupération des utilisateurs. Le site pourrait avoir été compromis plus profondément, lui permettant de rediriger le trafic vers un serveur web malveillant.

Les utilisateurs voient toujours l'adresse officielle, qui semble légitime. LestracCow Swap ne sont pas affectés et les API restent théoriquement utilisables, mais l'équipe du protocole déconseille d'utiliser l'application tant qu'elle n'est pas jugée sûre.

Pour les interactions récentes, la meilleure solution consiste à révoquer toutes les autorisations accordées via le site, en utilisant des services comme Revoke Cash. Les utilisateurs peuvent s'en servir pour vérifier la liste des autorisations de leur portefeuille et déconnecter toutes les connexions inconnues ou les autorisations du protocole CoW.

L'attaque du protocole Cow révèle une autre faiblesse du Web3

Cow Swap est l'une des principales plateformes d'échange Web3. Le routeur a traité environ 3,8 milliards de dollars de volumes en mars et environ 1,22 milliard de dollars en avril (à ce jour). Les volumes hebdomadaires se sont stabilisés autour de 700 millions de dollars.

Le protocole Cow est le routeur le plus actif pour obtenir les meilleurs prix sur les DEX et est largement utilisé sur les chaînes compatibles avec l'EVM. Il est actif sur Ethereum, Gnosis, Arbitrum, Base, Polygon, Avalancheet Lens Network. Ces derniers mois, son utilisation s'est particulièrement accrue pour les échanges sur la blockchain BNB .

La récente attaque DNS fait suite à une série de tentatives Web3, souvent à l'origine de pertes importantes. L'affaire a pris une importance accrue après le récent du protocole Drift . Les attaques Web3 se multiplient, ce qui amène les analystes à soupçonner l'implication de l'IA dans la surveillance des failles.

Les plus grands experts en cryptomonnaies lisent déjà notre newsletter. Envie d'en faire partie ? Rejoignez-les !

Avertissement : Les informations fournies ne constituent pas un conseil en investissement. CryptopolitanCryptopolitan.com toute responsabilité quant aux investissements réalisés sur la base des informations présentées sur cette page. Nous voustronrecommandons vivement d’effectuer vosdent et/ou de consulter un professionnel qualifié avant toute décision d’investissement.

Hristina Vasileva

Hristina Vasileva est spécialisée dans DeFi, l'actualité économique et commerciale. Diplômée de l'Université de Sofia avec une maîtrise en philosophie, elle a obtenu une licence en administration des affaires, journalisme et communication. Elle a travaillé pour l'un des principaux quotidiens du pays, où elle couvrait l'actualité des matières premières et des résultats d'entreprises. Hristina est actuellement rédactrice pour Cryptopolitan.

LES

- Quelles cryptomonnaies peuvent vous faire gagner de l'argent ?

- Comment renforcer la sécurité de votre portefeuille (et lesquels valent vraiment la peine d'être utilisés)

- Stratégies d'investissement peu connues utilisées par les professionnels

- Comment débuter en investissement crypto (quelles plateformes d'échange utiliser, quelles cryptomonnaies acheter, etc.)