El grupo norcoreano Lazarus creó un juego NFT para explotar a los usuarios de Chrome

- Se cree que piratas informáticos norcoreanos están detrás de un sitio web de juegos que carga malware en las computadoras de los usuarios cuando se accede a él.

- El juego falso, DeTankZone o DeTankWar, fue creado utilizando código fuente robado de un juego legítimo.

- Se estima que los piratas informáticos norcoreanos robaron más de 3 mil millones de dólares en criptomonedas en los seis años anteriores a 2023.

El Grupo Lazarus de Corea del Norte creó un juego blockchain para explotar una vulnerabilidad en el navegador Chrome de Google, instalar software espía y robardentde billeteras de criptomonedas, junto con otros datos de usuarios.

En un informe, los analistas de la firma de ciberseguridad Kaspersky Labs, Vasily Berdnikovand y Boris Larin, dijeron que encontraron el exploit de Lazarus Group en mayo y lo informaron a Google, que desde entonces solucionó el problema.

Según Berdnikov y Larin, los hackers del Grupo Lazarus utilizaron el juego para atraer a los usuarios a un sitio web malicioso e infectar los ordenadores con su malware Manuscript, que ha estado utilizando desde al menos 2013.

El código permitió a los piratas informáticos corromper la memoria de Chrome, lo que eventualmente les dio acceso a las cookies de los usuarios, tokens de autenticación, contraseñas guardadas e historial de navegación: todo lo que necesitaban para robar los fondos de los usuarios.

Otro problema con el mecanismo de seguridad de Javascript V8 sandbox permitió a Lazarus acceder a las computadoras para investigar si valía la pena continuar con un ciberataque.

“Pudimostracla primera etapa del ataque: un exploit que realiza la ejecución remota de código en el proceso de Google Chrome”, dijeron Berdnikov y Larin.

“Tras confirmar que el exploit se basaba en una vulnerabilidad de día cero que afectaba a la última versión de Google Chrome, informamos de nuestros hallazgos a Google ese mismo día”

Dos días después de que Google se dio cuenta del exploit, lanzó un parche actualizado para resolver el problema.

Código fuente robado utilizado para crear el juego

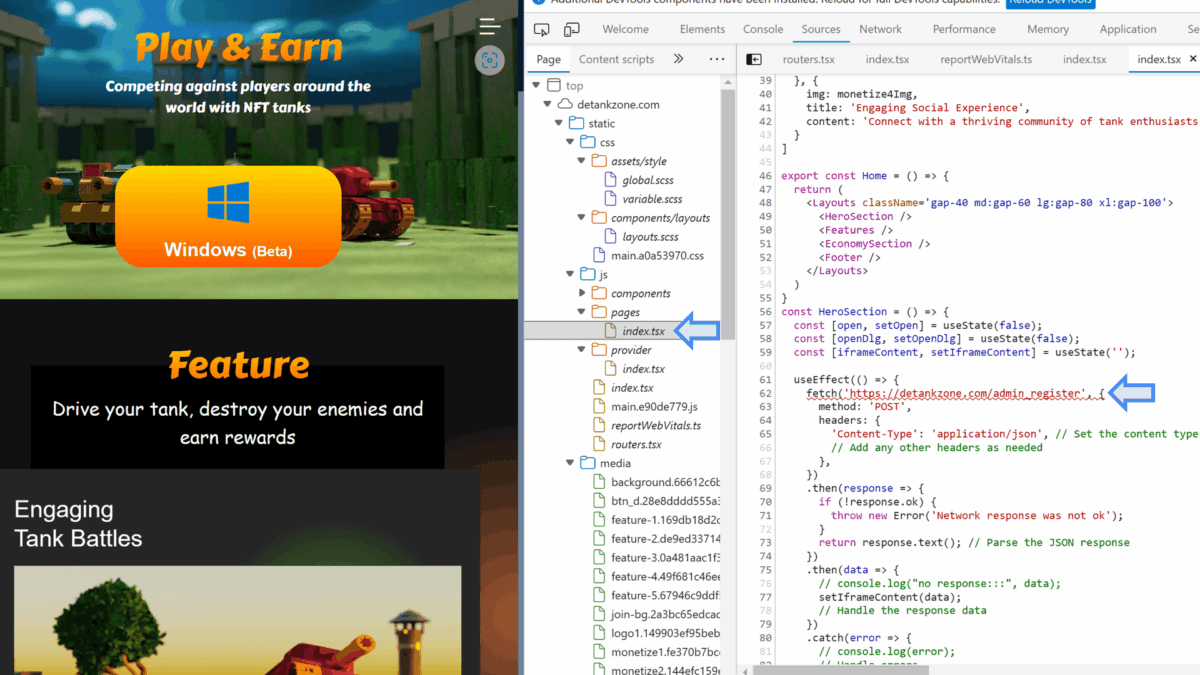

El juego en sí, DeTankZone o DeTankWar, era un juego multijugador online de arena de batalla, totalmente jugable, con tanques de tokens no fungibles (NFT). Los jugadores podían competir entre sí en línea.

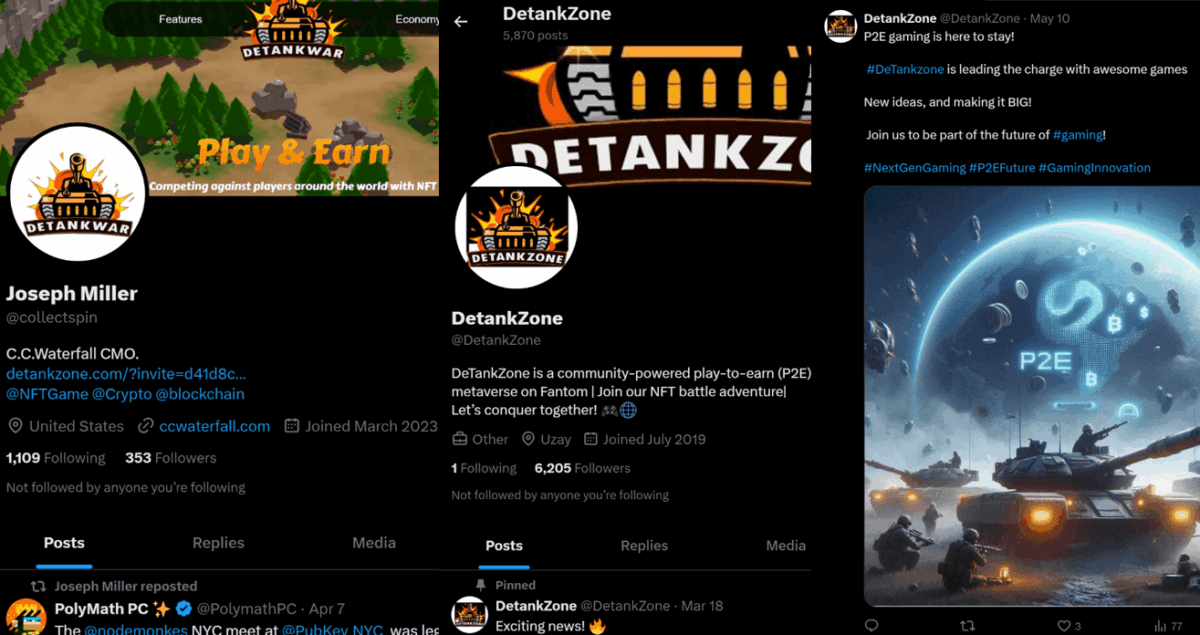

Berdnikov y Larin dijeron que Lazarus robó el código fuente de otro juego legítimo y promocionó intensamente la versión pirateada en las redes sociales.

El juego falso tenía un sitio web e imágenes promocionales generadas mediante inteligencia artificial.

“En apariencia, este sitio web se asemejaba a una página de producto diseñada profesionalmente para unDeFi) NFT, que invitaba a los usuarios a descargar una versión de prueba”, dijeron Berdnikov y Larin.

Pero eso era solo un disfraz. En realidad, este sitio web tenía un script oculto que se ejecutaba en el navegador Google Chrome del usuario, lanzando un exploit de día cero y otorgando a los atacantes control total sobre el PC de la víctima

Microsoft Security también marcó el juego en una publicación en X, señalando que el juego malicioso DeTankWar estaba distribuyendo un nuevo ransomware personalizado que Microsoft denominó FakePenny.

“Microsoft hadentun nuevo actor de amenazas norcoreano, Moonstone Sleet (Storm-1789), que combina muchas técnicas probadas y verdaderas utilizadas por otros actores de amenazas norcoreanos con metodologías de ataque únicas para objetivos financieros y de ciberespionaje”, dijo Microsoft Security.

“Se observa que Moonstone Sleet crea empresas falsas y oportunidades laborales para interactuar con objetivos potenciales, emplea versiones troyanizadas de herramientas legítimas, crea un juego malicioso llamado DeTankWar y distribuye un nuevo ransomware personalizado que Microsoft ha llamado FakePenny”

Las pérdidas del Grupo Lazarus se estiman en más de 3.000 millones de dólares

Lazarus se ha convertido posiblemente en el grupo de piratas informáticos de criptomonedas más notorio desde que apareció en escena en 2009. La empresa de ciberseguridad estadounidense Recorded Future estimó en 2023 que los piratas informáticos norcoreanos robaron más de 3 mil millones de dólares en criptomonedas en los seis años previos a 2023.

Un informe de las Naciones Unidas también encontró que los piratas informáticos norcoreanos robaron una cantidad significativa de activos criptográficos en 2022, con estimaciones entre 630 millones de dólares y más de 1.000 millones de dólares, después de que los grupos comenzaran a atacar redes de empresas aeroespaciales y de defensa extranjeras.

El experto en blockchain ZachXBT estima que Lazarus blanqueó más de 200 millones de dólares en criptomonedas mediante 25 hackeos entre 2020 y 2023. En una publicación en X, también afirmó haber descubierto pruebas de una sofisticada red de desarrolladores norcoreanos que ganaban 500.000 dólares al mes trabajando para proyectos de criptomonedas "establecidos".

Al mismo tiempo, el Departamento del Tesoro de Estados Unidos también acusó a Lazarus de ser el principal culpable del ataque de 2022 al puente Ronin, que les reportó a los piratas informáticos más de 600 millones de dólares en criptomonedas.

¿Sigues dejando que el banco se quede con lo mejor? Mira nuestro video gratuito sobre cómo ser tu propio banco.

Descargo de responsabilidad. La información proporcionada no constituye asesoramiento financiero. Cryptopolitande no se responsabiliza de las inversiones realizadas con base en la información de esta página. Recomendamostrondentdentdentdentdentdentdentdent inversión.

CURSO

- ¿Qué criptomonedas pueden hacerte ganar dinero?

- Cómo mejorar tu seguridad con una billetera (y cuáles realmente vale la pena usar)

- Estrategias de inversión poco conocidas que utilizan los profesionales

- Cómo empezar a invertir en criptomonedas (qué plataformas de intercambio usar, las mejores criptomonedas para comprar, etc.)