Kelp DAO migra el puente rsETH de LayerZero a Chainlink CCIP tras una explotación de 292 millones de dólares

- Kelp DAO está migrando rsETH del estándar OFT de LayerZero al CCIP de Chainlinkdespués de que la vulnerabilidad del 18 de abril provocara una pérdida de 292 millones de dólares.

- Kelp publicó capturas de pantalla que mostraban que el personal de LayerZero aprobó la configuración del verificador 1 de 1, que posteriormente se citó como la causa del problema.

- Eldent, vinculado al Grupo Lazarus de Corea del Norte, afectó al 47% de las aplicaciones activas de LayerZero que ejecutaban configuraciones similares.

En una publicación de X del 5 de mayo, Kelp DAO confirmó que está migrando su token de re-staking líquido rsETH del estándar OFT de LayerZero al CCIP de Chainlink, citando la vulnerabilidad del 18 de abril que provocó pérdidas de 292 millones de dólares. Junto con el anuncio, Kelp DAO también publicó capturas de pantalla de comunicaciones con personal de LayerZero que muestran que el equipo de la compañía aprobó la configuración del verificador 1 de 1 responsable de la pérdida.

La migración ya está técnicamente en marcha. El repositorio de GitHub de Kelp ahora muestra “CCIP (Chainlink) RSETH (New)” junto con eltracheredado LayerZero RSETH_OFT.

Kelp dice que LayerZero aprobó la configuración que luego culpó

El ataque del 18 de abril contra Kelp DAO provocó la pérdida de 116.500 rsETH, aproximadamente el 18 % del token LRT (Liquid Restated Token) en circulación, a través de su puente impulsado por LayerZero. Según Chainalysis, los atacantes comprometieron nodos RPC internos operados por LayerZero Labs y utilizaron un ataque DDoS para redirigir el tráfico hacia los nodos infectados.

La configuración de la red de verificación descentralizada 1 de 1 significaba que una sola firma falsificada era suficiente para que la cadena de destino liberara tokens sin que se produjera una quema coincidente en la cadena principal.

En su análisis posterior al incidente, publicado el 19 de abril, LayerZero afirmó que la configuración de Kelp “contradice directamente” el modelo multi-DVN que recomienda LayerZero. La respuesta de Kelp, del 5 de mayo, refuta dicha afirmación.

Tras la reciente vulnerabilidad LayerZero, estamos tomando medidas para garantizar la total seguridad de rsETH, por lo que estamos migrando a CCIPchainlink .

A partir del incidente del 18 de abrildentqueda claro que la propia infraestructura de LayerZero fue vulnerada, lo que provocó pérdidas de 300 millones de dólares en el sector DeFi.… https://t.co/beIrfZZLlh

— Kelp (@KelpDAO) 5 de mayo de 2026

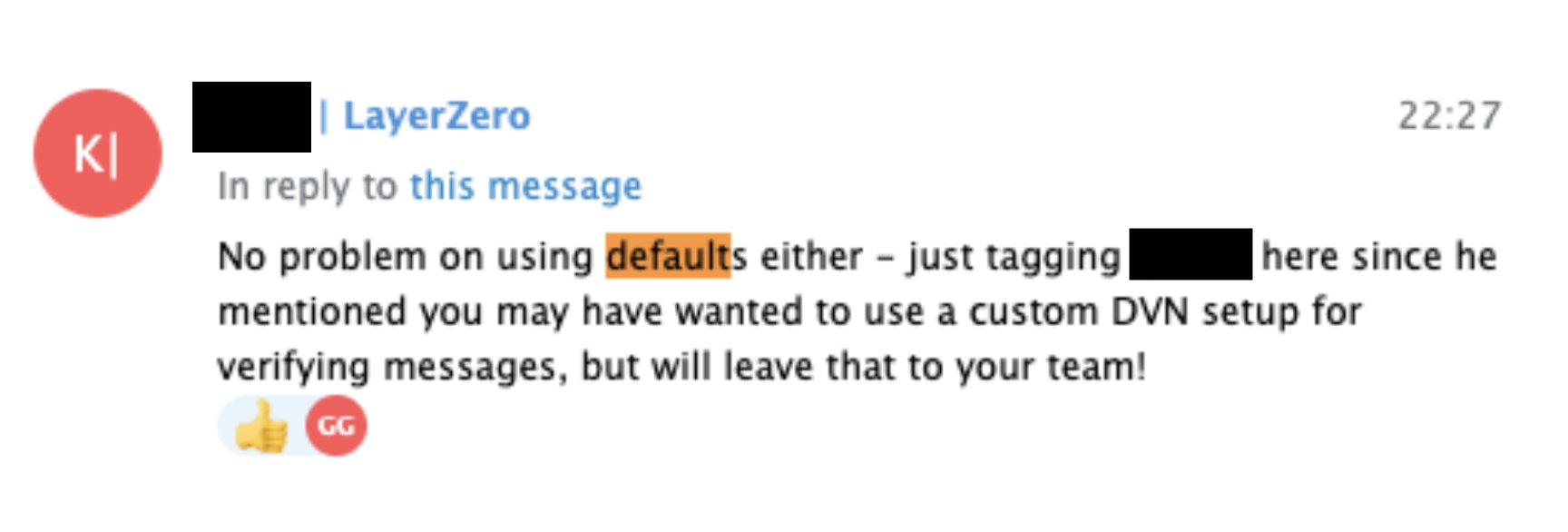

En una captura de pantalla publicada por Kelp, se cita a un miembro del equipo de LayerZero que escribe: "Tampoco hay problema en usar la configuración predeterminada". Este intercambio data de la expansión L2 de Kelp y hace referencia a la misma configuración DVN única de LayerZero Labs que se mencionó posteriormente en el análisis posterior al incidente.

Los datos respaldan la postura de Kelp sobre la amplia difusión de esta configuración. Los informes sugieren que el 47 % de lostracOApp activos de LayerZero utilizaban una configuración DVN 1 de 1 en el momento de la vulnerabilidad. Desde entonces, LayerZero ha prohibido esta configuración cómplice y está impulsando la migración de todas las aplicaciones afectadas.

La misma configuración predeterminada aparecía en la guía de inicio rápido de OApp V2 de LayerZero y en el programa de recompensas por errores, que excluía de las recompensas las opciones de verificación a nivel de aplicación.

Tal como Cryptopolitan informó a finales de abril, la vulnerabilidad provocó Aave TVL por valor de 13.000 millones de dólares en cuestión de días, y la exposición a deudas incobrables en el protocolo de préstamos se estimó en 177 millones de dólares antes de que comenzaran los esfuerzos de recuperación.

¿Por qué Kelp DAO eligió Chainlink CCIP?

Según Sergey Nazarov, cofundador Chainlink , la arquitectura de CCIP se diferencia de las alternativas de puentes en tres aspectos estructurales:

- Cada canal de CCIP utiliza tres redes Oracle independientes, en lugar de tres nodos dentro de una misma red. Cada red se encarga de confirmar un aspecto diferente de la transacción. Por lo tanto, si una red se ve comprometida, las demás no se ven afectadas.

- Una red de gestión de riesgos independiente coexiste con el protocolo principal, donde los equipos pueden codificar políticas específicas de la cadena, como reglas para gestionar reorganizaciones o nuevos vectores de ataque, sin modificar el código subyacente.

- La red de gestión de riesgos y las redes de transacciones fueron desarrolladas por equipos diferentes utilizando distintos lenguajes de programación. Un fallo en un código fuente no afecta al otro.

En esencia, CCIP reduce la probabilidad de que una ruta de verificación comprometida pueda autorizar una liberación de rsETH defectuosa.

Aunque logres romper uno de esos códigos fuente porque conoces un lenguaje o has encontrado un fallo, ese fallo no se extiende al otro código fuente.

– Serguéi Nazarov.

“Es realmente el único puente en el que se tiene una diversidad de clientes y bases de código separadas que interactúan entre sí de forma segura”, añadió.

El ataque del 18 de abril tuvo éxito porque solo había un verificador, un conjunto de código y un operador de infraestructura que vulnerar.

CCIP ha estado operando sin que se haya divulgado públicamente ningúndent de pérdida de valor desde su lanzamiento.

¿Qué viene a continuación?

La semana pasada, LayerZero donó 10.000 ETH al fondo de recuperación DeFi United. El Consejo de Seguridad de Arbitrum congeló 30.766 ETH de las billeteras del atacante.

El estatus legal de esos fondos sigue siendo objeto de controversia después de que los demandantes estadounidenses con sentencias relacionadas con el terrorismo contra Corea del Norte solicitaran a principios de este mes su embargo como propiedad de la RPDC.

Para Kelp, la migración a CCIP es la solución estructural. Para LayerZero, la migración forzada a múltiples DVN en aproximadamente la mitad de su base de aplicaciones es la consecuencia del peor ataque DeFi de lo que va de 2026.

Las mentes más brillantes del mundo de las criptomonedas ya leen nuestro boletín. ¿Te apuntas? ¡ Únete!

Preguntas frecuentes

¿Por qué Kelp DAO está cambiando de LayerZero a Chainlink CCIP?

Kelp está migrando porque la vulnerabilidad del 18 de abril provocó pérdidas de 292 millones de dólares debido a una falla en la infraestructura de un solo verificador de LayerZero, y CCIP proporciona un modelo de verificación descentralizado respaldado por oráculos que elimina el punto único de falla.

¿Quién estuvo detrás del hackeo del puente Kelp DAO, que costó 292 millones de dólares?

LayerZero y Chainalysis vincularon a los atacantes con el Grupo Lazarus de Corea del Norte, que comprometió los nodos RPC utilizados por la red de verificación de LayerZero y lanzó un ataque DDoS simultáneo para forzar la conmutación por error a nodos infectados.

¿LayerZero aprobó la configuración de puente de un solo verificador de Kelp?

Kelp afirma que el personal de LayerZero revisó la configuración en ocho conversaciones a lo largo de 2,5 años sin objeciones, y cita capturas de pantalla de Telegram como prueba. LayerZero lo niega, declarando que Kelp "desplegó multiDVN y luego la revirtió manualmente a una configuración 1/1".

Descargo de responsabilidad. La información proporcionada no constituye asesoramiento financiero. Cryptopolitande no se responsabiliza de las inversiones realizadas con base en la información de esta página. Recomendamostrondentdentdentdentdentdentdentdent inversión.

CURSO

- ¿Qué criptomonedas pueden hacerte ganar dinero?

- Cómo mejorar tu seguridad con una billetera (y cuáles realmente vale la pena usar)

- Estrategias de inversión poco conocidas que utilizan los profesionales

- Cómo empezar a invertir en criptomonedas (qué plataformas de intercambio usar, las mejores criptomonedas para comprar, etc.)