Un repositorio falso de OpenAI alcanza las 244.000 descargas y lanza un programa para robar monederos de criptomonedas

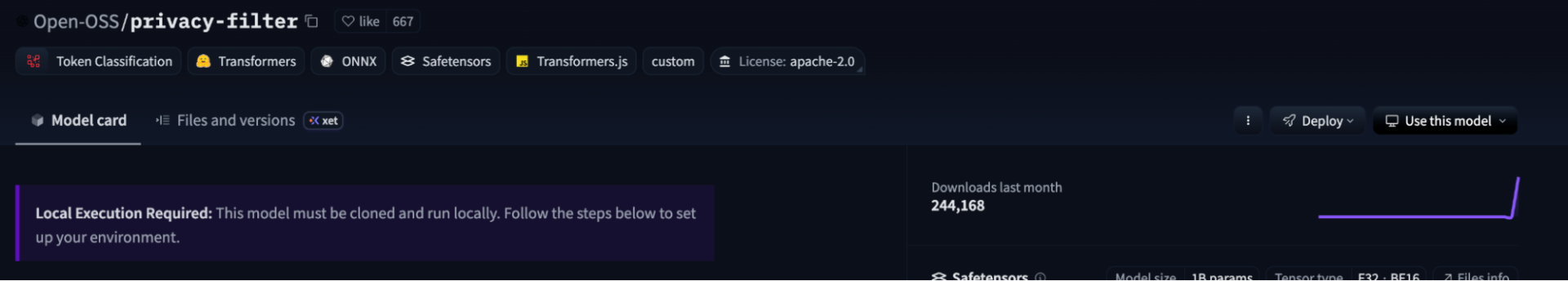

- Un repositorio falso que imitaba el filtro de privacidad de OpenAI en Hugging Face acumuló aproximadamente 244.000 descargas antes de ser eliminado.

- Se trataba de un programa malicioso de Rust en varias etapas que tenía como objetivo lasdentdel navegador, las carteras de criptomonedas y los secretos de los desarrolladores en Windows.

- Cualquier persona que haya ejecutado los archivos del repositorio debe considerar que su sistema está comprometido.

Un repositorio falso de OpenAI en Hugging Face acumuló aproximadamente 244 000 descargas. Fue tendencia en la plataforma antes de ser eliminado. El repositorio falso distribuía un programa malicioso para robar código de Rust que extraía datos del navegador, carteras de criptomonedas y secretos de desarrolladores en ordenadores con Windows.

Investigadores de seguridad de HiddenLayer detectaron el repositorio malicioso bajo el nombre “Open-OSS/privacy-filter”. Se trataba de una abreviatura del nombre del modelo original Privacy Filter de OpenAI, que se publicó el mes pasado.

El anuncio falso copiaba la ficha del modelo de OpenAI y añadía instrucciones que indicaban a los usuarios que clonaran el repositorio y ejecutaran el script.

Los atacantes utilizaron un filtro de privacidad OpenAI falso

El filtro de privacidad real de OpenAI es un modelo de ponderación abierta que detecta y elimina información personaldenten el texto.

La versión original se distribuyó bajo la licencia Apache 2.0 a través de Hugging Face y GitHub. Los desarrolladores esperaban encontrar código ejecutable y scripts de configuración en el repositorio oficial.

Pero los atacantes explotaron las expectativas de los desarrolladores. Publicaron un repositorio similar bajo un espacio de nombres diferente, con una marca familiar y una documentación casident.

Un archivo Python llamado loader, que parecía un código normal de carga de modelos, tenía una clase DummyModel falsa y una salida de entrenamiento falsa.

El script contenía una función que desactivaba la verificación SSL, decodificaba una URL secreta y recibía un comando de JSON Keeper. JSON Keeper es un servicio público para compartir archivos JSON. Permite al atacante intercambiar cargas útiles sin interactuar con el repositorio.

El comando inició un proceso oculto de Windows PowerShell. Un script por lotes que imita una API de análisis de blockchain intentó aumentar los privilegios.

Intentó agregar exclusiones de Microsoft Defender para el directorio de la carga útil. Luego, el comando liberó el binario finalizado mediante una tarea programada que se ejecutaba una sola vez y que parecía una actualización de Microsoft Edge.

A continuación, se entregó un ejecutable de Rust de 1,07 MB. Este extraíatracdel navegador, tokens de Discord, archivos de monederos de criptomonedasSSH, FTP y VPNdent. Los datos robados se enviaban a un servidor de comando y control (C2).

El malware también eludió las máquinas virtuales, los entornos aislados y los depuradores en caso de que los investigadores configuraran un análisis automatizado.

Las 244.000 descargas no significan que haya infecciones confirmadas. Se desconoce cuántos usuarios ejecutaron los archivos maliciosos.

Ni OpenAI ni Hugging Face han emitido un comunicado público. Las pruebas disponibles apuntan únicamente a la suplantación de identidad de la plataforma. No existe ninguna irregularidad que comprometa a OpenAI ni a Hugging Face.

El lanzamiento del filtro de privacidad de OpenAI generó tráfico de búsqueda por parte de los desarrolladores.

Pasos para cualquiera que haya clonado el repositorio

Quien haya clonado el repositorio y ejecutado los scripts maliciosos debe considerar que su equipo Windows está comprometido. La única solución eficaz para eliminar los archivos maliciosos es reinstalar el sistema operativo.

Iniciar sesión en cualquier cuenta en el equipo afectado conlleva el riesgo de una mayor exposición. Los expertos en seguridad recomiendan rotar todas lasdentalmacenadas en navegadores, gestores de contraseñas o almacenesdentdel dispositivo. Esto incluye contraseñas guardadas, cookies de sesión, tokens OAuth, claves SSH y tokens de proveedores de la nube.

Los fondos de criptomonedas deben transferirse a una nueva billetera creada en un dispositivo que funcione correctamente.

En marzo, investigadores de seguridaddentun paquete npm malicioso disfrazado de instalador para la herramienta de IA OpenClaw. Su objetivo eran las contraseñas del sistema y las carteras de criptomonedas. Este paquete, llamado GhostLoader, se instalaba como un servicio de telemetría oculto y buscabadentde agentes de IA.

Si estás leyendo esto, ya llevas ventaja. Mantente al día con nuestro boletín informativo.

Preguntas frecuentes

¿Cuál era el repositorio falso de OpenAI en Hugging Face?

Se trataba de una entrada de Hugging Face con errores tipográficos, alojada en el espacio de nombres "Open-OSS/privacy-filter", que copiaba la tarjeta de modelo legítima Privacy Filter de OpenAI e incluía un script de carga malicioso diseñado para desplegar malware de robo de información en máquinas Windows.

¿Cuántas personas resultaron infectadas realmente por el malware?

El repositorio alcanzó aproximadamente 244.000 descargas y la posición número uno en tendencias de Hugging Face, pero no hay pruebas disponibles que confirmen cuántos usuarios ejecutaron los archivos maliciosos.

¿Qué deben hacer los desarrolladores si ejecutan archivos desde un repositorio falso?

Considere el sistema como totalmente comprometido. Reinstale el sistema operativo en lugar de intentar limpiarlo. Cambie todas lasdentalmacenadas en el equipo, incluidas las contraseñas del navegador, las cookies de sesión, las claves SSH y las claves de la billetera de criptomonedas.

Aviso legal. La información proporcionada no constituye asesoramiento comercial. Cryptopolitanconsultar no se responsabiliza de las inversiones realizadas con base en la información proporcionada en esta página. Recomendamostronencarecidamente realizar una investigación independientedent un profesional cualificado antes de tomar cualquier decisión de inversión.

CURSO

- ¿Qué criptomonedas pueden hacerte ganar dinero?

- Cómo mejorar tu seguridad con una billetera (y cuáles realmente vale la pena usar)

- Estrategias de inversión poco conocidas que utilizan los profesionales

- Cómo empezar a invertir en criptomonedas (qué plataformas de intercambio usar, las mejores criptomonedas para comprar, etc.)