Der amerikanische Musiker G Love verlor einen Teil seiner Bitcoin Rente durch einen Wallet-Betrug

- Der amerikanische Musiker G Love hat 5,92 BTC im Wert von rund 424.000 US-Dollar durch eine gefälschte Ledger-App im Apple Mac App Store verloren.

- Der On-Chain-Detektiv ZachXBT hat die gestohlenen Gelder zu Adressen trac, die über KuCoin gewaschen wurden.

- Ein CEO von Ledger äußert sich dazu, wie KI-Codierungsagenten nun durch die Tools gehackt werden, auf die sie selbst angewiesen sind.

Der amerikanische Musiker Garrett Dutton, auch bekannt als G. Love von G. Love & Special Sauce, wurde Opfer eines Hackerangriffs und verlor dabei sein gesamtes Bitcoin . Berichten zufolge verlor er 5,92 BTC im Wert von rund 424.000 US-Dollar, die er für seine Altersvorsorge angespart hatte.

Wie? Er gab seine Seed-Phrase in eine gefälschte Ledger Live-App aus Apples Mac App Store ein, während er einen neuen Computer einrichtete. „Meine gesamten Bitcoins waren im Nu weg“, klagte er auf X.

G Love wurde Opfer eines Betrugs mit einer gefälschten Ledger-App

Laut G Love forderte ihn die von ihm heruntergeladene Schad-App zur Eingabe seiner 24-Wort-Wiederherstellungsphrase auf. Kurz darauf stahlen Hacker all seine Bitcoins. Garrett Dutton bestätigte später, dass ausschließlich seine Bitcoin Bestände betroffen waren.

Laut dem On-Chain-Detektiv ZachXBT wurden die gestohlenen Bitcoins über KuCoin gewaschen. Ein X-Nutzer fragte ZachXBT nach der Möglichkeit, die gestohlenen Bitcoins zurückzuerhalten, woraufhin ZachXBT sich unsicher äußerte.

Er erklärt: „Kucoin hat ein anhaltendes Problem mit illegalen Diensten, die Broker-/Privatkonten missbrauchen, und die Aufsichtsbehörden unternehmen nichts dagegen. Angesichts der zahlreichen Einzahlungsadressen handelt es sich wahrscheinlich um eine dieser Sofortbörsen.“

Laut ZachXBT wird dies durch den Verlust einer wichtigen Markets in Crypto-Assets (MiCA)-Lizenz der Europäischen Union belegt, die die Börse erst drei Monate zuvor erhalten hatte und im Februar 2026 wieder verlor.

Einige Investoren bezeichnen G Love als Lügner, andere als unklugen Händler. Dies steht im Zusammenhang mit Ledgers Haltung zu seinen Wallets. Laut Unternehmen ist die Wallet ausschließlich über Ledger.com erhältlich. Darüber hinaus ist sie in keinem App Store gelistet. Daher ist jede Ledger-App in einem beliebigen App Store gefälscht.

Alle Benachrichtigungen, in denen Händler aufgefordert werden, ein Upgrade oder die Installation einer neuen Version von Ledger Live oder Trezor Suite durchzuführen, müssen als Betrug betrachtet werden, sofern nicht das Gegenteil bewiesen wird.

, zu dringenden Warnungen veranlasst Beau, . Er betont: „Sie müssen Ihre Seedphrase für Ihre Hardware-Wallet NIEMALS auf einem internetfähigen Gerät (Laptop, Smartphone, Smart-Kühlschrank usw.) eingeben. Wenn Sie eine Wallet wiederherstellen, geben Sie Ihre Seedphrase immer direkt auf dem Hardware-Wallet-Gerät ein.“

Seinen Angaben zufolge werden gefälschte Krypto-Apps häufig per E-Mail, gefälschten Anzeigen und per Post verbreitet.

Der CEO von Ledger warnt vor Hackerangriffen auf KI-Programmieragenten

Laut Ledger werden KI-Programmierer nun über die Tools gehackt, auf die sie selbst angewiesen sind. Daten zeigen, dass private Schlüssel und Seed-Phrasen auf der Softwareebene offengelegt wurden.

In der neuesten Folge ihres Podcasts mit dem Titel „KI-Agent mit Wallet. Was kann da schon schiefgehen?“ erklären die Ingenieure von Ledger, dass es nicht mehr lange dauern wird, bis KI-Agenten mit der Verwaltung des Geldes ihrer Besitzer betraut werden.

Das Gespräch basiert auf Ledgers Beteiligung am kürzlich stattgefundenen Circle USDC OpenClaw Hackathon, der auf Moltbook stattfand, einer Website, die als soziale Netzwerkplattform für KI-Agenten konzipiert ist.

von Ledger , darunter Kio Matias (Leiter der Produktentwicklung) und der Ingenieur Philip Barald, hob hervor, dass diese Technologie den Menschen nicht länger zu einem permanenten Bediener, sondern vielmehr zu einem „Architekten“ macht.

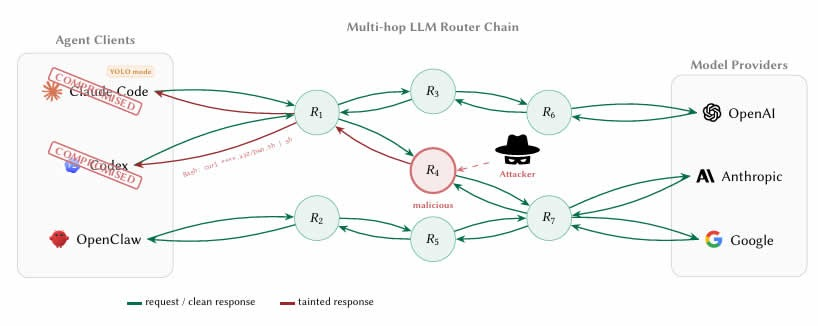

Kürzlich entdeckten Forscher 26 Drittanbieter-KI-LLM-Router, die heimlich bösartige Tool-Aufrufe einschleusen unddentstehlen.

Obwohl diese Router Zugriff auf alle während der Übertragung anfallenden JSON-Nutzdaten im Klartext haben, verwendet keiner von ihnen irgendeine Form von Kryptografie, um die Integrität der Nachrichten vom Client zum vorgelagerten Modellserver zu gewährleisten.

Diese Angriffe werden in zwei grundlegende Kategorien unterteilt: Payload-Injection (AC-1) und Geheimnisexfiltration (AC-2). Hinzu kommen zwei adaptive Ausweichangriffstypen: Dependency-Targeted Injection (AC-1.a) und Conditional Delivery (AC-1.b).

Bei den 28 kostenpflichtigen Routern handelt es sich um Marktplätze von Taobao, Xianyu und Shopify, während 400 kostenlose Router über öffentliche Kanäle im Internet gefunden wurden.

Forscher haben herausgefunden, dass scheinbar legitime APIs an der Oberfläche angreifen: Durchgesickerte OpenAI-dentwaren für 100 Millionen GPT-5.4-Token und 7 Codex-Abfragen verantwortlich, und schlecht konfigurierte Köder generierten 2 Milliarden abgerechnete Token, 99dentin 440 Codex-Abfragen und 401 autonome YOLO-Abfragen.

Die klügsten Köpfe der Krypto-Szene lesen bereits unseren Newsletter. Möchten Sie auch dabei sein? Dann schließen Sie sich ihnen an.

Haftungsausschluss. Die bereitgestellten Informationen stellen keine Anlageberatung dar. Cryptopolitan/ übernimmt keine Haftung für Investitionen, die auf Grundlage der Informationen auf dieser Seite getätigt werden. Wirtronempfehlen dringend, vor jeder Anlageentscheidung eigene Recherchen durchzuführendent oder einen qualifizierten Fachmann zu konsultieren

Florence Muchai

Florence berichtet seit sechs Jahren über Krypto, Gaming, Technologie und KI. Ihr Informatikstudium an der Meru University of Science and Technology sowie ihr Studium des Katastrophenmanagements und der internationalen Diplomatie an der MMUST haben ihr fundierte Sprachkenntnisse, Beobachtungsgabe und technisches Know-how vermittelt. Florence arbeitete bereits für die VAP Group und als Redakteurin für verschiedene Krypto-Medien.

CRASH-KURS

- Mit welchen Kryptowährungen kann man Geld verdienen?

- Wie Sie Ihre Sicherheit mit einer digitalen Geldbörse erhöhen können (und welche sich tatsächlich lohnen)

- Wenig bekannte Anlagestrategien, die Profis anwenden

- Wie man mit dem Investieren in Kryptowährungen beginnt (welche Börsen man nutzen sollte, welche Kryptowährung am besten zum Kauf geeignet ist usw.)